存取自己创建一个网站

厦门大学计算机科学系2017版林子雨厦门大学计算机科学系E-mail:ziyulin@xmu.

edu.

cn主页:http://www.

cs.

xmu.

edu.

cn/linziyu第4章数据库安全性(2017版)厦门大学计算机科学系本科生课程《数据库系统原理》扫一扫访问班级网站支持手机浏览4.

1计算机安全性概论4.

2数据库安全性控制4.

3视图机制4.

4审计(Audit)4.

5数据加密4.

6统计数据库安全性第4章数据库安全性4.

1.

1计算机系统的三类安全性问题4.

1.

2安全标准简介4.

1计算机安全性概论4.

1.

1计算机系统的三类安全性问题什么是计算机系统安全性为计算机系统建立和采取的各种安全保护措施,以保护计算机系统中的硬件、软件及数据,防止其因偶然或恶意的原因使系统遭到破坏,数据遭到更改或泄露等.

计算机安全涉及问题计算机系统本身的技术问题计算机安全理论与策略计算机安全技术管理问题安全管理安全评价安全产品法学计算机安全法律犯罪学计算机犯罪与侦察安全监察心理学4.

1.

1计算机系统的三类安全性问题三类计算机系统安全性问题技术安全类管理安全类政策法律类4.

1.

1计算机系统的三类安全性问题技术安全类指计算机系统中采用具有一定安全性的硬件、软件来实现对计算机系统及其所存数据的安全保护,当计算机系统受到无意或恶意的攻击时仍能保证系统正常运行,保证系统内的数据不增加、不丢失、不泄露.

管理安全类软硬件意外故障、场地的意外事故、管理不善导致的计算机设备和数据介质的物理破坏、丢失等安全问题政策法律类政府部门建立的有关计算机犯罪、数据安全保密的法律道德准则和政策法规、法令4.

1.

1安全标准简介为降低进而消除对系统的安全攻击,各国引用或制定了一系列安全标准TCSEC(桔皮书)TDI(紫皮书)4.

1.

1安全标准简介1985年美国国防部(DoD)正式颁布《DoD可信计算机系统评估标准》(简称TCSEC或DoD85)TCSEC又称桔皮书TCSEC标准的目的提供一种标准,使用户可以对其计算机系统内敏感信息安全操作的可信程度做评估.

给计算机行业的制造商提供一种可循的指导规则,使其产品能够更好地满足敏感应用的安全需求.

4.

1.

1安全标准简介1991年4月美国NCSC(国家计算机安全中心)颁布了《可信计算机系统评估标准关于可信数据库系统的解释》(TrustedDatabaseInterpretation简称TDI)TDI又称紫皮书.

它将TCSEC扩展到数据库管理系统.

TDI中定义了数据库管理系统的设计与实现中需满足和用以进行安全性级别评估的标准.

4.

1.

1安全标准简介TDI/TCSEC标准的基本内容TDI与TCSEC一样,从四个方面来描述安全性级别划分的指标安全策略责任保证文档4.

1.

1安全标准简介R1安全策略(SecurityPolicy)R1.

1自主存取控制(DiscretionaryAccessControl,简记为DAC)R1.

2客体重用(ObjectReuse)R1.

3标记(Labels)R1.

4强制存取控制(MandatoryAccessControl,简记为MAC)R2责任(Accountability)R2.

1标识与鉴别(Identification&Authentication)R2.

2审计(Audit)4.

1.

1安全标准简介R3保证(Assurance)R3.

1操作保证(OperationalAssurance)R3.

2生命周期保证(LifeCycleAssurance)R4文档(Documentation)R4.

1安全特性用户指南(SecurityFeaturesUser'sGuide)R4.

2可信设施手册(TrustedFacilityManual)R4.

3测试文档(TestDocumentation)R4.

4设计文档(DesignDocumentation)4.

1.

1安全标准简介TCSEC/TDI安全级别划分安全级别定义A1验证设计(VerifiedDesign)B3安全域(SecurityDomains)B2结构化保护(StructuralProtection)B1标记安全保护(LabeledSecurityProtection)C2受控的存取保护(ControlledAccessProtection)C1自主安全保护(DiscretionarySecurityProtection)D最小保护(MinimalProtection)4.

1.

1安全标准简介四组(division)七个等级DC(C1,C2)B(B1,B2,B3)A(A1)按系统可靠或可信程度逐渐增高各安全级别之间具有一种偏序向下兼容的关系,即较高安全性级别提供的安全保护要包含较低级别的所有保护要求,同时提供更多或更完善的保护能力.

4.

1.

1安全标准简介D级将一切不符合更高标准的系统均归于D组典型例子:DOS是安全标准为D的操作系统DOS在安全性方面几乎没有什么专门的机制来保障C1级非常初级的自主安全保护能够实现对用户和数据的分离,进行自主存取控制(DAC),保护或限制用户权限的传播.

4.

1.

1安全标准简介C2级安全产品的最低档次提供受控的存取保护,将C1级的DAC进一步细化,以个人身份注册负责,并实施审计和资源隔离.

达到C2级的产品在其名称中往往不突出"安全"(Security)这一特色.

典型例子:操作系统Microsoft的WindowsServer2003,数字设备公司的OpenVMSVAX6.

0和6.

1数据库Oracle公司的OracleSybase公司的SQLServer4.

1.

1安全标准简介B1级标记安全保护.

"安全"(Security)或"可信的"(Trusted)产品.

对系统的数据加以标记,对标记的主体和客体实施强制存取控制(MAC)、审计等安全机制.

典型例子:操作系统数字设备公司的SEVMSVAXVersion6.

0惠普公司的HP-UXBLSrelease4.

0.

9+数据库Oracle公司的TrustedOracleSybase公司的SecureSQLServerversion11.

0.

6Informix公司的IncorporatedINFORMIX-OnLine/Secure5.

04.

1.

1安全标准简介B2级结构化保护建立形式化的安全策略模型并对系统内的所有主体和客体实施DAC和MAC.

经过认证的B2级以上的安全系统非常稀少典型例子:操作系统只有TrustedInformationSystems公司的TrustedXENIX一种产品标准的网络产品只有CryptekSecureCommunications公司的LLCVSLAN一种产品数据库没有符合B2标准的产品4.

1.

1安全标准简介B3级安全域.

该级的TCB必须满足访问监控器的要求,审计跟踪能力更强,并提供系统恢复过程.

A1级验证设计,即提供B3级保护的同时给出系统的形式化设计说明和验证以确信各安全保护真正实现.

B2以上的系统还处于理论研究阶段.

应用多限于一些特殊的部门如军队等.

美国正在大力发展安全产品,试图将目前仅限于少数领域应用的B2安全级别下放到商业应用中来,并逐步成为新的商业标准.

4.

2数据库安全性控制4.

2.

1用户标识与鉴别(Identification&Authentication)4.

2.

2存取控制4.

2.

3自主存取控制(DAC)方法4.

2.

4授权(Authorization)与回收4.

2.

5数据库角色4.

2.

6强制存取控制(MAC)方法4.

2.

1用户标识与鉴别(Identification&Authentication)用户标识与鉴别(Identification&Authentication)是系统提供的最外层安全保护措施基本方法:系统提供一定的方式让用户标识自己的名字或身份;系统内部记录着所有合法用户的标识;每次用户要求进入系统时,由系统核对用户提供的身份标识;通过鉴定后才提供机器使用权;用户标识和鉴定可以重复多次.

4.

2.

2存取控制存取控制机制的功能存取控制机制的组成:定义存取权限和检查存取权限.

用户权限定义和合法权检查机制一起组成了DBMS的安全子系统.

定义存取权限在数据库系统中,为了保证用户只能访问他有权存取的数据,必须预先对每个用户定义存取权限.

检查存取权限对于通过鉴定获得上机权的用户(即合法用户),系统根据他的存取权限定义对他的各种操作请求进行控制,确保他只执行合法操作.

4.

2.

2存取控制常用存取控制方法自主存取控制(DiscretionaryAccessControl,简称DAC)C2级灵活强制存取控制(MandatoryAccessControl,简称MAC)B1级严格4.

2.

2存取控制自主存取控制(DiscretionaryAccessControl,简称DAC)同一用户对于不同的数据对象有不同的存取权限不同的用户对同一对象也有不同的权限用户还可将其拥有的存取权限转授给其他用户强制存取控制(MandatoryAccessControl,简称MAC)每一个数据对象被标以一定的密级每一个用户也被授予某一个级别的许可证对于任意一个对象,只有具有合法许可证的用户才可以存取4.

2.

3自主存取控制(DAC)方法定义存取权限存取权限由两个要素组成数据对象操作类型4.

2.

3自主存取控制(DAC)方法关系数据库系统中的存取权限类型对象数据对象操作类型数据库模式CREATESCHEMA基本表CREATETABLE,ALTERTABLE模式视图CREATEVIWE索引CREATEINDEX数据基本表和视图SELECT,INSERT,UPDATE,DALETE,REFERENCES,ALLPRIVILEGES属性列SELECT,INSERT,UPDATE,REFERENCES,ALLPRIVILEGES4.

2.

3自主存取控制(DAC)方法关系系统中的存取权限定义方法GRANT/REVOKEDBMS实现数据安全性保护的过程用户或DBA把授权决定告知系统SQL的GRANT和REVOKEDBMS把授权的结果存入数据字典当用户提出操作请求时,DBMS根据授权定义进行检查,以决定是否执行操作请求4.

2.

4授权(Authorization)与回收GRANT语句的一般格式:GRANT[,ONTO[,WITHGRANTOPTION];谁定义DBA和表的建立者(即表的属主)GRANT功能:将对指定操作对象的指定操作权限授予指定的用户.

授权权限GRANT4.

2.

4授权(Authorization)与回收指定了WITHGRANTOPTION子句:获得某种权限的用户还可以把这种权限再授予别的用户.

没有指定WITHGRANTOPTION子句:获得某种权限的用户只能使用该权限,不能传播该权限.

WITHGRANTOPTION子句4.

2.

4授权(Authorization)与回收建表(CREATETAB)的权限:属于DBADBA授予-->普通用户基本表或视图的属主拥有对该表或视图的一切操作权限接受权限的用户:一个或多个具体用户PUBLIC(全体用户)用户的权限4.

2.

4授权(Authorization)与回收例题例1把查询Student表权限授给用户U1GRANTSELECTONStudentTOU1;4.

2.

4授权(Authorization)与回收例题例2把对Student表的全部权限授予用户U2和U3GRANTALLPRIVILEGESONStudentTOU2,U3;4.

2.

4授权(Authorization)与回收例题例3把对表SC的查询权限授予所有用户GRANTSELECTONSCTOPUBLIC;4.

2.

4授权(Authorization)与回收例题例4把查询Student表和修改学生姓名的权限授给用户U4GRANTUPDATE(Sname),SELECTONStudentTOU4;4.

2.

4授权(Authorization)与回收例题例5把对表SC的INSERT权限授予U5用户,并允许他再将此权限授予其他用户GRANTINSERTONSCTOU5WITHGRANTOPTION;4.

2.

4授权(Authorization)与回收传播权限执行例5后,U5不仅拥有了对表SC的INSERT权限,还可以传播此权限,例6:GRANTINSERTONSCTOU6WITHGRANTOPTION;同样,U6还可以将此权限授予U7,例7:GRANTINSERTONSCTOU7;但U7不能再传播此权限.

U5-->U6-->U74.

2.

4授权(Authorization)与回收收回权限REVOKEREVOKE语句的一般格式为:REVOKE[,ON]FROM[,].

.

.

;功能:从指定用户那里收回对指定对象的指定权限4.

2.

4授权(Authorization)与回收例题例8把用户U4修改学生学号的权限收回REVOKEUPDATE(Sno)ONStudentFROMU4;4.

2.

4授权(Authorization)与回收例题例9收回所有用户对表SC的查询权限REVOKESELECTONSCFROMPUBLIC;4.

2.

4授权(Authorization)与回收例题例10把用户U5对SC表的INSERT权限收回REVOKEINSERTONSCFROMU5cascade;4.

2.

4授权(Authorization)与回收权限的级联收回系统将收回直接或间接从U5处获得的对SC表的INSERT权限:U5-->U6-->U7收回U5、U6、U7获得的对SC表的INSERT权限:[WITH][DBA|RESOURSE|CONNECT];4.

2.

4授权(Authorization)与回收权限与可执行的操作对照表拥有的权限可否执行的操作CREATEUSERCREATESCHEMACREATETABLE登录数据库执行数据查询和操纵DBA可以可以可以可以RESOURCE不可以不可以可以可以CONNECT不可以不可以不可以可以,但必须拥有相应权限4.

2.

4授权(Authorization)与回收小结:SQL灵活的授权机制DBA拥有对数据库中所有对象的所有权限,并可以根据应用的需要将不同的权限授予不同的用户.

用户对自己建立的基本表和视图拥有全部的操作权限,并且可以用GRANT语句把其中某些权限授予其他用户.

被授权的用户如果有"继续授权"的许可,还可以把获得的权限再授予其他用户.

所有授予出去的权力在必要时又都可以用REVOKE语句收回.

4.

2.

5数据库角色数据库角色是被命名的一组与数据库操作相关的权限,角色是权限的集合.

角色的创建CREATEROLE给角色授权GRANT[,].

.

.

ON对象名TO[,].

.

.

将一个角色授予其他的角色或用户GRANT[,].

.

.

TO[,].

.

.

[WITHADMINOPTION]角色权限的收回REVOKE[,].

.

.

ONFROM[,].

.

.

4.

2.

6强制存取控制(MAC)方法什么是强制存取控制强制存取控制(MAC)是指系统为保证更高程度的安全性,按照TDI/TCSEC标准中安全策略的要求,所采取的强制存取检查手段.

MAC不是用户能直接感知或进行控制的.

MAC适用于对数据有严格而固定密级分类的部门军事部门政府部门主体与客体在MAC中,DBMS所管理的全部实体被分为主体和客体两大类主体是系统中的活动实体DBMS所管理的实际用户代表用户的各进程客体是系统中的被动实体,是受主体操纵的文件基表索引视图4.

2.

6强制存取控制(MAC)方法敏感度标记对于主体和客体,DBMS为它们每个实例(值)指派一个敏感度标记(Label)敏感度标记分成若干级别绝密(TopSecret)机密(Secret)可信(Confidential)公开(Public)主体的敏感度标记称为许可证级别(ClearanceLevel)客体的敏感度标记称为密级(ClassificationLevel)MAC机制就是通过对比主体的Label和客体的Label,最终确定主体是否能够存取客体4.

2.

6强制存取控制(MAC)方法强制存取控制规则当某一用户(或某一主体)以标记label注册入系统时,系统要求他对任何客体的存取必须遵循下面两条规则:(1)仅当主体的许可证级别大于或等于客体的密级时,该主体才能读取相应的客体;(2)仅当主体的许可证级别小于或等于客体的密级时,该主体才能写相应的客体.

用户可为写入的数据对象赋予高于自己的许可证级别的密级一旦数据被写入,该用户自己也不能再读该数据对象了.

修正规则:仅当主体的许可证级别等于客体的密级时,该主体才能写相应的客体.

规则的共同点:禁止了拥有高许可证级别的主体更新低密级的数据对象4.

2.

6强制存取控制(MAC)方法强制存取控制的特点MAC是对数据本身进行密级标记无论数据如何复制,标记与数据是一个不可分的整体只有符合密级标记要求的用户才可以操纵数据从而提供了更高级别的安全性4.

2.

6强制存取控制(MAC)方法DAC与MAC共同构成DBMS的安全机制原因:较高安全性级别提供的安全保护要包含较低级别的所有保护先进行DAC检查,通过DAC检查的数据对象再由系统进行MAC检查,只有通过MAC检查的数据对象方可存取.

DAC与MAC4.

2.

6强制存取控制(MAC)方法DAC+MAC安全检查示意图4.

3视图机制视图机制把要保密的数据对无权存取这些数据的用户隐藏起来,视图机制更主要的功能在于提供数据独立性,其安全保护功能太不精细,往往远不能达到应用系统的要求.

视图机制与授权机制配合使用:首先用视图机制屏蔽掉一部分保密数据视图上面再进一步定义存取权限间接实现了支持存取谓词的用户权限定义4.

3视图机制例:王平只能检索计算机系学生的信息//先建立计算机系学生的视图CS_StudentCREATEVIEWCS_StudentASSELECTFROMStudentWHERESdept='CS';4.

3视图机制在视图上进一步定义存取权限GRANTSELECTONCS_StudentTO王平;课堂作业题目:请用视图和DAC(自主存取控制)实现以下功能:只允许某个管理员查询属于自己管理的学生的信息学号Sno姓名Sname性别Ssex年龄Sage所在系Sdept95001李勇男20CS95002刘晨女19IS95003王敏女18MA95004张立男19ISStudent管理员SadminU2U3U2U14.

4审计(Audit)什么是审计启用一个专用的审计日志(AuditLog)将用户对数据库的所有操作记录在上面.

DBA可以利用审计日志中的追踪信息找出非法存取数据的人C2以上安全级别的DBMS必须具有审计功能.

4.

4审计(Audit)审计功能的可选性-审计很费时间和空间-DBA可以根据应用对安全性的要求,灵活地打开或关闭审计功能.

强制性机制:用户识别和鉴定、存取控制、视图预防监测手段:审计技术4.

5数据加密数据加密防止数据库中数据在存储和传输中失密的有效手段加密的基本思想根据一定的算法将原始数据(术语为明文,Plaintext)变换为不可直接识别的格式(术语为密文,Ciphertext),不知道解密算法的人无法获知数据的内容加密方法替换方法使用密钥(EncryptionKey)将明文中的每一个字符转换为密文中的一个字符置换方法将明文的字符按不同的顺序重新排列混合方法美国1977年制定的官方加密标准:数据加密标准(DataEncryptionStandard,简称DES)4.

5数据加密DBMS中的数据加密有些数据库产品提供了数据加密例行程序有些数据库产品本身未提供加密程序,但提供了接口数据加密功能通常也作为可选特征,允许用户自由选择数据加密与解密是比较费时的操作数据加密与解密程序会占用大量系统资源应该只对高度机密的数据加密4.

6统计数据库安全性统计数据库的特点允许用户查询聚集类型的信息(例如合计、平均值等)不允许查询单个记录信息例:允许查询"程序员的平均工资是多少不允许查询"程序员张勇的工资"统计数据库中特殊的安全性问题隐蔽的信息通道从合法的查询中推导出不合法的信息4.

6统计数据库安全性例1:下面两个查询都是合法的:1.

本公司共有多少女高级程序员2.

本公司女高级程序员的工资总额是多少如果第一个查询的结果是"1",那么第二个查询的结果显然就是这个程序员的工资数.

规则1:任何查询至少要涉及N(N足够大)个以上的记录4.

6统计数据库安全性例2:用户A发出下面两个合法查询:1.

用户A和其他N个程序员的工资总额是多少2.

用户B和其他N个程序员的工资总额是多少若第一个查询的结果是X,第二个查询的结果是Y,由于用户A知道自己的工资是Z,那么他可以计算出用户B的工资=Y-(X-Z).

原因:两个查询之间有很多重复的数据项规则2:任意两个查询的相交数据项不能超过M个4.

6统计数据库安全性可以证明,在上述两条规定下,如果想获知用户B的工资额A至少需要进行1+(N-2)/M次查询规则3:任一用户的查询次数不能超过1+(N-2)/M如果两个用户合作查询就可以使这一规定失效4.

6统计数据库安全性数据库安全机制的设计目标:试图破坏安全的人所花费的代价>>得到的利益课后作业第四版教材第148页第8题第9题或者第五版教材155页第7、8题假设表和用户都已存在附录:本章常用SQL语句创建登录名execsp_addlogin'L2','123456','test2'execsp_addlogin'L2','123456'execsp_addlogin'L2',createloginL4withpassword='123456'为某个数据库创建用户名usetest2execsp_adduser'L2','U2'删除用户execsp_dropuser'U2'删除登录名execsp_droplogin'L2'授权grantselectoncoursetoU2grantselectonstudenttoU2withgrantoptiongrantselectonstudenttopublic附录:本章常用SQL语句回收权限revokeselectoncoursefromU2select*fromtest2.

dbo.

studentexecuteasuser='U2'select*fromtest2.

dbo.

courserevertselectSYSTEM_USERgrantselectoncoursetoU2revokeselectonstudentfromU2CASCADE角色createroleR1execsp_droproleR2grantselectoncoursetoR1execsp_addrolemember'R1','U2'execsp_droprolemember'R1','U2'execsp_addrolemember'R1','R2'execsp_droprolemember'R1','R2'附录:主讲教师单位:厦门大学计算机科学系E-mail:ziyulin@xmu.

edu.

cn个人网页:http://www.

cs.

xmu.

edu.

cn/linziyu数据库实验室网站:http://dblab.

xmu.

edu.

cn主讲教师:林子雨林子雨,男,1978年出生,博士(毕业于北京大学),现为厦门大学计算机科学系助理教授(讲师),曾任厦门大学信息科学与技术学院院长助理、晋江市发展和改革局副局长.

中国计算机学会数据库专业委员会委员,中国计算机学会信息系统专业委员会委员,荣获"2016中国大数据创新百人"称号.

中国高校首个"数字教师"提出者和建设者,厦门大学数据库实验室负责人,厦门大学云计算与大数据研究中心主要建设者和骨干成员,2013年度厦门大学奖教金获得者.

主要研究方向为数据库、数据仓库、数据挖掘、大数据、云计算和物联网,并以第一作者身份在《软件学报》《计算机学报》和《计算机研究与发展》等国家重点期刊以及国际学术会议上发表多篇学术论文.

作为项目负责人主持的科研项目包括1项国家自然科学青年基金项目(No.

61303004)、1项福建省自然科学青年基金项目(No.

2013J05099)和1项中央高校基本科研业务费项目(No.

2011121049),同时,作为课题负责人完成了国家发改委城市信息化重大课题、国家物联网重大应用示范工程区域试点泉州市工作方案、2015泉州市互联网经济调研等课题.

中国高校首个"数字教师"提出者和建设者,2009年至今,"数字教师"大平台累计向网络免费发布超过100万字高价值的研究和教学资料,累计网络访问量超过100万次.

打造了中国高校大数据教学知名品牌,编著出版了中国高校第一本系统介绍大数据知识的专业教材《大数据技术原理与应用》,并成为京东、当当网等网店畅销书籍;建设了国内高校首个大数据课程公共服务平台,为教师教学和学生学习大数据课程提供全方位、一站式服务,年访问量超过50万次.

具有丰富的政府和企业信息化培训经验,厦门大学管理学院EDP中心、浙江大学管理学院EDP中心、厦门大学继续教育学院、泉州市科技培训中心特邀培训讲师,曾给中国移动通信集团公司、福州马尾区政府、福建龙岩卷烟厂、福建省物联网科学研究院、石狮市物流协会、厦门市物流协会、浙江省中小企业家、四川泸州企业家、江苏沛县企业家等开展信息化培训,累计培训人数达3000人以上.

wordpress通用企业主题 wordpress高级企业自适应主题

wordpress高级企业自适应主题,通用型企业展示平台 + 流行宽屏设计,自适应PC+移动端屏幕设备,完美企业站功能体验+高效的自定义设置平台。一套完美自适应多终端移动屏幕设备的WordPress高级企业自适应主题, 主题设置模块包括:基本设置、首页设置、社会化网络设置、底部设置、SEO设置; 可以自定义设置网站通用功能模块、相关栏目、在线客服及更多网站功能。点击进入:wordpress高级企业...

HostDare($33.79/年)CKVM和QKVM套餐 可选CN2 GIA线路

关于HostDare服务商在之前的文章中有介绍过几次,算是比较老牌的服务商,但是商家背景财力不是特别雄厚,算是比较小众的个人服务商。目前主流提供CKVM和QKVM套餐。前者是电信CN2 GIA,不过库存储备也不是很足,这不九月份发布新的补货库存活动,有提供九折优惠CN2 GIA,以及六五折优惠QKVM普通线路方案。这次活动截止到9月30日,不清楚商家这次库存补货多少。比如 QKVM基础的五个方案都...

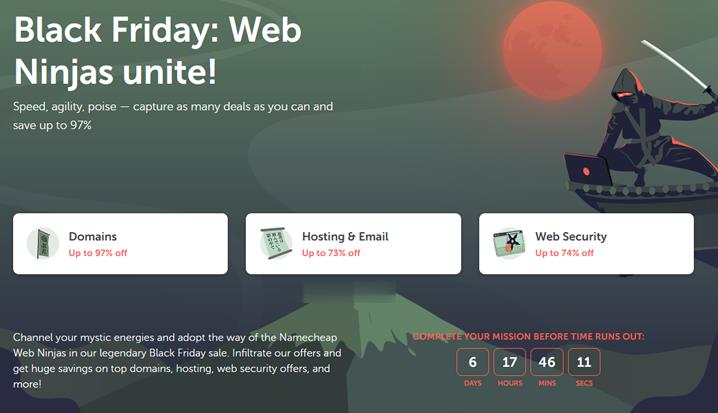

NameCheap黑色星期五和网络礼拜一

如果我们较早关注NameCheap商家的朋友应该记得前几年商家黑色星期五和网络星期一的时候大促采用的闪购活动,每一个小时轮番变化一次促销活动而且限量的。那时候会导致拥挤官网打不开迟缓的问题。从去年开始,包括今年,NameCheap商家比较直接的告诉你黑色星期五和网络星期一为期6天的活动。没有给你限量的活动,只有限时六天,这个是到11月29日。如果我们有需要新注册、转入域名的可以参加,优惠力度还是比...

-

strategicsnshttp404未找到打开网页提示HTTP 404未找到文件access数据库修复求救,ACCESS数据库破坏了,怎么修复?iproute两个独立局域网 互相访问。怎么做。新iphone也将禁售iPhone停用怎么解锁 三种处理方法详解360退出北京时间在国外如何把手机时间调回到中国北京时间?中国企业在线用什么软件查找中国所有企业名称支付宝调整还款日支付宝调整花呗还款日,这个调整有没有对你造成什么影响?netshwinsockreset电脑开机老是出现wwbizsrv.exe 应用程序错误 怎么处理360免费建站怎样给360免费自助建站制作的企业网站做一级域名解析绑定?