拒绝服务攻击拒绝服务攻击和分布式拒绝服务攻击有什么区别

拒绝服务攻击 时间:2021-04-05 阅读:()

拒绝服务攻击?

拒绝服务攻击是一种拒绝用户或客户端对特定的系统和网络资源进行访问的技术。其实现可以是利用操作系统或软件的漏洞,也可以在使用非常大数量的合法请求,其结果都会形成过多的资源消耗或使资源崩溃,以实现对资源的拒绝访问目的。

ping of death ICMP报文是由系统内核或进程直接处理而不是通过端口,因此构造ICMP报文一向是攻击主机的最好方法之一。

一个完整的IP数据包最大为65535Byte,如果底层协议的MTU小于上层IP数据包的大小,IP包就应该分片,并由接收者进行重组。

典型的以太网的MTU为1500Byte。

ICMP作为内嵌于IP中的协议,其容许的最大数据量应该是65535-20-8Byte。

其中,20为IP头的大小,8为ICMP头的大小。

在很多操作系统的早期版本中,对网络数据包的最大尺寸有限制。

对单个IP报文的处理过程中通常要设置有一定大小的缓冲区,以应付IP分片的情况。

接收数据包时,网络层协议要对IP分片进行重组,可是,如果重组后的数据报文长度超过了IP报文缓冲区的上限时,就会出现溢出现象,导致TCP/IP协议栈的崩溃。

早期的Ping工具允许任意设置发送数据的字节数,于是,黑客只需要简单地利用ping工具就可以让目标主机拒绝服务。

防御: 死Ping的问题已经是一个比较古老的问题了。

现在所有的标准TCP/IP实现都能够对付超大尺寸的包,例如Windows 2000中的Ping命令只允许发送65500Byte大小的数据,Linux则一律是84Byte,不分片。

并且大多数防火墙能够自动过滤这些攻击。

并且只有ping会造成这种问题。

在早期的操作系统,如Windows NT 3.51或windows 95中,都存在这样的问题。

因此,Ping of Death对于仍在使用的早期未打补丁的操作系统仍然奏效。

tear drop 利用早期某些操作系统中TCP/IP协议栈对IP分片包进行重组时的漏洞。

Windows 3.1/95/NT以及Linux 2.1.63以前的版本都存在这个问题。

攻击者向目标主机发送两个分片的IP包。

第一个IP包的数据偏移(offset)设为0,有效数据长度为N。

第二个IP包的数据偏移设为K(K

操作系统需要将分片的IP包组合成一个完整的IP包,IP分片含有指示该分段包含的是原包的哪一段的信息。

重组的时候,免不了出现一些重叠现象,需要对此进行处理。

syn floor 由于这种攻击使用的是正常的TCP网络服务都不会禁止的SYN类型数据包,而且数据包很小,很容易快速产生。

最重要的是,黑客根本不需要得到目标主机的返回信息,所以他可以伪造数据包的源IP地址和源端口,让目标主机无法追查来源。

如果黑客源源不断的发送这种SYN包,每一个源IP地址都是随机产生的一些虚假地址。

导致受害者不能再进行IP过滤或追查攻击源,受害者的目标端口未完成队列就不断壮大,因为超时丢弃总没有新接收的速度快。

所以,一直到该队列被拥塞满了为止,所有外来的连接请求不会再得到正常响应。

所以这种攻击不容易防范。

一般需要借助防火墙。

例如,防火墙在接收到客户端的SYN请求后,并不立即转发给服务器,而是代表服务器建立了完整的TCP连接之后,才向服务器 转发真正的连接请求。

如国内的天网防火墙。

land 攻击者为接收设备伪造一个特定的数据包,在数据包的来源和目的地址域都包含接收设备的因特网地址,还包含了相同的来源和目的端口号。

这种伪造的数据包使得设备试图向伪造的数据包中的目的地址和端口做出应答,而扰乱设备。

smurf smurf来源于最初发起这种攻击的程序名字。

在Smurf攻击中,攻击者发送一个ICMP echo请求包,并设置源地址为受攻击主机的IP地址,目的地址为广播地址。

如果网段为10.2.1.0-24,那么广播地址为10.2.1.255。

因此,大量的ICMP echo响应包会发送到被攻击主机,而消耗其网络带宽和CPU周期。

同时,通向受攻击主机的路由器也会崩溃。

? 之所以smurf攻击屡屡奏效,并非受害主机的操作系统或者网络协议有什么问题,而在于这种攻击的“借力”效果。

黑客可以利用自己有限的带宽,同时找到一个高带宽的网络作为反弹攻击跳板,转而攻击一个有限带宽的受害系统。

最终的结果,就好比一个宽敞的高速公路,却有一个极狭窄的出口,可是所有车辆都必须从这个出口通行,从而导致交通堵塞。

更严重的是,这种攻击不仅能使被害主机拒绝服务,该主机所在网络也连带受害,所有与外界网络的通信都会受到影响 分布式拒绝服务攻击 DDoS攻击手段是在传统的DoS攻击基础之上产生的一类攻击方式。

单一的DoS攻击一般是采用一对一方式的,当攻击目标CPU速度低、内存小、网络带宽小时其效果明显。

随着计算机处理能力增长,内存增加,出现千兆级别的网络,加强了对恶意攻击包的"消化能力",加大了 DoS攻击的困难程度。

例如攻击软件每秒钟可以发送3,000个攻击包,但主机和网络带宽每秒钟可以处理10,000个攻击包。

如图所示,一个比较完善的DDoS攻击体系分成四大部分。

第2和第3部分分别用做控制和实际发起攻击。

对第4部分的受害者来说,DDoS的实际攻击包是从第3部分攻击傀儡机上发出的,第2部分的控制机只发布命令而不参与实际的攻击。

对第2和第3部分计算机,黑客有控制权或者是部分的控制权,并把相应的DDoS程序上传到这些平台上,这些程序与正常的程序一样运行并等待来自黑客的指令,通常它还会利用各种手段隐藏自己不被别人发现。

在平时,这些傀儡机器并没有什么异常,只是一旦黑客连接到它们进行控制,并发出指令的时候,攻击傀儡机就成为害人者去发起攻击了。

什么是分布式拒绝服务攻击

分布式拒绝服务攻击,是指 对方使用NNN肉鸡同时指定连接你的某个端口.发送大量垃圾数据.你服务器承受不了负荷,就会拒绝服务,导致系统崩溃和网络堵塞. 分布式拒绝服务攻击分为SYN ARP等等,,具体解决方法没有,除非你有够大的硬防.拒绝服务攻击是如何展开的

前面讨论的目的都是由拒绝服务攻击直接达到的,事实上,拒绝服务攻击还可以作为特权提升攻击、获得非法访问的一种辅助手段。这时候,拒绝服务攻击服从于其他攻击的目的。

通常,攻击者不能单纯通过拒绝服务攻击获得对某些系统、信息的非法访问,但其可作为间接手段。

SYN风暴攻击可以用于IP劫持、IP欺骗等。

当攻击者想要向B冒充C时,其通常需要C不能响应B的消息,为此,攻击者可以先攻击C(如果它是在线的)使其无法对B的消息进行响应。

然后攻击者就可以通过窃听发向C的数据包,或者通过猜测发向C的数据包中的序列号等,然后冒充C与第三方通信。

一些系统在启动时会有漏洞,可以通过拒绝服务攻击使之重启,然后在该系统重启时针对漏洞进行攻击。

如RARP-boot,如果能令其重启,就可以将其攻破。

只需知道RARP-boot在引导时监听的端口号(通常为69),通过向其发送伪造的数据包几乎可以完全控制其引导(Boot)过程。

有些网络配置成当防火墙关闭时所有数据包都能通过(特别是对于那些提供服务比安全更加重要的场合,如普通的ISP),则可通过对防火墙的拒绝服务攻击使其失去作用达到非法访问受防火墙保护的网络的目的。

对Windows系统的大多数配置变动在生效前都需要重新启动系统。

这么一来,如果攻击者已经获得了对系统的管理性特权的变动之后,可能需要采取拒绝服务攻击的手段使系统重启或者迫使系统的真正管理员重启系统,以便其改动的配置生效。

对DNS的拒绝服务攻击可以达到地址冒充的目的。

DNS服务器起到的是把域名解析为IP地址的作用。

攻击者可以通过把DNS致瘫,然后冒充DNS的域名解析,把错误的域名-IP地址的对应关系提供给用户,以便把用户(受害者)的数据包指向错误的网站(如攻击者的网站),或者把受害者的邮件指向错误的(如攻击者的)邮件服务器,这样,攻击者就达到了冒充其他域名的目的。

攻击者的最终目的大致有两种:一是窃取受害者的信息,但客观上导致用户不能应用相应的服务,也构成拒绝服务攻击;二是拒绝服务攻击,如蓄意使用户不能访问需要的网站,不能发送邮件到需要的服务器等。

编辑本段防止拒绝服务的攻击 许多现代的UNIX允许管理员设置一些限制,如限制可以使用的最大内存、CPU时间以及可以生成的最大文件等。

如果当前正在开发―个新的程序,而又不想偶然地使系统变得非常缓慢,或者使其它分享这台主机的用户无法使用,这些限制是很有用的。

Korn Shell的ulimit命令和Shell的Iimit命令可以列出当前程的资源限制。

拒绝服务攻击和分布式拒绝服务攻击有什么区别

拒绝服务攻击即攻击者想办法让目标机器停止提供服务,是黑客常用的攻击手段之一。其实对网络带宽进行的消耗性攻击只是拒绝服务攻击的一小部分,只要能够对目标造成麻烦,使某些服务被暂停甚至主机死机,都属于拒绝服务攻击。

拒绝服务攻击问题也一直得不到合理的解决,究其原因是因为这是由于网络协议本身的安全缺陷造成的,从而拒绝服务攻击也成为了攻击者的终极手法。

攻击者进行拒绝服务攻击,实际上让服务器实现两种效果:一是迫使服务器的缓冲区满,不接收新的请求;二是使用IP欺骗,迫使服务器把非法用户的连接复位,影响合法用户的连接。

分布式拒绝服务(DDoS:Distributed Denial of Service)攻击指借助于客户/服务器技术,将多个计算机联合起来作为攻击平台,对一个或多个目标发动DDoS攻击,从而成倍地提高拒绝服务攻击的威力。

通常,攻击者使用一个偷窃帐号将DDoS主控程序安装在一个计算机上,在一个设定的时间主控程序将与大量代理程序通讯,代理程序已经被安装在网络上的许多计算机上。

代理程序收到指令时就发动攻击。

利用客户/服务器技术,主控程序能在几秒钟内激活成百上千次代理程序的运行。

分布式拒绝服务攻击采取的攻击手段就是分布式的,在攻击的模式改变了传统的点对点的攻击模式,使攻击方式出现了没有规律的情况,而且在进行攻击的时候,通常使用的也是常见的协议和服务,这样只是从协议和服务的类型上是很难对攻击进行区分的。

在进行攻击的时候,攻击数据包都是经过伪装的,在源IP 地址上也是进行伪造的,这样就很难对攻击进行地址的确定,在查找方面也是很难的。

这样就导致了分布式拒绝服务攻击在检验方法上是很难做到的。

新注册NameCheap账户几天后无法登录原因及解决办法

中午的时候有网友联系提到自己前几天看到Namecheap商家开学季促销活动期间有域名促销活动的,于是就信注册NC账户注册域名的。但是今天登录居然无法登录,这个问题比较困恼是不是商家跑路等问题。Namecheap商家跑路的可能性不大,前几天我还在他们家转移域名的。这里简单的记录我帮助他解决如何重新登录Namecheap商家的问题。1、检查邮件让他检查邮件是不是有官方的邮件提示。比如我们新注册账户是需...

器安装环境和运维管理工具推荐

今天看到一个网友从原来虚拟主机准备转移至服务器管理自己的业务。这里问到虚拟主机和服务器到底有什么不同,需要用到哪些工具软件。那准备在下班之间稍微摸鱼一下整理我们服务器安装环境和运维管理中常见需要用到的软件工具推荐。第一、系统镜像软件一般来说,我们云服务器或者独立服务器都是有自带镜像的。我们只需要选择镜像安装就可以,比如有 Windows和Linux。但是有些时候我们可能需要自定义镜像的高级玩法,这...

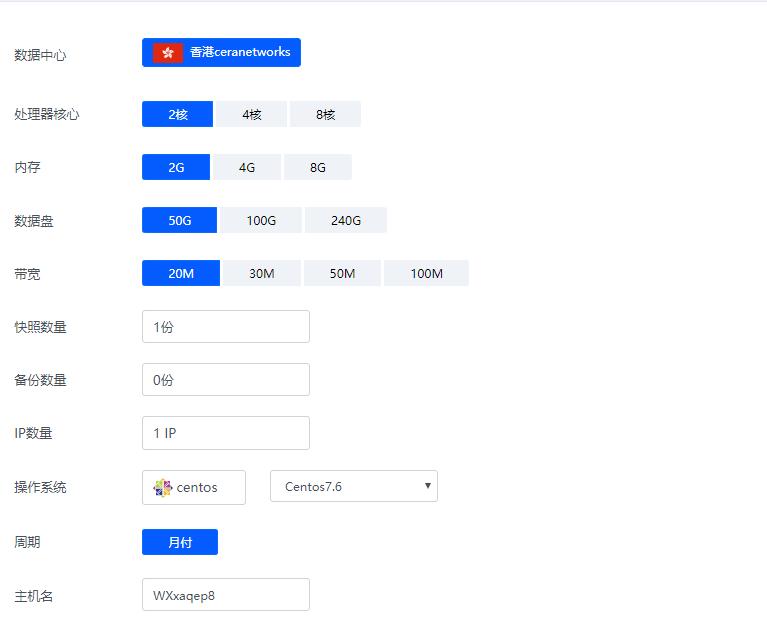

香港ceranetworks(69元/月) 2核2G 50G硬盘 20M 50M 100M 不限流量

香港ceranetworks提速啦是成立于2012年的十分老牌的一个商家这次给大家评测的是 香港ceranetworks 8核16G 100M 这款产品 提速啦老板真的是豪气每次都给高配我测试 不像别的商家每次就给1核1G,废话不多说开始跑脚本。香港ceranetworks 2核2G 50G硬盘20M 69元/月30M 99元/月50M 219元/月100M 519元/月香港ceranetwork...

拒绝服务攻击为你推荐

-

常回家snsthinkphpthinkphp与PHP的差别,怎么查看thinkphp编写的系统?servererrorunknow server error什么意思 怎么解决重庆网络公司一九互联网络公司做一个网站大概需要多少钱ipad代理想买个ipad买几代性价比比较高degradeios我爱试用网电信爱玩4G定向流量包开通需要交费吗35互联在中国哪家服务商提供的企业邮箱好呢?即时通平台老司机进来 求个直播平台什么是seoseo标题和seo关键词是什么意思