访问(企业管理套表)项目利用访问列表进行网络管理

项目九、利用访问列表进行网络管理

壹 利用IP标准访问列表进行网络流量的控

制

【项目名称】

编号的标准IP访问列表。

【项目教学目的】

掌握路由器上编号的标准IP访问列表规则及配置。

【项目背景描述】

假如你是某公司的网络管理员公司的经理部、财务部门和销售部门分别属不同的3个网段三部门之间利用路由器进行信息传递为了安全起见公司领导要求销售部门不能对财务部门进行访问但经理部能够对财务部门进行访问。

PC1代表经理部的主机 PC2代表销售部门的主机、 PC3代表财务部门的主机。【知识链接】

1 、 I PACL I P访问控制列表或I P访问列表是实现对流经路由器或交换机的数据包根据壹定的规则进行过滤从而提高网络可管理性和安全性。

2、 I PACL分为俩种标准I P访问列表和扩展I P访问列表。

标准IP访问列表——根据数据包的源IP地址定义规则进行数据包的过滤。

扩展IP访问列表一一根据数据包的源 IP、 目的IP、源端口、 目的端口、协议来定义规则从而对数据包进行过滤。

3、 I PACL基于接口进行规则的应用分为入栈应用和出栈应用。

入栈应用是指由外部经该接口时路由器进行数据包的过滤。

出栈应用是指路由器从该接口向外转发数据时进行数据包的过滤。

4、 I PACL的配置有俩种方式按照编号的访问列表按照命名的访问列表。

5、标准IP访问列表编号范围是1~99、 1300~1999扩展IP访问列表编号范围是100~199、 2000~2699。

【项目技能要求】

学会实现网段间互相访问的安全控制。

【完成项目所需设备】

R1762路由器(俩台) 、V.35线缆( 1条)、直连线或交叉线(3条)

【项目拓扑】

【项目实施步骤】

1 、基本配置

Ra基本配置

Red-Giant>enable14(password:b402)Red-Giant#configureterminalRed-Giant(config)#hostnameRa Ra(config)#interfacefastEthernet0/1Ra(config-if)#ipaddress172.16.1 .1255.255.255.0 Ra(config-if)#noshutdownRa(config-if)#i nterfaceFastEthernet1/1

Ra(config-if)#ipaddress172.16.2.1255.255.255.0

Ra(config-if)#noshutdown Ra(config-if)#interfaceserial1/2

Ra(config-if)#ipaddress172.16.3.1255.255.255.0 Ra(config-if)#clockrate64000Ra(config-if)#noshutdown Ra(config-if)#end

2 、测试命令 showipi nterfacebrief 。

Ra#showipintbrief !观察接口状态I nterfaceI P-Addressress(Pri)OK?Statusserial1/2172.16.3.1/24YESUP serial1/0noaddressYESDOWN

FastEthernet0/1 172.16.1 .1/24YESUP FastEthernet1/1 172.16.2.1/24YESUPNul l0noaddressYESUP

3 、 Rb基本配置

Red-Giant>enable

Red-Giant#configureterminal Red-Giant(config)#hostnameRb

Rb(config)#i nterfacefastEthernet0/1

Rb(config-if)#ipaddress172.16.4.1255.255.255.0 Rb(config-if)#noshutdownRb(config-if)#exit Rb(config-if)#interfaceserial 1/2

Rb(config-if)#ipaddress172.16.3.2255.255.255.0 Rb(config-if)#noshutdown

Rb(config-if)#end

4 、测试命令 showipi nterfacebrief 。

Rb#showipintbrief !观察接口状态I nterfaceI P-Addressress(Pri)OK?Statusserial1/2172.16.3.2/24YESUP serial1/0noaddressYESDOWN

FastEthernet0/1 172.16.4.1/24YESUP FastEthernet1/1 noaddressYESDOWNNul l0noaddressYESUP

5 、配置静态路由

Ra(config)#iproute172.16.4.0255.255.255.0serial1/2

Rb(config)#iproute172.16.1 .0255.255.255.0serial1/2

Rb(config)#iproute172.16.2.0255.255.255.0serial1/2

6 、测试命令 s howiproute。

Ra#s howiproute!查见路由表信息

Codes:C-connected,S-static,R-RIP

O-OSPF, IA-OSPFinterarea

N1-OSPFNSSAexternaltype1,N2-OSPFNSSAexternaltype2

E1-OSPFexternaltype1,E2-OSPFexternaltype2

*-candidatedefault

Gatewayoflastresortisnoset

C172.16.1 .0/24isdirectlyconnected,FastEthernet0/1

C172.16.1 .1/32islocalhost.

C172.16.2.0/24isdirectlyconnected,FastEthernet1/1

C172.16.2.1/32islocalhost.

C172.16.3.0/24isdirectlyconnected,serial1/2

C172.16.3.1/32islocalhost.

S172.16.4.0/24isdirectlyconnected,serial1/0

Rb#showiproute

Codes:C-connected,S-static,R-RIP

O-OSPF, IA-OSPFinterarea

N1-OSPFNSSAexternaltype1,N2-OSPFNSSAexternaltype2

E1-OSPFexternaltype1,E2-OSPFexternaltype2

*-candidatedefault

Gatewayoflastresortisnoset

S172.16.1 .0/24isdirectlyconnected,serial1/2

S172.16.2.0/24isdirectlyconnected,serial1/2

C172.16.3.0/24isdirectlyconnected,serial1/2

C172.16.3.2/32islocalhost.

C172.16.4.0/24isdirectlyconnected,FastEthernet0/1

C172.16.4.1/32islocalhost.

7 、配置标准IP访问控制列表。

Ra(config)#access-l ist10deny172.16.1 .00.0.0.255

!拒绝来自172.16.2.0网段的流量通过

Ra(config)#access-l ist10permitany

!允许所有网段的流量通过

8 、验证测试

Ra#showaccess-l ists10

StandardIPaccessl ist1 includes2items:deny172.16.2.0,wi ldcardbits0.0.0.255permit172.16.1 .0,wi ldcardbits0.0.0.255把访问控制列表于接口下应用。

Ra(co nfig)#i nterfacefastEthernet0/1

Ra(config-if)#ipaccess-group1 in!于接口下访问控制列表出栈流量调用

9 、验证测试

Ra#showipi nterfacefastEthernet0/1

FastEthernet0/1

I Pinterfacestateis:UP

I Pinterfacetypeis:BROADCAST

I PinterfaceMTUis:1500

IPaddressis:

172.16.4.1/24(primary)

IPaddressnegotiateis:OFF

Forwarddirect-boardcastis:ON

ICMPmaskreplyis:ON

SendICMPredirectis:ON

SendICMPunreachabledis:ON

DHCPrelayis:OFF

Fastswitchis:ON

Routehorizontal-spl itis:ON

Helpaddressis:0.0.0.0

ProxyARPis:ON

Outgoingaccessl istis10. !查见访问列表于接口上的应用I nboundaccessl istisnotset.

10 、验证测试

172.16.2.0网段内的主机不能ping通172.16.4.0网段内的主机但

172.16.1 .0网段内的主机能ping通172.16.4.0网段内的主机。注意事项】

1 、注意于访问控制列表的网络掩码是反掩码。

2、标准控制列表要应用于尽量靠近目的地址的端口上设置。

二利用IP扩展访问列表实现服务的访问限制

【项目名称】

命名的扩展IP访问列表。

【项目教学目的】

掌握于交换机上命名的扩展IP访问列表规则及配置。

【项目背景描述】

你是我们学校的网络管理员于S3550-24交换机上连着学校的WWW和FTP的服务器另外仍连接着学生宿舍楼和教工宿舍楼 学校规定学生只能对服务器进行WWW访问不能进行FTP访问则对教工没有此限制。

【知识链接】

1 、 IPACL IP访问控制列表或IP访问列表是实现对流经路由器或交换机的数据包根据壹定的规则进行过滤从而提高网络可管理性和安全性。

2、 I PACL分为俩种标准I P访问列表和扩展I P访问列表。

标准IP访问列表一一根据数据包的源 IP地址定义规则进行数据包的过滤。

扩展IP访问列表一一根据数据包的源 IP、 目的IP、源端口、 目的端口、协议来定义规则从而对数据包进行过滤。

3、 I PACL基于接口进行规则的应用分为入栈应用和出栈应用。

入栈应用是指由外部经该接口时路由器进行数据包的过滤。

出栈应用是指路由器从该接口向外转发数据时进行数据包的过滤。

4、 I PACL的配置有俩种方式按照编号的访问列表按照命名的访问列表。

5、 标准IP访问列表编号范围是1~99、 1300~1999 ;扩展IP访问列表编号范围是100~199、 2000~2699。

项目技能要求】

学会实现网段间互相访问的安全控制。

【完成项目所需设备】

S3550交换机(1台)、 PC(3台)、直连线(3条)

【项目拓扑】

【项目实施步骤】

1 、基本配置

3550-24(config)#vlan10

3550-24(config)#vla n20

3550-24(config)#vlan30 3550-24(config)#i nterfacefastethernet0/13550-24(config-if)#switchportmodeaccess

3550-24(config-if)#switchportaccessvlan10

3550-24(config)#i nterfacefastethernet0/2

3550-24(config-if)#switchportmodeaccess

3550-24(config-if)#switchportaccessvlan20

3550-24(config)#i nterfacefastethernet0/3

3550-24(config-if)#switchportmodeaccess

3550-24(config-if)#switchportaccessvlan30 3550-24(config)#interfacevlan 103550-24(config-if)#ipaddress172.16.1 .1255.255.255.0

3550-24(config-if)#noshutdown 3550-24(config-if)#interfacevlan203550-24(config-if)#ipaddress172.16.2.1255.255.255.0

3550-24(config-if)#noshutdown 3550-24(config-if)#interfacevlan303550-24(config-if)#ipaddress172.16.3.1255.255.255.0

3550-24(config-if)#noshutdown

2、 配置命名扩展IP访问控制列表

3550-24(co nfig)#access-l ist101de nytcp172.16.3.00.0.0.255host1

72.16.1 .2eqFTP

!禁止FTP服务

3550-24(co nfig)#access-l ist101 permitipa nya ny

!允许其它服务

3、 验证命令

3550-24#showaccess-l ists101

Exte ndedlPaccessl ist:101den ytcp172.16.3.00.0.0.255host172.16.1 .2eqftppermitipa nyany

4、 把访问控制列表于靠近目的地址的端口上应用

3550-24(co nfig)#in terfacevla n30

3550-24(co nfig-if)#ipaccess-group101 out

5、 验证测试

分别于学生网段和教师宿舍网段内使用 1台主机访问FTP服务器。测试发现学生网段内不能访问网页教学宿舍网段内能够访问网页。

【注意事项】

1 、访问控制列表要于接口下应用

2、 要注意deny某个网段后要peimit其他网段。

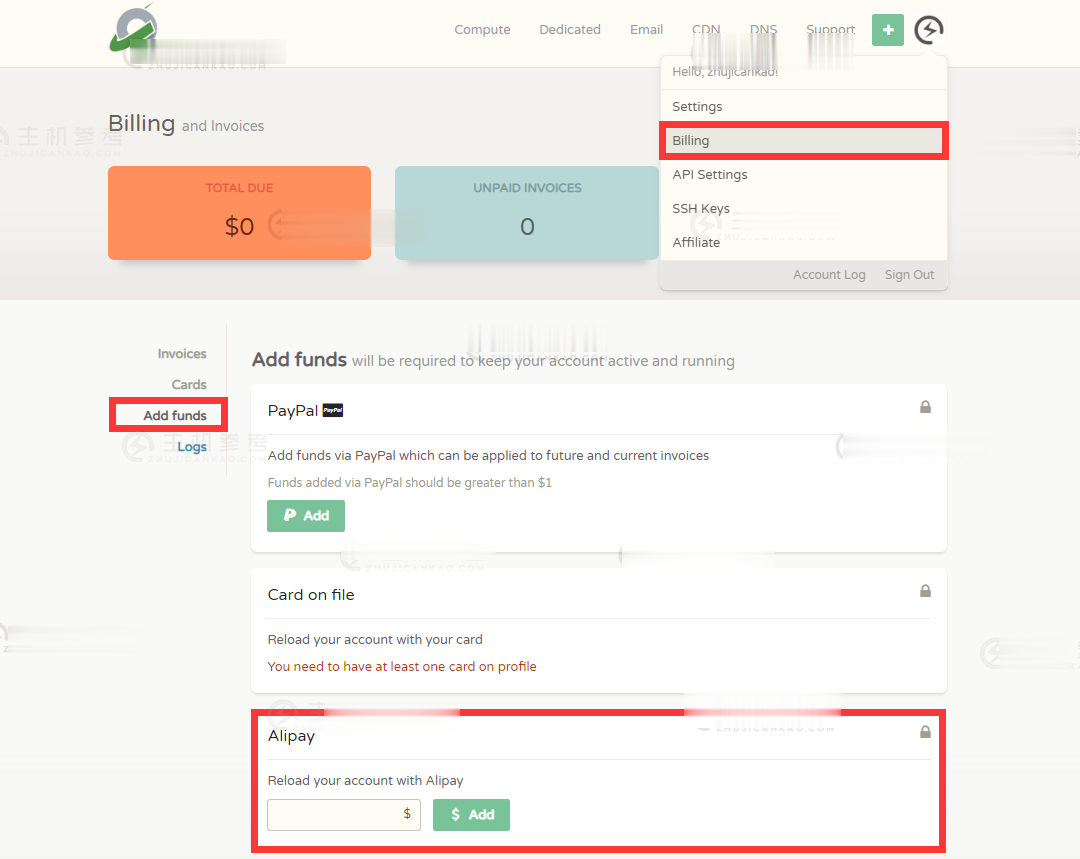

Friendhosting四五折促销,VPS半年付7.5欧元起

Friendhosting发布了针对“系统管理日”(每年7月的最后一个星期五)的优惠活动,针对VPS主机提供55%的优惠(相当于四五折),支持1-6个月付款使用,首付折扣非永久,优惠后最低套餐首半年7.18欧元起。这是一家保加利亚主机商,成立于2009年4月,商家提供VDS和独立服务器租用等,数据中心目前可选美国洛杉矶、保加利亚、乌克兰、荷兰、拉脱维亚、捷克和波兰等8个地区机房。下面以最低套餐为例...

VPS云服务器GT线路,KVM虚vps消息CloudCone美国洛杉矶便宜年付VPS云服务器补货14美元/年

近日CloudCone发布了最新的补货消息,针对此前新年闪购年付便宜VPS云服务器计划方案进行了少量补货,KVM虚拟架构,美国洛杉矶CN2 GT线路,1Gbps带宽,最低3TB流量,仅需14美元/年,有需要国外便宜美国洛杉矶VPS云服务器的朋友可以尝试一下。CloudCone怎么样?CloudCone服务器好不好?CloudCone值不值得购买?CloudCone是一家成立于2017年的美国服务器...

webhosting24:€28/年,日本NVMe3900X+Webvps

webhosting24决定从7月1日开始对日本机房的VPS进行NVMe和流量大升级,几乎是翻倍了硬盘和流量,当然前提是价格依旧不变。目前来看,国内过去走的是NTT直连,服务器托管机房应该是CDN77*(也就是datapacket.com),加上高性能平台(AMD Ryzen 9 3900X+NVMe),这样的日本VPS还是有相当大的性价比的。官方网站:https://www.webhosting...

-

西部妈妈网烟台分类妈妈网 分类妈妈网的前2个字什么?777k7.comwww 地址 777rv怎么打不开了,还有好看的吗>com336.com求那个网站 你懂得 1552517773@qqwww.789.com.cn有什么网站可以玩游戏的.机器蜘蛛《不思议迷宫》四个机器蜘蛛怎么得 获得攻略方法介绍hao.rising.cnIE主页被瑞星绑架http://hao.rising.cn//?b=84主页明明设置的是百度但打开后是瑞星导航,铂金血痕“斑斑的血痕”是什么意思?4399宠物连连看2.54399游戏里的宠物连连看3.1版本,电脑网页有,为什么手机里没有呢?我想下这个版本在手机上,因为www.28.cn北京吉信通公司是真是假的公司呢酒仙琐事"酒仙"指的是什么人?