地址浅论局域网中ARP病毒的攻击原理

精品文档可编辑 值得下载

浅论局域网中ARP病毒的攻击原理

【摘要】局域网中ARP病毒频繁发作给用户造成不便。本文从ARP协议入手深入分析了ARP安全漏洞及病毒攻击原理并对ARP欺骗的原理与攻击方式做了深入的研究阐明了ARP病毒欺骗的过程给用户提出解决这个问题的方法。

【关键词】网络协议 IP地址 ARP病毒

一、 引言

有一些局域网经常会出现“ARP欺骗”木马病毒病毒发作时其症状表现为计算机网络连接正常能登陆成功却无法打开网页极大地影响了局域网用户的正常使用。

二、ARP协议的工作原理

在以太网中传输的数据包是以太包而以太包的寻址是依据其首部的MAC地址。仅仅知道某主机的IP地址并不能让内核发送一帧数据给此主机内核必须知道目的主机的MAC地址才能发送数据。ARP协议的作用就是在于把32位的IP地址变换成48位的以太地址。

在以太局域网内数据包传输依靠的是MAC地址 IP地址与MAC对应的关系依靠ARP缓存表每台主机包括网关都有一个ARP缓存表。在正常情况下这个缓存表能够

1/5

精品文档可编辑 值得下载

有效保证数据传输的一对一性。我们可以在命令行窗口中输入命令ARP-A进行查看输入命令ARP-D进行刷新。

当数据源主机需要将一个数据包要发送到目的主机时会首先检查自己ARP列表中是否存在该IP地址对应的MAC地址如果存在就直接将数据包发送到这个MAC地址如果不存在就向本地网段发起一个ARP请求的广播包询问目的主机的IP所对应的MAC地址。网络中所有的主机收到这个ARP请求后会检查数据包中的目的IP是否和自己的IP地址一致。如果不一致就不作回应如果一致该主机首先将发送端的MAC地址和IP地址添加到自己的ARP列表中如果ARP表中已经存在该IP的信息则将其覆盖后给数据源主机发送一个ARP响应数据包告诉对方自己是它需要查找的MAC地址源主机收到这个ARP响应数据包后将得到的目的主机的IP地址和MAC地址添加到自己的ARP列表中并利用此信息开始数据的传输。若数据源主机一直没有收到ARP响应数据包表示ARP查询失败。

三、 ARP病毒的欺骗原理和欺骗过程

ARP欺骗的目的就是为了实现全交换环境下的数据监听大部分的木马或病毒使用ARP欺骗攻击也是为了达到这个目的。

假设一个只有三台电脑组成的局域网该局域网由交换机Switch 连接。其中一个电脑名叫A代表攻击方一

2/5

精品文档可编辑 值得下载

台电脑叫S代表源主机即发送数据的电脑令一台电脑名叫D代表目的主机即接收数据的电脑。这三台电脑的IP地址分别为 192.168.0.2 192.168.0.3 192.168.0.4 MAC地址分别为MAC-AMAC-SMAC-D。

现在S电脑要给D电脑发送数据则要先查询自身的ARP缓存表查看里面是否有192.168.0.4这台电脑的MAC地址如果有就将MAC-D封装在数据包的外面直接发送出去即可。如果没有S电脑便向全网络发送一个这样的ARP广播包S的IP是192.168.0.3 硬件地址是MAC-S要求返回IP地址为192.168.0.4的主机的硬件地址。而D电脑接受到该广播经核实IP地址则将自身的IP地址和MAC-D地址返回到S电脑。现在S电脑可以在要发送的数据包上贴上目的地址MAC-D发送出去同时它还会动态更新自身的ARP缓存表将192.168.0.4-MAC-D这一条记录添加进去这样等S电脑下次再给D电脑发送数据的时候发送ARP广播包进行查询了。这就是正常情况下的数据包发送过程。

但是上述数据发送机制有一个致命的缺陷即它是建立在对局域网中电脑全部信任的基础上的也就是说它的假设前提是无论局域网中哪台电脑其发送的ARP数据包都是正确的。比如在上述数据发送中当S电脑向全网询问后D电脑也回应了自己的正确MAC地址。但是当此时A

3/5

精品文档可编辑 值得下载

电脑却返回了D电脑的IP地址和和自己的硬件地址。 由于A电脑不停地发送这样的应答数据包则会导致S电脑又重新动态更新自身的ARP缓存表这回记录成 192.168.0.4与MAC-A对应我们把这步叫做ARP缓存表中毒。这样就导致以后凡是S电脑要发送给D电脑都将会发送给A主机。也就是说A电脑就劫持了由S电脑发送给D电脑的数据。这就是ARP欺骗的过程。

如果A电脑不冒充D电脑而是冒充网关那后果会更加严重。一个局域网中的电脑要连接外网都要经过局域网中的网关进行转发。在局域网中网关的 IP地址假如为

192.168.0.1 。如果A电脑向全网不停的发送IP地址是

192.168.0.1 硬件地址是MAC-A的ARP欺骗广播局域网中的其它电脑都会更新自身的ARP缓存表将A电脑当成网关这样当它们发送数据给网关结果都会发送到MAC-A这台电脑中。这样A电脑就将会监听整个局域网发送给互联网的数据包。

四、结论

ARP欺骗是目前网络管理特别是校园网管理中最让人头疼的攻击它的攻击技术含量低随便一个人都可以通过攻击软件来完成ARP欺骗攻击。同时防范ARP欺骗也没有什么特别有效的方法 目前只能通过被动的亡羊补牢形式的措施了。无论是攻和防首要的就是找出每种攻击的“症结”

4/5

精品文档可编辑 值得下载

之所在。只有这样才能找到行之有效的解决方案。当然最根本的办法在客户端自身的防范上如及时下载安装系统补丁、所装杀毒软件及时升级安装ARP专杀与防范软件等。

5/5

- 地址浅论局域网中ARP病毒的攻击原理相关文档

- 地址局域网ARP攻击的危害及防范方法(互联网研究范文)

- 地址局域网络环境下ARP欺骗攻击及安全防范策略(计算机网络范文)

- 地址浅谈局域网ARP病毒攻击检测与防御

- 地址浅析局域网中ARP欺骗攻击的防范

- 地址局域网ARP欺骗和攻击主要特点及解决方式

- 地址局域网中ARP欺骗攻击及安全防范策略

HostKvm($4.25/月)俄罗斯/香港高防VPS

HostKvm又上新了,这次上架了2个线路产品:俄罗斯和香港高防VPS,其中俄罗斯经测试电信CN2线路,而香港高防VPS提供30Gbps攻击防御。HostKvm是一家成立于2013年的国外主机服务商,主要提供基于KVM架构的VPS主机,可选数据中心包括日本、新加坡、韩国、美国、中国香港等多个地区机房,均为国内直连或优化线路,延迟较低,适合建站或者远程办公等。俄罗斯VPSCPU:1core内存:2G...

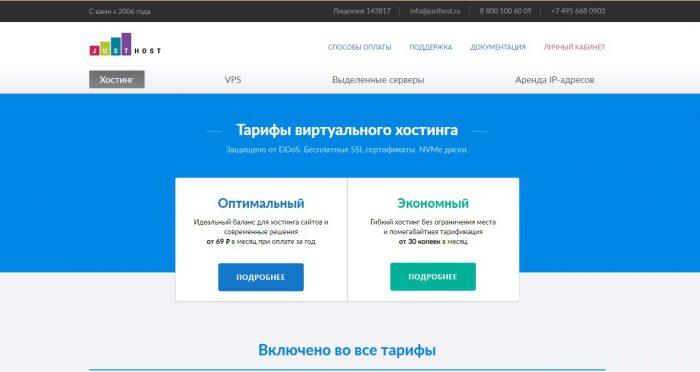

JustHost:俄罗斯/新西伯利亚vps,512MB内存/5GB空间/不限流量/200Mbps/KVM/自由更换IP,$1.57/月

justhost怎么样?justhost是一家俄罗斯主机商,2006年成立,提供各种主机服务,vps基于kvm,有HDD和SSD硬盘两种,特色是200Mbps不限流量(之前是100Mbps,现在升级为200Mbps)。下面是HDD硬盘的KVM VPS,性价比最高,此外还有SSD硬盘的KVM VPS,价格略高。支持Paypal付款。国内建议选择新西伯利亚或者莫斯科DataLine。支持Paypal付...

Hostodo:$19.99/年KVM-1GB/12GB/4TB/拉斯维加斯

Hostodo发布了几款采用NVMe磁盘的促销套餐,从512MB内存起,最低年付14.99美元,基于KVM架构,开设在拉斯维加斯机房。这是一家成立于2014年的国外VPS主机商,主打低价VPS套餐且年付为主,基于OpenVZ和KVM架构,产品性能一般,数据中心目前在拉斯维加斯和迈阿密,支持使用PayPal或者支付宝等付款方式。下面列出几款NVMe硬盘套餐配置信息。CPU:1core内存:512MB...

-

游戏内存修改器单机游戏的内存修改器用多了会导致系统内存出错吗p图软件哪个好用美图P图软件哪个好,你们用哪个压缩软件哪个好安卓手机哪一款解压缩软件比较好用?谢谢!英语词典哪个好英语词典哪个好网校哪个好市面上的网校,谁最好?红茶和绿茶哪个好红茶和绿茶哪个比较好?空间登录器qq空间登录电脑版考生个人空间登录自学考试的“考生个人空间”密码忘记了……一定要本人带身份证和考籍证去有关部门吗?360云盘同步版360云盘和360云盘同步版有甚么区分同步版占用电脑空间?360云盘怎么用360云盘如何使用?