加固Windows-2003服务器系统安全加固配置手册

Windows 2003服务器系统安全加固配置手册

目录

Windows 2003安全加固配置手册1

关键词 4

摘要 4

缩略语 4

参考标准及其资料 4

1概述5

2安全加固内容5

3客户信息调查5

4边界及物理安全5

5升级与补丁5

6操作系统加固6

6.1 帐号安全及策略6

6.2删除各类共享7

6.3 审计7

6.4服务8

6. 5防DoS设置9

6. 7 IPSEC配置9

7 IIS加固9

8其他安全配置10

9 资源下载10

关键词

Windows 2003 、加固、 DDoS

摘要

本手册主要描述了建立Windows NT系列操作系统安全加固配置标准并以此标准为指导配置和审视客户Windows NT 系列服务器的安全性 降低系统存在的安全风险确保系统安全可靠的运行。

缩略语

无

参考标准及其资料

资料名称作者发布日期查阅渠道

《windows server 2003 黑客大曝光》 Joel Scambray 2004.9

《Windows server 2003 安全指南》微软网站

《Windows安全加固》 网上文章

1 概述随着计算机互联网的发展 网络应用的普及 网络规模、网上计算机数量均呈指数型增长在人们享受到网络的方便快捷的同时各种各样的攻击和病毒也更加猖狂 网络的安全防护越发重要。本文档主要说明在安全防护中基于windows平台的加固策略。当前版本适用于Windows NT系列主要以Windows 2003为主来。安全加固配置中部分加固配置可以考虑使用安全模板来实现 以减轻工作量。

2 安全加固内容客户环境调查边界及物理安全升级与补丁操作系统加固

IIS加固其他安全配置

3 客户信息调查

客户网络环境如服务器前有没有 fw有些什么服务器

硬件信息操作系统信息版本补丁情况

IIS的版本主机是否在一个windows域里是否使用数据库什么数据库是否需要远程管理是否需要终端访问服务4边界及物理安全

设置边界防火墙只允许访问服务器的必要端口 部署防御DoS的功能阻止服务器发出的主动连接

设置BIOS密码

在BIOS里设置系统只能从硬盘启动不允许从软盘和 CD-ROMB动

至少创建两个NTFS分区一个用来存放系统文件C盘 一个用来存放数据如E盘卸载不需要的组网协议5 升级与补丁

大企业带SUS 软件升级服务包的SMS 系统管理服务器 微软出品中小企业 SUS的独立版本

个人用户 MBSA 微软基准安全分析器 Reskit工具包里的srvinfo第三方工具 Shavlik公司的HFNetChk Pro

6操作系统加固帐号安全及策略删除各类共享审计

服务最小化

防DoS设置

配置IPSec过滤器

6. 1帐号安全及策略密码策略密码必须符合复杂性要求启用

密码长度最小值密码最长 8个字符

存留期密码最短存留期 70天

Guest及administrator帐号管理给guest帐号设置一个足够复杂的密码将guest帐号改名并且禁用guest 帐号禁止Guest帐号本地登录和网络登录的权限。 打开“本地安全策略” - “本地策略” - “用

帐号删除无用帐户尽可能减少系统安全隐患 隐藏控制台上次登陆用户名

HKLMSOFTWAREMicrosoftWindowsNTCurrentVersionwinlogon

键值 DontDisplayLastUserName

类型 GEG_SZ

值 1从通过网络访问此计算机中删除 Everyone组;

在用户权利指派下从通过网络访问此计算机中删除Power Users和Backup Operators; 为交互登录启动消息文本。

启用不允许匿名访问SAM帐号和共享

启用不允许为网络验证存储凭据或Passport;

启用在下一次密码变更时不存储 LANMA哈希值

启用清除虚拟内存页面文件

禁止IIS匿名用户在本地登录 用户权限指派- 〉拒绝本地登录- 〉添加IUSER_XXX

启用交互登录不显示上次的用户名

从文件共享中删除允许匿名登录的 DFS和COMCFG;

禁用活动桌面

6.2删除各类共享

关闭NetBIOS

网络和拨号连接-本地连接属性-Internet 协议-属性-高级-选项-Wins里选中"禁用tcpip

上的netbios ”

确定生效后 TCP139 UDP 137 138将被关闭。

网络和拨号连接-本地连接属性中取消选中“ Microsoft 网络的文件和打印机共享” 确定生效后 TCP 445上将

不再提供文件和打印共享服务。

KeyHKLMSystemCurrentControlSetServicesNetBTParameters添加键值 SMBDeviceEnabled类型

REG_DWORD值 0

重新启动系统后 TCP 445将被关闭

删除系统默认共享

删除ADMIN$,C$,D$,E$ . . . . .等

HKLMSYSTEMCurrentControlSetServiceslanmanserverparameters

添加键值 Autoshareserver ( 2000Professional类型

REG_DWORD

值 0

添加后应重启server服务或重启系统使之生效。对匿名连接进行限制

类型 REG_DWORD值 1

6.3审计审核帐户管理审核

帐户登陆事件审核系统事件

审核特权使用审核对象访问 成功失败

审核登陆事件审核策略更改 成功失败gpedit.msc- 日志类型应 成功失败

用程序日志安全日志系统日 成功失败

新加安全模版-事件日志

日志大小 覆盖策略

15488K 覆盖早于30天的日志

15488K 覆盖早于30天的日志

15488K 覆盖早于30天的日志

KeyHKLMSYSTEMCurrentControlSetControlLsa键值 restrictanonymous

必不可少的服务

DNS Client

Event Log

Logical Disk Manager

Plug &Play

Protected Storage

Security Accounts Manager根据实际需要的服务 Network Connections Manager Remote Procedure Call Remote Registry Service

RunAs Service域控制器需要的服务

DNS Server

Service

Kerberos Key Distribution Center

NetLogon

NTLM Service Provider

RPC Locator

Windows Time

TCPIP NetBIOS helper

Server 提供共享资源时或者运行 AD时

Workstation 连接共享资源时

IIS需要的服务

IIS Admin Service

Protected Storage

World Wide Web Publishing Service

Windows 2003不能删除的服务

Event log

Plug and Play

Remote Procedure Call RPC

Security Account Manager SAM

Terminal Services Web服务器不应安装

Windows Management Instrumentation Driver Extension应该去掉的服务

Indexing Service

Service

SMTP Service

Telnet

其他服务不在列举自行发现吧。 。 。 。

6.5防DoS设置[HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesTcpipParameters]

SynAttackProtect=dword00000002 EnablePMTUDiscovery=dword00000000

NoNameReleaseOnDemand=dword00000001 “EnableDeadGWDetec” t =dword00000000

EnableICMPRedirects=dword00000000 “InterfacePerformRouterdiscovery=dword00000000NetBtParameters NoNamereleaseOnDemand=dword00000001

KeepAliveTime=dword00300000 PerformRouterDiscovery=dword00000000

TcpMaxConnectResponseRetransmissions=dword00000002 TcpMaxHalfOpen=dword00000100

TcpMaxHalfOpenRetried=dword00000080 TcpMaxPortsExhauted=dword00000001

6.6系统检查

6. 7 IPSEC配置根据需要配置

7 IIS加固

IIS虚拟根目录

把IIS虚拟根目录如Clnetpub 挪到第二个NTFS分区比如E盘 避免Unicode和二次解码攻击。使用Reskit 工具包里的robocopy工具和SECMOV参数 以保证复制ACL表

敏感目录ACL

使用cacls工具设置Web服务器卷上systemroot%子目录及下级子目录的ACL为 “System

Full ” ” Administrators Full” ” Everyone read ”

关闭父路径设置项

IIS Admin-属性-主目录-应用程序设置-配置-应用程序选项-弃选启用父路径删除多余项目

关闭Administration 系统管理站点并删除虚拟子目录IISAdmin和IISHelp删除用不着的映射关系如.htr 和.printer映射

找出并删除ISAPI应用程序中的RevertToSelf调用防止攻击者提升 IUSR或IWAM帐号的权限把IIS的应用程序保护选项设置为 Medium或High

HTML和脚本文件里包含敏感文件或者子目录的路径名需要删除自定义返回给客户端的脚本错误消息

在脚本错误消息中选中“发送文本错误消息给客户” 在下面的文本框中自定义一段错误提示。

其它相关设置

考虑是否真的需要远程对 Web服务器进行管理如果真的需要 为Web服务器专门建立一个

单一功能的远程管理系统部署在与 Web服务器同一网段内某个位置

可以考虑安装UrlScan工具 以便限制恶意的 HTTP调用

不要把敏感信息或私人数据保存在Active Server文件或头文件里。把服务器端数据明确地用% %标记括起来防止“查看脚本源代码”攻击

8其他安全配置

域控制器

SNMP

SQL Server安全措施

Terminal Server安全措施

IE

9 资源下载

最新的MBSA可以从下列地址下载

Hfnetchk. exe下载地址

IIS Lockdown Tool 2. 1下载地址

FamilyID=dde9efc0-bb30-47eb-9a61-fd755d23cdec&DisplayLang=en

- 加固Windows-2003服务器系统安全加固配置手册相关文档

- 本公司加固服务器

- 安阳市政府采购消防车辆

- 项目加固服务器

- 接口加固服务器

- 盈高入网规范管理系统

- 梆梆安全源码加固系统

Vultr VPS新增第18个数据中心 瑞典斯德哥尔摩欧洲VPS主机机房

前几天还在和做外贸业务的网友聊着有哪些欧洲机房的云服务器、VPS商家值得选择的。其中介绍他选择的还是我们熟悉的Vultr VPS服务商,拥有比较多达到17个数据中心,这不今天在登录VULTR商家的时候看到消息又新增一个新的机房。这算是第18个数据中心,也是欧洲VPS主机,地区是瑞典斯德哥尔摩。如果我们有需要欧洲机房的朋友现在就可以看到开通的机房中有可以选择瑞典机房。目前欧洲已经有五个机房可以选择,...

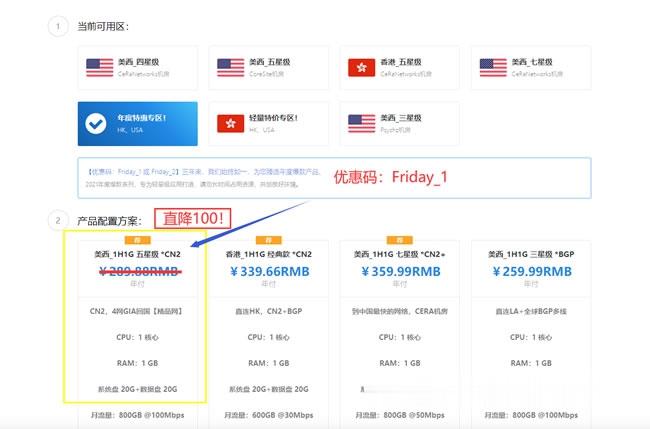

极光KVM美国美国洛杉矶元/极光kvmCN7月促销,美国CN2 GIA大带宽vps,洛杉矶联通CUVIP,14元/月起

极光KVM怎么样?极光KVM本月主打产品:美西CN2双向,1H1G100M,189/年!在美西CN2资源“一兆难求”的大环境下,CN2+大带宽 是很多用户的福音,也是商家实力的象征。目前,极光KVM在7月份的促销,7月促销,美国CN2 GIA大带宽vps,洛杉矶联通cuvip,14元/月起;香港CN2+BGP仅19元/月起,这次补货,机会,不要错过了。点击进入:极光KVM官方网站地址极光KVM七月...

Linode 18周年庆典活动 不断改进产品结构和体验

今天早上相比很多网友和一样收到来自Linode的庆祝18周年的邮件信息。和往年一样,他们会回顾在过去一年中的成绩,以及在未来准备改进的地方。虽然目前Linode商家没有提供以前JP1优化线路的机房,但是人家一直跟随自己的脚步在走,确实在云服务器市场上有自己的立足之地。我们看看过去一年中Linode的成就:第一、承诺投入 100,000 美元来帮助具有社会意识的非营利组织,促进有价值的革新。第二、发...

-

linux主机linux优点和缺点有哪些啊?asp主机asp.net虚拟主机怎么样,它和asp虚拟主机是不是一样的,求解释info域名注册info域名什么时候出现的?英文域名英文域名与中文域名有啥区别免费网站域名申请怎么免费上传我的网站呀和免费申请域名域名备案域名怎么进行备案?php虚拟空间普通网站需要多大空间?本人新手php学习者,想买个虚拟空间用来放自己做的一些企业站,只是练习用途大连虚拟主机找个大连企业建站公司,大家给推荐一下吧。下载虚拟主机电脑虚拟机怎么弄天津虚拟主机天津哪个是新网互联代理呢,我打算购买邮局?