合谋抗合谋攻击门限签名的研究

抗合谋攻击门限签名的研究

摘要:门限签名是一种特殊而重要的数字签名,但合谋攻击一直是一个难以解决的问题。本文对现有各种类型的抗合谋攻击门限签名方案进行了安全性分析,并基于现有的门限签名体制,对如何抗合谋攻击给出了一些启发式的思想。

关键词:抗合谋攻击 门限签名 门限值

门限签名是一种特殊的数字签名,自提出以来得到了广泛地发展。但由于现有的门限签名方案基本都是基于门限秘密共享体制,因此,自从台湾学者Li C.M.等提出合谋攻击以来,就一直是门限签名中难以解决的问题。

合谋攻击是指群中t 门限值个或更多的恶意成员合谋,伪造出群中另外t个成员对消息的签名。

为了实现抗合谋攻击,许多学者做了大量研究。 1998年,Wang等[1]提出了两个新的门限签名方案,通过可追踪性来达到防止合谋攻击的目的。但王贵林和卿斯汉、 Jan和Tseng、 Li Z.C.等分别给出了不同的攻击方法,证明[1]的方案无法抗合谋攻击且不具有可追踪性。

1999年,Jan和Tseng[2]基于离散对数和大数分解问题的困难性提出了一个抗合谋攻击的方案。但是,徐秋亮和陈泽雄证明该方案不能阻止子秘密持有者的合谋攻击。

2001年,Li Z.C.等[3]提出了没有附加秘密随机数的抗合谋攻击方案。但是,该方案实际上不具有身份的可追踪性,且n-t+1个成员合谋就可以控制群签名密钥,从而对任何消息生成有效签名。

2003年,王斌和李建华[4]利用联合秘密共享技术提出了无可信中心的抗合谋攻击方案,该方案的群签名密钥是由共享的私钥和成员的部分私钥组成,避免了由合谋引起的成员私钥泄露问题。但是,谢琪等表明他们的方案也是不安全的,且生成门限签名时每个成员的部分私钥并没有起到实质性的作用。

2007年,胡迎一松和徐鹏[5]指出谢琪等的方案存在着安全性缺陷,不能实现抗合谋攻击,并提出 个基于消息源可识别的方案。但是,该方案忽略了合谋者可以恢复出被伪造者私钥的事实,从而可以伪造合法签名。

之后又有很多方案相继被提出,如2010年徐光宝和姜东焕针对张有谊等提出的方案,给出了一种伪造攻击方法,并提出一个改进的门限签名方案。

通过分析发现,伴随着每种抗合谋攻击方案的出现,都会产生相应的攻击方法,使得这些方案失去抗合谋攻击的作用,真正安全的抗合谋攻击方案一直没有出现。根据目前门限签名中抗合谋攻击的研究现状,现对该领域做如下展望:

(1)追踪机制在抗合谋攻击中的作用。追踪机制是指当门限签名存在争议时,可信中心或者群签名生成者可以在不暴露成员签名私钥的情况下,确定是哪些成员参加了签名。可追踪门限签名的提出解决了群中部分成员试图隐瞒其签名行为的问题。但由于可追踪性和匿名性存在一定的矛盾,因此,如何通过追踪机制找出真实的签名成员,是一个重要的研究方向。建议不要采用简单地添加随机数的方法隐藏成员私钥,可以采用对随机数进行零知识证明的方法较为妥当。

(2)群签名生成者在门限签名中的特殊地位。如果群签名生成者和伪造者进行合谋,很容易伪造签名。因此,应考虑对群签名生成者加以限制。建议可以采用责任集中或限制权限的方法,让群签名生成者不掌握系统秘密参数,确保群签名生成者诚实可靠,阻止其参与合谋,且可在每次签名中附加时间戳,防止中断协议攻

- 合谋抗合谋攻击门限签名的研究相关文档

- 治疗丙戊酸镁联合抗精神病药治疗精神分裂症攻击行为

- 治疗抗精神病药物联合小剂量丙戊酸镁治疗精神分裂症攻击行为的对照研

- 治疗抗精神病药物联合小剂量丙戊酸镁治疗精神分裂症攻击行为的对照研究

- 水印基于图像归一化抗几何攻击水印技术

- 精神分裂症丙戊酸镁联合抗精神病药治疗精神分裂症攻击行为(论文范文)

- 水印抗几何攻击的盲数字水印技术

美得云(15元/月)美国cera 2核4G 15元/月 香港1核 1G 3M独享

美得云怎么样?美得云好不好?美得云是第一次来推广软文,老板人脾气特别好,能感觉出来会用心对待用户。美得云这次为大家提供了几款性价比十分高的产品,美国cera 2核4G 15元/月 香港1核 1G 3M独享 15元/月,并且还提供了免费空间给大家使用。嘻嘻 我也打算去白嫖一个空间了。新用户注册福利-8折优惠码:H2dmBKbF 截止2021.10.1结束。KVM架构,99.99%高可用性,依托BGP...

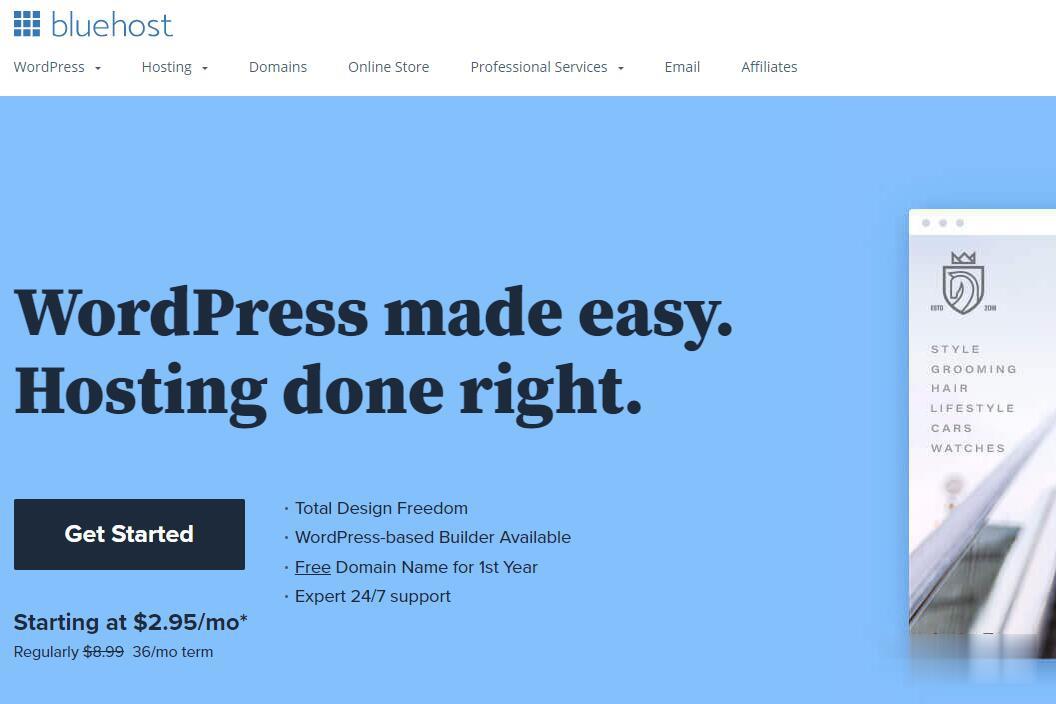

Bluehost美国虚拟主机2.95美元/月,十八周年庆年付赠送顶级域名和SSL证书

Bluehost怎么样,Bluehost好不好,Bluehost成立十八周年全场虚拟主机优惠促销活动开始,购买12个月赠送主流域名和SSL证书,Bluehost是老牌虚拟主机商家了,有需要虚拟主机的朋友赶紧入手吧,活动时间:美国MST时间7月6日中午12:00到8月13日晚上11:59。Bluehost成立于2003年,主营WordPress托管、虚拟主机、VPS主机、专用服务器业务。Blueho...

香港、美国、日本、韩国、新加坡、越南、泰国、加拿大、英国、德国、法国等VPS,全球独立服务器99元起步 湘南科技

全球独立服务器、站群多IP服务器、VPS(哪个国家都有),香港、美国、日本、韩国、新加坡、越南、泰国、加拿大、英国、德国、法国等等99元起步,湘南科技郴州市湘南科技有限公司官方网址:www.xiangnankeji.cn产品内容:全球独立服务器、站群多IP服务器、VPS(哪个国家都有),香港、美国、日本、韩国、新加坡、越南、泰国、加拿大、英国、德国、法国等等99元起步,湘南科技VPS价格表:独立服...

-

互联网周鸿祎glucanotransferasechromeowned163centrescss支持ipadpreviouslybit请务必阅读正文之后的免责条款部分支持ipadApplicationsios5canvas2七尾奈留除了DC canvas2 sola EF 快乐小兔幸运草 以外改编成动画的作品有哪些?