文件VPS 防止SSH 暴力登录尝试攻击的配置方法

VPS防止SSH暴力登录尝试攻击的配置方法linux教程http://www. linuxprobe. com/

前些时谈了一下如何屏蔽对网站服务器的扫描属于前台防御。后来Felix发了一篇blog提到将多次尝试SSH登录失败的IP ban掉才想起来去看一下日志没想到后院起火了。

查看日志文件

代码如下:

$ sudo cat /var/log/auth. log

没想到满屏满屏的往下刷全是

代码如下:

$ sudo grep "Failed password for root"

/var/log/auth. log | awk ' {print $11} ' | sort | uniq -c| sort -nr | more

470 222. 122. 52. 150

411 123. 15. 36. 218

139 177.8. 168.48

20 74.81.83.226

18 77. 108. 112. 131

2 95. 58. 255.62

1 218. 28. 79.228

1 188. 132. 163. 154

很明显我禁用了root登录人家也不是那么笨开始暴力猜用户名

代码如下:

$ sudo grep "Failed password for invalid user"

/var/log/auth. log | awk ' {print $13} ' | sort | uniq -c| sort -nr | more

3190 218. 28. 79. 228

646 222. 122. 52. 150

172 123. 15. 36. 218

65 177.8. 168.48

4 222. 76. 211. 149

某个人尝试了3000多次好吧 lovelucy这个小博客真有那么valuable么。 。为了防范于未然我们可以做些配置让VPS服务器更加安全。

1、修改SSH端口禁止root登陆

修改/etc/ssh/sshd_config文件

代码如下:

$ sudo vi /etc/ssh/sshd_config

Port 4484 #一个别人猜不到的端口号

PermitRootLogin no

$ sudo /etc/init.d/ssh restart

2、禁用密码登陆使用RSA私钥登录

Amazon EC2服务器本来就是只允许使用私钥登录的但是这样的话我如果想在别的电脑上临时SSH上来又没带私钥文件的情况下就很麻烦。所以我又手动开启了密码验证登录。不管怎样这一条还是先列出来吧

代码如下:

#在客户端生成密钥

$ ssh-keygen -t rsa

#把公钥拷贝至服务器

$ ssh-copy-id -i . ssh/id_rsa.pub server

#也可以手动将. shh/id_rsa.pub拷贝至服务器用户目录的. ssh中记得修改访问权限

# $ scp . shh/id_rsa.pub server:~/. ssh

#在服务器中

$ cd ./. ssh/

$ mv id_rsa.pub authorized_keys

$ chmod 400 authorized_keys

$ vi /etc/ssh/sshd_config

RSAAuthentication yes #RSA认证

PubkeyAuthentication yes #开启公钥验证

AuthorizedKeysFile . ssh/authorized_keys #验证文件路径PasswordAuthentication no #禁止密码认证

PermitEmptyPasswords no #禁止空密码

UsePAM no #禁用PAM

#最后保存重启

$ sudo /etc/init.d/ssh restart

3、安装denyhosts

这个方法比较省时省力。 denyhosts是Python语言写的一个程序它会分析sshd的日志文件 当发现重复的失败登录时就会记录IP到/etc/hosts.deny文件从而达到自动屏IP的功能。这和我之前介绍的自动屏蔽扫描的脚本是一个思路。如果靠人工手动添加的话还不把人累死。现今denyhosts在各个发行版软件仓库里都有而且也不需要过多配置傻瓜易用。

安装

代码如下:

# Deb ian/Ubuntu

$ sudo apt-get install denyhosts

# RedHat/CentOS

$ yum install denyhosts

# Archlinux

$ yaourt denyhosts

# Gentoo

$ emerge -av denyhosts

默认配置就能很好的工作如要个性化设置可以修改

/etc/denyhosts. conf

代码如下:

$ vi /etc/denyhosts. conf

SECURE_LOG = /var/log/auth. log #ssh 日志文件它是根据这个文件来判断的。

HOSTS_DENY = /etc/hosts.deny #控制用户登陆的文件

PURGE_DENY = #过多久后清除已经禁止的空表示永远不解禁BLOCK_SERVICE = sshd #禁止的服务名如还要添加其他服务只需添加逗号跟上相应的服务即可

DENY_THRESHOLD_INVALID = 5 #允许无效用户失败的次数DENY_THRESHOLD_VAL ID = 10 #允许普通用户登陆失败的次数DENY_THRESHOLD_ROOT = 1 #允许root登陆失败的次数

DENY_THRESHOLD_RESTRICTED = 1

WORK_DIR = /var/lib/denyhosts #运行目录

SUSPICIOUS_LOGIN_REPORT_ALLOWED_HOSTS=YES

HOS TNAME_LOOKUP=YES #是否进行域名反解析

LOCK_FILE = /var/run/denyhosts.pid #程序的进程IDADMIN_EMAIL = root@localhost #管理员邮件地址,它会给管理员发邮件

SMTP_HOST = localhost

SMTP_PORT = 25

SMTP_FROM = DenyHosts <nobody@localhost>

SMTP_SUBJECT = DenyHosts Report

AGE_RESET_VALID=5d #用户的登录失败计数会在多久以后重置为0 (h表示小时 d表示天 m表示月 w表示周 y表示年)

AGE_RESET_ROOT=25d

AGE_RESET_RESTRICTED=25d

AGE_RESET_INVALID=10d

RESET_ON_SUCCESS = yes #如果一个ip登陆成功后失败的登陆计数是否重置为0

DAEMON_LOG = /var/log/denyhosts #自己的日志文件

DAEMON_SLEEP = 30s #当以后台方式运行时每读一次日志文件的时间间隔。

DAEMON_PURGE = 1h #当以后台方式运行时清除机制在HOSTS_DENY中终止旧条目的时间间隔,这个会影响

PURGE_DENY的间隔。

查看我的/etc/hosts.deny文件发现里面已经有8条记录。linux教程http://www. linuxprobe. com/

- 文件VPS 防止SSH 暴力登录尝试攻击的配置方法相关文档

- 安装服务器-云主机-VPS网站环境配置教程

- 拨号ADSL拨号VPS-Ubuntu系统配置详细步骤

- 安装DOC-VMWare ESX 3.5安装图记 vps服务器配置

- 端口【DOC】-Windows Server 2008服务器或VPS安全配置基础教程

- 安装DOC-服务器-云主机-VPS网站环境配置教程

- 安装(WORD)-VPS服务器环境配置之Mysql安装教程

UCloud云服务器低至年59元

最近我们是不是在讨论较多的是关于K12教育的问题,培训机构由于资本的介入确实让家长更为焦虑,对于这样的整改我们还是很支持的。实际上,在云服务器市场中,我们也看到内卷和资本的力量,各大云服务商竞争也是相当激烈,更不用说个人和小公司服务商日子确实不好过。今天有看到UCloud发布的夏季促销活动,直接提前和双十一保价挂钩。这就是说,人家直接在暑假的时候就上线双十一的活动。早年的双十一活动会提前一周到十天...

QQ防红跳转短网址生成网站源码(91she完整源码)

使用此源码可以生成QQ自动跳转到浏览器的短链接,无视QQ报毒,任意网址均可生成。新版特色:全新界面,网站背景图采用Bing随机壁纸支持生成多种短链接兼容电脑和手机页面生成网址记录功能,域名黑名单功能网站后台可管理数据安装说明:由于此版本增加了记录和黑名单功能,所以用到了数据库。安装方法为修改config.php里面的数据库信息,导入install.sql到数据库。...

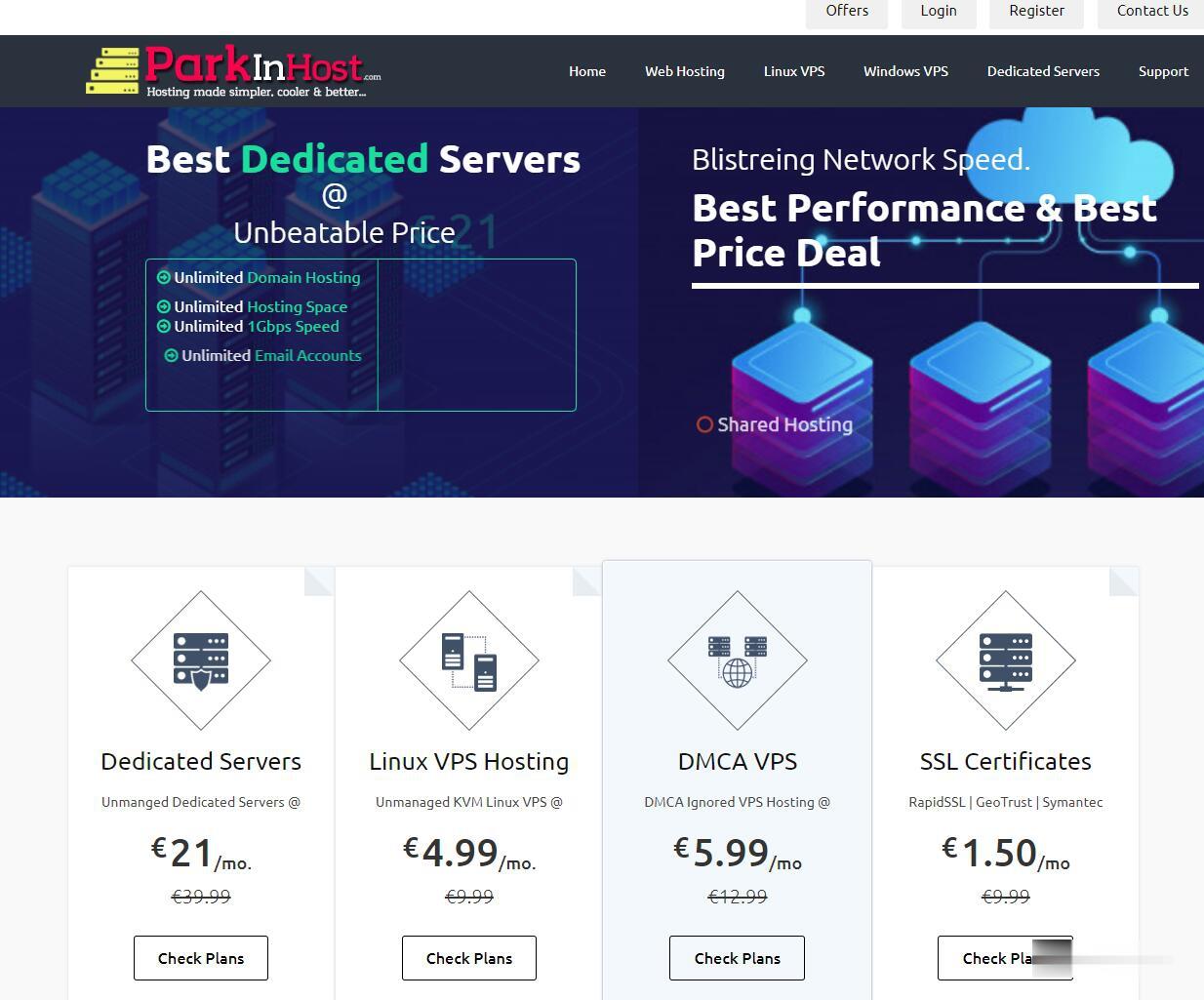

ParkinHost:俄罗斯离岸主机,抗投诉VPS,200Mbps带宽/莫斯科CN2线路/不限流量/无视DMCA/55折促销26.4欧元 /年起

外贸主机哪家好?抗投诉VPS哪家好?无视DMCA。ParkinHost今年还没有搞过促销,这次parkinhost俄罗斯机房上新服务器,母机采用2个E5-2680v3处理器、128G内存、RAID10硬盘、2Gbps上行线路。具体到VPS全部200Mbps带宽,除了最便宜的套餐限制流量之外,其他的全部是无限流量VPS。ParkinHost,成立于 2013 年,印度主机商,隶属于 DiggDigi...

-

经营策略iphone支持ipad支持ipad支持ipadtcpip上的netbiostcpip上的netbios是什么用的,有安全隐患吗?开启还是关上重庆电信网速测试电信100M下载速度多少M,为什么我家里电信100M下载速度最快5M美妙,是不是严重缩水canvas2Canvas ~セピア色のモチーフ~ 这个动画片的中文翻译是什么?从哪看?联通iphone4联通iphone4好用吗chromeframeicharts 怎么支持ie8迅雷雷鸟啊啊,想下载《看门狗》可13GB的大小,我每秒才450KB,我该怎么样才能大幅度地免费提高电脑下载