文件夹2003服务器系统设置

2003服务器系统设置. txt爱空空情空空 自己流浪在街中人空空钱空空单身苦命在打工事空空业空空想来想去就发疯碗空空盆空空生活所迫不轻松。总之 四大皆空第一步

一、先关闭不需要的端口

我比较小心先关了端口。只开了3389 21 80 1433 MYSQL有些人一直说什么默认的3389不安全对此我不否认但是利用的途径也只能一个一个的穷举爆破你把帐号改了密码设置为十五六位我估计他要破上好几年哈哈!办法:本地连接--属性--Internet协议(TCP/IP)--高级--选项--TCP/IP筛选--属性--把勾打上然后添加你需要的端口即可。 PS一句:设置完端口需要重新启动!

当然大家也可以更改远程连接端口方法:

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\TerminalServer\WinStations\RDP-Tcp]

"PortNumber"=dword:00002683

保存为.REG文件双击即可!更改为9859当然大家也可以换别的端口 直接打开以上注册表的地址把值改为十进制的输入你想要的端口即可!重启生效!

还有一点在2003系统里用TCP/IP筛选里的端口过滤功能使用Ftp服务器的时候只开放21端口在进行FTP传输的时候 FTP特有的Port模式和Passive模式在进行数据传输的时候需要动态的打开高端口所以在使用TCP/IP过滤的情况下经常会出现连接上后无法列出目录和数据传输的问题。所以在2003系统上增加的windows连接防火墙能很好的解决这个问题所以都不推荐使用网卡的TCP/IP过滤功能。所做FTP下载的用户看仔细点表怪俺说俺写文章是垃圾. . . 如果要关闭不必要的端口 在\\system32\\drivers\\etc\\services中有列表记事本就可以打开的。如果懒惰的话最简单的方法是启用WIN2003的自身带的网络防火墙并进行端口的改变。功能还可以!Internet连接防火墙可以有效地拦截对Windows 2003服务器的非法入侵防止非法远程主机对服务器的扫描提高windows 2003服务器的安全性。同时也可以有效拦截利用操作系统漏洞进行端口攻击的病毒如冲击波等蠕虫病毒。如果在用windows 2003构造的虚拟路由器上启用此防火墙功能能够对整个内部网络起到很好的保护作用。

二、关闭不需要的服务打开相应的审核策略

我关闭了以下的服务

Computer Browser维护网络上计算机的最新列表以及提供这个列表

Task scheduler允许程序在指定时间运行

Routing and Remote Access在局域网以及广域网环境中为企业提供路由服务

Removable storage管理可移动媒体、驱动程序和库

Remote Registry Service允许远程注册表操作

Print Spooler将文件加载到内存中以便以后打印。要用打印机的朋友不能禁用这项IPSEC Policy Agent管理IP安全策略以及启动ISAKMP/OakleyIKE和IP安全驱动程序Distributed Link Tracking Client当文件在网络域的NTFS卷中移动时发送通知Com+ Event System提供事件的自动发布到订阅COM组件

Alerter通知选定的用户和计算机管理警报

Error Reporting Service收集、存储和向Microsoft报告异常应用程序

Messenger传输客户端和服务器之间的NET SEND和警报器服务消息

Telnet允许远程用户登录到此计算机并运行程序

把不必要的服务都禁止掉尽管这些不一定能被攻击者利用得上但是按照安全规则和标准上来说多余的东西就没必要开启减少一份隐患。

在"网络连接"里把不需要的协议和服务都删掉这里只安装了基本的Internet协议(TCP/IP) 由于要控制带宽流量服务额外安装了Qos数据包计划程序。在高级tcp/ip设置里--"NetBIOS"设置"禁用tcp/IP上的NetBIOS(S)"。在高级选项里使用"Internet连接防火墙"这是windows 2003 自带的防火墙在2000系统里没有的功能虽然没什么功能但可以屏蔽端口这样已经基本达到了一个IPSec的功能。

在运行中输入gpedit.msc回车打开组策略编辑器选择计算机配置-Windows设置-安全设置-审核策略在创建审核项目时需要注意的是如果审核的项目太多生成的事件也就越多那么要想发现严重的事件也越难当然如果审核的太少也会影响你发现严重的事件你需要根据情况在这二者之间做出选择。

推荐的要审核的项目是:

登录事件成功失败

账户登录事件成功失败

系统事件成功失败

策略更改成功失败

对象访问失败

目录服务访问失败

特权使用失败

三、磁盘权限设置

1.系统盘权限设置

C:分区部分c:\administrators全部该文件夹子文件夹及文件

CREATOR OWNER 全部只有子文件来及文件system全部该文件夹子文件夹及文件

I IS_WPG创建文件/写入数据只有该文件夹

I IS_WPG 该文件夹子文件夹及文件

遍历文件夹/运行文件

列出文件夹/读取数据

读取属性

创建文件夹/附加数据

读取权限c:\Documents and Settingsadministrators全部该文件夹子文件夹及文件

Power Users 该文件夹子文件夹及文件

读取和运行

列出文件夹目录

读取

SYSTEM全部该文件夹子文件夹及文件

C:\Program Filesadministrators全部该文件夹子文件夹及文件

CREATOR OWNER全部只有子文件来及文件

I IS_WPG 该文件夹子文件夹及文件

读取和运行

列出文件夹目录

读取

Power Users 该文件夹子文件夹及文件

修改权限

SYSTEM全部该文件夹子文件夹及文件

TERMINAL SERVER USER 该文件夹子文件夹及文件

修改权限

2.网站及虚拟机权限设置比如网站在E盘

说明我们假设网站全部在E盘wwws ite目录下并且为每一个虚拟机创建了一个guest用户用户名为vhost1. . .vhostn并且创建了一个webuser组把所有的vhost用户全部加入这个webuser组里面方便管理。

E:\

Administrators全部该文件夹子文件夹及文件

E:\wwws i t e

Administrators全部该文件夹子文件夹及文件system全部该文件夹子文件夹及文件service全部该文件夹子文件夹及文件

E:\wwws ite\vhost 1

Administrators全部该文件夹子文件夹及文件system全部该文件夹子文件夹及文件vhost1全部该文件夹子文件夹及文件

3.数据备份盘

数据备份盘最好只指定一个特定的用户对它有完全操作的权限。 比如F盘为数据备份盘我们只指定一个管理员对它有完全操作的权限。

4.其它地方的权限设置

请找到c盘的这些文件把安全性设置只有特定的管理员有完全操作权限。

下列这些文件只允许administrators访问net.exenet1.exetcmd.exetftp.exenetstat.exeregedit.exeat.exeattrib.execacls.exeformat.com

5.删除c:\inetpub目录删除iis不必要的映射建立陷阱帐号更改描述。

四、防火墙、杀毒软件的安装

我见过的Win2000/Nt服务器从来没有见到有安装了防毒软件的其实这一点非常重要。一些好的杀毒软件不仅能杀掉一些著名的病毒还能查杀大量木马和后门程序。这样的话“黑客”们使用的那些有名的木马就毫无用武之地了。不要忘了经常升级病毒库我们推荐mcafree杀毒软件+blackice防火墙

五、 SQL2000 SERV-U FTP安全设置

SQL安全方面

1.System Administrators角色最好不要超过两个

2.如果是在本机最好将身份验证配置为Win登陆

3.不要使用Sa账户为其配置一个超级复杂的密码

4.删除以下的扩展存储过程格式为:use mastersp_dropextendedproc '扩展存储过程名'xp_cmdshell:是进入操作系统的最佳捷径删除

访问注册表的存储过程删除

Xp_regaddmultistring Xp_regdeletekey Xp_regdeletevalueXp_regenumvalues

Xp_regread Xp_regwrite Xp_regremovemultistring

OLE自动存储过程不需要删除

Sp_OACreate Sp_OADestroy Sp_OAGetErrorInfo Sp_OAGetProperty

Sp_OAMethod Sp_OASetProperty Sp_OAStop

5.隐藏SQL Server、更改默认的1433端口

右击实例选属性-常规-网络配置中选择TCP/IP协议的属性选择隐藏SQL Server实例并改原默认的1433端口serv-u的几点常规安全需要设置下:

选中"Block "FTP_bounce"attack and FXP"。什么是FXP呢?通常 当使用FTP协议进行文件传输时客户端首先向FTP服务器发出一个"PORT"命令该命令中包含此用户的IP地址和将被用来进行数据传输的端口号服务器收到后利用命令所提供的用户地址信息建立与用户的连接。大多数情况下上述过程不会出现任何问题但当客户端是一名恶意用户时可能会通过在PORT命令中加入特定的地址信息使FTP服务器与其它非客户端的机器建立连接。虽然这名恶意用户可能本身无权直接访问某一特定机器但是如果FTP服务器有权访问该机器的话那么恶意用户就可以通过Ftp服务器作为中介仍然能够最终实现与目标服务器的连接。这就是FXP也称跨服务器攻击。选中后就可以防止发生此种情况。

六、 IIS安全设置

IIS的相关设置

删除默认建立的站点的虚拟目录停止默认web站点删除对应的文件目录c inetpub配置所有站点的公共设置设置好相关的连接数限制带宽设置以及性能设置等其他设置。配置应用程序映射删除所有不必要的应用程序扩展只保留asp php cgi pl aspx应用程序扩展。对于php和cgi推荐使用isapi方式解析用exe解析对安全和性能有所影响。用户程序调试设置发送文本错误信息给户。对于数据库尽量采用mdb后缀不需要更改为asp可在IIS中设置一个mdb的扩展映射将这个映射使用一个无关的dll文件如CWINNTsystem32inetsrvssinc.dll来防止数据库被下载。设置IIS的日志保存目录调整日志记录信息。设置为发送文本错误信息。修改403错误页面将其转向到其他页可防止一些扫描器的探测。另外为隐藏系统信息防止telnet到80端口所泄露的系统版本信息可修改I IS的banner信息可以使用winhex手工修改或者使用相关软件如banneredit修改。

对于用户站点所在的目录在此说明一下用户的FTP根目录下对应三个文件佳wwwroot database logf iles分别存放站点文件数据库备份和该站点的日志。如果一旦发生入侵事件可对该用户站点所在目录设置具体的权限 图片所在的目录只给予列目录的权限程序所在目录如果不需要生成文件如生成html的程序不给予写入权限。因为是虚拟

主机平常对脚本安全没办法做到细致入微的地步更多的只能在方法用户从脚本提升权限

ASP的安全设置http://www.knowsky.com/system.asp

设置过权限和服务之后防范asp木马还需要做以下工作在cmd窗口运行以下命令regsvr32/u C \WINNT\System32\wshom.ocxdel C \WINNT\System32\wshom.ocxregsvr32/u C \WINNT\system32\shell32.dlldel C \WINNT\system32\shell32.dll

即可将WScript.Shell Shell.application WScript.Network组件卸载可有效防止asp木马通过wscript或shell.application执行命令以及使用木马查看一些系统敏感信息。另法可取消以上文件的users用户的权限重新启动IIS即可生效。但不推荐该方法。

另外对于FSO由于用户程序需要使用服务器上可以不注销掉该组件这里只提一下FSO的防范但并不需要在自动开通空间的虚拟商服务器上使用只适合于手工开通的站点。可以针对需要FSO和不需要FSO的站点设置两个组对于需要FSO的用户组给予cwinntsystem32scrrun.dll文件的执行权限不需要的不给权限。重新启动服务器即可生效。

对于这样的设置结合上面的权限设置你会发现海阳木马已经在这里失去了作用

PHP的安全设置

默认安装的php需要有以下几个注意的问题

C \winnt\php. ini只给予users读权限即可。在php. ini里需要做如下设置

Safe_mode=on

register_globals = Offallow_url_fopen = Offdisplay_errors = Offmagic_quotes_gpc = On [默认是on但需检查一遍]open_basedir =web目录disable_functions =passthru exec shell_exec system phpinfo get_cfg_varpopen chmod

默认设置com.allow_dcom = true修改为false[修改前要取消掉前面的 ]

MySQL安全设置

如果服务器上启用MySQL数据库 MySQL数据库需要注意的安全设置为

删除mysql中的所有默认用户只保留本地root帐户为root用户加上一个复杂的密码。赋予普通用户updatedeletealertcreatedrop权限的时候并限定到特定的数据库尤其要避免普通客户拥有对mysql数据库操作的权限。检查mysql.user表取消不必要用户的shutdown_priv reload_priv process_priv和File_priv权限这些权限可能泄漏更多的服务器信息包括非mysql的其它信息出去。可以为mysql设置一个启动用户该用户只对mysql 目录有权限。设置安装目录的data数据库的权限此目录存放了mysql数据库的数据信息。对于mysql安装目录给users加上读取、列目录和执行权限。

Serv-u安全问题

安装程序尽量采用最新版本避免采用默认安装目录设置好serv-u目录所在的权限设置一个复杂的管理员密码。修改serv-u的banner信息设置被动模式端口范围4001—

4003在本地服务器中设置中做好相关安全设置包括检查匿名密码禁用反超时调度拦截“FTP bounce”攻击和FXP对于在30秒内连接超过3次的用户拦截10分钟。域中的设置为要求复杂密码 目录只使用小写字母高级中设置取消允许使用MDTM命令更改文件的

日期。

更改serv-u的启动用户在系统中新建一个用户设置一个复杂点的密码不属于任何组。将servu的安装目录给予该用户完全控制权限。建立一个FTP根目录需要给予这个用户该目录完全控制权限 因为所有的ftp用户上传删除更改文件都是继承了该用户的权限否则无法操作文件。另外需要给该目录以上的上级目录给该用户的读取权限否则会在连接的时候出现530 Not logged in home directory does not exist.比如在测试的时候ftp根目录为d soft必须给d盘该用户的读取权限为了安全取消d盘其他文件夹的继承权限。而一般的使用默认的system启动就没有这些问题 因为system一般都拥有这些权限的。

七、其它

1. 隐藏重要文件/ 目 录可以修改注册表实现完全隐藏HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\

Current-Version\Explorer\Advanced\Folder\Hi-dden\SHOWALL ” 鼠 标 右 击“CheckedValue”选择修改把数值由1改为0

2.启动系统自带的Internet连接防火墙在设置服务选项中勾选Web服务器

3.防止SYN洪水攻击

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Tcpip\Parameters

新建DWORD值名为SynAttackProtect值为2

EnablePMTUDiscovery REG_DWORD 0

NoNameReleaseOnDemand REG_DWORD 1

EnableDeadGWDetect REG_DWORD 0

KeepAliveTime REG_DWORD 300 000

PerformRouterDiscovery REG_DWORD 0

EnableICMPRedirects REG_DWORD 0

4.禁止响应ICMP路由通告报文

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Tcpip\Parameters\Interfaces\interface

新建DWORD值名为PerformRouterDiscovery值为0

5. 防止ICMP重定向报文的攻击

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Tcpip\Parameters

将EnableICMPRedirects值设为0

6.不支持I GMP协议

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Tcpip\Parameters

新建DWORD值名为IGMPLevel值为0

7.修改终端服务端口

运行regedit找到[HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Control \Terminal Server \ Wds \ rdpwd \ Tds \ tcp] 看到右边的PortNumber了吗在十进制状态下改成你想要的端口号吧 比如7126之类的只要不与其它冲突即可。

第二处HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Control \Terminal Server\ WinStations \ RDP-Tcp方法同上记得改的端口号和上面改的一样就行了。

8.禁止IPC空连接cracker可以利用net use命令建立空连接进而入侵还有net view nBTstat这些都是基于空连接的 禁止空连接就好了 。 打开注册表 找到Local_Machine\System\CurrentControlSet\Control\LSA-RestrictAnonymous把这个值改

成” 1”即可。

9.更改TTL值cracker可以根据ping回的TTL值来大致判断你的操作系统如

TTL=107 WINNT ;

TTL=108 win2000 ;

TTL=127或128 win9x ;

TTL=240或241 linux ;

TTL=252 solaris ;

TTL=240 Irix ;

实际上你可以自己更改的

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Tcpip\ParametersDefaultTTLREG_DWORD 0-0xff 0-255十进制默认值128改成一个莫名其妙的数字如258起码让那些小菜鸟晕上半天就此放弃入侵你也不一定哦。

10.删除默认共享

有人问过我一开机就共享所有盘改回来以后重启又变成了共享是怎么回事这是2K为管理而设置的默认共享 必须通过修改注册表的方式取消它HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters AutoShareServer类型是REG_DWORD把值改为0即可

11.禁止建立空连接

默认情况下任何用户通过通过空连接连上服务器进而枚举出帐号猜测密码。我们可以通过修改注册表来禁止建立空连接

Local_Machine\System\CurrentControlSet\Control\LSA-RestrictAnonymous的值改成”1”即可。

12.禁用TCP/IP上的NetBIOS

网上邻居-属性-本地连接-属性-Internet协议TCP/IP属性-高级-WINS面板-NetBIOS设置-禁用TCP/IP上的NetBIOS。这样cracker就无法用nBTstat命令来读取你的NetBIOS信息和网卡MAC地址了。

13.账户安全

首先禁止一切账户除了你自己呵呵。然后把Administrator改名。我呢就顺手又建了个Administrator账户不过是什么权限都没有的那种然后打开记事本一阵乱敲复制粘贴到“密码”里去呵呵来破密码吧~破完了才发现是个低级账户看你崩溃不创建2个管理员用帐号

虽然这点看上去和上面这点有些矛盾但事实上是服从上面的规则的。创建一个一般权限帐号用来收信以及处理一些日常事物另一个拥有Administrators权限的帐户只在需要的时候使用。可以让管理员使用 “ RunAS” 命令来执行一些需要特权才能作的一些工作 以方便管理

14.更改C:\WINDOWS\Help\iisHelp\common\404b.htm内容改为这样 出错了自动转到首页。

15.本地安全策略和组策略的设置如果你在设置本地安全策略时设置错了可以这样恢复成它的默认值

打开 %SystemRoot%\Security 文件夹 创建一个 "OldSecurity"子目录将%SystemRoot%\Security下所有的. log文件移到这个新建的子文件夹中

在%SystemRoot%\Security\database\下找到"Secedit. sdb"安全数据库并将其改名如改为"Secedit.old"

启动"安全配置和分析"MMC管理单元:"开始"->"运行"->"MMC"启动管理控制台 "添加/删

除管理单元"将"安全配置和分析"管理单元添加上

右击"安全配置和分析"->"打开数据库"浏览"C:\WINNT\security\Database"文件夹输入文件名"secedit. sdb"单击"打开"

当系统提示输入一个模板时选择"SetupSecurity. inf"单击"打开"如果系统提示"拒绝访问数据库"不管他你会发现在"C:\WINNT\security\Database"子文件夹中重新生成了新的安全数据库在"C:\WINNT\security"子文件夹下重新生成了log文件安全数据库重建成功。

16.禁用DCOM:

运行中输入Dcomcnfg.exe。 回车 单击“控制台根节点”下的“组件服务”。 打开“计算机”子文件夹。对于本地计算机请以右键单击“我的电脑”然后选择“属性”。选择“默认属性”选项卡。清除“在这台计算机上启用分布式COM”复选框。

第二步

尽管windows 2003的功能在不断增强但是由于先天性的原因它还存在不少安全隐患要是不将这些隐患“堵住”可能会给整个系统带来不必要的麻烦下面笔者就介绍Windows2003中不常见的安全隐患的防堵方法希望能对各位带来帮助

堵住自动保存隐患windows 2003操作系统在调用应用程序出错时系统中的Dr. Watson会自动将一些重要的调试信息保存起来 以便日后维护系统时查看不过这些信息很有可能被黑客“瞄上”一旦瞄上的话各种重要的调试信息就会暴露无疑为了堵住Dr. Watson自动保存调试信息的隐患我们可以按如下步骤来实现

1、打开开始菜单选中“运行”命令在随后打开的运行对话框中输入注册表编辑命令“ergedit”命令打开一个注册表编辑窗口

2、在该窗口中 用鼠标依次展开HKEY_local_machinesoftwareMicrosoftWindowsdowsNTCurrentVersionAeDebug分支在对应AeDebug键值的右边子窗口中用鼠标双击Auto值在弹出的参数设置窗口中将其数值重新设置为“0”

3、打开系统的Windows资源管理器窗口并在其中依次展开Documents and Settings文件夹、All Users文件夹、SharedDocuments文件夹、DrWatson文件夹最后将对应DrWatson中的User.dmp文件、 Drwtsn32. log文件删除掉。

完成上面的设置后重新启动一下系统就可以堵住自动保存隐患了。

堵住资源共享隐患

为了给局域网用户相互之间传输信息带来方便 Windows Server 2003系统很是“善解人意”地为各位提供了文件和打印共享功能不过我们在享受该功能带来便利的同时共享功能也会“引狼入室” “大度”地向黑客们敞开了不少漏洞给服务器系统造成了很大的不安全性所以在用完文件或打印共享功能时大家千万要随时将功能关闭哟 以便堵住资

源共享隐患下面就是关闭共享功能的具体步骤

1、执行控制面板菜单项下面的“网络连接”命令在随后出现的窗口中用鼠标右键单击一下“本地连接”图标

2、在打开的快捷菜单中单击“属性”命令这样就能打开一个“Internet协议(TCP/IP)”属性设置对话框

3、在该界面中取消“Microsoft网络的文件和打印机共享”这个选项

4、如此一来本地计算机就没有办法对外提供文件与打印共享服务了这样黑客自然也就少了攻击系统的“通道”。

堵住远程访问隐患

在Windows2003系统下要进行远程网络访问连接时该系统下的远程桌面功能可以将进行网络连接时输入的用户名以及密码通过普通明文内容方式传输给对应连接端的客户端程序在明文帐号传输过程中实现“安插”在网络通道上的各种嗅探工具会自动进入“嗅探”状态这个明文帐号就很容易被“俘虏”了 明文帐号内容一旦被黑客或其他攻击者另谋他用的话呵呵小心自己的系统被“疯狂”攻击吧为了杜绝这种安全隐患我们可以按下面的方法来为系统“加固”

1、点击系统桌面上的“开始”按钮打开开始菜单

2、从中执行控制面板命令从弹出的下拉菜单中选中“系统”命令打开一个系统属性设置界面

3、在该界面中用鼠标单击“远程”标签

4、在随后出现的标签页面中将“允许用户远程连接到这台计算机”选项取消掉这样就可以将远程访问连接功能屏蔽掉从而堵住远程访问隐患了。

堵住用户切换隐患windows 2003系统为我们提供了快速用户切换功能利用该功能我们可以很轻松地登录到系统中不过在享受这种轻松时系统也存在安装隐患例如我们要是执行系统“开始”菜单中的“注销”命令来快速“切换用户”时再用传统的方式来登录系统的话系统很有可能会本次登录错误地当作是对计算机系统的一次暴力“袭击”这样Windows2003系统就可能将当前登录的帐号当作非法帐号将它锁定起来这显然不是我们所需要的不过我们可以按如下步骤来堵住用户切换时产生的安全隐患

在windows 2003系统桌面中打开开始菜单下面的控制面板命令找到下面的“管理工具”命令再执行下级菜单中的“计算机管理”命令找到“用户帐户”图标并在随后出现的窗口中单击“更改用户登录或注销的方式”在打开的设置窗口中将“使用快速用户切

- 文件夹2003服务器系统设置相关文档

- 配置2003服务器系统

- Internet2003服务器系统

- installing2003服务器系统

- 曙光2003服务器系统

- costs2003服务器系统

- 网络2003服务器系统

hostio荷兰10Gbps带宽,10Gbps带宽,€5/月,最低配2G内存+2核+5T流量

成立于2006年的荷兰Access2.IT Group B.V.(可查:VAT: NL853006404B01,CoC: 58365400) 一直运作着主机周边的业务,当前正在对荷兰的高性能AMD平台的VPS进行5折优惠,所有VPS直接砍一半。自有AS208258,vps母鸡配置为Supermicro 1024US-TRT 1U,2*AMD Epyc 7452(64核128线程),16条32G D...

HostYun 新上美国CN2 GIA VPS 月15元

HostYun 商家以前是玩具主机商,这两年好像发展还挺迅速的,有点在要做点事情的味道。在前面也有多次介绍到HostYun商家新增的多款机房方案,价格相对还是比较便宜的。到目前为止,我们可以看到商家提供的VPS主机包括KVM和XEN架构,数据中心可选日本、韩国、香港和美国的多个地区机房,电信双程CN2 GIA线路,香港和日本机房,均为国内直连线路。近期,HostYun上线低价版美国CN2 GIA ...

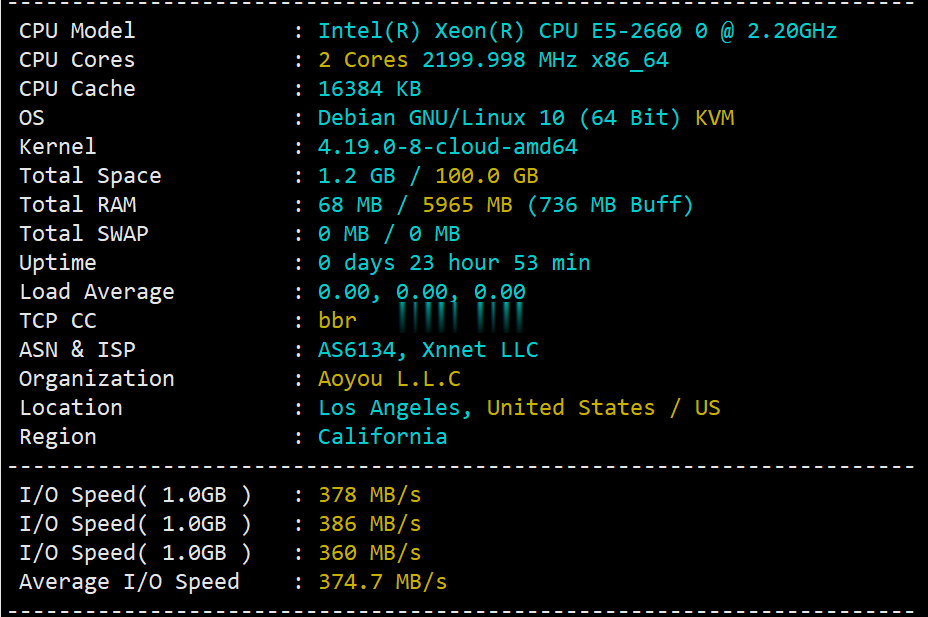

简单测评v5.net的美国cn2云服务器:电信双程cn2+联通AS9929+移动直连

v5.net一直做独立服务器这块儿的,自从推出云服务器(VPS)以来站长一直还没有关注过,在网友的提醒下弄了个6G内存、2核、100G SSD的美国云服务器来写测评,主机测评给大家趟雷,让你知道v5.net的美国云服务器效果怎么样。本次测评数据仅供参考,有兴趣的还是亲自测试吧! 官方网站:https://v5.net/cloud.html 从显示来看CPU是e5-2660(2.2GHz主频),...

-

fontfamilyfont-family:"microsoft yahei",simhei; 这句到底设置为微软雅黑还是黑体,为什么写2个字体?阿里云系统安卓系统和阿里云系统比较?那个很好?优点缺点?比较一下,最近想买,不知道选哪个系统的。人人时光机现在世界上有时光机吗ghostxp3GHOST系统 ghostxp3 ghostxp2 ghostxp1 三者有什么区别?伪静态怎么做伪静态?畅想中国用“心系祖国情,畅想中国梦”为题目的800字作文怎么升级ios6苹果6怎么升级最新系统网页打开很慢如何解决网速正常 网页打开很慢问题电子商务网站模板网页制作模板网络虚拟机虚拟机的网络怎么弄?