配置Cisco ASA防火墙上面配置Remote vpn

随着现在互联网的飞速发展企业规模也越来越大一些分支企业、在外办公以及SOHO一族们需要随时随地的接入到我们企业的网络中来完成我们一些日常的工作这时我们VPN在这里就成了一个比较重要的一个角色了。

Remote VPN设备有很多。如Cisco路由器、 Cisco PIX防火墙、 Cisco ASA防火墙、 Cisco VPN3002硬件客户端或软件客户端。这极大地简化了远程端管理和配置。说的简单点就是在Server端配置复杂的策略和密钥管理等命令而在我们的客户端上只要配置很简单的几条命令就能和Server端建立VPN链路的一种技术主要的目的当然就是简化远端设备的配置和管理。

前面我们也讲解过如何在路由器上面配置Remote VPN那么今天我又带家来一起看看这个在ASA防火墙上面如何配置我们的Remote VPN呢。

第一步建立一个地址池。

远程访问客户端需要在登录期间分配一个IP地址所以我们还需要为这些客户端建立一个DHCP地址池不过如果你有DHCP服务器还可以使用DHCP服务器。

QUANMA-T(config)# ip local pool vpnpool

192. 168. 10. 100-192. 168. 10. 199 mask 255.255.255.0

第二步建立IKE第一阶段。

QUANMA-T(conf ig)# isakmp policy 1

QUANMA-T(config-isakmp-policy)# authentication pre-share

QUANMA-T(config-isakmp-policy)# encryption 3des

QUANMA-T(conf ig-isakmp-policy)# hash sha

QUANMA-T(conf ig-isakmp-policy)# group 2

QUANMA-T(config-isakmp-policy)# lifetime 43200

QUANMA-T(conf ig-i sakmp-pol icy)# exit

第三步将IKE第一阶段应用在outside接口上面。

QUANMA-T(conf ig)# isakmp enable outside

第四步定义转换集

QUANMA-T(config)# crypto ipsec transform-set vpnset esp-3desesp-sha-hmac

这里设置的转换集名字为vpnset。

第五步动态加密映射配置

QUANMA-T(config)# crypto dynamic-map outside-dyn-map 10 settransform-set vpnset

QUANMA-T(config)# crypto dynamic-map outside-dyn-map 10 setreverse-route

QUANMA-T(config)# crypto dynamic-map outside-dyn-map 10 setsecurity-association lifetime seconds 288000

第六步在静态加密映射中调用动态加密映射并应用在接口上面

QUANMA-T(config)# crypto map outside-map 10 ipsec-isakmp dynamicoutside-dyn-map

QUANMA-T(config)# crypto map outside-map interface outside

第七步 NAT穿越

它的主要作用是将三层IPSEC的ESP流量转发为四层的UDP流量。 ESP是一个三层的包只有协议号没有端口号当它想穿越一个PAT设备时 由于PAT设备是基于端口的转换所以ESP包过不了这时就要将它封装进UDP包才能正常传输源目端口都是UDP4500

QUANMA-T(config)# crypto isakmp nat-traversal //缺省keepalives时间20秒

第八步配置访问列表旁路

通过使用sysopt connect命令我们告诉ASA准许SSL/IPsec客户端绕过接口的访问列表

QUANMA-T(config)# sysopt connection permit-ipsec

第九步创建与设置组策略

组策略用于指定应用于所连接客户端的参数。在本文中我们将创建一个称之为vpnclient的组策略。

QUANMA-T(config)# group-policy vpnclient internal

QUANMA-T(config)# group-policy vpnclient attributes

QUANMA-T(config-group-policy)# dns-server value 61. 139.2.69QUANMA-T(config-group-policy)# vpn-tunnel-protocol ipsec

QUANMA-T(config-group-policy)# default-domain value liuty.cnQUANMA-T(conf ig-group-policy)# exit

第十步遂道组的建立以属性的设置

QUANMA-T(config)# tunnel-group vpnclient type ipsec-ra

QUANMA-T(config)# tunnel-group vpnclient ipsec-attributesQUANMA-T(config-tunnel-ipsec)# pre-shared-key cisco123

QUANMA-T(conf ig-tunnel-ipsec)# exit

QUANMA-T(config)# tunnel-group vpnclient general-attributesQUANMA-T(config-tunnel-general)#authentication-server-group LOCALQUANMA-T(config-tunnel-general)# default-group-policy vpnclientQUANMA-T(config-tunnel-general)# address-pool vpnpool

QUANMA-T(conf ig-tunnel-general)# exit

而在这里vpnclient就是我们在设置组用户的用户名域共享密钥就是我们组用户的密码。

第十一步配置用户账户

现在我们已经为配置用户账户做好了准备。在此我们要创建一个用户并且将此用户指派给我们的远程访问VPN

QUANMA-T(config)# username liuty password yjtfpddc

QUANMA-T(config)# username liuty attributes

QUANMA-T(config-username)# vpn-group-policy vpnclient

QUANMA-T(conf ig-username)# exit

第十二步配置NAT免除

现在我们需要告诉ASA不要对远程访问客户端和要访问的内部网络之间的通信进行网络地址转换(NAT) 。首先我们要创建一个可定义通信的访问列表然后我们将此列表用于接口的NAT语句

QUANMA-T(config)# access-list no-nat extended permit ip 192. 168.0.0

255.255.255.0 192. 168. 10.0 255.255.255.0

QUANMA-T(config)# nat (inside) 0 access-list no-nat

第十三步遂道分离设置

QUANMA-T(config)#access-list vpnclient_splitTunnelAcl standardpermit 192. 168.0.0 255.255.255.0

QUANMA-T(config)# group-policy vpnclient attributes

QUANMA-T(config-group-policy)#split-tunnel-policy tunnelspecified

QUANMA-T(config-group-policy)# split-tunnel-network-list valuevpnclient_splitTunnelAcl

QUANMA-T(conf ig-group-pol icy)# end

第十四步保存

QUANMA-T#write memory

好了上面设置就差不多了。那么我们现在来用Cisco vpn Client来拨号试试看。

打开我们“Cisco Systems VPN Client” 界面如下

点击“New”来新建一个连接。

Connection Entry输入一个名字。这里可以随便输入。

Host输入我们VPN服务端的地址。

在“Gropu Authentication”的“Name”处输入我们组的用户名

“Password与Confirm Password”处输入我们设置组的密码。

设置好了以后点击“Save”保存。

当我们新建好了以后在这里就已经有一条我们刚才建立的条目了。

点击“Connect”来进行连接。

当我们连接成功以后就需要我们输入该组下面的用户名与密码。点击“OK”进行连接。

当我们用户认证成功以后该窗口就会自动消息在我们的通知区域会显示一个不上锁的图标。

这时候点击该小锁图标我们可以查看当前所连VPN的状态。

在这里我们可以看见 Client所分配到的IP地址为192. 168. 10. 101而服务端的IP地址为222.212.76. 195 以及加密算法与连接时间还有一些其他的东西。

而在Route Details里面可以看见我们通过VPN能够访问到的网段。

在这里我们可以看见我们能够访问服务端的192. 168.0.0/24这个网段里面的资源。

我们现在打开命令提示符输入“ipconfig /all”我们可以查看当前分配到的IP地址。

我们现在来ping一下我们企业内部的一台文件服务器看看

从上图我们可以看见我们现在已经ping通了我们内部的文件服务器了。到此为止我们在Cisco ASA防火墙上面配置Remote VPN就已经到此为止了。

下面附件里面附带有PDF文档与自动配置角本文件只需修改一下导入进去就可以用了。

- 配置Cisco ASA防火墙上面配置Remote vpn相关文档

- "2015年中文图书第4期新书通报",,,,,

- 毕业生需求信息发布登记表

- 端口cisco防火墙日常维护

- 如有CISCO 5520防火墙配置实例

- 设置系统安全配置技术规范-Cisco防火墙

- 防火墙Cisco 防火墙技术汇总

PIGYun月付14.4元起,美国洛杉矶/韩国VPS七月6折

PIGYun是成立于2019年的国人商家,提供香港、韩国和美西CUVIP-9929等机房线路基于KVM架构的VPS主机,本月商家针对韩国首尔、美国洛杉矶CUVIP-AS29、GIA回程带防御等多条线路VPS提供6-8.5折优惠码,优惠后韩国首尔CN2混合BGP特惠型/美国洛杉矶GIA回程带10Gbps攻击防御VPS主机最低每月14.4元起。下面列出几款不同机房VPS主机配置信息,请留意不同优惠码。...

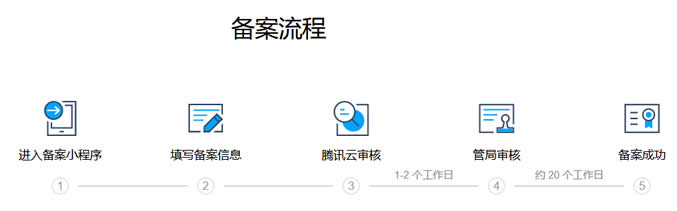

个人网站备案流程及注意事项(内容方向和适用主机商)

如今我们还有在做个人网站吗?随着自媒体和短视频的发展和兴起,包括我们很多WEB2.0产品的延续,当然也包括个人建站市场的低迷和用户关注的不同,有些个人已经不在做网站。但是,由于我们有些朋友出于网站的爱好或者说是有些项目还是基于PC端网站的,还是有网友抱有信心的,比如我们看到有一些老牌个人网站依旧在运行,且还有新网站的出现。今天在这篇文章中谈谈有网友问关于个人网站备案的问题。这个也是前几天有他在选择...

VoLLcloud:超便宜香港CMI大带宽vps-三网CMI直连-年付四免服务-低至4刀/月-奈飞

vollcloud LLC创立于2020年,是一家以互联网基础业务服务为主的 技术型企业,运营全球数据中心业务。致力于全球服务器租用、托管及云计算、DDOS安 全防护、数据实时存储、 高防服务器加速、域名、智能高防服务器、网络安全服务解决方案等领域的智 能化、规范化的体验服务。所有购买年付产品免费更换香港原生IP(支持解锁奈飞),商家承诺,支持3天内无条件退款(原路退回)!点击进入:vollclo...

-

网络明星想知道3大网络歌手是谁?怎么在qq空间里添加背景音乐怎么在QQ空间里免费添加背景音乐????渗透测试web渗透测试有前途吗网站运营网站运营的工作做什么网站联盟网络联盟是什么意思安卓应用平台安卓手机下软件哪个网站好怎么点亮qq空间图标怎么点亮QQ空间的图标网站优化方案网站优化方案如何写?rewritebasehttp怎么做自动跳转https263企业邮箱设置ipad mini2怎么设置263企业邮箱