防火墙Cisco 防火墙技术汇总

Cisco防火墙技术汇总

我们知道防火墙有四种类型:集成防火墙功能的路由器集成防火墙功能的代理服务器专用的软件防火墙和专用的软硬件结合的防火墙。 Cisco的防火墙解决方案中包含了四种类型中的第一种和第四种 即:集成防火墙功能的路由器和专用的软硬件结合的防火墙。

一、 集成在路由器中的防火墙技术

1、 路由器IOS标准设备中的ACL技术

ACL即Access Control List(访问控制列表) 简称Access List(访问列表) 它是后续所述的IOS Firewal l Feature Set的基础也是Cisco全线路由器统一界面的操作系统IOS(InternetOperation System 网间操作系统)标准配置的一部分。这就是说在购买了路由器后 ACL功能已经具备不需要额外花钱去买。

2、 IOS Firewal l Feature Set(IOS防火墙软件包)

IOS Firewal l Feature Set是在ACL的基础上对安全控制的进一步提升 由名称可知它是一套专门针对防火墙功能的附加软件包可通过IOS升级获得并且可以加载到多个Cisco路由器平台上。

目前防火墙软件包适用的路由器平台包括Cisco 1600、 1700、 2500、 2600和3600均属中、低端系列。对很多倾向与使用"al l-in-onesolution"(一体化解决方案) 力求简单化管理的中小企业用户来说它能很大程度上满足需求。之所以不在高端设备上实施集成防火墙功能这是为了避免影响大型网络的主干路由器的核心工作--数据转发。在这样的网络中应当使用专用的防火墙设备。

Cisco IOS防火墙特征:

基于上下文的访问控制(CBAC)为先进应用程序提供基于应用程序的安全筛选并支持最新协议Java能防止下载动机不纯的小应用程序在现有功能基础上又添加了拒绝服务探测和预防功能从而增加了保护在探测到可疑行为后可向中央管理控制台实时发送警报和系统记录错误信息TCP/UDP事务处理记录按源/目的地址和端口对跟踪用户访问配置和管理特性与现有管理应用程序密切配合.

订购信息

Cisco 1600系列Cisco IOS防火墙特性

IP/Firewal lCD16-BW/EW/CH-11.3=

IP/Firewal l CD16-BY/EY/CH-11.3=

IP/IPX/Firewal l PlusCD16-C/BHP-11.3=

Cisco 2500系列Cisco IOS防火墙特性

IP/Firewal lCD25CH-11.2=

IP/IPX/AT/DEC/Firewal l Plus CD25-BHP-11.2=

二、 专用防火墙--PIX

PIX(Private Internet eXchange)属于四类防火墙中的第四种--软硬件结合的防火墙它的设计是为了满足高级别的安全需求以较好的性能价格比提供严密的、强有力的安全防范。除了具备第四类防火墙的共同特性并囊括了IOSFirewal l FeatureSet的应有功能。

PIX成为Cisco在网络安全领域的旗舰产品已有一段历史了它的软硬件结构也经历了较大的发展。现在的PIX有515和520两种型号(520系列容量大于515系列) 从原来的仅支持两个10M以太网接口到10/100M以太网、令牌环网和FDDI的多介质、多端口(最多4个)应用;其专用操作系统从v5.0开始提供对IPSec这一标准隧道技术的支持使PIX能与更多的其它设备一起共同构筑起基于标准VPN连接。

Cisco的PIX Firewal l能同时支持16 000多路TCP对话并支持数万用户而不影响用户性能在额定载荷下 PIX Firewal l的运行速度为45Mbps支持T3速度这种速度比基于UNIX的防火墙快十倍。

主要特性:

保护方案基于适应性安全算法(ASA) 能提供任何其它防火墙都不能提供的最高安全保

护将获专利的"切入代理"特性能提供传统代理服务器无法匹敌的高性能安装简单维护方便 因而降低了购置成本支持64路同时连接企业发展后可扩充到16000路透明支持所有通用TCP/IP Internet服务如万维网(WWW)文件传输协议(FTP)、 Telnet、 Archie、 Gopher和rlogin支持多媒体数据类型包括Progressive网络公司的Real Audio Xing技术公司的SteamworksWhite Pines公司的CUSeeMe VocalTe公司的Internet Phone VDOnet公司的VDOLiveMicrosoft公司的NetShow和Uxtreme公司的WebTheater 2支持H323兼容的视频会议应用包括Intel的Internet Video Phone和Microsoft的NetMeeting无需因安装而停止运行无需升级主机或路由器完全可以从未注册的内部主机访问外部Internet能与基于CiscoIOS的路由器互操作

订购信息

带2个10/100BaseT NIC的64路PIXPIX-64-A-CH

带2个10/100BaseTNIC的1024路PIXPIX1K-A-CH

带2个10/100BaseTNIC的16K路(不限)PIXPIXUR-A-CH

带2个10/100BaseTNIC的64路200MHZ PIXPIX64-B-CH

带2个10/100BaseTNIC的1024路200MHZPIXPIX1K-B-CH

带2个10/100BaseTNIC的16K路200MHZPIXPIXUR-B-CH

10/100Mbps以太网接口 RJ45PIX-1FE=

4/16Mbps令牌环网接口 PIX-1TR=

PIX软件版本升级SWPIX-VER=

三、 两种防火墙技术的比较

IOSFIREWALLFEATURESETPIXFIREWALL

网络规模中小型网络小于250节点的应用。 大型网络可支持多于500用户的应用

工作平台路由器IOS操作系统专用PIX工作平台

性能最高支持T1/E1(2M)线路可支持多条T3/E3(45M)线路

工作原理基于数据包过滤核心控制为CBAC基于数据包过滤核心控制为ASA

配置方式命令行或图形方式(通过ConfigMaker)命令行方式或图形方式(通过Firewal lManager)

应用的过滤支持Java小程序过滤支持Java小程序过滤

身份认证通过IOS命令支持TACACS+、 RADI US服务器认证。 支持TACACS+、 RADI US集中认证

虚拟专网(VPN)通过IOS软件升级可支持IPSec、 L2F和GRE隧道技术支持40或56位DES加密。 支持Private Link或IPSec隧道和加密技术

网络地址翻译(NAT)集成IOSPlus实现支持

冗余特性通过路由器的冗余协议HSRP实现支持热冗余

自身安全支持Denial-of-Service支持Denial-of-Service

代理服务无通过路由器的路由功能实现应用切入的代理服务功能

管理通过路由器的管理工具如Cisco Works通过Firewal l Manager实现管理

审计功能一定的跟踪和报警功能状态化数据过滤可通过Firewal l Manager实现较好的额监控、报告功能

四、 Centri防火墙

主要特性:

核心代理体系结构

针对Windows NT定制TCP/IP栈

图形用户结构可制订安全政策

可将安全政策拖放到网络、 网络组、用户和用户组

ActiveX、 Java小应用程序、 Java和Vb模块

通用资源定位器(URL)模块

端口地址转换

网络地址转换

透明支持所有通用TCP/I P应用程序包括WWW、文件传输协议(FTP)Telnet和邮件

为Web、 Telnet和FTP提供代理安全服务

根据IP地址、 IP子网和IP子网组进行认证

使用sl口令和可重复使用口令Telnet、Web和ftp提供联机用户认证

使用Windows NT对所有网络服务进行带外认证

防止拒绝服务型攻击包括SYN Flood、 IP地址哄骗和Ping-of-Death

订购信息

Cisco Centri产品

Centri Firewal l v4.0 for Windows NT,50个用户Centri-50

Centri Firewal l v4.0 for Windows NT,100个用户Centri-100

Centri Firewal l v4.0 for Windows NT,250个用户Centri-250

Centri Firewal l v4.0forWindows NT,用户不限Centri-UNR

Centri Firewal l v4.0forWindows NT,从100个用户升级到250个Centri-UDP-100-250Centri Firewal l v4.0forWindows NT,从250个用户升级到无穷多Centri-250-UNR

五、 Cisco PIX防火墙的安装流程

1.将PIX安放至机架经检测电源系统后接上电源并加电主机。

2.将CONSOLE口连接到PC的串口上运行HyperTerminal程序从CONSOLE口进入PIX系统;此时系统提示pixfirewal l>。

3.输入命令:enable,进入特权模式此时系统提示为pixfirewal l#。

4.输入命令: configure terminal,对系统进行初始化设置。

5.配置以太口参数:interface ethernet0 auto(auto选项表明系统自适应网卡类型)interface ethernet1 auto

6.配置内外网卡的IP地址:ipaddress inside ip_addressnetmaskipaddress outside ip_address netmask

7.指定外部地址范围:global 1ip_address-ip_address

8.指定要进行要转换的内部地址:nat 1ip_address netmask

9.设置指向内部网和外部网的缺省路由route inside 00 inside_default_router_ip_addressroute outside 00 outside_default_router_ip_address

10.配置静态IP地址对映:staticoutside ip_address inside ip_address

11.设置某些控制选项:conduit global_ip port<-port>protocol foreign_ipglobal_ip指的是要控制的地址port指的是所作用的端口其中0代表所有端口protocol指的是连接协议 比如:TCP、 UDP等foreign_ip表示可访问global_ip的外部ip其中表示所有的ip。

12.设置telnet选项:telnet local_iplocal_ip表示被允许通过telnet访问到pix的ip地址(如果不设此项 PIX的配置只能由consle方式进行)。

13.将配置保存:wrmem

14.几个常用的网络测试命令:

#ping

#show interface查看端口状态

#show static查看静态地址映射

六、 PIX与路由器的结合配置

(一)、 PIX防火墙

1、设置PIX防火墙的外部地址:ipaddress outside 131.1.23.2

2、设置PIX防火墙的内部地址:ipaddress inside 10.10.254.1

3、设置一个内部计算机与Internet上计算机进行通信时所需的全局地址池:global1131.1.23.10-131.1.23.254

4、允许网络地址为10.0.0.0的网段地址被PIX翻译成外部地址:nat 110.0.0.0

5、 网管工作站固定使用的外部地址为131.1.23.11:

static 131.1.23.1110.14.8.50

6、允许从RTRA发送到到网管工作站的系统日志包通过PIX防火墙:conduit 131.1.23.11514udp131.1.23.1255.255.255.255

7、允许从外部发起的对邮件服务器的连接(131.1.23.10):mai lhost 131.1.23.1010.10.254.3

8、允许网络管理员通过远程登录管理I PX防火墙:telnet10.14.8.50

9、在位于网管工作站上的日志服务器上记录所有事件日志:syslog faci l ity 20.7syslog host 10.14.8.50

(二)、路由器RTRA

RTRA是外部防护路由器它必须保护PIX防火墙免受直接攻击保护FTP/HTTP服务器同时作为一个警报系统如果有人攻入此路由器管理可以立即被通知。

1、阻止一些对路由器本身的攻击:noservice tcps mal l-servers

2、强制路由器向系统日志服务器发送在此路由器发生的每一个事件包括被存取列表拒绝的包和路由器配置的改变;这个动作可以作为对系统管理员的早期预警预示有人在试图攻击路由器或者已经攻入路由器正在试图攻击防火墙:logging trapde bugging

3、此地址是网管工作站的外部地址路由器将记录所有事件到此主机上:logging 131.1.23.11

4、保护P I X防火墙和H TT P/FT P服务器以及防卫欺骗攻击(见存取列表):ena ble secret xxxxxxxxxxxinterface Ethernet 0ipaddress 131.1.23.1255.255.255.0interfaceSerial 0ipunnumberedethernet0ipaccess-group110 in

5、禁止任何显示为来源于路由器RTRA和PIX防火墙之间的信息包这可以防止欺骗攻击:

access-l ist 110 deny ip 131.1.23.00.0.0.255 anylog

6、防止对PIX防火墙外部接口的直接攻击并记录到系统日志服务器任何企图连接PIX防火墙外部接口的事件:access-l ist 110 deny ipany host 131.1.23.2 log

7、允许已经建立的TCP会话的信息包通过:access-l ist 110 permittcpany 131.1.23.00.0.0.255 establ ished

8、允许和FT P/H TT P服务器的FT P连接:access-l ist 110 permittcpany host 131.1.23.3 eqftp

9、允许和FT P/H TT P服务器的FT P数据连接:access-l ist 110 permittcpany host 131.1.23.2 eqftp-data

10、允许和FT P/H TT P服务器的H TTP连接:access-l ist 110 permit tcpany host 131.1.23.2 eq www

11、禁止和FT P/H TT P服务器的别的连接并记录到系统日志服务器任何企图连接FT P/H TT P的事件:access-l ist 110 deny ipany host 131.1.23.2 log

12、允许其他预定在PIX防火墙和路由器RTRA之间的流量:access-l ist 110 permit ipany131.1.23.00.0.0.255

13、限制可以远程登录到此路由器的IP地址:l inevty 04loginpassword xxxxxxxxxxaccess-class 10in

14、只允许网管工作站远程登录到此路由器当你想从Internet管理此路由器时应对此存取控制列表进行修改:access-l ist 10 permit ip 131.1.23.11

(三)、路由器RTRB

RTRB是内部网防护路由器它是你的防火墙的最后一道防线是进入内部网的入口。

1、记录此路由器上的所有活动到网管工作站上的日志服务器包括配置的修改:logging trap debugginglogging 10.14.8.50

- 防火墙Cisco 防火墙技术汇总相关文档

- "2015年中文图书第4期新书通报",,,,,

- 毕业生需求信息发布登记表

- 配置Cisco ASA防火墙上面配置Remote vpn

- 端口cisco防火墙日常维护

- 如有CISCO 5520防火墙配置实例

- 设置系统安全配置技术规范-Cisco防火墙

提速啦(69元起)香港大带宽CN2+BGP独享云服务器

香港大带宽服务器香港大带宽云服务器目前市场上可以选择的商家十分少,这次给大家推荐的是我们的老便宜提速啦的香港大带宽云服务器,默认通用BGP线路(即CN2+BGP)是由三网直连线路 中国电信骨干网以及HGC、NTT、PCCW等国际线路混合而成的高品质带宽(精品带宽)线路,可有效覆盖全球200多个国家和地区。(适用于绝大部分应用场景,适合国内外访客访问,域名无需备案)提速啦官网链接:点击进入香港Cer...

BGP.TO日本和新加坡服务器进行促销,日本服务器6.5折

BGP.TO目前针对日本和新加坡服务器进行促销,其中日本东京服务器6.5折,而新加坡服务器7.5折起。这是一家专门的独立服务器租售网站,提供包括中国香港、日本、新加坡和洛杉矶的服务器租用业务,基本上都是自有硬件、IP资源等,国内优化直连线路,机器自动化部署上架,并提供产品的基本管理功能(自助开关机重启重装等)。新加坡服务器 $93.75/月CPU:E3-1230v3内存:16GB硬盘:480GB ...

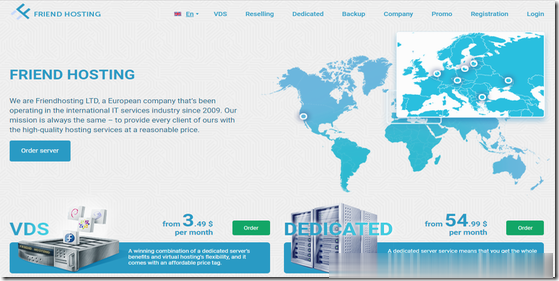

Friendhosting全场VDS主机45折,虚拟主机4折,老用户续费9折

Friendhosting发布了今年黑色星期五促销活动,针对全场VDS主机提供45折优惠码,虚拟主机4折,老用户续费可获9折加送1个月使用时长,优惠后VDS最低仅€14.53/年起,商家支持PayPal、信用卡、支付宝等付款方式。这是一家成立于2009年的老牌保加利亚主机商,提供的产品包括虚拟主机、VPS/VDS和独立服务器租用等,数据中心可选美国、保加利亚、乌克兰、荷兰、拉脱维亚、捷克、瑞士和波...

-

google地球打不开谷歌地球为啥打不开了?急!!!天府热线成都新闻热线是多少在线漏洞检测如何查看网站的漏洞?拂晓雅阁有什么网站是学电脑技术的`?伪静态如何设置伪静态规则网站联盟网站联盟的运作流程安卓应用平台app应用平台有哪些 应用平台哪些彩信中心短信中心的号码是多少iphone越狱后怎么恢复已经越狱的iphone怎么恢复到原来的系统vbscript教程请教一下高手们,这个VBS脚本难不难啊,我想学学这个,但是又不知道该从哪入手,希望高手指点指点??