内网Linux防火墙下的简单路由配置与端口映射 - Linux - 懒人的世界

Linux防火墙下的简单路由配置与端口映射

实验室的windows03服务器总是被端口扫描又装不了其他的杀毒软件 6年前证明瑞星靠不住 6年后还是靠不住。在实验室找了台没用的机子做一个简单的防火墙。具体步骤如下 一台能跑得动你将要安装的L In ux的机器L in u x系统安装盘发行版随意 内核2.6该机器需要有两块网卡

系统安装完成后分别给两块网卡设置IP地址一个为内网 IP 一个为外网 IP。这里假设eht0为外网地址

201.114.0.156,eth1为内网地址 192.168.0.1 。

首先检查IP转发是否开启

[root@RHEL~]#cat/proc/sys/net/ipv4/ip_fo rward

0

如果输出为0那么可以通过将ip_forwa rd至1来临时的实现IP转发命令如下

1

[root@RHEL~]#echo 1>>/proc/sys/net/ipv4/ip_forward

[root@RHEL~]#cat/proc/sys/net/ipv4/ip_fo rward

1

也可以通过修改系统配置文件来永久启用IP转发。打开/etc/sysctl.conf 将”net.ipv4.ip_fo rwa rd“的值由“0”修改成“1”

#Controls IP packet forwarding

#net.ipv4.ip_fo rwa rd=0net.ipv4.ip_fo rward=1

保存后退出重启网络服务

[root@RHEL~]#/etc/init.d/netwo rk restart

接下来通过iptables命令来设置防火墙的转发规则。这里给出一个示例

#清空现有规则iptables-F

#对于外网WAN到内网LAN的封包至允许那些回应包iptables -A FORWARD-i eth0 -o eht1 -m state --stateESTABLISHED,RELATED-j ACCEPT

#对于所有内网LAN到外网WAN的封包都予以放行iptables-A FORWARD-i eht0-o eth1 -j ACCEPT

2

#启用转发日志iptables-A FORWARD-j LOG

#启用IP伪装使得内网中所有转发出去的封包都是Linux服务器一台机子发出的iptables -t nat -A POSTROUTING -o eth1 -jMASQUERADE

#启用地址转换NAT将内网的We b服务映射到外网的特定端口上iptables -A PREROUTING-t nat -p tcp --dport 8080 -jDNAT--to-destination 192.168.0.2:8080

如果想要每次系统启动后自动启用相关的规则可以直接将命令添加到“/etc/rc.lo c al”中。重启ipta ble s 然后运行“rc.local”脚本。

[root@RHEL~]#/etc/init.d/iptables restart

[root@RHEL~]#sh/etc/rc.localiptables还包含了更丰富的转发过滤规则这里只是涉及到很简单隔离内外网的功能。更强大的功能可以参考iptables的命令手册。

内网的机器可以使用内部地址然后将网关设为L in u x服务器的内网地址 DNS设定为外网的DNS。如果条件允许可以在Linux服务器上面部署一个DNS缓冲服务这样内网机器可以直接将Linux服务器设置为DNS。

3

这里需要注意的是 L in ux服务器上链接内网的网卡只需要设置IP地址和子网掩码不要设定默认网关。只需要将链接外网的网卡设置好网关避免内网的包转发到无法到达的网关地址而没有跳转到外网接口。

4

- 内网Linux防火墙下的简单路由配置与端口映射 - Linux - 懒人的世界相关文档

- 存盘[资料]linux下设备端口映射的具体过程

- 存盘linux下设备端口映射的具体过程[指南]

- 规则[定稿]linux下端口映射

- 工作2016新编linux上端口映射的详细步骤

- 端口2016新编linux端口映射

- 映射2016-2017年Linux操作系统下VMware的端口映射

RAKsmartCloud服务器,可自定义配置月$7.59

RAKsmart商家一直以来在独立服务器、站群服务器和G口和10G口大端口流量服务器上下功夫比较大,但是在VPS主机业务上仅仅是顺带,尤其是我们看到大部分主流商家都做云服务器,而RAKsmart商家终于开始做云服务器,这次试探性的新增美国硅谷机房一个方案。月付7.59美元起,支持自定义配置,KVM虚拟化,美国硅谷机房,VPC网络/经典网络,大陆优化/精品网线路,支持Linux或者Windows操作...

ProfitServer$34.56/年,西班牙vps、荷兰vps、德国vps/不限制流量/支持自定义ISO

profitserver怎么样?profitserver是一家成立于2003的主机商家,是ITC控股的一个部门,主要经营的产品域名、SSL证书、虚拟主机、VPS和独立服务器,机房有俄罗斯、新加坡、荷兰、美国、保加利亚,VPS采用的是KVM虚拟架构,硬盘采用纯SSD,而且最大的优势是不限制流量,大公司运营,机器比较稳定,数据中心众多。此次ProfitServer正在对德国VPS(法兰克福)、西班牙v...

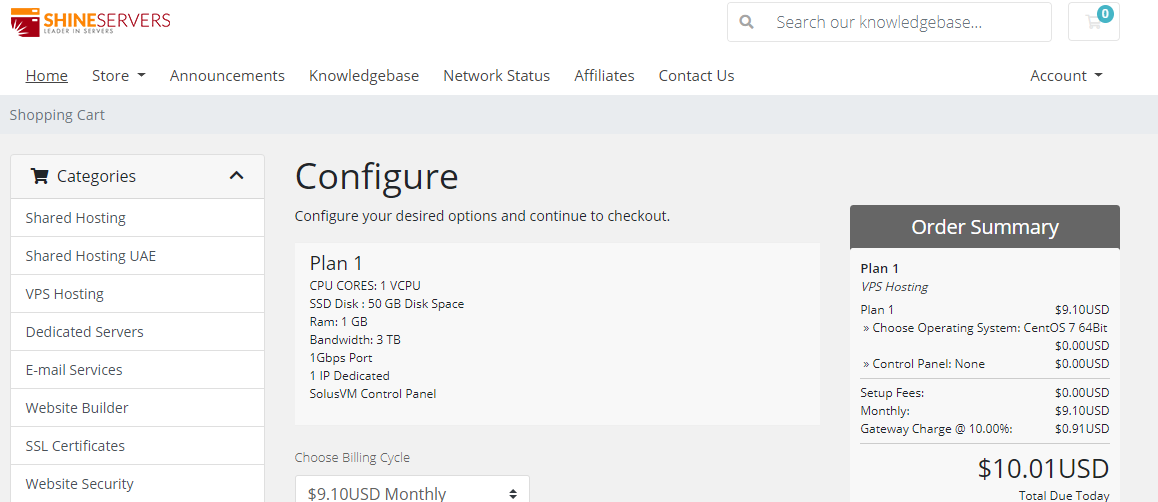

ShineServers(5美元/月)荷兰VPS、阿联酋VPS首月五折/1核1G/50GB硬盘/3TB流量/1Gbps带宽

优惠码50SSDOFF 首月5折50WHTSSD 年付5折15OFF 85折优惠,可循环使用荷兰VPSCPU内存SSD带宽IPv4价格购买1核1G50G1Gbps/3TB1个$ 9.10/月链接2核2G80G1Gbps/5TB1个$ 12.70/月链接2核3G100G1Gbps/7TB1个$ 16.30/月链接3核4G150G1Gbps/10TB1个$ 18.10/月链接阿联酋VPSCPU内存SS...

-

滴滴软银合资哪款车比较适合跑滴滴桌面背景图片大全手机壁纸图片大全浏览器哪个好浏览器哪个好 主流浏览器对比分析苹果x和xr哪个好苹果x苹果xr哪个好小说软件哪个好用免费看小说,哪个软件好,要免费的核芯显卡与独立显卡哪个好核心显卡和独立显卡哪个好炒股软件哪个好用股票交易软件哪个好?手机杀毒哪个好手机杀毒软件哪个好美国国际东西方大学出国留学,美国“野鸡大学”有哪些?51空间登录51空间怎么进