网络安全知识竞赛请问各位谁有适合青少年的网络安全的试题?

习网首页www.ciwong.com进入教育部全国安全知识竞赛页面选择本省赛区参赛怎样可以打开?

你先要有老师发给你的账号和密码.然后点击那个软件,输入账号密码,选择省市,点击开始竞赛,然后就可以开始答卷了。

你需要先联系老师获取参赛帐号(科任老师也可联系建班老师),成功向老师获取参赛帐号后,再进入-找到中国地图-所在的省市点击进入竞赛页面,登录参赛帐号后再点击开始竞赛或4 赛水平就可以了。

你需要先联系老师获取参赛帐号(科任老师也可联系建班老师),成功向老师获取参赛帐号后,再进入-找到中国地图-所在的省市点击进入竞赛页面,登录参赛帐号后再点击开始竞赛或4 赛水平就可以了。

d?v?t?f?g

帐号435820470密码123456

打开习网,选择全国中小学生安全知识竞赛,选择省市赛区,选择你的省区,在参赛入口,点击班主任建班,获取你的账号,在添加学生账号

123456

习网首页-----知识竞赛-----安全知识竞赛---------竞赛(右上角账号旁边)

怎样用手机参加网上安全知识竞赛

1、首先确定是参加全国性的还是哪个省区或者哪个地方举办的“安全知识竞赛”。2、然后到百度上一搜索,基本上就有了。

3、如果只是随意性的,更加容易了,到百度一搜“安全知识竞赛”,多的是,随便你挑。

4、找到登录界面,用手机号、qq号、邮箱地址、或微信号登录就可以答题了。

福建省中小学生安全知识网络竞赛怎么弄?

先进入官网,然后用手机号注册建立个班级,接着添加学生5人,添加本班老师。完成后用这个帐号再进入,点击打印班级学生名单,就可以把刚才所有的人(包括老师和学生,以及学生家长)帐号密码打印出来。

最后让他们各自用帐号密码进入考试,每个号有2次机会。

希望能帮到你。

请问各位谁有适合青少年的网络安全的试题?

第一部分 选择题 1、TELNET协议主要应用于哪一层( ) A、应用层 B、传输层 C、层 D、网络层 2、一个数据包过滤系统被设计成允许你要求服务的数据包进入,而过滤掉不必要的服务。这属于( )基本原则。

A、 最小特权 B、阻塞点 C、失效保护状态 D、防御多样化 3、不属于安全策略所涉及的方面是( )。

A、物理安全策略 B、访问控制策略 C、信息加密策略 D、防火墙策略 4、对文件和对象的审核,错误的一项是( ) A、 文件和对象访问成功和失败 B、 用户及组管理的成功和失败 C、 安全规则更改的成功和失败 D、文件名更改的成功和失败 5、WINDOWS主机推荐使用( )格式 A、NTFS B、FAT32 C、FAT D、LINUX 6、UNIX系统的目录结构是一种( )结构 A、树状 B、环状 C、星状 D、线状 7、在每天下午5点使用计算机结束时断开终端的连接属于( ) A、外部终端的物理安全 B、通信线的物理安全 C、窃听数据 D、网络地址欺骗 8、检查指定文件的存取能力是否符合指定的存取类型,参数3是指( ) A、 检查文件是否存在 B、 检查是否可写和执行 C、 检查是否可读 D、 检查是否可读和执行 9、( )协议主要用于加密机制 A、HTTP B、FTP C、TELNET D、SSL 10、不属于WEB服务器的安全措施的是( ) A、 保证注册帐户的时效性 B、 删除死帐户 C、 强制用户使用不易被破解的密码 D、 所有用户使用一次性密码 11、DNS客户机不包括所需程序的是( ) A、 将一个主机名翻译成IP地址 B、 将IP地址翻译成主机名 C、 获得有关主机其他的一公布信息 D、 接收邮件 12、下列措施中不能增强DNS安全的是( ) A、 使用最新的BIND工具 B、 双反向查找 C、 更改DNS的端口号 D、 不要让HINFO记录被外界看到 13、为了防御网络监听,最常用的方法是( ) A、 采用物理传输(非网络) B、 信息加密 C、 无线网 D、 使用专线传输 14、监听的可能性比较低的是( )数据链路。

A、 B、电话线 C、有线电视频道 D、无线电 15、NIS的实现是基于( )的。

A、FTP B、TELNET C、RPC D、HTTP 16、NIS/RPC通信主要是使用的是( )协议。

A、TCP B、UDP C、IP D、DNS 17、向有限的空间输入超长的字符串是( )攻击手段。

A、缓冲区溢出 B、网络监听 C、端口扫描 D、IP欺骗 18、使网络服务器中充斥着大量要求回复的信息,消耗带宽,导致网络或系统停止正常服务,这属于( )漏洞 A、拒绝服务 B、文件共享 C、BIND漏洞 D、远程过程调用 19、不属于黑客被动攻击的是( ) A、缓冲区溢出 B、运行恶意软件 C、浏览恶意代码网页 D、打开病毒附件 20、Windows NT/2000 SAM存放在( )。

A、WINNT C、WINNT/SYSTEM32 B、WINNT/SYSTEM D、WINNT/SYSTEM32/config 21、输入法漏洞通过( )端口实现的。

A、21 B、23 C、445 D、3389 22、使用Winspoof软件,可以用来( ) A、 显示好友QQ的IP B、 显示陌生人QQ的IP C、 隐藏QQ的IP D、 攻击对方QQ端口 23、属于IE共享炸弹的是( ) A、 use \192.168.0.1 anker$ “” /user:”” B、 \192.168.0.1 anker$ ul ul C、 \192.168.0.1 anker$ D、 send 192.168.0.1 tanker 24、抵御电子邮箱入侵措施中,不正确的是( ) A、不用生日做密码 B、不要使用少于5位的密码 C、不要使用纯数字 D、自己做服务器 25、网络精灵的客户端文件是( ) A、UMGR32.EXE B、Checkdll.exe C、KENRNEL32.EXE spy.exe 26、不属于常见把入侵主机的信息发送给攻击者的方法是( ) A、E-MAIL B、UDP C、ICMP D、连接入侵主机 27、http://IP/scripts/..%255c..%255winnt/system32/cmd.exe?/c+del+c: anker.txt可以( ) A、 显示目标主机目录 B、 显示文件内容 C、 删除文件 D、 复制文件的同时将该文件改名 28、不属于常见的危险密码是( ) A、跟用户名相同的密码 B、使用生日作为密码 C、只有4位数的密码 D、10位的综合型密码 29、不属于计算机病毒防治的策略的是( ) A、 确认您手头常备一张真正“干净”的引导盘 B、 及时、可靠升级反病毒产品 C、 新购置的计算机软件也要进行病毒检测 D、 整理磁盘 30、针对数据包过滤和应用网关技术存在的缺点而引入的防火墙技术,这是( )防火墙的特点。

A、包过滤型 B、应用级网关型 C、复合型防火墙 D、代理服务型 第二部分 判断题 31、网络安全应具有以下四个方面的特征:保密性、完整性、可用性、可查性。

32、最小特权、纵深防御是网络安全原则之一。

33、安全管理从范畴上讲,涉及物理安全策略、访问控制策略、信息加密策略和网络安全管理策略。

34、用户的密码一般应设置为16位以上。

35、开放性是UNIX系统的一大特点。

36、密码保管不善属于操作失误的安全隐患。

37、防止主机丢失属于系统管理员的安全管理范畴。

38、我们通常使用SMTP协议用来接收E-MAIL。

39、在堡垒主机上建立内部DNS服务器以供外界访问,可以增强DNS服务器的安全性。

40、TCP FIN属于典型的端口扫描类型。

41、为了防御网络监听,最常用的方法是采用物理传输。

42、NIS的实现是基于HTTP实现的。

43、文件共享漏洞主要是使用NetBIOS协议。

44、使用最新版本的网页浏览器软件可以防御黑客攻击。

45、WIN2000系统给NTFS格式下的文件加密,当系统被删除,重新安装后,原加密的文件就不能打开了。

46、通过使用SOCKS5代理服务器可以隐藏QQ的真实IP。

47、一但中了IE窗口炸弹马上按下主机面板上的Reset键,重起计算机。

48、禁止使用活动脚本可以防范IE执行本地任意程序。

49、只要是类型为TXT的文件都没有危险。

50、不要打开附件为SHS格式的文件。

51、BO2K的默认连接端口是600。

52、发现木马,首先要在计算机的后台关掉其程序的运行。

53、限制网络用户访问和调用cmd的权限可以防范Unicode漏洞。

54、解决共享文件夹的安全隐患应该卸载Microsoft网络的文件和打印机共享。

55、不要将密码写到纸上。

56、屏幕保护的密码是需要分大小写的。

57、计算机病毒的传播媒介来分类,可分为单机病毒和网络病毒。

58、木马不是病毒。

59、复合型防火墙防火墙是内部网与外部网的隔离点,起着监视和隔绝应用层通信流的作用,同时也常结合过滤器的功能。

60、非法访问一旦突破数据包过滤型防火墙,即可对主机上的软件和配置漏洞进行攻击。

答案: 第一部分 选择题 1 2 3 4 5 6 7 8 9 10 A A D D A A A B D D 11 12 13 14 15 16 17 18 19 20 D C B B C B A A A D 21 22 23 24 25 26 27 28 29 30 D C B D D D C D D D 第二部分 判断题 31 32 33 34 35 36 37 38 39 40 错 对 对 对 对 错 错 错 错 对 41 42 43 44 45 46 47 48 49 50 错 对 对 对 对 对 错 对 错 对 51 52 53 54 55 56 57 58 59 60 错 对 对 对 对 错 对 对 对 错

- 网络安全知识竞赛请问各位谁有适合青少年的网络安全的试题?相关文档

- 网络安全知识竞赛怎样参加安全网络知识竞赛?

LOCVPS新上韩国KVM,全场8折,2G内存套餐月付44元起_网络传真服务器

LOCVPS(全球云)发布了新上韩国机房KVM架构主机信息,提供流量和带宽方式,适用全场8折优惠码,优惠码最低2G内存套餐月付仅44元起。这是一家成立较早的国人VPS服务商,目前提供洛杉矶MC、洛杉矶C3、和香港邦联、香港沙田电信、香港大埔、日本东京、日本大阪、新加坡、德国和荷兰等机房VPS主机,基于KVM或者XEN架构。下面分别列出几款韩国机房KVM主机配置信息。韩国KVM流量型套餐:KR-Pl...

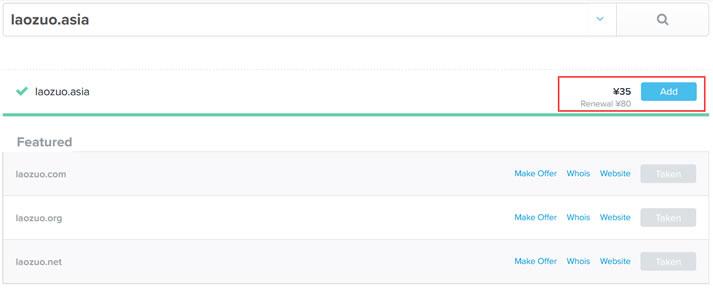

.asia域名是否适合做个人网站及.asia域名注册和续费成本

今天看到群里的老秦同学在布局自己的网站项目,这个同学还是比较奇怪的,他就喜欢用这些奇怪的域名。比如前几天看到有用.in域名,个人网站他用的.me域名不奇怪,这个还是常见的。今天看到他在做的一个范文网站的域名,居然用的是 .asia 后缀。问到其理由,是有不错好记的前缀。这里简单的搜索到.ASIA域名的新注册价格是有促销的,大约35元首年左右,续费大约是80元左右,这个成本算的话,比COM域名还贵。...

香港最便宜的vps要多少钱?最便宜的香港vps能用吗?

香港最便宜的vps要多少钱?最便宜的香港vps能用吗?香港vps无需备案,整体性能好,而且租用价格便宜,使用灵活,因为备受站长喜爱。无论是个人还是企业建站,都比较倾向于选择香港VPS。最便宜的香港vps能用吗?正因为有着诸多租用优势,香港VPS在业内颇受欢迎,租用需求量也在日益攀升。那么,对于新手用户来说,香港最便宜的vps租用有四大要点是务必要注意的,还有易探云香港vps租用最便宜的月付仅18元...

-

嘉应学院地址请问梅州市有间嘉应学院吗?具体位置在哪里?陕西理工学院地址陕西理工学院南区的具体地址是什么?象形文字图片小学一年级的象形字湖北文理学院地址湖北文理学院是哪个街道,邮编号码是多少交通信号灯控制系统交通信号灯控制用PLC如何编写程序?交通信号灯控制系统求一完成的红绿灯PLC设计,要求有图和简单原理锁云有一部耽美小说,炮灰攻和受是兄弟,攻和受是父子。炮灰攻在攻年幼时就设计杀害了他母亲,也就是受的妻子湖北教育电视台直播在线观看湖北卫视_湖北电视台在线直播网站哪个最清晰最好?会议管理平台会议推广用什么软件好四川大学教务处四川大学本科生集中在哪个校区