网络嗅探器网络嗅探器安全吗

网络嗅探器 时间:2021-08-19 阅读:()

关于网络嗅探软件

1、WireShark WireShark是一个开源免费的高性能网络协议分析软件,它的前身就是非常著名的网络分析软件Ethereal。你可以使用它来解决网络疑难问题,进行网络协议分析,以及作为软件或通信协议的开发参考,同时也可以用来作为学习各种网络协议的教学工具等等。

WireShark支持现在已经出现了绝大多数的以太网网卡,以及主流的无线网卡。

WireShark具有如下所示的特点: (1) 支持多种操作系统平台,可以运行于Windows、Linux、Mac OS X10.5.5、Solaris和FreeBSD等操作系统上; (2) 支持超过上千种的网络协议,并且还会不断的增加对新协议的支持; (3) 支持实时捕捉,然后可在离线状态下进行分析; (4) 支持对VOIP数据包进行分析; (5) 支持对通过IPsec、ISAKMP、Kerberos、SNMPv3、SSL/TLS、WEP和 WPA/WPA2等协议加密了的数据包解密; (6) 可以实时获取来自以太网、IEEE 802.11、PPP/HDLC、ATM、蓝牙、令牌环和FDDI(光纤)等网络中的数据包; (7) 支持读取和分析许多其它网络嗅探软件保存的文件格式,包括Tcpdump、Sniffer pro、EtherPeek、Microsoft Network Monitor和CISCO Secure IDS 等软件; (8) 支持以各种过滤条件进行捕捉,支持通过设置显示过滤来显示指定的内容,并能以不同的颜色来显示过滤后的报文; (9) 具有网络报文数据统计功能; (10) 可以将它捕捉到的数据导出为XML、PostScript、CSV及普通文本文件的格式。

运行WireShark所需的文件: 现在WireShark的最终版本是1.0.5,我们可以到/download/上下载它。

如果WireShark要在Windows系统下运行时,还需要一个名为Winpcap的驱动库,现在它的稳定版本是WinPcap 4.0.2,最新的测试版本是WinPcap 4.1 beta3,我们可以从 上下载。

如果是在Linux系统下使用时,就应当使用Libpcap驱动库,它现在的版本是Libpcap1.0.0,我们可以从上下载。

2、Tcpdump和Windump Tcpdump是一个老牌的使用最频繁的网络协议分析软件之一,它是一个基于命令行的工具。

Tcpdump通过使用基本的命令表达式,来过滤网络接口卡上要捕捉的流量。

它支持现在已经出现了绝大多数的以太网适配器。

Tcpdump是一个工作在被动模式下的网络嗅探器。

我们可以用它来在Linux系统下捕获网络中进出某台主机接口卡中的数据包,或者整个网络段中的数据包,然后对这些捕获到的网络协议(如TCP、ARP)数据包进行分析和输出,来发现网络中正在发生的各种状况。

例如当出现网络连通性故障时,通过对TCP三次握手过程进行分析,可以得出问题出现在哪个步骤。

而许多网络或安全专家,都喜欢用它来发现网络中是否存在ARP地址欺骗。

我们也可以将它捕获到的数据包先写入到一个文件当中,然后用WireShark等有图形界面的嗅探器读取 它的命令格式为: tcpdump [ x ] [ -c 数量 ] [ -F 文件名 ][ -i 网络接口 ] [ -r 文件名] [ -s snaplen] [ -T 类型 ] [ -w 文件名 ] [表达式 ] 我们可以使用-i参数来指定要捕捉的网络接口卡,用-r来读取已经存在的捕捉文件,用-w来将捕捉到的数据写入到一个文件中。

至于其它的参数,我们可以从它的man文档中得到详细的说明,或者通过输入“tcpdump –-help”来到它的帮助信息。

Tcpdum有一个非常重要的特点就是可以使用正则表达式来作为过滤网络报文的条件,这使得它的使用变得非常灵活。

我们可以通过它内建的各种关键字来指定想要过滤的条件,一旦一个网络数据包满足表达式的条件,则这个数据包就会被捕获。

如果我们没有给出任何条件,那么所有通过指定网络接口卡中的网络报文都会被捕获。

Tcpdump使用以下三种类型的关键字: (1)、用于表式类型的关键字,主要有Host、Net和Port。

它们分别用来指定主机的IP地址、指定网络地址和指定端口。

如果你没有指定关键字,它就会使用缺省的Host类型。

(2)、用于表式传输方向的关键字,主要有Src、Dst。

分别用来指定要捕捉的源IP地址是什么或目的IP地址是什么的包。

(3)、用来表式捕捉什么协议的关键字,主要有ip,arp,tcp,udp等。

这些关键字之间可以使用逻辑运算关键字来连接,以便于我们指定某个范围或排除某个主机等。

这些逻辑运算关键字也有三个,分别是取非运算“not”,或者可以用“!”符号表示;与运算“and”,可以用“&&” 符号表示;或运算“or”,可以用“||”符号表示。

Tcpdump的关键字还有很多,我就不在此全部列出。

其它的可以通过它的帮助文档来得到它们的详细说明。

运行Tcpdump需要的文件: Tcpdump可以很好地运行在UNIX、Linux和Mac OSX操作系统上,它现在的最新版本是TCPDUMP 4.0.0,我们可以从上下载它的二进制包。

同时,要运行它,也需要系统中安装有Libpcap1.0.0这个驱动库。

3、 DSniff DSniff是一个非常强大的网络嗅探软件套件,它是最先将传统的被动嗅探方式向主动方式改进的网络嗅探软件之一。

DSniff软件套件中包含了许多具有特殊功能的网络嗅探软件,这些特殊的网络嗅探软件可以使用一系列的主动攻击方法,将网络流量重新定向到网络嗅探器主机,使得网络嗅探器有机会捕获到网络中某台主机或整个网络的流量。

这样一来,我们就可以将DSniff在交换或路由的网络环境中,以及Cable modem拔号上网的环境中使用。

甚至,当安装有DSniff的网络嗅探器不直接连接到目标网络当中,它依然可以通过运程的方式捕获到目标网络中的网络报文。

DSniff支持 、Ftp、Smtp、P0P3、HTTP,以及其它的一些高层网络应用协议。

它的套件当中,有一些网络嗅探软件具有特殊的窃取密码的方法,可以用来支持对SSL和SSH加密了的数据进行捕获和解密。

DSniff支持现在已经出现了的绝大多数的以太网网卡。

4、 Ettercap Ettercap也是一个高级网络嗅探软件,它可以在使用交换机的网络环境中使用。

Ettercap能够对大多数的网络协议数据包进行解码,不论这个数据包是不是加密过了的。

它也支持现在已经出现了的绝大多数以太网网卡。

Ettercap还拥有一些独特的方法,用来捕获主机或整个网络的流量,并对这些流量进行相应的分析 5、NetStumbler NetStumbler是一个用来寻找使用IEEE802.11a/b/g标准的无线局域网工具。

它支持 包括PCMCIA 无线适配器在内的绝大多数主流无线适配器,同时,还加入了对全球 GPS 卫星定位系统的支持

请问各位:什么是网络嗅探器?干什么用的?怎么用啊?麻烦各位具体讲讲?最好有个网址什么的!!多谢

他可以嗅出网上的数据包 数据包里有用户的一些信息等很多之后 转换为明文,一般盗号或是测试安全的用 像qq第六感就用的是这中技术网络嗅探器是一款使用WinPcap开发包的嗅探器,经过数据包的智能分析过滤,快速找到你所需要的网络信息。软件智能化程度高,使用方便快捷。

简单说就是在你浏览的网页上有视频或者动画播放时候,把这个文件的实际地址截取下来,然后你就可以把这个地址添加到下载软件里下载它。

安装好后,先运行网络嗅探器,然后设置要嗅探文件的类型,保存退出设置.然后,点击开始嗅探,再打开网页,播放你要的视频文件,网络嗅探器就会自动找出视频文件的地址,在地址栏中以红色显示。

然后,你可以把地址复制,再用下载工具下载。

当然,你还可以嗅探其他东西……但涉及黑客。

网络嗅探谁能给我诠释一下?

提到网络嗅探大家都知道sniffer了,sneff是嗅探的意思,sniffer自然就是嗅探器的含义了。Sniffer是利用计算机的网络接口截获目的地为其它计算机的数据报文的一种工具。

嗅探器最早是为网络管理人员配备的工具,有了嗅探器网络管理员可以随时掌握网络的实际情况,查找网络漏洞和检测网络性能,当网络性能急剧下降的时候,可以通过嗅探器分析网络流量,找出网络阻塞的来源。

嗅探器也是很多程序人员在编写网络程序时抓包测试的工具,因为我们知道网络程序都是以数据包的形式在网络中进行传输的,因此难免有协议头定义不对的。

了解了嗅探器的基本用法,那它跟我们的网络安全有什么关系? 任何东西都有它的两面性,在黑客的手中,嗅探器就变成了一个黑客利器,上面我们已经提到了arp欺骗,这里再详细讲解arp欺骗的基本原理,实现方法,防范方式,因为很多攻击方式都要涉及到arp欺骗,如会话劫持和ip欺骗。

首先要把网络置于混杂模式,再通过欺骗抓包的方式来获取目标主机的pass包,当然得在同一个交换环境下,也就是要先取得目标服务器的同一网段的一台服务器。

Arp是什么?arp是一种将ip转化成以ip对应的网卡的物理地址的一种协议,或者说ARP协议是一种将ip地址转化成MAC地址的一种协议,它靠维持在内存中保存的一张表来使ip得以在网络上被目标机器应答。

ARP就是IP地址与物理之间的转换,当你在传送数据时,IP包里就有源IP地址、源MAC地址、目标IP地址,如果在ARP表中有相对应的MAC地址,那么它就直接访问,反之,它就要广播出去,对方的IP地址和你发出的目标IP地址相同,那么对方就会发一个MAC地址给源主机。

而ARP欺骗就在此处开始,侵略者若接听到你发送的IP地址,那么,它就可以仿冒目标主机的IP地址,然后返回自己主机的MAC地址给源主机。

因为源主机发送的IP包没有包括目标主机的MAC地址,而ARP表里面又没有目标IP地址和目标MAC地址的对应表。

所以,容易产生ARP欺骗。

例如:我们假设有三台主机A,B,C位于同一个交换式局域网中,监听者处于主机A,而主机B,C正在通信。

现在A希望能嗅探到B->C的数据, 于是A就可以伪装成C对B做ARP欺骗——向B发送伪造的ARP应答包,应答包中IP地址为C的IP地址而MAC地址为A的MAC地址。

这个应答包会刷新B的ARP缓存,让B认为A就是C,说详细点,就是让B认为C的IP地址映射到的MAC地址为主机A的MAC地址。

这样,B想要发送给C的数据实际上却发送给了A,就达到了嗅探的目的。

我们在嗅探到数据后,还必须将此数据转发给C, 这样就可以保证B,C的通信不被中断。

以上就是基于ARP欺骗的嗅探基本原理,在这种嗅探方法中,嗅探者A实际上是插入到了B->C中, B的数据先发送给了A,然后再由A转发给C,其数据传输关系如下所示: B----->A----->C B<----A<------C 当然黑洞在进行欺骗的时候还需要进行抓包和对包进行过虑得到他们想要的信息,如用户名、口令等。

虽然网络中的数据包是以二进制的方式进行传输的,但嗅探器的抓包和重组还有过滤等都为他们做了这一切。

p; 网络嗅探有三种方式,一种是mac洪水,即攻击者向交换机发送大量的虚假mac地址数据,交换机在应接不暇的情况下就象一台普通的hub那样只是简单的向所有端口广播数据了,这时嗅探者就可以借机进行窃听,但如果交换机使用静态地址映射表的话,这种方法就不行了。

第二种方式是mac地址复制,即修改本地的mac地址,使其与欲嗅探主机的mac地址相同,这样交换机将会发现有两个端口对应相同的mac地址,于是到该mac地址的数据包同时从这两个端口中发出去。

第三种方式就是用得最多的了--------arp欺骗。

我们可以看下自己的机器,在刚开机的时候在dos中输入arp –a(查看本机arp缓存表的内容)可以看到arp缓存表是空的。

如:Microsoft Windows [版本 5.2.3790] (C) 版权所有 1985-2003 Microsoft Corp. D:>arp -a No ARP Entries Found D:> 那么我们ping一下网关再输入arp –a查看一下。

D:>ping 192.168.0.1 Pinging 192.168.0.1 with 32 bytes of data: Reply from 192.168.0.1: bytes=32 time<1ms TTL=64 Reply from 192.168.0.1: bytes=32 time<1ms TTL=64 Ping statistics for 192.168.0.1: Packets: Sent = 2, Received = 2, Lost = 0 (0% loss), Approximate round trip times in milli-seconds: Minimum = 0ms, Maximum = 0ms, Average = 0ms Control-C ^C D:>arp -a Interface: 192.168.0.6 --- 0x10003 Address Physical Address Type 192.168.0.1 00-0a-e6-48-41-8b dynamic D:> 从上面的ping命令,我们分析包的结果是,首先本机发出一个arp包询问谁是192.168.0.1?192.168.0.1回应一个arp包,并返回一个mac地址,接下来本机再发送request请求,目标机回应该一个reply包,最后将mac地址保存在arp缓存中。

我们再来举一个arp欺骗的实例: 交换局域网中有A、B、C三台机器,假设ip地址和mac地址如下: A主机:ip地址为:192.168.0.1,mac地址为:0a:0a:0a:0a:0a:0a B主机:ip地址为:192.168.0.2,mac地址为:0b:0b:0b:0b:0b:0b C主机:ip地址为:192.168.0.3,mac地址为:0c:0c:0c:0c:0c:0c

网络嗅探器怎么用

简单说就是在你浏览的网页上有视频或者动画播放时候,把这个文件的实际地址截取下来,然后你就可以把这个地址添加到下载软件里下载它。安装好后,先运行网络嗅探器,然后设置要嗅探文件的类型,保存退出设置.然后,点击开始嗅探,再打开网页,播放你要的视频文件,网络嗅探器就会自动找出视频文件的地址,在地址栏中以红色显示。

然后,你可以把地址复制,再用下载工具下载。

你还可以嗅探其他东西,但涉及黑客方面了……

网络嗅探器安全吗

网络嗅探器无论是在网络安全还是在黑客攻击方面均扮演了很重要的角色。通过使用网络嗅探器可以把网卡设置于混杂模式,并可实现对网络上传输的数据包的捕获与分析。

此分析结果可供网络安全分析之用,但如为黑客所利用也可以为其发动进一步的攻击提供有价值的信息。

可见,嗅探器实际是一把双刃剑。

虽然网络嗅探器技术被黑客利用后会对网络安全构成一定的威胁,但嗅探器本身的危害并不是很大,主要是用来为其他黑客软件提供网络情报,真正的攻击主要是由其他黑软来完成的。

而在网络安全方面,网络嗅探手段可以有效地探测在网络上传输的数据包信息,通过对这些信息的分析利用是有助于网络安全维护的。

权衡利弊,有必要对网络嗅探器的实现原理进行深入的了解。

简单说就是在你浏览的网页上有视频或者动画播放时候,把这个文件的实际地址截取下来,然后你就可以把这个地址添加到下载软件里下载它。

安装好后,先运行网络嗅探器,然后设置要嗅探文件的类型,保存退出设置.然后,点击开始嗅探,再打开网页,播放你要的视频文件,网络嗅探器就会自动找出视频文件的地址,在地址栏中以红色显示。

然后,你可以把地址复制,再用下载工具下载。

你还可以嗅探其他东西,但涉及黑客方面了……

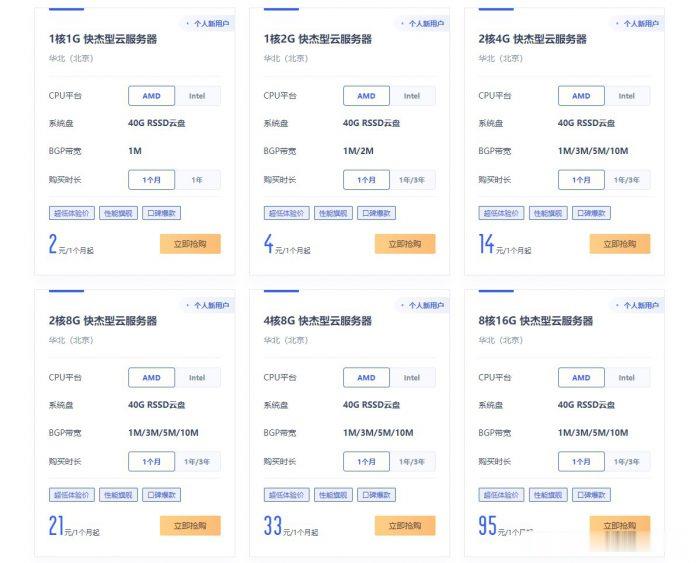

ucloud国内云服务器2元/月起;香港云服务器4元/首月;台湾云服务器3元/首月

ucloud云服务器怎么样?ucloud为了扩大云服务器市场份额,给出了超低价云服务器的促销活动,活动仍然是此前的Ucloud全球大促活动页面。目前,ucloud国内云服务器2元/月起;香港云服务器4元/首月;台湾云服务器3元/首月。相当于2-4元就可以试用国内、中国香港、中国台湾这三个地域的云服务器1个月了。ucloud全球大促仅限新用户,国内云服务器个人用户低至56元/年起,香港云服务器也仅8...

DMIT:新推出美国cn2 gia线路高性能 AMD EPYC/不限流量VPS(Premium Unmetered)$179.99/月起

DMIT,最近动作频繁,前几天刚刚上架了日本lite版VPS,正在酝酿上线日本高级网络VPS,又差不多在同一时间推出了美国cn2 gia线路不限流量的美国云服务器,不过价格太过昂贵。丐版只有30M带宽,月付179.99 美元 !!目前美国云服务器已经有个4个套餐,分别是,Premium(cn2 gia线路)、Lite(普通直连)、Premium Secure(带高防的cn2 gia线路),Prem...

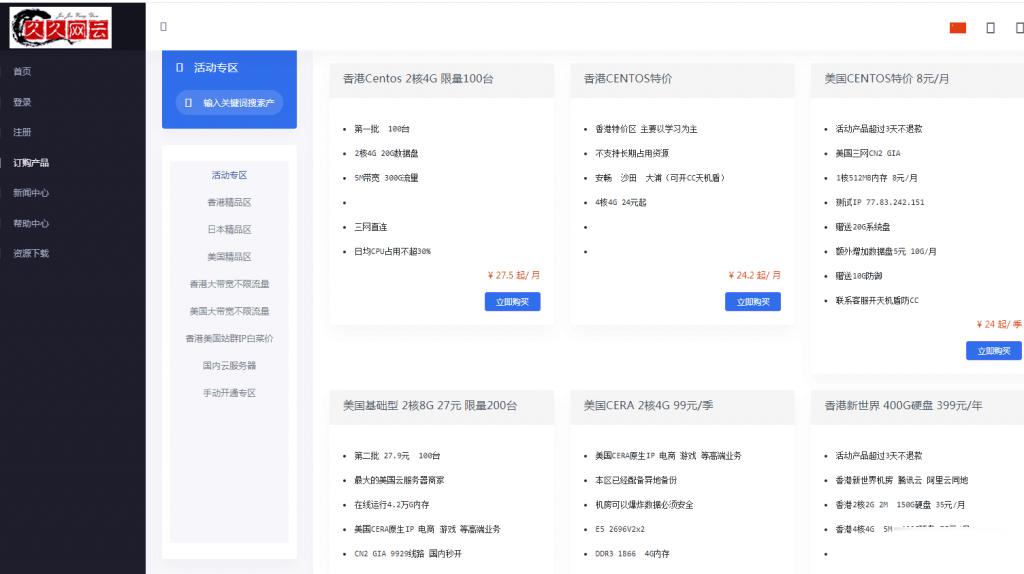

久久网云-目前最便宜的国内,香港,美国,日本VPS云服务器19.9元/月起,三网CN2,2天内不满意可以更换其他机房机器,IP免费更换!。

久久网云怎么样?久久网云好不好?久久网云是一家成立于2017年的主机服务商,致力于为用户提供高性价比稳定快速的主机托管服务,久久网云目前提供有美国免费主机、香港主机、韩国服务器、香港服务器、美国云服务器,香港荃湾CN2弹性云服务器。专注为个人开发者用户,中小型,大型企业用户提供一站式核心网络云端服务部署,促使用户云端部署化简为零,轻松快捷运用云计算!多年云计算领域服务经验,遍布亚太地区的海量节点为...

网络嗅探器为你推荐

-

商品管理如何进行商品的库存管理?竞争者什么是竞争?竞争的真实含义是什么?距离查询在PKPM软件中怎样查询距离u盾证书U盾证书怎么用现在网现在网上到处都是招聘带车司机的工作是真的吗?软件更新不可用手机软件突然更新不了怎么办反恐精英维护到几点今天反恐精英几点维护完?锤子手机发布会视频锤子手机怎么样 锤子手机评测网络黑科技受欢迎的十大黑科技产品有哪些云电视是什么意思创维电视和创维云电视是同一厂家吗