攻击拒绝服务攻击路由反向追踪算法综述_信息技术论文【精品论文】

拒绝服务攻击路由反向追踪算法综述_信息技术论文

薛东

摘要 针对拒绝服务攻击本文介绍了几种发现拒绝服务攻击

路径的反向追踪算法。针对每一种算法给出了其相应的

原理和优缺点。并在总体上对这些算法的实现难度、

效果等进行了比较。

关键字 路由器路由反向追踪ICMP IP

背景

随着互联网络的发展越来越多的服务通过网络为大众提供与此同时针对互联网服务的攻击手段也出现了拒绝服务攻击简称DOS就是黑客们最常用的手段。这种攻击行为使网络服务器充斥大量要求回复的信息消耗网络带宽或系统资源导致网络或系统不胜负荷以至于瘫痪而停止提供正常的网络服务。

拒绝服务攻击使用‘虚假’数据包源地址为假来淹没主机从而导致其对正常用户的服务质量下降或服务拒绝。有时黑客们为了提高攻击效果会联合多个攻击站点一起向受害者发送攻击数据包这就是分布式拒绝服务攻击DDOS 。根据CERT Computer Emergency Response Team的统计拒绝服务攻击的发生率在近几年有明显的增加。 2000年2月包括yahoo在内的多家大型网站被中断服务数小时事后证明黑客采用的正是DDOS。

拒绝服务攻击反向追踪问题的难点在于攻击数据包通常都具有不正确的或“伪装”的IP源地址。这些包在网路上漫游使得我们无法找到真正的源信息。尽管IP包头中的源地址是虚假的但每个IP包都必须经过从攻击方到受害者之间的路由器转发记录下这些路由器就可以恢复出攻击所经过的路径这也是拒绝服务攻击路由反向追踪算法的基本思路。

路由反向追踪算法

1链路测试

原理链路测试的思想是从最接近受害者的路由器开始测试其上游所有链路找出是哪一个链路传输了攻击的数据流然后更上一级路由器重复该过程直到发现攻击源。它又分为以下两种测试方法

1 1输入测试

很多路由器都提供以下的特性允许操作员在路由器的某些输出端口上禁止一些特定的数据包 同时也可以检测出某一种类型的数据包到达了哪个输入端口该特性可以用于路由的反向跟踪。

首先受害者必须确定自己遭到了攻击并从攻击数据包中提取出它们共有的一些攻击特征然后以某种方式通知网络操作员 网络操作员针对该特征在受害者的上一级路由器的输出端口上过滤具有该特征的数据包这里说的过滤并不是禁止的意思而是发现具有攻击特征的数据报 过滤机制同时可以揭示出这些数据包的输入端口也就是揭示出转发攻击数据流的上一级路由器。

上游路由器再重复该过程直到找到攻击源如果该过程进行到了ISP边界则还需要联系上一级ISP 以完成整个跟踪过程。

问题该方法要求很高的人工管理量。而且在多个ISP之间协调是件费时费力的工作 同时并不能保证所有的ISP都会愿意合作。

1 2有控制淹没

该方法通过将与受害者相连的每一条输入链路进行人为淹没并观察攻击数据包通讯情况的变化来检测出攻击的来源。

受害者使用预先生成的网络拓扑选择最接近自己的路由器的上游链路中的主机通过与这些主机合作对路由器的每一条输入链路分别进行强行淹没。因为路由器缓冲的共享特性每一个在过载链路上通过的数据包其丢失的概率都会增加 当然这其中也包括攻击数据包。通过观察到达受害者的攻击数据包速率的变化就可以确定攻击数据流的来源。通过一级级的使用该方法就可以最终恢复出攻击路由。

- 攻击拒绝服务攻击路由反向追踪算法综述_信息技术论文【精品论文】相关文档

- 攻击拒绝服务攻击路由反向追踪算法综述

- 攻击拒绝服务攻击路由反向追踪算法综述

- 路由路由追踪敕令是什么 路由追踪技能[新版]

- 本机[技巧]skype路由追踪

- 追踪路由网络上的手机追踪器是真的还是假的

- 追踪路由查看IP经过的路由和最终到达的物理位置的软件

Webhosting24:$1.48/月起,日本东京NTT直连/AMD Ryzen 高性能VPS/美国洛杉矶5950X平台大流量VPS/1Gbps端口/

Webhosting24宣布自7月1日起开始对日本机房的VPS进行NVMe和流量大升级,几乎是翻倍了硬盘和流量,价格依旧不变。目前来看,日本VPS国内过去走的是NTT直连,服务器托管机房应该是CDN77*(也就是datapacket.com),加上高性能平台(AMD Ryzen 9 3900X+NVMe),还是有相当大的性价比的。此外在6月30日,又新增了洛杉矶机房,CPU为AMD Ryzen 9...

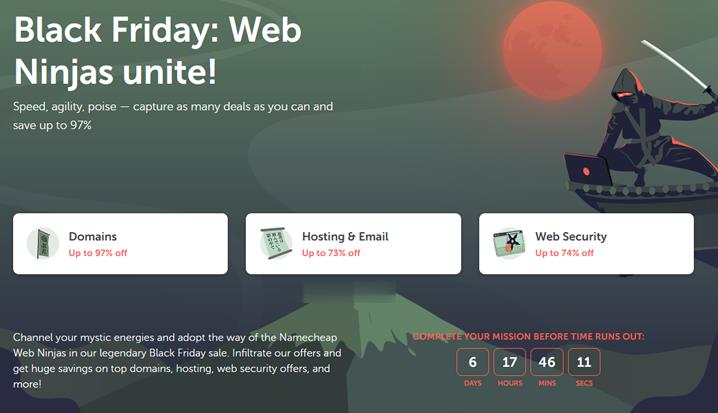

NameCheap黑色星期五和网络礼拜一

如果我们较早关注NameCheap商家的朋友应该记得前几年商家黑色星期五和网络星期一的时候大促采用的闪购活动,每一个小时轮番变化一次促销活动而且限量的。那时候会导致拥挤官网打不开迟缓的问题。从去年开始,包括今年,NameCheap商家比较直接的告诉你黑色星期五和网络星期一为期6天的活动。没有给你限量的活动,只有限时六天,这个是到11月29日。如果我们有需要新注册、转入域名的可以参加,优惠力度还是比...

Boomer.Host(年付3.5美)休斯敦便宜VPS

Boomer.Host是一家比较新的国外主机商,虽然LEB自述 we’re now more than 2 year old,商家提供虚拟主机和VPS,其中VPS主机基于OpenVZ架构,数据中心为美国得克萨斯州休斯敦。目前,商家在LET发了两款特别促销套餐,年付最低3.5美元起,特别提醒:低价低配,且必须年付,请务必自行斟酌确定需求再入手。下面列出几款促销套餐的配置信息。CPU:1core内存:...

-

朝阳分局电子物证实验室建设项目http://www.huajinsc.cn/贵州省127participants37设置media支持ipad支持ipad勒索病毒win7补丁为了防勒索病毒,装了kb4012212补丁,但出现关机蓝屏的问题了,开机正常canvas2七尾奈留除了DC canvas2 sola EF 快乐小兔幸运草 以外改编成动画的作品有哪些?重庆电信宽带管家中国电信电脑管家是什么?怎么样?