数据南京造币厂机房改造方案v

1

江苏省南京造币厂

设计方案

二〇〇九年八月

目 录

1需求分析................................................................................................................................................................3a

1

1.1客户需求. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .3

1.2应用系统建设需求. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .3

121应用系统的建设内容 3

122应用系统的建设方式 4

1.3网络架构建议. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .4

1.3.1网络承载. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .4

1.3.2网络架构设计. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .4

1.4安全架构建议. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .4

1.4.1网络级安全. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .5

1.4.2应用层数据安全. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .5

1.5应用系统服务器建议. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .5

1.5.1负载均衡建议. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .5

2设计拓扑.................................................................................................................................................................6

2.1拓扑设计依据. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .6

2.2什么是OSI模型. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .6

2.3可能存在的问题. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .9

3建设目标与任务..................................................................................................................................................9

3.1建设目标. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .9

3.2建设任务. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .9

321建立稳定可靠的网络系统 9

322建立强大资源信息安全系统 10

323建立可扩展的应用系统 104网络架构设计.....................................................................................................................................................11

4.1设计依据. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .11

4.2设计原则. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .12

4.3术语及解释. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .14

4.4网络结构. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .15

441网络结构 15

442存在的问题 155安全系统设计.....................................................................................................................................................16

5.1设计依据. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .16

5.2设计原则. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .16

5.3建设思想. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .17

5.4安全系统设计. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .19

541网络安全系统VPN设计 19

5.4.1.1 技术实现. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .20a

1

1、 基于IPSEC协议提供安全、高效、灵活的隧道协议 20

2、 完备的接入鉴权和硬件绑定CA认证机制 21

3、 集成USBKey的硬件身份识别功能 22

4、 更细致的权限粒度 23

5.4.2网络安全系统IPS设计. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .24

5.4.2.1技术实现. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .26

5.4.3网络安全系统设计重要性. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .27

542应用层数据安全设计 28

5.4.2.1技术实现. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .28

5.4.2.2数据安全设计重要性. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .28

5.4.4负载均衡设计. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .30

5.4.4.1负载均衡技术实现. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .30

6产品介绍..............................................................................................................................................................36

6.1 SONICWALL.................................................................................................................................................36

6.2 MCAFEE NSP................................................................................................................................................37

6.3 F5 BIGIPLTM............................................................................................................................................39

6.4深信服IPSEC VPN......................................................................................................................................40

1、接入服务、对移动IP的全面实现 40

2、 支持各种接入方式随时随地移动办公 41

3、安全策略随时携带客户端零配置 41

3、 完善的日志功能 42

4、 简单方便的配置备份和恢复 42

5、 支持远程部署和模块升级 427产品相关案例.....................................................................................................................................................43

8实施计划..............................................................................................................................................................43a

1

1需求分析

1.1客户需求

自南京造币厂中钞设备集团成立以来经过不断的建设发展积累了大量的业务数据无论是业务系统的运行还是数据交换、电子政务平台、办公自动化以及电子公文网上传输等系统建设都需要网络系统的支持。因此建设一个覆盖省、市、县市、区级的资源共享网络体系势在必行为其它地区的银行提供信息的发布和汇总。同时这次的建设计划作为全国的同类型试点。该系统不采用实时在线形式。

1.2应用系统建设需求

通过软件架构建立起一个稳定和扩展性强的信息发布系统在编程语言上使用通用和可用性高的语言。

1.2.1应用系统的建设内容

按照总体建设要求我省将逐步开展货币防伪信息发布相关应用系统、数据综合统计分析与决策支持系统和信息服务系统建设。搭建高效的快速的信息同步系统。a

1

1.2.2应用系统的建设方式

建立业务系统模型 以全省相关银行电子信息平台为基础建立集统一数据资源管理、统一业务规则管理、统一组织机构管理和统一可视化集成管理为一体的全省统一的信息共享和发布应用系统建设技术框架和运行环境为今后开发新的应用软件提供基础保障和参照原则更为全国同类型信息发布实现业务一体化管理奠定技术基础和参考点。

1.3网络架构建议

考虑到信息发布的业务数据量不是很大采用联通3G无线基础传输网络提供的10M链路带宽来保证数据传输的及时性和性价比。

1.3.1网络承载

充分考虑数据的上行和下载面对这种集中式非实时性业务系统考虑网络设备和处理系统的承受能力。

1.3.2网络架构设计

因为是一种非实时性业务系统所以不考虑网络冗余性。但是这样存在一定的风险。a

1

1.4安全架构建议

由于数据保密性强其业务系统的安全关乎国计民生、社会稳定。因此在进行网络建设时必须考虑到网络的安全性。例如在业务专网边界处部署安全防火墙或者IPS等设备实现数据摆渡和安全数据交换利用VPN设备对链路层数据进行加密处理。系统应用上使用数据加密设计。

1.4.1网络级安全

由于所有数据是通过共享型联通3G网传输所以不排除数据被窃听和截获的可能对于网络层数据需要加密处理。

1.4.2应用层数据安全

由于数据保密性强其业务系统的安全关乎国计民生、社会稳定。在应用层数据上必须采用加密形式传输。

1.5应用系统服务器建议

因为数据的重要性在应用和数据服务器方面采用主备冗余性设计。

1.5.1负载均衡建议

应用和数据服务器方面采用主备冗余性设计如果不采用负载均衡设计会出现主备服务器处理数据不平衡 出现冷备状态不利于投资性能最大化。a

1

2设计拓扑

2.1拓扑设计依据

依据国际标准OSI七层搭建

2.2什么是OSI模型

OSI模型 即开放式通信系统互联参考模型(Open SystemInterconnection,OSI/RM,Open Systems Interconnection ReferenceModel)是国际标准化组织(ISO)提出的一个试图使各种计算机在世界范围内互连为网络的标准框架简称OSI。a

1

OSI各层的功能

物理层

物理层规定了激活、维持、关闭通信端点之间的机械特性、电气特性、功能特性以及过程特性。该层为上层协议提供了一个传输数据的物理媒体。在这一层数据的单位称为比特bit 。属于物理层定义的典型规范代表包括 EIA/TIA RS-232、 EIA/TIA RS-449、

V.35、 RJ-45等。a

1

数据链路层

数据链路层在不可靠的物理介质上提供可靠的传输。该层的作用包括物理地址寻址、数据的成帧、流量控制、数据的检错、重发等。在这一层数据的单位称为帧frame 。数据链路层协议的代表包括 S DLC、HDLC、 PPP、 STP、帧中继等。

网络层

网络层负责对子网间的数据包进行路由选择。 网络层还可以实现拥塞控制、 网际互连等功能。在这一层数据的单位称为数据包p acket 。网络层协议的代表包括 IP、 IPX、 RIP、O SPF等传输层

传输层是第一个端到端 即主机到主机的层次。传输层负责将上层数据分段并提供端到端的、可靠的或不可靠的传输。此外传输层还要处理端到端的差错控制和流量控制问题。在这一层数据的单位称为数据段s egment 。传输层协议的代表包括 T CP、UDP、SPX等。

会话层

会话层管理主机之间的会话进程 即负责建立、管理、终止进程之间的会话。会话层还利用在数据中插入校验点来实现数据的同步。表示层a

- 数据南京造币厂机房改造方案v相关文档

- 汇率记账本位币的确定与外币交易的会计处理完美版

- 外币记账本位币的确定,外币交易的会计处理

- 甲方河北邮币卡交易中心合作协议

- 比特币交易.okcoinOKCoin比特币止盈止损功能是什么?

- 比特币交易.okcoinokcoin比特币限额怎么设置

UCloud:美国云服务器,洛杉矶节点大促,低至7元起/1个月

ucloud美国云服务器怎么样?ucloud是国内知名云计算品牌服务商家,目前推出全球多地机房的海外云服务器。UCloud主打的优势是海外多机房,目前正在进行的2021全球大促活动参与促销的云服务器机房就多达18个。UCloud新一代旗舰产品快杰云服务器已上线洛杉矶节点,覆盖北美和亚太地区,火热促销中, 首月低至7元,轻松体验具备优秀性能与极高性价比的快杰云服务器。点击进入:ucloud美国洛杉矶...

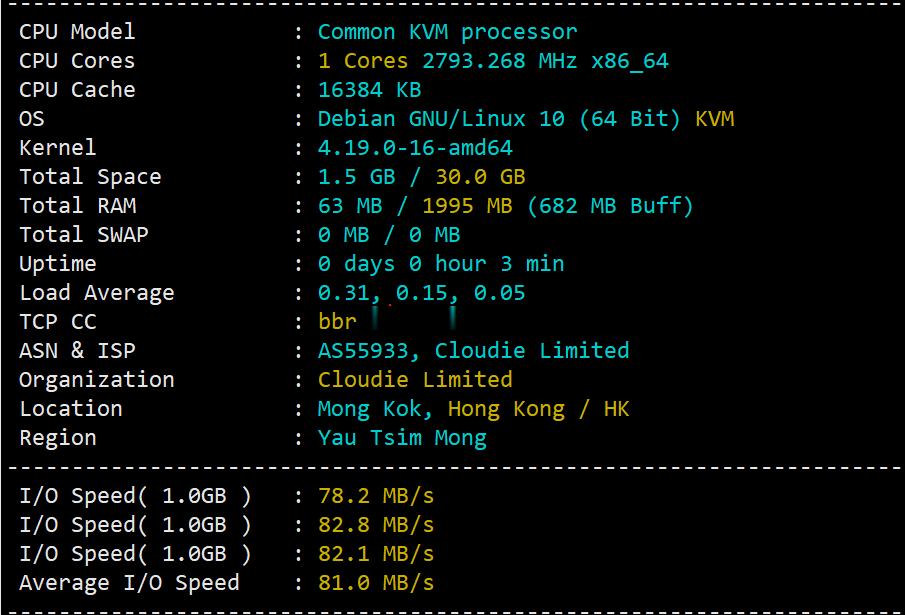

hostyun评测香港原生IPVPS

hostyun新上了香港cloudie机房的香港原生IP的VPS,写的是默认接入200Mbps带宽(共享),基于KVM虚拟,纯SSD RAID10,三网直连,混合超售的CN2网络,商家对VPS的I/O有大致100MB/S的限制。由于是原生香港IP,所以这个VPS还是有一定的看头的,这里给大家弄个测评,数据仅供参考!9折优惠码:hostyun,循环优惠内存CPUSSD流量带宽价格购买1G1核10G3...

wordpress投资主题模版 白银黄金贵金属金融投资网站主题

wordpress投资主题模版是一套适合白银、黄金、贵金属投资网站主题模板,绿色大气金融投资类网站主题,专业高级自适应多设备企业CMS建站主题 完善的外贸企业建站功能模块 + 高效通用的后台自定义设置,简洁大气的网站风格设计 + 更利于SEO搜索优化和站点收录排名!点击进入:wordpress投资主题模版安装环境:运行环境:PHP 7.0+, MYSQL 5.6 ( 最低主机需求 )最新兼容:完美...

-

供应商搜狗浏览器2恶意win7支持ipad支持ipad支持ipadDeviceios5win10445端口win7系统不能被telnet端口号,端口、服务什么全都开了tcpip上的netbios禁用tcp/ip上的netbios对网络应用软件的正常运行有没有影响?iphonewifi苹果手机怎么扫二维码连wifiiphonewifi苹果手机怎么wi-fi共享