攻击拒绝服务攻击

拒绝服务攻击 时间:2021-05-08 阅读:()

第26卷第5期南京理工大学学报Vol.

26No.

52002年10月JournalofNanjingUniversityofScienceandTechnologyOct.

2002Smurf攻击及其对策研究徐永红张琨杨云刘凤玉(南京理工大学计算机科学与技术系,南京210094)摘要Smurf攻击为DDoS攻击中较为常见的一种.

该攻击方式利用TCP/IP协议自身的缺陷,结合使用IP欺骗和ICMP回复方法,使网络因响应ICMP回复请求而产生大量的数据流量,导致网络严重的拥塞或资源消耗,引起目标系统拒绝为合法用户提供服务,从而对网络安全构成重大威胁.

该文在分析了这种攻击实施的原理的基础上,提出这种攻击的检测方法和防范技术.

关键词拒绝服务攻击,Smurf攻击,网络安全分类号TP393.

08随着Internet在全球范围内的日益流行,网络攻击也日益增多,攻击的种类也呈现指数增长趋势.

表1为常见的攻击种类及其所占的比例[1],可见DoS攻击对系统安全威胁很大.

本文对众多DoS攻击中的Smurf攻击的原理进行了分析和研究,并给出针对这种攻击的一些检测和防御技术.

1Smurf攻击与通常的DoS攻击不同,Smurf攻击并不直接对目标主机发送服务请求包.

所谓的Smurf攻击是指,攻击者在远程机器上发送ICMP应答请求服务,其目标主机不是某一个主机的IP地址,而是某个网络的广播地址,其请求包的源IP不是发表1常见的攻击种类Table1Classofattack攻击种类比例/%后门24IP期骗14逻辑炸弹10特洛伊木马11拒绝服务攻击40起攻击的IP地址,而是加以伪装的将要攻击的主机IP地址[2~4].

大量主机收到ICMP应答请求服务包后,按源IP返回请求信息,从而导致受攻击主机的服务性能下降,甚至崩溃.

分析和了解Smurf攻击原理,并发掘出检测和防御这种攻击的方法是一项重要的工作.

2ICMP及其广播机制ICMP通常被看作是IP层的一个组成部分,它传递差错报文和其它的控制信息.

每个徐永红男31岁博士生收稿日期:2001-11-11国家自然科学基金资助项目(69973020)国防科技预研基金资助项目ICMP可以用一个四元组{报文类型,类型代码,检验和,与特定类型和代码相关的信息}来表示.

ICMP报文共有15种类型,每种类型有一个或多个不同的代码表示不同的控制请求.

如Ping程序就是发送一个回显请求包文给主机,并等待返回ICMP回显应答,从而判断主机是否可达.

一个IP网络可以有3种地址:单播地址、广播地址和多播地址.

所谓的广播就是指向特定网络上的所有主机发送信息.

其中广播地址可以分为以下4类.

2.

1受限的广播地址受限的广播地址是255.

255.

255.

255.

该地址用于主机配置过程中IP数据报的目的地址.

在任何情况下,路由器都不转发目的地址为受限的广播地址的数据报,这样的数据报仅出现在本地网络中.

2.

2指向网络的广播地址指向网络的广播地址为主机标识全为1的地址.

例如,A类网络的广播地址为netID.

255.

255.

255,其中netID为A类网络的ID.

一个路由器应转发指向网络的广播,但它也有一个不进行转发的选择.

2.

3指向子网的广播地址指向子网的广播地址为主机号全为1,且有特定子网ID的地址.

作为子网直接广播地址的IP地址需要与子网掩码相结合.

例如,路由器收到发往128.

1.

2.

255的数据报,当B类网络地址子网掩码为255.

255.

255.

0时,该地址就是指向特定子网的广播地址;如子网掩码为255.

255.

254.

0时,该地址就不是指向子网的广播地址.

24指向所有子网的广播地址指向所有子网的广播也需要了解目的网络的子网掩码,以便与指向网络的广播区别开.

指向所有子网的广播地址的子网ID和主机ID全为1.

例如,如果目的子网掩码为255.

255.

255.

0,那么IP地址128.

1.

255.

255是一个指向所有子网的广播地址.

虽然RFC922要求将一个指向所有子网的广播传送给所有子网,但庆幸的是,当前的路由器并没有这么做,因为一个因错误配置而没有子网掩码的主机会把本地的广播传送到所有子网.

3Smurf攻击原理及影响ICMP可以用来传递主要的状态和错误信息,比如更改网络的配置和其它的网络传输问题.

因此,ICMP是一个诊断主机和网络设备及配置问题的一个有价值的工具.

但同时,ICMP也成为用来攻击网络或主机的一种途径,导致网络重载进而拒绝为合法用户提供服务.

Smurf攻击就是利用发送ICMP应答包来导致目标主机的服务拒绝攻击.

在Smurf攻击中,ICMP应答请求数据包中的目标IP是一个网络的广播IP地址,源IP地址是其要攻击主机的IP地址.

这种攻击方式主要由3部分组成:攻击者、中间媒介(主机、路由器和其它网络设备)和被攻击者.

当攻击者发送一个ICMP请求应答包时,他并不将自己机器的IP作为源IP.

相反,攻击者将被攻击对象的IP作为包的源IP.

当中间媒介收到一个指向其所在网络的广播地址后,中间媒介将向源IP(被攻击者的IP)发送一个ICMP应答包.

当一个网络的机器均对ICMP应答请求包做出响应时,可能会导致网络拥塞或拒绝服务甚至崩溃.

其攻击过程的示意图如图1所示,其中R1和R2分别为2个路由器.

513总第126期徐永红张琨杨云刘凤玉Smurf攻击及其对策研究图1Smurf攻击示意图Fig.

1ThesketchmapofSmurfattack在图1中,攻击者A的真正的IP为204.

192.

0.

2,但数据包中的源IP地址却伪装成被攻击者V的IP地址63.

119.

3.

221.

随后,攻击者A向中间媒介网络发送ICMP广播消息,其数据报的目标IP地址为94.

56.

255.

255.

当中间媒介网络的主机收到ICMP请求包后,将按源目标IP地址向主机V返回请求应答.

在这里,中间媒介可以看作是一个信号放大器,其本身性能也可能受到Smurf攻击的影响.

比如,网络或子网B中有100台主机,攻击者每秒钟发送768Kbp的ICMP应答请求包.

网络B中的100台主机收到带有该网络广播地址的ICMP包后,将向主机V发送100个应答包.

结果,ICMP应答请求包经过中间媒介B放大后,网络的流量就增加了76.

8Mbp/s.

随后所有的应答包均通过R2被送往受到攻击的主机V.

因此,对于一个100M的网络及低端路由器来说,重载和性能下降是必然的结果.

而受攻击的主机就可能导致拒绝服务,甚至崩溃.

攻击者现在可以利用一系列的攻击工具来向中间媒介发送多个ICMP请求.

同时,攻击者可以用网络扫描器[5](如Sam下的Sniffit,PC上的NetXray)来查找那些对广播数据包不进行过滤的路由器,使得发起这种攻击更容易.

4Smurf攻击的检测在分析Smurf攻击原理的基础上,本文提出Smurf攻击的检测方法.

41ICMP应答风暴的检测对网络进行监控和统计发现,若出现Smurf攻击,则会出现大量的echo报文.

由于存在echo应答风暴,此时,echo报文在所有报文中所占的比例大大增加.

所以,如出现这种情况,就可能遭到了Smurf攻击.

42报文丢失率和重传率的上升由于echo风暴造成网络负载过重,会出现大量报文丢失和报文重传现象.

所以,若有明显的报文丢失率和重传率上升现象,就有可能遭到了Smurf攻击.

43常出现意外的连接重置的现象在受到Smurf攻击时,由于网络重载,会使其它的网络连接出现意外的中断或重置的现象.

如反复出现意外的中断或重置,也可能受到了Smurf攻击.

5攻击的防御措施对Smurf攻击的防御可以分别在源站点、中间媒介和目标站点3个方面采取步骤,以限制Smurf攻击的影响.

51避免站内主机成为攻击者网络应在与子网相连的一边对欺骗IP包进行过滤[4].

比如在路由器端可以增加一个514南京理工大学学报第26卷第5期功能,通过向某一ICMP包的源IP发送一个确认包来判断此包是否是欺骗的IP包,保证内部网络中发出的所有传输信息都具有合法的源地址.

52避免成为Smurf攻击的中间媒介有2种选择以阻塞Smurf攻击的中间媒介.

第一种方法是在路由器端加以配置,拒绝接收带有广播地址的ICMP应答请求包,防止这些分组到达自己的网络[6].

如果不能阻塞所有入站echo请求,用户就需要禁止路由器把网络广播地址映射成为LAN广播地址.

制止了这个映射过程,自己的系统就不会再收到这些echo请求.

如果使用Cisco路由器,制止网络广播映射成为LAN广播的方法是在LAN接口的配置模式中输入命令:noipdirected-broadcast53防止成为Smurf攻击跟踪Smurf攻击是困难的,但如果有ISP的合作,对其进行跟踪也是可能的[7].

在第2节的Smurf攻击原理中,已介绍了ICMP应答请求包的源IP是经过伪装的将要被攻击的主机IP,所以要从ICMP的源IP是无法跟踪Smurf攻击的发起者的.

可以在ACL(Accesscontrollayer)记录下ICMP信息包的MAC地址,通过MAC地址来跟踪Smurf攻击.

比如,在Cisco路由器的IOS11.

1及其以后的版本中,均可在指定的接口记录和处理包的信息,其中就包括MAC地址.

以下是一个Cisco2610路由器(V11.

2)中记录下的一个日志信息:Sep1023:17:01PDT:%SEC-6-IPACCESSLOGDP:list101permittedicmp10.

0.

7.

30(FastEthernet1/00060.

3e2f.

6e41)->10.

30.

248.

3(8/0),5packets从以上信息中,读出此链接的MAC地址0060.

3e2f.

6e41,在利用showiparp指令即可找到此链接中的上一跳的IP.

如:netlab#showiparp0060.

3e2f.

6e41ProtocolAddressAge(min)HardwareAddrTypeInterfaceInternet10.

0.

183.

65320060.

3e2f.

6e41ARPAFastEthernet1/0可以看出,10.

0.

183.

165就是ICMP包的上一跳IP地址.

采用同样的处理方法,最终会找到发起Smurf攻击主机的真正IP.

本文分析了Smurf攻击的原理,并提出一些检测和防御的方法.

这些方法可有效地发现网络的Smurf攻击,并进行有效的防御.

在当前网络攻击越来越多的情况下,用户特别是网络管理员的安全意识也需要提高,以便切实保证系统和数据的安全.

在以后的工作中,将重点研究对Smurf攻击的跟踪.

参考文献1Computeremergencyresponseteam.

Certadvisory-2000.

Denialofservicedevelopments.

http://www.

cert.

org/advisories/CA-2000-01.

html2HeberleinLT,BishopM.

In:EllenF.

Attackclass:addressspoofing.

Proceedingsofthe19thNationalInformationSystemsSecurityConference.

Baltimore:JohnsHopkinsUniversityPress,1996.

371~3773CraigA.

Thelatestindenialofserviceattacks:smurfingdescriptionandinformationtomin-i515总第126期徐永红张琨杨云刘凤玉Smurf攻击及其对策研究mizeeffects.

http://www.

pentics.

net/-denial-of-service/white-papers/smurf.

cgi4FergusonP,SenieD.

Networkingressfiltering:defeatingdenialofserviceattacks,whichemployIPsourceaddressspoofing.

RFC2267-1998.

www.

landfield.

com/rfcs/rfc2267.

html5DietrichLongS,DittrichN.

In:BrianB,RobertG.

Analyzingdistributeddenialofservicetools:theShaftcase.

Proceedingsof14thSystemsAdministrationConference.

Berkeley:USENIXAssoc,2000.

329~3396SenieD.

Changingthedefaultfordirectedbroadcastsinrouters.

RFC2644-1999.

http://www.

ietf.

org/rfc7ParkK,LeeH.

In:MadacanNK,DeutschS,MerkleCL.

Ontheeffectivenessofroute-basedpacketfilteringfordistributedDoSattackpreventioninpower-lawInternets.

ACMSIGCOMM2001Conference.

USA:ACM,2001.

15~26AStudyonSmurfAttackandItsCountermeasuresXuYonghongZhangKunYangYunLiuFengyu(DepartmentofComputerScienceandTechnology,NUST,Nanjing210094)ABSTRACTSmurfattackisonecommonmethodamongdistributeddenialofserviceattacks.

UtilizingthebugsofTCP/IPprotocoltogetherwithspoofedIPaddressandICMPecho,thisattackmethodproduceslargeamountofdatapackets,whichwillleadtoseriousnetworkcon-gestionandresourceconsuming.

Then,theattackedsystemwilldenyserviceforlegaluser.

ByanalyzingtheprinciplesofSmurfattack,thispaperproposesthedetectionmethodanddefensetechnologyofthisattack.

KEYWORDSdenialofservice,Smurfattack,networksecurity(上接第507页)DesignandImplementationofMultilevelLoadBalancingSystemZhangHuiTianJinlanZhengWeimin(DepartmentofComputerScienceandTechnology,TsinghuaUniversity,Beijing100084)ABSTRACTMostloadbalancingalgorithmsincurrentclustersystemsaredesignedforjoblevelorprocessandthreadlevel.

Fewofthemaremultilevel.

Thereasonforthisistoreducethecommunica-tionoverheadinloadbalancingprocedure.

Amultilevelloadbalancingalgorithmispresentedbasedonjoblevelandprocessleveltoreducethecommunicationoverheadusingthedynamicloadcollectiontech-nologyoftheadaptivemultithresholds.

Experimentsshowthatthemethodusingthesealgorithmscaneffectivelyimproveexecutiveperformanceoftheparalleljob.

KEYWORDSloadbalancing,clustersystem,dynamicadaptivity,prioritylevel516南京理工大学学报第26卷第5期

26No.

52002年10月JournalofNanjingUniversityofScienceandTechnologyOct.

2002Smurf攻击及其对策研究徐永红张琨杨云刘凤玉(南京理工大学计算机科学与技术系,南京210094)摘要Smurf攻击为DDoS攻击中较为常见的一种.

该攻击方式利用TCP/IP协议自身的缺陷,结合使用IP欺骗和ICMP回复方法,使网络因响应ICMP回复请求而产生大量的数据流量,导致网络严重的拥塞或资源消耗,引起目标系统拒绝为合法用户提供服务,从而对网络安全构成重大威胁.

该文在分析了这种攻击实施的原理的基础上,提出这种攻击的检测方法和防范技术.

关键词拒绝服务攻击,Smurf攻击,网络安全分类号TP393.

08随着Internet在全球范围内的日益流行,网络攻击也日益增多,攻击的种类也呈现指数增长趋势.

表1为常见的攻击种类及其所占的比例[1],可见DoS攻击对系统安全威胁很大.

本文对众多DoS攻击中的Smurf攻击的原理进行了分析和研究,并给出针对这种攻击的一些检测和防御技术.

1Smurf攻击与通常的DoS攻击不同,Smurf攻击并不直接对目标主机发送服务请求包.

所谓的Smurf攻击是指,攻击者在远程机器上发送ICMP应答请求服务,其目标主机不是某一个主机的IP地址,而是某个网络的广播地址,其请求包的源IP不是发表1常见的攻击种类Table1Classofattack攻击种类比例/%后门24IP期骗14逻辑炸弹10特洛伊木马11拒绝服务攻击40起攻击的IP地址,而是加以伪装的将要攻击的主机IP地址[2~4].

大量主机收到ICMP应答请求服务包后,按源IP返回请求信息,从而导致受攻击主机的服务性能下降,甚至崩溃.

分析和了解Smurf攻击原理,并发掘出检测和防御这种攻击的方法是一项重要的工作.

2ICMP及其广播机制ICMP通常被看作是IP层的一个组成部分,它传递差错报文和其它的控制信息.

每个徐永红男31岁博士生收稿日期:2001-11-11国家自然科学基金资助项目(69973020)国防科技预研基金资助项目ICMP可以用一个四元组{报文类型,类型代码,检验和,与特定类型和代码相关的信息}来表示.

ICMP报文共有15种类型,每种类型有一个或多个不同的代码表示不同的控制请求.

如Ping程序就是发送一个回显请求包文给主机,并等待返回ICMP回显应答,从而判断主机是否可达.

一个IP网络可以有3种地址:单播地址、广播地址和多播地址.

所谓的广播就是指向特定网络上的所有主机发送信息.

其中广播地址可以分为以下4类.

2.

1受限的广播地址受限的广播地址是255.

255.

255.

255.

该地址用于主机配置过程中IP数据报的目的地址.

在任何情况下,路由器都不转发目的地址为受限的广播地址的数据报,这样的数据报仅出现在本地网络中.

2.

2指向网络的广播地址指向网络的广播地址为主机标识全为1的地址.

例如,A类网络的广播地址为netID.

255.

255.

255,其中netID为A类网络的ID.

一个路由器应转发指向网络的广播,但它也有一个不进行转发的选择.

2.

3指向子网的广播地址指向子网的广播地址为主机号全为1,且有特定子网ID的地址.

作为子网直接广播地址的IP地址需要与子网掩码相结合.

例如,路由器收到发往128.

1.

2.

255的数据报,当B类网络地址子网掩码为255.

255.

255.

0时,该地址就是指向特定子网的广播地址;如子网掩码为255.

255.

254.

0时,该地址就不是指向子网的广播地址.

24指向所有子网的广播地址指向所有子网的广播也需要了解目的网络的子网掩码,以便与指向网络的广播区别开.

指向所有子网的广播地址的子网ID和主机ID全为1.

例如,如果目的子网掩码为255.

255.

255.

0,那么IP地址128.

1.

255.

255是一个指向所有子网的广播地址.

虽然RFC922要求将一个指向所有子网的广播传送给所有子网,但庆幸的是,当前的路由器并没有这么做,因为一个因错误配置而没有子网掩码的主机会把本地的广播传送到所有子网.

3Smurf攻击原理及影响ICMP可以用来传递主要的状态和错误信息,比如更改网络的配置和其它的网络传输问题.

因此,ICMP是一个诊断主机和网络设备及配置问题的一个有价值的工具.

但同时,ICMP也成为用来攻击网络或主机的一种途径,导致网络重载进而拒绝为合法用户提供服务.

Smurf攻击就是利用发送ICMP应答包来导致目标主机的服务拒绝攻击.

在Smurf攻击中,ICMP应答请求数据包中的目标IP是一个网络的广播IP地址,源IP地址是其要攻击主机的IP地址.

这种攻击方式主要由3部分组成:攻击者、中间媒介(主机、路由器和其它网络设备)和被攻击者.

当攻击者发送一个ICMP请求应答包时,他并不将自己机器的IP作为源IP.

相反,攻击者将被攻击对象的IP作为包的源IP.

当中间媒介收到一个指向其所在网络的广播地址后,中间媒介将向源IP(被攻击者的IP)发送一个ICMP应答包.

当一个网络的机器均对ICMP应答请求包做出响应时,可能会导致网络拥塞或拒绝服务甚至崩溃.

其攻击过程的示意图如图1所示,其中R1和R2分别为2个路由器.

513总第126期徐永红张琨杨云刘凤玉Smurf攻击及其对策研究图1Smurf攻击示意图Fig.

1ThesketchmapofSmurfattack在图1中,攻击者A的真正的IP为204.

192.

0.

2,但数据包中的源IP地址却伪装成被攻击者V的IP地址63.

119.

3.

221.

随后,攻击者A向中间媒介网络发送ICMP广播消息,其数据报的目标IP地址为94.

56.

255.

255.

当中间媒介网络的主机收到ICMP请求包后,将按源目标IP地址向主机V返回请求应答.

在这里,中间媒介可以看作是一个信号放大器,其本身性能也可能受到Smurf攻击的影响.

比如,网络或子网B中有100台主机,攻击者每秒钟发送768Kbp的ICMP应答请求包.

网络B中的100台主机收到带有该网络广播地址的ICMP包后,将向主机V发送100个应答包.

结果,ICMP应答请求包经过中间媒介B放大后,网络的流量就增加了76.

8Mbp/s.

随后所有的应答包均通过R2被送往受到攻击的主机V.

因此,对于一个100M的网络及低端路由器来说,重载和性能下降是必然的结果.

而受攻击的主机就可能导致拒绝服务,甚至崩溃.

攻击者现在可以利用一系列的攻击工具来向中间媒介发送多个ICMP请求.

同时,攻击者可以用网络扫描器[5](如Sam下的Sniffit,PC上的NetXray)来查找那些对广播数据包不进行过滤的路由器,使得发起这种攻击更容易.

4Smurf攻击的检测在分析Smurf攻击原理的基础上,本文提出Smurf攻击的检测方法.

41ICMP应答风暴的检测对网络进行监控和统计发现,若出现Smurf攻击,则会出现大量的echo报文.

由于存在echo应答风暴,此时,echo报文在所有报文中所占的比例大大增加.

所以,如出现这种情况,就可能遭到了Smurf攻击.

42报文丢失率和重传率的上升由于echo风暴造成网络负载过重,会出现大量报文丢失和报文重传现象.

所以,若有明显的报文丢失率和重传率上升现象,就有可能遭到了Smurf攻击.

43常出现意外的连接重置的现象在受到Smurf攻击时,由于网络重载,会使其它的网络连接出现意外的中断或重置的现象.

如反复出现意外的中断或重置,也可能受到了Smurf攻击.

5攻击的防御措施对Smurf攻击的防御可以分别在源站点、中间媒介和目标站点3个方面采取步骤,以限制Smurf攻击的影响.

51避免站内主机成为攻击者网络应在与子网相连的一边对欺骗IP包进行过滤[4].

比如在路由器端可以增加一个514南京理工大学学报第26卷第5期功能,通过向某一ICMP包的源IP发送一个确认包来判断此包是否是欺骗的IP包,保证内部网络中发出的所有传输信息都具有合法的源地址.

52避免成为Smurf攻击的中间媒介有2种选择以阻塞Smurf攻击的中间媒介.

第一种方法是在路由器端加以配置,拒绝接收带有广播地址的ICMP应答请求包,防止这些分组到达自己的网络[6].

如果不能阻塞所有入站echo请求,用户就需要禁止路由器把网络广播地址映射成为LAN广播地址.

制止了这个映射过程,自己的系统就不会再收到这些echo请求.

如果使用Cisco路由器,制止网络广播映射成为LAN广播的方法是在LAN接口的配置模式中输入命令:noipdirected-broadcast53防止成为Smurf攻击跟踪Smurf攻击是困难的,但如果有ISP的合作,对其进行跟踪也是可能的[7].

在第2节的Smurf攻击原理中,已介绍了ICMP应答请求包的源IP是经过伪装的将要被攻击的主机IP,所以要从ICMP的源IP是无法跟踪Smurf攻击的发起者的.

可以在ACL(Accesscontrollayer)记录下ICMP信息包的MAC地址,通过MAC地址来跟踪Smurf攻击.

比如,在Cisco路由器的IOS11.

1及其以后的版本中,均可在指定的接口记录和处理包的信息,其中就包括MAC地址.

以下是一个Cisco2610路由器(V11.

2)中记录下的一个日志信息:Sep1023:17:01PDT:%SEC-6-IPACCESSLOGDP:list101permittedicmp10.

0.

7.

30(FastEthernet1/00060.

3e2f.

6e41)->10.

30.

248.

3(8/0),5packets从以上信息中,读出此链接的MAC地址0060.

3e2f.

6e41,在利用showiparp指令即可找到此链接中的上一跳的IP.

如:netlab#showiparp0060.

3e2f.

6e41ProtocolAddressAge(min)HardwareAddrTypeInterfaceInternet10.

0.

183.

65320060.

3e2f.

6e41ARPAFastEthernet1/0可以看出,10.

0.

183.

165就是ICMP包的上一跳IP地址.

采用同样的处理方法,最终会找到发起Smurf攻击主机的真正IP.

本文分析了Smurf攻击的原理,并提出一些检测和防御的方法.

这些方法可有效地发现网络的Smurf攻击,并进行有效的防御.

在当前网络攻击越来越多的情况下,用户特别是网络管理员的安全意识也需要提高,以便切实保证系统和数据的安全.

在以后的工作中,将重点研究对Smurf攻击的跟踪.

参考文献1Computeremergencyresponseteam.

Certadvisory-2000.

Denialofservicedevelopments.

http://www.

cert.

org/advisories/CA-2000-01.

html2HeberleinLT,BishopM.

In:EllenF.

Attackclass:addressspoofing.

Proceedingsofthe19thNationalInformationSystemsSecurityConference.

Baltimore:JohnsHopkinsUniversityPress,1996.

371~3773CraigA.

Thelatestindenialofserviceattacks:smurfingdescriptionandinformationtomin-i515总第126期徐永红张琨杨云刘凤玉Smurf攻击及其对策研究mizeeffects.

http://www.

pentics.

net/-denial-of-service/white-papers/smurf.

cgi4FergusonP,SenieD.

Networkingressfiltering:defeatingdenialofserviceattacks,whichemployIPsourceaddressspoofing.

RFC2267-1998.

www.

landfield.

com/rfcs/rfc2267.

html5DietrichLongS,DittrichN.

In:BrianB,RobertG.

Analyzingdistributeddenialofservicetools:theShaftcase.

Proceedingsof14thSystemsAdministrationConference.

Berkeley:USENIXAssoc,2000.

329~3396SenieD.

Changingthedefaultfordirectedbroadcastsinrouters.

RFC2644-1999.

http://www.

ietf.

org/rfc7ParkK,LeeH.

In:MadacanNK,DeutschS,MerkleCL.

Ontheeffectivenessofroute-basedpacketfilteringfordistributedDoSattackpreventioninpower-lawInternets.

ACMSIGCOMM2001Conference.

USA:ACM,2001.

15~26AStudyonSmurfAttackandItsCountermeasuresXuYonghongZhangKunYangYunLiuFengyu(DepartmentofComputerScienceandTechnology,NUST,Nanjing210094)ABSTRACTSmurfattackisonecommonmethodamongdistributeddenialofserviceattacks.

UtilizingthebugsofTCP/IPprotocoltogetherwithspoofedIPaddressandICMPecho,thisattackmethodproduceslargeamountofdatapackets,whichwillleadtoseriousnetworkcon-gestionandresourceconsuming.

Then,theattackedsystemwilldenyserviceforlegaluser.

ByanalyzingtheprinciplesofSmurfattack,thispaperproposesthedetectionmethodanddefensetechnologyofthisattack.

KEYWORDSdenialofservice,Smurfattack,networksecurity(上接第507页)DesignandImplementationofMultilevelLoadBalancingSystemZhangHuiTianJinlanZhengWeimin(DepartmentofComputerScienceandTechnology,TsinghuaUniversity,Beijing100084)ABSTRACTMostloadbalancingalgorithmsincurrentclustersystemsaredesignedforjoblevelorprocessandthreadlevel.

Fewofthemaremultilevel.

Thereasonforthisistoreducethecommunica-tionoverheadinloadbalancingprocedure.

Amultilevelloadbalancingalgorithmispresentedbasedonjoblevelandprocessleveltoreducethecommunicationoverheadusingthedynamicloadcollectiontech-nologyoftheadaptivemultithresholds.

Experimentsshowthatthemethodusingthesealgorithmscaneffectivelyimproveexecutiveperformanceoftheparalleljob.

KEYWORDSloadbalancing,clustersystem,dynamicadaptivity,prioritylevel516南京理工大学学报第26卷第5期

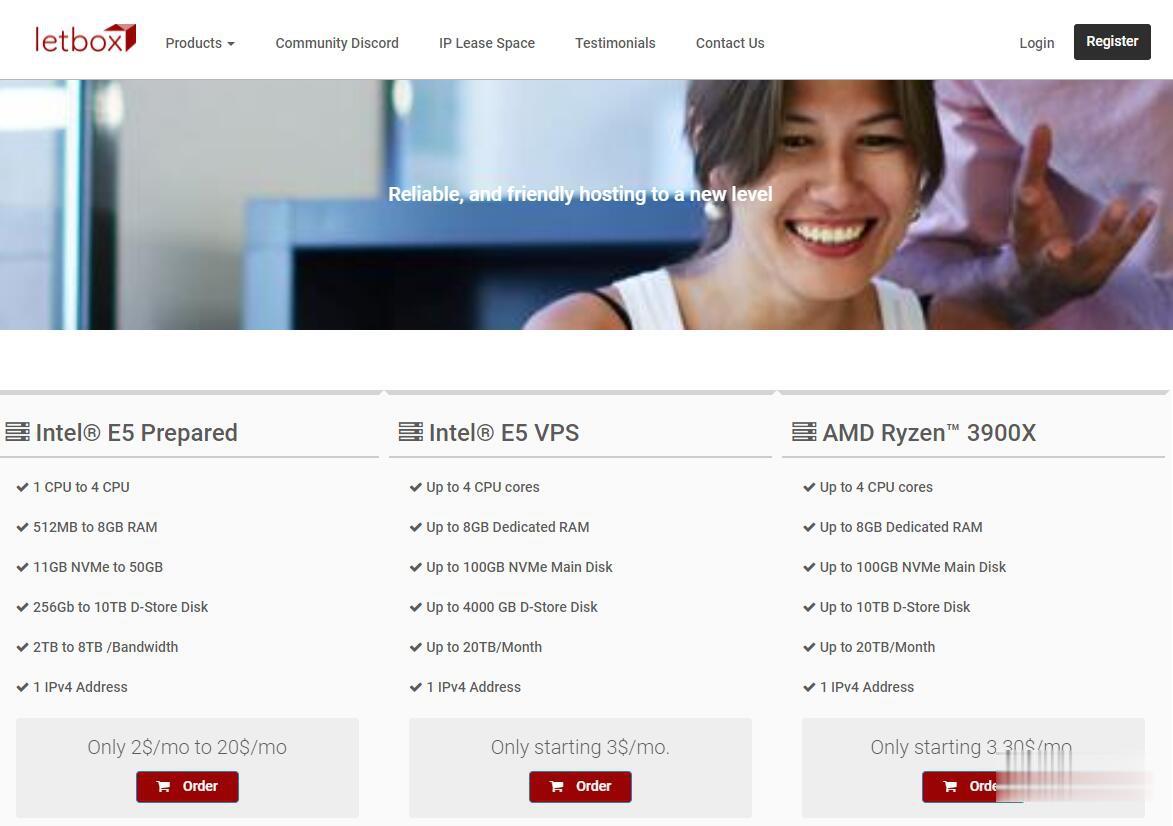

LetBox:美国洛杉矶/新泽西AMD大硬盘VPS,10TB流量,充值返余额,最低3.3美元两个月

LetBox此次促销依然是AMD Ryzen处理器+NVME硬盘+HDD大硬盘,以前是5TB月流量,现在免费升级到10TB月流量。另外还有返余额的活动,如果月付,月付多少返多少;如果季付或者半年付,返25%;如果年付,返10%。依然全部KVM虚拟化,可自定义ISO系统。需要大硬盘vps、大流量vps、便宜AMD VPS的朋友不要错过了。不过LetBox对帐号审核严格,最好注册邮箱和paypal帐号...

SugarHosts糖果主机圣诞节促销 美国/香港虚拟主机低至6折

SugarHosts 糖果主机商我们算是比较熟悉的,早年学会建站的时候开始就用的糖果虚拟主机,目前他们家还算是为数不多提供虚拟主机的商家,有提供香港、美国、德国等虚拟主机机房。香港机房CN2速度比较快,美国机房有提供优化线路和普通线路适合外贸业务。德国欧洲机房适合欧洲业务的虚拟主机。糖果主机商一般是不会发布黑五活动的,他们在圣圣诞节促销活动是有的,我们看到糖果主机商发布的圣诞节促销虚拟主机低至6折...

Puaex:香港vds,wtt套餐,G口带宽不限流量;可解流媒体,限量补货

puaex怎么样?puaex是一家去年成立的国人商家,本站也分享过几次,他家主要销售香港商宽的套餐,给的全部为G口带宽,而且是不限流量的,目前有WTT和HKBN两种线路的方面,虽然商家的价格比较贵,但是每次补一些货,就会被抢空,之前一直都是断货的状态,目前商家进行了补货,有需要这种类型机器的朋友可以入手。点击进入:puaex商家官方网站Puaex香港vds套餐:全部为KVM虚拟架构,G口的带宽,可...

拒绝服务攻击为你推荐

-

NET_SessionIdasp客户flash支持ipad建企业网站想建立一个企业网站dell服务器bios设置dell R410服务器 bios设置参数如何恢复出厂设置?flashfxp注册码求一个flashfxp v3.0.2的注册码平阴县教育和体育局下属锦东小学教学设备采购项目竞争性磋商文件加多宝和王老吉王老吉和加多宝的关系?2828商机网千元能办厂?28商机网是真的吗?300051三五互联170号段和三五互联什么关系