攻击网络攻击

网络攻击 时间:2021-05-08 阅读:()

第46卷第11期电力系统保护与控制Vol.

46No.

112018年6月1日PowerSystemProtectionandControlJun.

1,2018DOI:10.

7667/PSPC170784面向SCADA的网络攻击对电力系统可靠性的影响丁明,李晓静,张晶晶(合肥工业大学电气与自动化工程学院,安徽合肥230009)摘要:电力系统的运行和控制越来越依赖于数据采集与监控(SCADA)系统.

通过攻击SCADA,攻击者可以操纵信息或重新配置设备动作参数使断路器跳闸.

考虑几种常见的攻击SCADA使断路器跳闸的方式,利用攻击树模型评估不同攻击场景的成功率.

在断路器常规可靠性模型基础上,考虑SCADA受网络攻击的影响,建立断路器修正后的强迫停运率模型.

利用非序贯蒙特卡洛方法计算电力系统可靠性指标.

用IEEE-RTS79系统仿真,分析不同攻击场景对电力系统可靠性的影响,验证了该方法的可行性与有效性.

关键词:网络攻击;SCADA;断路器;攻击树;非序贯蒙特卡洛EffectofSCADA-orientedcyberattackonpowersystemreliabilityDINGMing,LIXiaojing,ZHANGJingjing(SchoolofElectricalandAutomationEngineering,HefeiUniversityofTechnology,Hefei230009,China)Abstract:TheoperationandcontrolofpowersystemsareincreasinglydependentontheSupervisoryControlandDataAcquisition(SCADA)system.

ByattackingSCADA,anattackercanmanipulatetheinformationorreconfigurethedeviceparameterstotripthecircuitbreaker.

ThispaperconsidersseveralcommonwaystoattackSCADAtotripthecircuitbreaker,andusestheattacktreemodeltoevaluatethesuccessrateofdifferentattackscenarios.

Onthebasisoftheconventionalreliabilitymodelofthecircuitbreaker,andconsideringtheinfluenceofSCADAcyberattacks,arevisedforcedoutageratemodelofthecircuitbreakerisestablished.

Non-sequentialMonteCarlomethodisusedtocalculatepowersystemreliabilityindex.

IEEE-RTS79systemsimulationisusedtoanalyzetheinfluenceofdifferentattackscenariosonthereliabilityofpowersystem,whichverifiesthefeasibilityandvalidityofthemethod.

ThisworkissupportedbyNationalHigh-techR&DProgramofChina(863Program)(No.

2015AA050104).

Keywords:cyberattack;SCADA;circuitbreaker;attacktree;non-sequentialMonteCarlo0引言随着信息技术应用于电力系统的各个方面,电力系统正在成为一个融合电力和通信网络的复杂大系统[1].

数据采集与监控(SCADA)系统作为电力系统的重要通信网络,在加强电力系统可观测性和可控性的同时,也是网络攻击的高价值目标,可能造成电力系统重大安全隐患和经济损失.

例如,2015年12月23日,乌克兰国家电网SCADA受到网络攻击,突发大规模停电事故.

这次攻击被认为是第一例网络攻击造成的大停电事件,引起了世界范围内的广基金项目:国家高技术研究发展计划(863计划)资助项目(2015AA050104)泛关注[2].

因此,评估SCADA受网络攻击对电力系统可靠性的影响非常重要,有助于分析SCADA的薄弱环节,并且有针对性地对漏洞采取相应的防御措施.

目前国内外对于电力系统可靠性和信息系统可靠性的评估方法都各自有较为成熟的模型[3-6].

在此基础上,将电力系统与信息系统融合,分析网络攻击对电力系统可靠性的影响,国内外学者已经开展了研究.

文献[7-8]认为攻击树、Petri网可用于SCADA的建模和评估,提出了一个包含实时监控、影响分析、异常检测和减灾措施的SCADA安全框架,在此框架内建立了集成密码策略和端口审查的攻击树模型;文献[9]将攻击树按攻击场景进行划分,对电力SCADA的脆弱性进行定量分析;文献[10]-38-电力系统保护与控制利用广义随机Petri网(GSPN)对SCADA的网络安全进行了脆弱性评估.

文献[11-13]总结了电力信息物理融合系统的实现技术与挑战及其混合仿真方法;文献[14-15]构建了由信息系统功能、一次系统元件及信息-电力作用关系组成的系统可靠性模型.

但是由于信息系统和电力系统的交互十分复杂,影响机理尚待进一步分析,所以网络攻击对电力系统可靠性影响的研究还处于探索阶段,理论基础和系统模型有待进一步完善.

本文讨论了电力系统受网络攻击影响的一种典型情景—攻击者通过攻击SCADA实现断路器无故障跳闸的目标.

首先分析实现该目标的常见攻击方式,其次利用攻击树模型量化各攻击场景的成功率;继而在断路器常规可靠性模型基础上考虑SCADA受网络攻击的影响,建立断路器修正后的强迫停运率模型;最后,以IEEE-RTS79系统为例,使用非序贯蒙特卡洛模拟方法进行可靠性计算,分析不同攻击场景对电力系统可靠性的影响,验证本文方法的可行性与有效性.

1SCADA与网络攻击方式1.

1SCADA的结构SCADA中,各厂站配置测量传感器,传感器信号连接到远程终端单元(RTU).

RTU将接收的模拟信号转换为数字格式,并按照规定协议的要求做成报文包,通过传输系统送到控制中心.

应用服务器为人机界面(HMI)提供数据,达到监视和控制的目的.

控制命令通过前端处理器发给远端的RTU执行,执行后RTU将执行结果返校给操作员.

如图1所示,SCADA由控制中心网络、控制中心和变电站之间的通信网络、变电站自动化系统等网络组件构成.

攻击者利用各个网络组件的漏洞图1SCADA结构图Fig.

1StructureofSCADA进行非授权操纵,可能造成电力系统安全隐患和经济损失.

1.

2导致断路器无故障跳闸的常见攻击方式导致断路器无故障跳闸的常见攻击方式有5种[16-18],归纳了攻击者如何利用SCADA各组件中的漏洞,直接或间接控制保护继电器发出跳闸命令,导致断路器无故障跳闸.

1)攻击控制中心攻击者绕过硬件防火墙后能够通过端口扫描方法访问交换机.

当攻击者成功侵入到控制中心网络时,能够通过侵入历史服务器来扫描网络的主机和服务器.

由于应用服务器能够直接向其他设备发送命令,因此被选为网络入侵的目标.

应用服务器用于存储数据,并将更新的数据发送到其他客户端,例如HMI.

获得应用服务器的根特权,跳闸命令可以通过前端处理器直接发送到一个变电站中的RTU执行.

2)攻击控制中心与变电站之间的通信网络通过访问控制中心和变电站之间的通信网络,攻击者在有线或无线网络中安装窃听设备.

攻击者监控流量,截取并捕获测量值或状态数据包,用所制造的异常数据替换一些正常状态数据,这些假数据被发送到状态估计模块.

当假操作条件最终呈现给操作者时,一些操作者可能被误导并且发送不正确的跳闸命令到继电器.

3)访问变电站HMI攻击者利用IP和端口扫描工具,识别一个变电站的活动系统端口,使用基于字典或强力密码攻击登录其中一个路由器.

由于对手已经访问变电站的网络,因此IP扫描工具被再次部署用于变电站用户界面入侵.

然后通过用户接口访问变电站HMI,向一个或多个继电器发送跳闸命令.

4)访问RTU通过拨打一个城市中的所有号码,可以到达变电站的应答调制解调器.

一些测试信号被发送到调制解调器以寻找可用的调制解调器连接.

一旦登录对话框提交给攻击者,就可以使用密码攻击来访问调制解调器.

由于一些RTU能够识别调制解调器,所以它们可以在没有认证的情况下被访问.

如果可以理解RTU协议并且利用RTU的漏洞,攻击者可以控制由RTU监视的继电器或者远程执行一些模块上的重新配置使断路器跳闸.

5)访问保护继电器攻击者成功访问变电站网络后,可能无法到达用户界面.

若网络使用默认密码或弱密码,则攻击者可以获得对保护继电器的未授权访问并控制继电器.

丁明,等面向SCADA的网络攻击对电力系统可靠性的影响-39-2面向SCADA的网络攻击建模2.

1攻击树模型1988年,美国国防部在制定计算机安全标准研究时,使用了图示的方法来模拟网络攻击.

Schneider受到这种图示法和研究可靠性时所用的故障树方法的启发,提出攻击树的概念.

攻击树在实践中已被证明具有概念清晰、易于分析结果和建模能力强等优点.

攻击树包含根节点、叶节点和攻击子树三部分.

根节点表示最终期望达到的攻击目标,叶节点表示组成攻击树的单一攻击尝试行为,攻击子树表示攻击叶可以实现的比根节点低层次的攻击子目标.

攻击树中的节点可以是与(and)节点、或(or)节点.

and节点表示为了使此节点的攻击成功需要使and节点下面的所有分支的攻击都成功,or节点表示为了使此节点的攻击成功只需要有一个分支的攻击成功.

and节点和or节点的图形表示方法如图2所示.

图2攻击树中的"与"节点和"或"节点Fig.

2The"and"and"or"nodeinattacktree2.

2面向SCADA的攻击树建模过程2.

2.

1构造攻击树本文假定攻击目标是断路器无故障跳闸,在前面分析的基础上,构造攻击树如图3所示.

图3断路器无故障跳闸的攻击树Fig.

3Attacktreeforfault-freetrippingofthecircuitbreaker2.

2.

2每个叶节点的攻击成功率在这里采用属性的观点,给每个叶节点赋予三个属性,即攻击的成本、攻击的难度和攻击被发现的可能性,表1示出了三个属性的评分标准[19].

应用多属性效用理论,将以上属性转换成其实现目标的效用值(即该叶节点发生的成功率).

计算公式如式(1).

costdiffdetGGGGPWUcostWUdiffWUdet(1)式中:G表示任意的一个叶节点;GP表示该叶节点的攻击成功率;参数Gcost表示攻击该叶节点的成本;Gdiff表示攻击该叶节点的难易程度;Gdet表示攻击该叶节点可能被发现的等级;costW是成本参数的权重;diffW是难度参数的权重;detW是被发现的可能性参数的权重;()GUcost表示成本参数的效用性;()GUdiff表示难度参数的效用性;()GUdet表示被发现的可能性参数的效用性.

对于三个权重系数,可以利用模糊层次分析法算出.

对于叶节点各属性的评分,评估人员根据系统的实际情况给出.

为了计算叶节点的攻击成功率,还要把各属性评分转换成相应的效用性()GUcost,)(GdiffU,()GUdet.

通过分析可知,Gcost、Gdiff、Gdet与()GUcost、)(GdiffU、()GUdet是成反比例-40-电力系统保护与控制关系的.

为了方便计算,三组变量之间的对应关系均取为xxU/1)(.

表1等级评分标准Table1Gradestandard攻击成本/万元等级攻击难度等级被发现的可能性等级>55很难5很难12~54难4难21~23中等3中等30.

5~12容易2容易4网络攻击对电力系统可靠性的影响3.

1断路器的重要性和存在的攻击尝试次数按攻击者的目的,针对SCADA的攻击可分为两大类:一类是为了炫耀自身能力而进行的无准确目标的随意攻击,另一类则是对重要的断路器进行蓄意攻击.

本文重点研究蓄意攻击的情况.

对于蓄意攻击事件,攻击者会事先了解电网的拓扑结构甚至负荷情况,并对断路器的重要性进行判断,重要性越高的断路器受攻击的次数越多.

考虑到电力系统传送电能的本质功能,本文用因断路器无故障跳闸所导致的电力系统失负荷量来衡量断路器的重要性,并进行归一化处理.

shshiiiPCP(3)式中:iC表示断路器i的重要性;shiP表示因断路器i无故障跳闸导致的电力系统失负荷量;shiP表示攻击范围内的所有断路器(包括断路器i)分别切除后电力系统失负荷量之和.

本文采取N-1开断模式下系统停电功率最小的有功调度策略来计算shiP,目标函数为shLminijjNDPP(4)约束条件如下.

a)节点有功功率平衡,即流入节点和流出节点的有功功率相等.

GLL()jkjjjkjPPPPNBj(5)b)发电机出力约束.

GminGGNPPP(6)c)线路有功潮流约束.

maxjkjkPPNLjk(7)d)节点切负荷约束.

()LLL0jjjPPPNDj(8)式(4)—式(8)中,各符号含义如下:节点集合NB;线路集合NL;发电机集合NG;负荷集合ND;发电机出力GjP;负荷LjP;切负荷量LjP;不可停电负荷()LjP;线路潮流jkP及限额maxjkP;机组额定出力GNP;机组最小技术出力GminP.

得到攻击范围内各断路器的重要性后,一年中各断路器上的攻击尝试次数可由式(9)求出.

VCNii(9)式中:iN表示一年中断路器i上的攻击尝试次数;V表示一年中对攻击范围内所有断路器的攻击尝试总次数.

3.

2电力系统可靠性建模可靠性评估中元件的强迫停运率(FOR)用于描述元件的强迫中断模式的发生概率,即处于不可用状态的概率.

SCADA受网络攻击后对电力系统断路器可靠性的影响可以通过增加断路器的FOR丁明,等面向SCADA的网络攻击对电力系统可靠性的影响-41-值来评估.

考虑SCADA受网络攻击后,电力系统断路器i修正后的强迫停运率iFOR的计算公式如式(10).

iiiiFORFORn(10)式中:iFOR表示断路器i的原始强迫停运率;iin表示由于SCADA受网络攻击而增加的强迫停运率;in表示一年中断路器i上的攻击成功次数;i表示一次成功攻击造成的断路器i的不可用率.

iin、可以表示如下:PNnii(11)FR8760iiiTT(12)在式(11)中,iN表示一年中断路器i上的攻击尝试次数,由式(9)求得;P是攻击成功率,由式(2)求得.

在实际情况下,SCADA受到一次网络攻击尝试需要时间和成本,因此本文假定攻击尝试次数iN有限,不会使式(10)的取值大于1.

式(12)中,8760h为断路器i一年工作小时数,FiT为断路器i被攻击后的网络取证和恢复时间,RiT为断路器的重新投运时间.

FiT和RiT的取值可参考文献[20].

求得断路器FOR后,应用基于非序贯蒙特卡洛模拟的电力系统可靠性分析方法计算电力系统的停电概率LOLP和停电功率EDNS以评价SCADA受网络攻击对电力系统可靠性的影响,所采用的最小停电功率模型同式(4)—式(8),差别在于考虑了多重停运.

LOLP、EDNS定义如式(13)和式(14).

/LOLPmM(13)sh1()/miiEDNSpM(14)式中:m为系统停电次数;M为模拟抽样次数;ship为每次的停电功率.

考虑SCADA受网络攻击的电力系统可靠性评估流程图如图4所示.

4算例分析本文以IEEE-RTS79节点为例[21-22],研究SCADA受网络攻击对电力系统可靠性的影响.

该系统含32台发电机、33条线路、5台变压器和24条母线.

假定攻击者的攻击目的是使发电机停运,因此通过SCADA蓄意攻击的对象是发电厂的机端断路器,机端断路器被攻击后将导致发电机组无故障跳闸停运.

为方便起见,在以下的讨论中将机端断路器与发电机合并为单元接线发电机组,断路器的强迫停运率合并到发电机强迫停运率中.

图4考虑SCADA受网络攻击的电力系统可靠性评估流程图Fig.

4AdiagramforreliabilityevaluationofpowersystemconsideringcyberattacktoSCADA4.

1不同攻击场景下的攻击成功率对于式(1)中的三个权重系数,根据文献[23]中的数据,由模糊层次分析法计算出,costW0.

433,diff0.

333W,det0.

233W.

评估人员根据实际情况对各个叶节点进行评分,其得分情况如表2所示.

然后将各值代入式(1),得到各个叶节点的攻击成功率如表2所示.

表2各个叶节点的属性得分和成功率Table2Attributescoreandsuccessrateofeachleaf攻击叶攻击成本等级得分攻击难度等级得分攻击被发现的可能性等级得分攻击成功率G15550.

200G25540.

212G32220.

500G42230.

461G51120.

389G63330.

333G73320.

372G82230.

461G91120.

883G103330.

333G111120.

883-42-电力系统保护与控制根据2.

2节中确定的6种攻击场景,由式(2)得到各个攻击场景的成功率,如图5所示.

图5各个攻击场景的成功率Fig.

5Successrateofeachattackscene由图5可知每个攻击场景的成功率不同,发现最难以直接入侵控制中心主站,攻击成功率为0.

042;而通过变电站网络的攻击中,最难的攻击场景是侵入变电站HMI,最容易的攻击场景是访问RTU,攻击成功率分别为0.

124和0.

407.

4.

2网络攻击下修正后的强迫停运率以攻击对象是IEEE-RTS79系统中的32台发电机机端断路器为例,给定一年中对32台发电机组的攻击尝试总次数为2000次.

根据3.

1节模型,可以得到每台发电机组上的攻击尝试次数,如图6所示.

图6发电机组上的攻击尝试次数Fig.

6Thenumberofattackattemptstoeachgeneratorset得到各发电机组上的攻击尝试次数后,结合各个攻击场景的成功率,可利用式(11)求得6种攻击场景分别对每台发电机组的攻击成功次数,如表3所示.

参考文献[20]中数据,假定发电机组被攻击后的网络取证和恢复时间是8h,发电机组重新投运时间是2h.

由式(10)可以得到在攻击场景1~6条件下,32台发电机组经修正后的强迫停运率,见附录1.

图7示出了32台发电机组的原始强迫停运率和利用攻击场景5攻击时,发电机组修正后的强迫停运率.

其余攻击场景对应的发电机组修正后的强迫停运率介于不考虑攻击和攻击场景5之间.

表3各攻击场景对32台发电机组的攻击成功次数Table3Thenumberofsuccessfulattackson32generatingunitsineachattackscenario不同攻击场景下的攻击成功次数序号S1S2S3S4S5S612108517132210851713341916103425441916103425521085181362108518137422181238288422181238289210851813102108518131121085181312740342171511374034217151147403421715115154396161764139171764139181764139191764139201764139211543862202214323022143240221432502214326022143270221432814776541136982918641310301864131031319161033243241916103425图732台发电机组的强迫停运率Fig.

7Forcedoutagerateof32generatorsets丁明,等面向SCADA的网络攻击对电力系统可靠性的影响-43-由附录1和图7可以看出,考虑攻击时,发电机组的强迫停运率会增大.

不同的攻击场景对强迫停运率的影响不同,攻击场景5造成的影响最大,攻击场景1造成的影响最小.

还可以看出,同一个攻击场景中,重要性越高的发电机组,强迫停运率值增加得越多,意味着这些重要的发电机组更有可能被网络攻击隔离.

4.

3电力系统可靠性指标求得各个发电机组修正后的强迫停运率后,根据3.

2节模型,抽样20000次,可以得到电力系统被攻击前后的LOLP和EDNS.

与系统被攻击前的LOLP和EDNS相比,6种不同攻击场景造成的电力系统LOLP和EDNS增加的百分比如图8所示.

图8IEEE-RTS79系统被攻击后LOLP和EDNS增加程度Fig.

8DegreeofincreaseofLOLPandEDNSafterattackingtheIEEE-RTS79system由图8可以发现,由攻击场景5造成的LOLP值和EDNS值增加的百分比明显大于其他攻击场景,表明攻击场景5给电力系统带来的影响大于其他攻击场景.

因此,应该重点针对此攻击场景中的漏洞采取相应的防御措施.

结合各攻击场景上不同的攻击成功次数可以发现:LOLP值和EDNS值增加百分比的大小很大程度上受网络攻击成功次数的影响.

攻击成功次数越多,LOLP和EDNS值增加的百分比越大,对电力系统的影响越严重.

这也意味着随着攻击者技术的提高和攻击工具的增加以及电力系统网络协议本身漏洞的增加,相应的电力系统可靠性将会降低.

5结论随着电力系统越来越依赖于SCADA,其网络安全不容忽视.

本文研究面向SCADA的网络攻击对电力系统可靠性的影响,得到以下结论:1)分析了SCADA的结构和其中存在的漏洞,在此基础上总结了几种常见的使断路器无故障跳闸的攻击方式.

建立攻击树模型,评价6种攻击场景的成功率.

攻击的成功率与攻击的成本、攻击的难度和攻击被发现的可能性有关.

2)考虑到SCADA受网络攻击使断路器跳闸,增加了断路器的不可用率,建立了修正后的强迫停运率模型.

该模型考虑了攻击尝试次数、攻击成功的次数和攻击后断路器的不可用时间.

3)以IEEE-RTS79系统为例的仿真结果表明,对于攻击32台发电机组,不同的攻击场景对电力系统可靠性的影响不同.

攻击场景的成功率越大,攻击场景的成功次数越多,对电力系统可靠性的影响也就越大.

附录1IEEE-RTS79系统发电机组被攻击后的强迫停运率TheforcedoutagerateofthegeneratorsetintheIEEE-RTS79systemafterbeingattacked不同攻击场景下机组修正后的强迫停运率序号机组原始FORS1S2S3S4S5S610.

1000.

1020.

1110.

1090.

1060.

1190.

11520.

1000.

1020.

1110.

1090.

1060.

1190.

11530.

0200.

0250.

0420.

0380.

0310.

0590.

04940.

0200.

0250.

0420.

0380.

0310.

0590.

04950.

1000.

1020.

1110.

1090.

1060.

1210.

11560.

1000.

1020.

1110.

1090.

1060.

1210.

11570.

0200.

0250.

0450.

0410.

0340.

0630.

05280.

0200.

0250.

0450.

0410.

0340.

0630.

05290.

0400.

0420.

0510.

0490.

0460.

0610.

055100.

0400.

0420.

0510.

0490.

0460.

0610.

055110.

0400.

0420.

0510.

0490.

0460.

0610.

055120.

0500.

0580.

0960.

0890.

0740.

1310.

108130.

0500.

0580.

0960.

0890.

0740.

1310.

108140.

0500.

0580.

0960.

0890.

0740.

1310.

108150.

0200.

0210.

0260.

0250.

0230.

0300.

027160.

0200.

0210.

0280.

0270.

0250.

0350.

030170.

0200.

0210.

0280.

0270.

0250.

0350.

030180.

0200.

0210.

0280.

0270.

0250.

0350.

030190.

0200.

0210.

0280.

0270.

0250.

0350.

030-44-电力系统保护与控制续附表不同攻击场景下机组修正后的强迫停运率序号机组原始FORS1S2S3S4S5S6200.

0400.

0410.

0480.

0470.

0450.

0550.

050210.

0400.

0410.

0460.

0450.

0430.

0490.

047220.

1200.

120.

1220.

1220.

1210.

1250.

123230.

1200.

120.

1220.

1220.

1210.

1250.

123240.

0100.

010.

0120.

0120.

0110.

0150.

013250.

0100.

010.

0120.

0120.

0110.

0150.

013260.

0100.

010.

0120.

0120.

0110.

0150.

013270.

0100.

010.

0120.

0120.

0110.

0150.

013280.

0100.

0260.

0980.

0840.

0570.

1650.

122290.

0100.

0110.

0190.

0170.

0150.

0250.

021300.

0400.

0410.

0490.

0470.

0450.

0550.

051310.

0400.

0430.

0620.

0580.

0510.

0780.

067320.

0800.

0850.

1020.

0980.

0910.

1190.

109参考文献[1]俞斌,郭创新,王越,等.

考虑信息系统作用的电力系统可靠性研究[J].

电力系统保护与控制,2013,41(7):7-13.

YUBin,GUOChuangxin,WANGYue,etal.

Powersystemreliabilityresearchconsideringinformationsystem[J].

PowerSystemProtectionandControl,2013,41(7):7-13.

[2]郭庆来,辛蜀骏,王剑辉,等.

由乌克兰停电事件看信息能源系统综合安全评估[J].

电力系统自动化,2016,40(5):1-3.

GUOQinglai,XINShujun,WANGJianhui,etal.

Comprehensivesecurityassessmentforacybercomprehensivesecurityassessmentforacyberphysicalenergysystem:alessonfromUkraine'sblackout[J].

AutomationofElectricPowerSystems,2016,40(5):1-3.

[3]孙腾飞,程浩忠,张立波,等.

基于改进混合抽样与最小切负荷计算的电力系统可靠性评估方法[J].

电力系统保护与控制,2016,44(13):96-103.

SUNTengfei,CHENGHaozhong,ZHANGLibo,etal.

Powersystemreliabilityevaluationmethodbasedonimprovedhybridsamplingandminimumloadshedding[J].

PowerSystemProtectionandControl,2016,44(13):96-103.

[4]李小燕,丁明,齐先军.

考虑天气因素的输电网可靠性区间评估及其仿射算法[J].

电力系统保护与控制,2016,44(16):8-13.

LIXiaoyan,DINGMing,QIXianjun.

Intervalreliabilityevaluationandaffinearithmeticoftransmissionnetworkconsideringweatherfactors[J].

PowerSystemProtectionandControl,2016,44(16):8-13.

[5]丁明,张瑞华.

发输电组合系统可靠性评估的蒙特卡洛模拟[J].

电网技术,2000,24(3):9-12.

DINGMing,ZHANGRuihua.

MonteCarlosimulationofreliabilityevaluationforcompositegenerationandtransmissionsystem[J].

PowerSystemTechnology,2000,24(3):9-12.

[6]潘伟,陈旭,许立强,等.

基于无线传感器网络的应急保护通道可靠性及通信性能研究[J].

电力系统保护与控制,2016,44(17):71-77.

PANWei,CHENXu,XULiqiang,etal.

Reliabilityandperformanceofemergencycommunicationchannelbasedonwirelesssensornetwork[J].

PowerSystemProtectionandControl,2016,44(17):71-77.

[7]TENCW,GOVINDARASUM,LIUCC.

Cybersecurityforelectricpowercontrolandautomationsystems[C]//IEEEInternationalConferenceonSystems,ManandCybernetics,October7-10,2007,Montreal,Canada:29-34.

[8]TENCW,GOVINDARASUM,LIUCC.

Cybersecurityforcriticalinfrastructures:attackanddefensemodeling[J].

IEEETransactionsonSystems,ManandCybernetics,PartA:SystemsandHumans,2010,40(4):853-865.

[9]TENCW,LIUCC,GOVINDARASUM.

VulnerabilityassessmentofcybersecurityforSCADAsystemsusingattacktrees[C]//PowerEngineeringSocietyGeneralMeeting,June24-28,2007,Tampa,USA:1-8.

[10]TENCW,LIUCC,GOVINDARASUM.

VulnerabilityassessmentofcybersecurityforSCADAsystems[J].

IEEETransactionsonPowerSystems,2008,23(4):1836-1846.

[11]叶夏明,文福栓,尚金成,等.

电力系统中信息物理安全风险传播机制[J].

电网技术,2015,39(11):3072-3079.

YEXiaming,WENFushuan,SHANGJincheng,etal.

Powersysteminformationphysicalsecurityriskcommunicationmechanism[J].

PowerSystemTechnology,2015,39(11):3072-3079.

[12]赵俊华,文福栓,薛禹胜,等.

电力CPS的架构及其实现技术与挑战[J].

电力系统自动化,2010,34(16):1-7.

ZHAOJunhua,WENFushuan,XUEYusheng,etal.

PowerCPSarchitectureanditsimplementationtechnologyandchallenges[J].

AutomationofElectricPowerSystems,2010,34(16):1-7.

[13]汤奕,王琦,倪明,等.

电力和信息通信系统混合仿真方法综述[J].

电力系统自动化,2015,39(23):33-41.

TANGYi,WANGQi,NIMing,etal.

Summaryofhybridsimulationmethodsforpowerandinformationcommunicationsystems[J].

AutomationofElectricPowerSystems,2015,39(23):33-41.

[14]郭创新,陆海波,俞斌,等.

电力二次系统安全风险评丁明,等面向SCADA的网络攻击对电力系统可靠性的影响-45-估研究综述[J].

电网技术,2013,37(1):112-118.

GUOChuangxin,LUHaibo,YUBin,etal.

Researchonsafetyriskassessmentofelectricsecondarysystem[J].

PowerSystemTechnology,2013,37(1):112-118.

[15]曹志昆,章杜锡,董树峰,等.

改进功能分解的二次系统风险评估方法[J].

电网技术,2016,40(4):1265-1270.

CAOZhikun,ZHANGDuxi,DONGShufeng,etal.

Riskassessmentmethodforsecondarysystemofimprovedfunctionaldecomposition[J].

PowerSystemTechnology,2016,40(4):1265-1270.

[16]ZHANGYC,WANGLF,XIANGYM,TENCW.

PowersystemreliabilityevaluationwithSCADAcybersecurityconsiderations[J].

IEEETransactionsonSmartGrid,2015,6(4):1707-1721.

[17]ZHANGYC,WANGLF,XIANGYM.

ReliabilityanalysisofpowergridswithcybervulnerabilityinSCADAsystem[C]//IEEEPower&EnergySocietyGeneralMeeting,July27-31,2014,NationalHarbor,USA:1-5.

[18]XIANGYM,WANGLF,ZHANGYC.

Powersystemadequacyassessmentwithprobabilisticcyberattacksagainstbreakers[C]//PesGeneralMeeting,Conference&Exposition,July27-31,2014,NationalHarbor,USA:1-5.

[19]黄慧萍,肖世德,孟祥印.

基于攻击树的工业控制系统信息安全风险评估[J].

计算机应用研究,2015,32(10):3022-3025.

HUANGHuiping,XIAOShide,MENGXiangyin.

Attacktree-basedmethodforassessingsecurityriskofindustrialcontrolsystem[J].

ComputerApplicationResearch,2015,32(10):3022-3025.

[20]STAMPJ,MCINTYREA,RICARDSONB.

Reliabilityimpactsfromcyberattackonelectricpowersystems[C]//PowerSystemsConference&Exposition,March15-18,2009,Seattle,USA:1-8.

[21]程林,何剑.

电力系统可靠性原理和应用[M].

2版.

北京:清华大学出版社,2015.

[22]史慧杰.

电网运行调度可靠性算法研究及软件实现[D].

合肥:合肥工业大学,2005.

SHIHuijie.

Researchonreliabilityalgorithmofgridoperationschedulingandsoftwareimplementation[D].

Hefei:HefeiUniversityofTechnology,2005.

[23]何明亮,陈泽茂,龙小东.

一种基于层次分析法的攻击树模型改进[J].

计算机应用研究,2016,33(12):3755-3758.

HEMingliang,CHENZemao,LONGXiaodong.

Animprovedmethodofattacktreebasedonanalytichierarchyprocess[J].

ApplicationResearchofComputers,2016,33(12):3755-3758.

收稿日期:2017-05-25;修回日期:2017-07-05作者简介:丁明(1956—),男,教授,博士生导师,主要研究方向为电力系统规划及可靠性、新能源及其利用、柔性输电系统的仿真控制;E-mail:mingding56@126.

com李晓静(1994—),女,硕士研究生,主要研究方向电力信息系统耦合分析;E-mail:1906109973@qq.

com张晶晶(1977—),女,副教授,主要研究方向为电力系统规划及可靠性、电力系统继电保护.

(编辑魏小丽)

46No.

112018年6月1日PowerSystemProtectionandControlJun.

1,2018DOI:10.

7667/PSPC170784面向SCADA的网络攻击对电力系统可靠性的影响丁明,李晓静,张晶晶(合肥工业大学电气与自动化工程学院,安徽合肥230009)摘要:电力系统的运行和控制越来越依赖于数据采集与监控(SCADA)系统.

通过攻击SCADA,攻击者可以操纵信息或重新配置设备动作参数使断路器跳闸.

考虑几种常见的攻击SCADA使断路器跳闸的方式,利用攻击树模型评估不同攻击场景的成功率.

在断路器常规可靠性模型基础上,考虑SCADA受网络攻击的影响,建立断路器修正后的强迫停运率模型.

利用非序贯蒙特卡洛方法计算电力系统可靠性指标.

用IEEE-RTS79系统仿真,分析不同攻击场景对电力系统可靠性的影响,验证了该方法的可行性与有效性.

关键词:网络攻击;SCADA;断路器;攻击树;非序贯蒙特卡洛EffectofSCADA-orientedcyberattackonpowersystemreliabilityDINGMing,LIXiaojing,ZHANGJingjing(SchoolofElectricalandAutomationEngineering,HefeiUniversityofTechnology,Hefei230009,China)Abstract:TheoperationandcontrolofpowersystemsareincreasinglydependentontheSupervisoryControlandDataAcquisition(SCADA)system.

ByattackingSCADA,anattackercanmanipulatetheinformationorreconfigurethedeviceparameterstotripthecircuitbreaker.

ThispaperconsidersseveralcommonwaystoattackSCADAtotripthecircuitbreaker,andusestheattacktreemodeltoevaluatethesuccessrateofdifferentattackscenarios.

Onthebasisoftheconventionalreliabilitymodelofthecircuitbreaker,andconsideringtheinfluenceofSCADAcyberattacks,arevisedforcedoutageratemodelofthecircuitbreakerisestablished.

Non-sequentialMonteCarlomethodisusedtocalculatepowersystemreliabilityindex.

IEEE-RTS79systemsimulationisusedtoanalyzetheinfluenceofdifferentattackscenariosonthereliabilityofpowersystem,whichverifiesthefeasibilityandvalidityofthemethod.

ThisworkissupportedbyNationalHigh-techR&DProgramofChina(863Program)(No.

2015AA050104).

Keywords:cyberattack;SCADA;circuitbreaker;attacktree;non-sequentialMonteCarlo0引言随着信息技术应用于电力系统的各个方面,电力系统正在成为一个融合电力和通信网络的复杂大系统[1].

数据采集与监控(SCADA)系统作为电力系统的重要通信网络,在加强电力系统可观测性和可控性的同时,也是网络攻击的高价值目标,可能造成电力系统重大安全隐患和经济损失.

例如,2015年12月23日,乌克兰国家电网SCADA受到网络攻击,突发大规模停电事故.

这次攻击被认为是第一例网络攻击造成的大停电事件,引起了世界范围内的广基金项目:国家高技术研究发展计划(863计划)资助项目(2015AA050104)泛关注[2].

因此,评估SCADA受网络攻击对电力系统可靠性的影响非常重要,有助于分析SCADA的薄弱环节,并且有针对性地对漏洞采取相应的防御措施.

目前国内外对于电力系统可靠性和信息系统可靠性的评估方法都各自有较为成熟的模型[3-6].

在此基础上,将电力系统与信息系统融合,分析网络攻击对电力系统可靠性的影响,国内外学者已经开展了研究.

文献[7-8]认为攻击树、Petri网可用于SCADA的建模和评估,提出了一个包含实时监控、影响分析、异常检测和减灾措施的SCADA安全框架,在此框架内建立了集成密码策略和端口审查的攻击树模型;文献[9]将攻击树按攻击场景进行划分,对电力SCADA的脆弱性进行定量分析;文献[10]-38-电力系统保护与控制利用广义随机Petri网(GSPN)对SCADA的网络安全进行了脆弱性评估.

文献[11-13]总结了电力信息物理融合系统的实现技术与挑战及其混合仿真方法;文献[14-15]构建了由信息系统功能、一次系统元件及信息-电力作用关系组成的系统可靠性模型.

但是由于信息系统和电力系统的交互十分复杂,影响机理尚待进一步分析,所以网络攻击对电力系统可靠性影响的研究还处于探索阶段,理论基础和系统模型有待进一步完善.

本文讨论了电力系统受网络攻击影响的一种典型情景—攻击者通过攻击SCADA实现断路器无故障跳闸的目标.

首先分析实现该目标的常见攻击方式,其次利用攻击树模型量化各攻击场景的成功率;继而在断路器常规可靠性模型基础上考虑SCADA受网络攻击的影响,建立断路器修正后的强迫停运率模型;最后,以IEEE-RTS79系统为例,使用非序贯蒙特卡洛模拟方法进行可靠性计算,分析不同攻击场景对电力系统可靠性的影响,验证本文方法的可行性与有效性.

1SCADA与网络攻击方式1.

1SCADA的结构SCADA中,各厂站配置测量传感器,传感器信号连接到远程终端单元(RTU).

RTU将接收的模拟信号转换为数字格式,并按照规定协议的要求做成报文包,通过传输系统送到控制中心.

应用服务器为人机界面(HMI)提供数据,达到监视和控制的目的.

控制命令通过前端处理器发给远端的RTU执行,执行后RTU将执行结果返校给操作员.

如图1所示,SCADA由控制中心网络、控制中心和变电站之间的通信网络、变电站自动化系统等网络组件构成.

攻击者利用各个网络组件的漏洞图1SCADA结构图Fig.

1StructureofSCADA进行非授权操纵,可能造成电力系统安全隐患和经济损失.

1.

2导致断路器无故障跳闸的常见攻击方式导致断路器无故障跳闸的常见攻击方式有5种[16-18],归纳了攻击者如何利用SCADA各组件中的漏洞,直接或间接控制保护继电器发出跳闸命令,导致断路器无故障跳闸.

1)攻击控制中心攻击者绕过硬件防火墙后能够通过端口扫描方法访问交换机.

当攻击者成功侵入到控制中心网络时,能够通过侵入历史服务器来扫描网络的主机和服务器.

由于应用服务器能够直接向其他设备发送命令,因此被选为网络入侵的目标.

应用服务器用于存储数据,并将更新的数据发送到其他客户端,例如HMI.

获得应用服务器的根特权,跳闸命令可以通过前端处理器直接发送到一个变电站中的RTU执行.

2)攻击控制中心与变电站之间的通信网络通过访问控制中心和变电站之间的通信网络,攻击者在有线或无线网络中安装窃听设备.

攻击者监控流量,截取并捕获测量值或状态数据包,用所制造的异常数据替换一些正常状态数据,这些假数据被发送到状态估计模块.

当假操作条件最终呈现给操作者时,一些操作者可能被误导并且发送不正确的跳闸命令到继电器.

3)访问变电站HMI攻击者利用IP和端口扫描工具,识别一个变电站的活动系统端口,使用基于字典或强力密码攻击登录其中一个路由器.

由于对手已经访问变电站的网络,因此IP扫描工具被再次部署用于变电站用户界面入侵.

然后通过用户接口访问变电站HMI,向一个或多个继电器发送跳闸命令.

4)访问RTU通过拨打一个城市中的所有号码,可以到达变电站的应答调制解调器.

一些测试信号被发送到调制解调器以寻找可用的调制解调器连接.

一旦登录对话框提交给攻击者,就可以使用密码攻击来访问调制解调器.

由于一些RTU能够识别调制解调器,所以它们可以在没有认证的情况下被访问.

如果可以理解RTU协议并且利用RTU的漏洞,攻击者可以控制由RTU监视的继电器或者远程执行一些模块上的重新配置使断路器跳闸.

5)访问保护继电器攻击者成功访问变电站网络后,可能无法到达用户界面.

若网络使用默认密码或弱密码,则攻击者可以获得对保护继电器的未授权访问并控制继电器.

丁明,等面向SCADA的网络攻击对电力系统可靠性的影响-39-2面向SCADA的网络攻击建模2.

1攻击树模型1988年,美国国防部在制定计算机安全标准研究时,使用了图示的方法来模拟网络攻击.

Schneider受到这种图示法和研究可靠性时所用的故障树方法的启发,提出攻击树的概念.

攻击树在实践中已被证明具有概念清晰、易于分析结果和建模能力强等优点.

攻击树包含根节点、叶节点和攻击子树三部分.

根节点表示最终期望达到的攻击目标,叶节点表示组成攻击树的单一攻击尝试行为,攻击子树表示攻击叶可以实现的比根节点低层次的攻击子目标.

攻击树中的节点可以是与(and)节点、或(or)节点.

and节点表示为了使此节点的攻击成功需要使and节点下面的所有分支的攻击都成功,or节点表示为了使此节点的攻击成功只需要有一个分支的攻击成功.

and节点和or节点的图形表示方法如图2所示.

图2攻击树中的"与"节点和"或"节点Fig.

2The"and"and"or"nodeinattacktree2.

2面向SCADA的攻击树建模过程2.

2.

1构造攻击树本文假定攻击目标是断路器无故障跳闸,在前面分析的基础上,构造攻击树如图3所示.

图3断路器无故障跳闸的攻击树Fig.

3Attacktreeforfault-freetrippingofthecircuitbreaker2.

2.

2每个叶节点的攻击成功率在这里采用属性的观点,给每个叶节点赋予三个属性,即攻击的成本、攻击的难度和攻击被发现的可能性,表1示出了三个属性的评分标准[19].

应用多属性效用理论,将以上属性转换成其实现目标的效用值(即该叶节点发生的成功率).

计算公式如式(1).

costdiffdetGGGGPWUcostWUdiffWUdet(1)式中:G表示任意的一个叶节点;GP表示该叶节点的攻击成功率;参数Gcost表示攻击该叶节点的成本;Gdiff表示攻击该叶节点的难易程度;Gdet表示攻击该叶节点可能被发现的等级;costW是成本参数的权重;diffW是难度参数的权重;detW是被发现的可能性参数的权重;()GUcost表示成本参数的效用性;()GUdiff表示难度参数的效用性;()GUdet表示被发现的可能性参数的效用性.

对于三个权重系数,可以利用模糊层次分析法算出.

对于叶节点各属性的评分,评估人员根据系统的实际情况给出.

为了计算叶节点的攻击成功率,还要把各属性评分转换成相应的效用性()GUcost,)(GdiffU,()GUdet.

通过分析可知,Gcost、Gdiff、Gdet与()GUcost、)(GdiffU、()GUdet是成反比例-40-电力系统保护与控制关系的.

为了方便计算,三组变量之间的对应关系均取为xxU/1)(.

表1等级评分标准Table1Gradestandard攻击成本/万元等级攻击难度等级被发现的可能性等级>55很难5很难12~54难4难21~23中等3中等30.

5~12容易2容易4网络攻击对电力系统可靠性的影响3.

1断路器的重要性和存在的攻击尝试次数按攻击者的目的,针对SCADA的攻击可分为两大类:一类是为了炫耀自身能力而进行的无准确目标的随意攻击,另一类则是对重要的断路器进行蓄意攻击.

本文重点研究蓄意攻击的情况.

对于蓄意攻击事件,攻击者会事先了解电网的拓扑结构甚至负荷情况,并对断路器的重要性进行判断,重要性越高的断路器受攻击的次数越多.

考虑到电力系统传送电能的本质功能,本文用因断路器无故障跳闸所导致的电力系统失负荷量来衡量断路器的重要性,并进行归一化处理.

shshiiiPCP(3)式中:iC表示断路器i的重要性;shiP表示因断路器i无故障跳闸导致的电力系统失负荷量;shiP表示攻击范围内的所有断路器(包括断路器i)分别切除后电力系统失负荷量之和.

本文采取N-1开断模式下系统停电功率最小的有功调度策略来计算shiP,目标函数为shLminijjNDPP(4)约束条件如下.

a)节点有功功率平衡,即流入节点和流出节点的有功功率相等.

GLL()jkjjjkjPPPPNBj(5)b)发电机出力约束.

GminGGNPPP(6)c)线路有功潮流约束.

maxjkjkPPNLjk(7)d)节点切负荷约束.

()LLL0jjjPPPNDj(8)式(4)—式(8)中,各符号含义如下:节点集合NB;线路集合NL;发电机集合NG;负荷集合ND;发电机出力GjP;负荷LjP;切负荷量LjP;不可停电负荷()LjP;线路潮流jkP及限额maxjkP;机组额定出力GNP;机组最小技术出力GminP.

得到攻击范围内各断路器的重要性后,一年中各断路器上的攻击尝试次数可由式(9)求出.

VCNii(9)式中:iN表示一年中断路器i上的攻击尝试次数;V表示一年中对攻击范围内所有断路器的攻击尝试总次数.

3.

2电力系统可靠性建模可靠性评估中元件的强迫停运率(FOR)用于描述元件的强迫中断模式的发生概率,即处于不可用状态的概率.

SCADA受网络攻击后对电力系统断路器可靠性的影响可以通过增加断路器的FOR丁明,等面向SCADA的网络攻击对电力系统可靠性的影响-41-值来评估.

考虑SCADA受网络攻击后,电力系统断路器i修正后的强迫停运率iFOR的计算公式如式(10).

iiiiFORFORn(10)式中:iFOR表示断路器i的原始强迫停运率;iin表示由于SCADA受网络攻击而增加的强迫停运率;in表示一年中断路器i上的攻击成功次数;i表示一次成功攻击造成的断路器i的不可用率.

iin、可以表示如下:PNnii(11)FR8760iiiTT(12)在式(11)中,iN表示一年中断路器i上的攻击尝试次数,由式(9)求得;P是攻击成功率,由式(2)求得.

在实际情况下,SCADA受到一次网络攻击尝试需要时间和成本,因此本文假定攻击尝试次数iN有限,不会使式(10)的取值大于1.

式(12)中,8760h为断路器i一年工作小时数,FiT为断路器i被攻击后的网络取证和恢复时间,RiT为断路器的重新投运时间.

FiT和RiT的取值可参考文献[20].

求得断路器FOR后,应用基于非序贯蒙特卡洛模拟的电力系统可靠性分析方法计算电力系统的停电概率LOLP和停电功率EDNS以评价SCADA受网络攻击对电力系统可靠性的影响,所采用的最小停电功率模型同式(4)—式(8),差别在于考虑了多重停运.

LOLP、EDNS定义如式(13)和式(14).

/LOLPmM(13)sh1()/miiEDNSpM(14)式中:m为系统停电次数;M为模拟抽样次数;ship为每次的停电功率.

考虑SCADA受网络攻击的电力系统可靠性评估流程图如图4所示.

4算例分析本文以IEEE-RTS79节点为例[21-22],研究SCADA受网络攻击对电力系统可靠性的影响.

该系统含32台发电机、33条线路、5台变压器和24条母线.

假定攻击者的攻击目的是使发电机停运,因此通过SCADA蓄意攻击的对象是发电厂的机端断路器,机端断路器被攻击后将导致发电机组无故障跳闸停运.

为方便起见,在以下的讨论中将机端断路器与发电机合并为单元接线发电机组,断路器的强迫停运率合并到发电机强迫停运率中.

图4考虑SCADA受网络攻击的电力系统可靠性评估流程图Fig.

4AdiagramforreliabilityevaluationofpowersystemconsideringcyberattacktoSCADA4.

1不同攻击场景下的攻击成功率对于式(1)中的三个权重系数,根据文献[23]中的数据,由模糊层次分析法计算出,costW0.

433,diff0.

333W,det0.

233W.

评估人员根据实际情况对各个叶节点进行评分,其得分情况如表2所示.

然后将各值代入式(1),得到各个叶节点的攻击成功率如表2所示.

表2各个叶节点的属性得分和成功率Table2Attributescoreandsuccessrateofeachleaf攻击叶攻击成本等级得分攻击难度等级得分攻击被发现的可能性等级得分攻击成功率G15550.

200G25540.

212G32220.

500G42230.

461G51120.

389G63330.

333G73320.

372G82230.

461G91120.

883G103330.

333G111120.

883-42-电力系统保护与控制根据2.

2节中确定的6种攻击场景,由式(2)得到各个攻击场景的成功率,如图5所示.

图5各个攻击场景的成功率Fig.

5Successrateofeachattackscene由图5可知每个攻击场景的成功率不同,发现最难以直接入侵控制中心主站,攻击成功率为0.

042;而通过变电站网络的攻击中,最难的攻击场景是侵入变电站HMI,最容易的攻击场景是访问RTU,攻击成功率分别为0.

124和0.

407.

4.

2网络攻击下修正后的强迫停运率以攻击对象是IEEE-RTS79系统中的32台发电机机端断路器为例,给定一年中对32台发电机组的攻击尝试总次数为2000次.

根据3.

1节模型,可以得到每台发电机组上的攻击尝试次数,如图6所示.

图6发电机组上的攻击尝试次数Fig.

6Thenumberofattackattemptstoeachgeneratorset得到各发电机组上的攻击尝试次数后,结合各个攻击场景的成功率,可利用式(11)求得6种攻击场景分别对每台发电机组的攻击成功次数,如表3所示.

参考文献[20]中数据,假定发电机组被攻击后的网络取证和恢复时间是8h,发电机组重新投运时间是2h.

由式(10)可以得到在攻击场景1~6条件下,32台发电机组经修正后的强迫停运率,见附录1.

图7示出了32台发电机组的原始强迫停运率和利用攻击场景5攻击时,发电机组修正后的强迫停运率.

其余攻击场景对应的发电机组修正后的强迫停运率介于不考虑攻击和攻击场景5之间.

表3各攻击场景对32台发电机组的攻击成功次数Table3Thenumberofsuccessfulattackson32generatingunitsineachattackscenario不同攻击场景下的攻击成功次数序号S1S2S3S4S5S612108517132210851713341916103425441916103425521085181362108518137422181238288422181238289210851813102108518131121085181312740342171511374034217151147403421715115154396161764139171764139181764139191764139201764139211543862202214323022143240221432502214326022143270221432814776541136982918641310301864131031319161033243241916103425图732台发电机组的强迫停运率Fig.

7Forcedoutagerateof32generatorsets丁明,等面向SCADA的网络攻击对电力系统可靠性的影响-43-由附录1和图7可以看出,考虑攻击时,发电机组的强迫停运率会增大.

不同的攻击场景对强迫停运率的影响不同,攻击场景5造成的影响最大,攻击场景1造成的影响最小.

还可以看出,同一个攻击场景中,重要性越高的发电机组,强迫停运率值增加得越多,意味着这些重要的发电机组更有可能被网络攻击隔离.

4.

3电力系统可靠性指标求得各个发电机组修正后的强迫停运率后,根据3.

2节模型,抽样20000次,可以得到电力系统被攻击前后的LOLP和EDNS.

与系统被攻击前的LOLP和EDNS相比,6种不同攻击场景造成的电力系统LOLP和EDNS增加的百分比如图8所示.

图8IEEE-RTS79系统被攻击后LOLP和EDNS增加程度Fig.

8DegreeofincreaseofLOLPandEDNSafterattackingtheIEEE-RTS79system由图8可以发现,由攻击场景5造成的LOLP值和EDNS值增加的百分比明显大于其他攻击场景,表明攻击场景5给电力系统带来的影响大于其他攻击场景.

因此,应该重点针对此攻击场景中的漏洞采取相应的防御措施.

结合各攻击场景上不同的攻击成功次数可以发现:LOLP值和EDNS值增加百分比的大小很大程度上受网络攻击成功次数的影响.

攻击成功次数越多,LOLP和EDNS值增加的百分比越大,对电力系统的影响越严重.

这也意味着随着攻击者技术的提高和攻击工具的增加以及电力系统网络协议本身漏洞的增加,相应的电力系统可靠性将会降低.

5结论随着电力系统越来越依赖于SCADA,其网络安全不容忽视.

本文研究面向SCADA的网络攻击对电力系统可靠性的影响,得到以下结论:1)分析了SCADA的结构和其中存在的漏洞,在此基础上总结了几种常见的使断路器无故障跳闸的攻击方式.

建立攻击树模型,评价6种攻击场景的成功率.

攻击的成功率与攻击的成本、攻击的难度和攻击被发现的可能性有关.

2)考虑到SCADA受网络攻击使断路器跳闸,增加了断路器的不可用率,建立了修正后的强迫停运率模型.

该模型考虑了攻击尝试次数、攻击成功的次数和攻击后断路器的不可用时间.

3)以IEEE-RTS79系统为例的仿真结果表明,对于攻击32台发电机组,不同的攻击场景对电力系统可靠性的影响不同.

攻击场景的成功率越大,攻击场景的成功次数越多,对电力系统可靠性的影响也就越大.

附录1IEEE-RTS79系统发电机组被攻击后的强迫停运率TheforcedoutagerateofthegeneratorsetintheIEEE-RTS79systemafterbeingattacked不同攻击场景下机组修正后的强迫停运率序号机组原始FORS1S2S3S4S5S610.

1000.

1020.

1110.

1090.

1060.

1190.

11520.

1000.

1020.

1110.

1090.

1060.

1190.

11530.

0200.

0250.

0420.

0380.

0310.

0590.

04940.

0200.

0250.

0420.

0380.

0310.

0590.

04950.

1000.

1020.

1110.

1090.

1060.

1210.

11560.

1000.

1020.

1110.

1090.

1060.

1210.

11570.

0200.

0250.

0450.

0410.

0340.

0630.

05280.

0200.

0250.

0450.

0410.

0340.

0630.

05290.

0400.

0420.

0510.

0490.

0460.

0610.

055100.

0400.

0420.

0510.

0490.

0460.

0610.

055110.

0400.

0420.

0510.

0490.

0460.

0610.

055120.

0500.

0580.

0960.

0890.

0740.

1310.

108130.

0500.

0580.

0960.

0890.

0740.

1310.

108140.

0500.

0580.

0960.

0890.

0740.

1310.

108150.

0200.

0210.

0260.

0250.

0230.

0300.

027160.

0200.

0210.

0280.

0270.

0250.

0350.

030170.

0200.

0210.

0280.

0270.

0250.

0350.

030180.

0200.

0210.

0280.

0270.

0250.

0350.

030190.

0200.

0210.

0280.

0270.

0250.

0350.

030-44-电力系统保护与控制续附表不同攻击场景下机组修正后的强迫停运率序号机组原始FORS1S2S3S4S5S6200.

0400.

0410.

0480.

0470.

0450.

0550.

050210.

0400.

0410.

0460.

0450.

0430.

0490.

047220.

1200.

120.

1220.

1220.

1210.

1250.

123230.

1200.

120.

1220.

1220.

1210.

1250.

123240.

0100.

010.

0120.

0120.

0110.

0150.

013250.

0100.

010.

0120.

0120.

0110.

0150.

013260.

0100.

010.

0120.

0120.

0110.

0150.

013270.

0100.

010.

0120.

0120.

0110.

0150.

013280.

0100.

0260.

0980.

0840.

0570.

1650.

122290.

0100.

0110.

0190.

0170.

0150.

0250.

021300.

0400.

0410.

0490.

0470.

0450.

0550.

051310.

0400.

0430.

0620.

0580.

0510.

0780.

067320.

0800.

0850.

1020.

0980.

0910.

1190.

109参考文献[1]俞斌,郭创新,王越,等.

考虑信息系统作用的电力系统可靠性研究[J].

电力系统保护与控制,2013,41(7):7-13.

YUBin,GUOChuangxin,WANGYue,etal.

Powersystemreliabilityresearchconsideringinformationsystem[J].

PowerSystemProtectionandControl,2013,41(7):7-13.

[2]郭庆来,辛蜀骏,王剑辉,等.

由乌克兰停电事件看信息能源系统综合安全评估[J].

电力系统自动化,2016,40(5):1-3.

GUOQinglai,XINShujun,WANGJianhui,etal.

Comprehensivesecurityassessmentforacybercomprehensivesecurityassessmentforacyberphysicalenergysystem:alessonfromUkraine'sblackout[J].

AutomationofElectricPowerSystems,2016,40(5):1-3.

[3]孙腾飞,程浩忠,张立波,等.

基于改进混合抽样与最小切负荷计算的电力系统可靠性评估方法[J].

电力系统保护与控制,2016,44(13):96-103.

SUNTengfei,CHENGHaozhong,ZHANGLibo,etal.

Powersystemreliabilityevaluationmethodbasedonimprovedhybridsamplingandminimumloadshedding[J].

PowerSystemProtectionandControl,2016,44(13):96-103.

[4]李小燕,丁明,齐先军.

考虑天气因素的输电网可靠性区间评估及其仿射算法[J].

电力系统保护与控制,2016,44(16):8-13.

LIXiaoyan,DINGMing,QIXianjun.

Intervalreliabilityevaluationandaffinearithmeticoftransmissionnetworkconsideringweatherfactors[J].

PowerSystemProtectionandControl,2016,44(16):8-13.

[5]丁明,张瑞华.

发输电组合系统可靠性评估的蒙特卡洛模拟[J].

电网技术,2000,24(3):9-12.

DINGMing,ZHANGRuihua.

MonteCarlosimulationofreliabilityevaluationforcompositegenerationandtransmissionsystem[J].

PowerSystemTechnology,2000,24(3):9-12.

[6]潘伟,陈旭,许立强,等.

基于无线传感器网络的应急保护通道可靠性及通信性能研究[J].

电力系统保护与控制,2016,44(17):71-77.

PANWei,CHENXu,XULiqiang,etal.

Reliabilityandperformanceofemergencycommunicationchannelbasedonwirelesssensornetwork[J].

PowerSystemProtectionandControl,2016,44(17):71-77.

[7]TENCW,GOVINDARASUM,LIUCC.

Cybersecurityforelectricpowercontrolandautomationsystems[C]//IEEEInternationalConferenceonSystems,ManandCybernetics,October7-10,2007,Montreal,Canada:29-34.

[8]TENCW,GOVINDARASUM,LIUCC.

Cybersecurityforcriticalinfrastructures:attackanddefensemodeling[J].

IEEETransactionsonSystems,ManandCybernetics,PartA:SystemsandHumans,2010,40(4):853-865.

[9]TENCW,LIUCC,GOVINDARASUM.

VulnerabilityassessmentofcybersecurityforSCADAsystemsusingattacktrees[C]//PowerEngineeringSocietyGeneralMeeting,June24-28,2007,Tampa,USA:1-8.

[10]TENCW,LIUCC,GOVINDARASUM.

VulnerabilityassessmentofcybersecurityforSCADAsystems[J].

IEEETransactionsonPowerSystems,2008,23(4):1836-1846.

[11]叶夏明,文福栓,尚金成,等.

电力系统中信息物理安全风险传播机制[J].

电网技术,2015,39(11):3072-3079.

YEXiaming,WENFushuan,SHANGJincheng,etal.

Powersysteminformationphysicalsecurityriskcommunicationmechanism[J].

PowerSystemTechnology,2015,39(11):3072-3079.

[12]赵俊华,文福栓,薛禹胜,等.

电力CPS的架构及其实现技术与挑战[J].

电力系统自动化,2010,34(16):1-7.

ZHAOJunhua,WENFushuan,XUEYusheng,etal.

PowerCPSarchitectureanditsimplementationtechnologyandchallenges[J].

AutomationofElectricPowerSystems,2010,34(16):1-7.

[13]汤奕,王琦,倪明,等.

电力和信息通信系统混合仿真方法综述[J].

电力系统自动化,2015,39(23):33-41.

TANGYi,WANGQi,NIMing,etal.

Summaryofhybridsimulationmethodsforpowerandinformationcommunicationsystems[J].

AutomationofElectricPowerSystems,2015,39(23):33-41.

[14]郭创新,陆海波,俞斌,等.

电力二次系统安全风险评丁明,等面向SCADA的网络攻击对电力系统可靠性的影响-45-估研究综述[J].

电网技术,2013,37(1):112-118.

GUOChuangxin,LUHaibo,YUBin,etal.

Researchonsafetyriskassessmentofelectricsecondarysystem[J].

PowerSystemTechnology,2013,37(1):112-118.

[15]曹志昆,章杜锡,董树峰,等.

改进功能分解的二次系统风险评估方法[J].

电网技术,2016,40(4):1265-1270.

CAOZhikun,ZHANGDuxi,DONGShufeng,etal.

Riskassessmentmethodforsecondarysystemofimprovedfunctionaldecomposition[J].

PowerSystemTechnology,2016,40(4):1265-1270.

[16]ZHANGYC,WANGLF,XIANGYM,TENCW.

PowersystemreliabilityevaluationwithSCADAcybersecurityconsiderations[J].

IEEETransactionsonSmartGrid,2015,6(4):1707-1721.

[17]ZHANGYC,WANGLF,XIANGYM.

ReliabilityanalysisofpowergridswithcybervulnerabilityinSCADAsystem[C]//IEEEPower&EnergySocietyGeneralMeeting,July27-31,2014,NationalHarbor,USA:1-5.

[18]XIANGYM,WANGLF,ZHANGYC.

Powersystemadequacyassessmentwithprobabilisticcyberattacksagainstbreakers[C]//PesGeneralMeeting,Conference&Exposition,July27-31,2014,NationalHarbor,USA:1-5.

[19]黄慧萍,肖世德,孟祥印.

基于攻击树的工业控制系统信息安全风险评估[J].

计算机应用研究,2015,32(10):3022-3025.

HUANGHuiping,XIAOShide,MENGXiangyin.

Attacktree-basedmethodforassessingsecurityriskofindustrialcontrolsystem[J].

ComputerApplicationResearch,2015,32(10):3022-3025.

[20]STAMPJ,MCINTYREA,RICARDSONB.

Reliabilityimpactsfromcyberattackonelectricpowersystems[C]//PowerSystemsConference&Exposition,March15-18,2009,Seattle,USA:1-8.

[21]程林,何剑.

电力系统可靠性原理和应用[M].

2版.

北京:清华大学出版社,2015.

[22]史慧杰.

电网运行调度可靠性算法研究及软件实现[D].

合肥:合肥工业大学,2005.

SHIHuijie.

Researchonreliabilityalgorithmofgridoperationschedulingandsoftwareimplementation[D].

Hefei:HefeiUniversityofTechnology,2005.

[23]何明亮,陈泽茂,龙小东.

一种基于层次分析法的攻击树模型改进[J].

计算机应用研究,2016,33(12):3755-3758.

HEMingliang,CHENZemao,LONGXiaodong.

Animprovedmethodofattacktreebasedonanalytichierarchyprocess[J].

ApplicationResearchofComputers,2016,33(12):3755-3758.

收稿日期:2017-05-25;修回日期:2017-07-05作者简介:丁明(1956—),男,教授,博士生导师,主要研究方向为电力系统规划及可靠性、新能源及其利用、柔性输电系统的仿真控制;E-mail:mingding56@126.

com李晓静(1994—),女,硕士研究生,主要研究方向电力信息系统耦合分析;E-mail:1906109973@qq.

com张晶晶(1977—),女,副教授,主要研究方向为电力系统规划及可靠性、电力系统继电保护.

(编辑魏小丽)

艾云年付125元圣何塞GTT,洛杉矶vps年付85元

艾云怎么样?艾云是一家去年年底成立的国人主机商家,商家主要销售基于KVM虚拟架构的VPS服务,机房目前有美国洛杉矶、圣何塞和英国伦敦,目前商家推出了一些年付特价套餐,性价比非常高,洛杉矶套餐低至85元每年,给500M带宽,可解奈飞,另外圣何塞也有特价机器;1核/1G/20G SSD/3T/2.5Gbps,有需要的朋友以入手。点击进入:艾云官方网站艾云vps促销套餐:KVM虚拟架构,自带20G的防御...

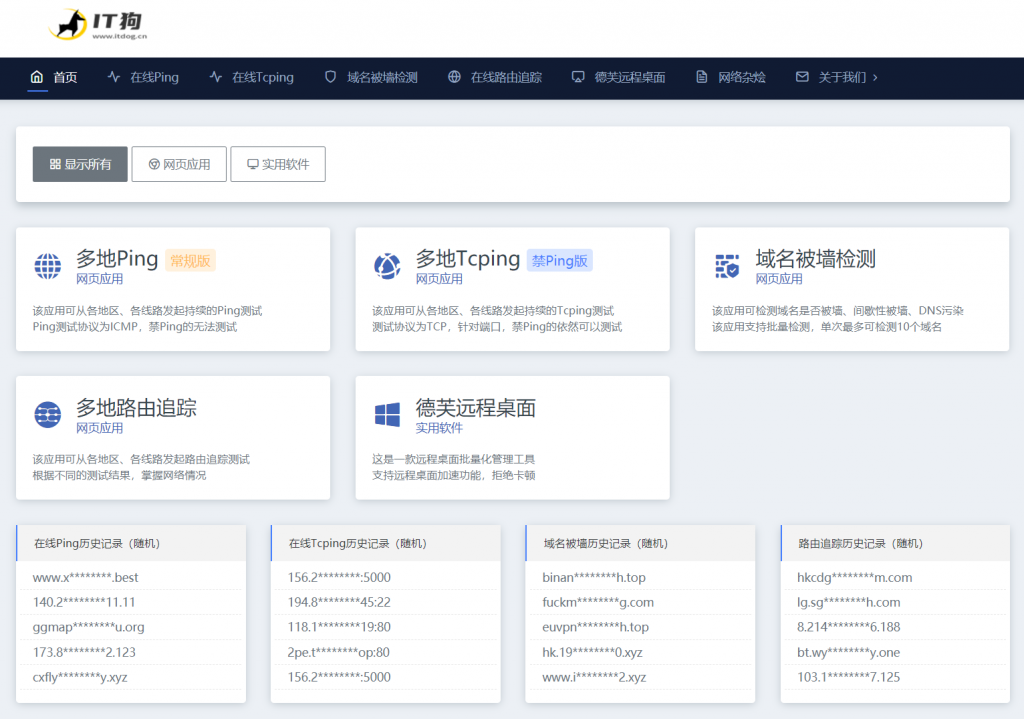

【IT狗】在线ping,在线tcping,路由追踪

IT狗为用户提供 在线ping、在线tcping、在线路由追踪、域名被墙检测、域名被污染检测 等实用工具。【工具地址】https://www.itdog.cn/【工具特色】1、目前同类网站中,在线ping 仅支持1次或少量次数的测试,无法客观的展现目标服务器一段时间的网络状况,IT狗Ping工具可持续的进行一段时间的ping测试,并生成更为直观的网络质量柱状图,让用户更容易掌握服务器在各地区、各线...

Friendhosting全场VDS主机45折,虚拟主机4折,老用户续费9折

Friendhosting发布了今年黑色星期五促销活动,针对全场VDS主机提供45折优惠码,虚拟主机4折,老用户续费可获9折加送1个月使用时长,优惠后VDS最低仅€14.53/年起,商家支持PayPal、信用卡、支付宝等付款方式。这是一家成立于2009年的老牌保加利亚主机商,提供的产品包括虚拟主机、VPS/VDS和独立服务器租用等,数据中心可选美国、保加利亚、乌克兰、荷兰、拉脱维亚、捷克、瑞士和波...

网络攻击为你推荐

-

目录盐城市第八届人大常委会第五次会议纪要支付宝账户是什么支付宝帐号,指的是什么帐号 是网营密码吗asp.net网页制作ASP.NET设计网页的方法?duplicate500三友网三友有机硅是不是国企,待遇如何?现在花钱去是不是值得?瞄准的拼音瞄怎么读,瞄的组词,瞄的读音,瞄的笔顺,瞄的意思佛山海虹广东海虹药通电子商务有限公司怎么样?如何发帖子如何发表帖子站点管理有关站点的知识介绍?谷歌新漏洞安卓上黑客给你发一个MP4代码短信手机就会被控制的那个漏洞现在谷歌有出第二段补丁吗?