节点网站防止攻击

网站防止攻击 时间:2021-05-08 阅读:()

第40卷第1期电子科技大学学报Vol.

40No.

12011年1月JournalofUniversityofElectronicScienceandTechnologyofChinaJan.

2011面向P2P网络的DDoS攻击抑制方法刘丹1,李毅超1,余三超2,陈沁源2(1.

电子科技大学电子科学技术研究院成都610054;2.

电子科技大学计算机科学与工程学院成都610054)【摘要】提出了一种分布式的基于对P2P网络中各节点进行分级的DDoS攻击抑制方法.

采集了多个能分别反映当前节点本身或周围节点网络状况的评级因子,并通过不确定性推理确定当前节点分级值.

分级值决定转发率.

使用线性分类作为丢包策略对需发送数据包进行分组、丢弃,以降低误报率.

仿真实验表明该方法能够有效抑制P2P网络上的DDoS攻击,提高整个网络抗攻击弹性.

关键词分布式拒绝服务攻击;网络安全;覆盖网;分类器;中图分类号TN393.

08文献标识码Adoi:10.

3969/j.

issn.

1001-0548.

2010.

06.

016MethodtoInhibitDDoSAttackforP2POverlayNetworkLIUDan1,LIYi-chao1,YUSan-chao2,andCHENQin-yuan2(1.

ResearchInstituteofElectronicScienceandTechnology,UniversityofElectronicScienceandTechnologyofChinaChengdu610054;2.

SchoolofComputerScienceandEngineering,UniversityofElectronicScienceandTechnologyofChinaChengdu610054)AbstractAnoveldistributedmethodbasedonpeerlevelmodelispresentedtoinhibitDDoSattack.

Thelevelmodelcollectsfourfactorsincludingthebehaviorsofthecurrentpeeranditsnetworkstatustoevaluatelevelvaluebyuncertaininference.

Forwardingrateisdecidedbylevelvalue.

Thedataoneachpeeraresortedbylinearclassifierandthendiscardedaccordingtolevelvalue.

SimulationexperimentindicatesthismethodcouldinhibitDDoSattackandenhanceresilienceofP2Poverlaynetwork.

Keywordsdistributeddenialofservice;networksecurity;overlaynetwork;patternclassification;收稿日期:20090511;修回日期:20100324基金项目:中央高校基本科研业务费专项资金(ZYGX2009J090)作者简介:刘丹(1969),男,副教授,主要从事网络攻防、信息安全方面的研究.

传统DDoS攻击大多从运输层发起,随着覆盖网的快速发展,P2P网络开始吸引众多DDoS攻击者.

面对攻击,P2P网络显得更加脆弱.

1)P2P网络具备多个发生DDoS攻击的条件.

据统计,P2P已经占据网络60-80%的流量[1],影响范围广、用户多.

P2P的开放性允许用户不经检验地分发任何内容,不可避免地带来蠕虫、病毒的传播,形成规模庞大的僵尸网络,以发起DDoS攻击[2].

另外,P2P网络的查询和请求机制存在漏洞[3-4],少量攻击源通过发起海量无用查询请求就能迅速消耗目标机资源实现拒绝服务攻击.

2)P2P网络防御方法滞后.

目前主流的DDoS防御方法主要基于协议分析或数据挖掘.

文献[5]提出对TCP连接状态进行研究,以主动识别SYNFLOOD攻击.

该类方法工作在传输层,不适合分析应用层P2P协议;文献[6]将K-means聚类算法应用于数据挖掘实现了DMDoSD;文献[7]实现了一个过滤器,能够监控并分析数据流,在发现攻击时中断连接.

但P2P的匿名性以及攻击者采用对应用层报文加密等手段使该类方法无法进行有效防御.

而传统的集中式DDoS防御[4-6],直接检测并切断攻击连接,不可避免地带来大量误报、漏报及实时性等问题[8].

文献[9]提出一种新架构SOS抵御DDoS攻击,所有数据通过建立在P2P之上名为Chordoverlaynetwork的覆盖网进行认证和路由,可疑数据一律被丢弃.

但该方案极大地改动了原P2P网络,降低了其灵活性,且需要在网络部署大量新设备以及在通信过程中进行繁琐的认证.

3)P2P网络的穿透性.

P2P网络能穿透防火墙和安全代理,从内部打开缺口,使DDoS攻击更易成功.

4)P2P网络的动态性.

P2P网络高度的动态性,允许各节点随时加入或退出覆盖网,使攻击者在初次攻击无效或遭瓦解后,易于快速组织下一轮攻击.

本文针对P2P网络DDoS攻击防御现状,提出了一种新的、基于分级模型的DDoS攻击抑制方法PLIM(peerlevelinhibitmodel).

该方法具有以下优点:1)根据P2P网络分布性,提出了工作在应用层电子科技大学学报第40卷86的对P2P中各节点进行分级的分布式防御方法,不会成为网络通信瓶颈和单点故障,自适应性高;2)在研究P2P网络中DDoS攻击发起、传播和响应各阶段特征的基础上,从节点本身和周围环境两方面提出了计算节点分级的4个评级因子,不同级别节点对应不同数据转发率.

该模型不分析数据包内容,对加密和匿名攻击包检测效果良好;不回溯数据包源头,仅从最近一跳邻居获取所需信息,实现简单;3)提出了基于线性分类方法的自适应丢包策略.

该策略对用户透明,能根据节点分级动态调整丢包率,误报率低,能有效防御基于P2P网络的DDoS攻击.

1实现1.

1分级防御方法原理PLIM是一个基于P2P网络的、节点间相互协作的、动态评价当前节点在P2P网络中分级的可量化方法,各节点能依据分级实施不同的转发率,以实现攻击抑制.

图1部署PLIM的网络从宏观看,通过部署PLIM到网络各节点,作为防御策略核心的分级模型能评估当前节点级值(levelvalue)V,V为n维行向量.

如图1所示,正常节点V值较小,全速工作;可疑节点因V值较大,启用线性分类规则筛选出可疑数据进行丢弃,达到降低发起及传播攻击的节点在P2P网络中的作用,提高网络弹性的目的.

P2PprotocolTCP/IPP2PApplication攻击抑制模块通信模块V分类标准行为特征更新计算模块统计模块网络特征图2协议栈具体到各节点上,分级模型在应用层P2P协议上实现.

如图2所示,计算模块周期性地根据各评级因子计算出当前节点分级值,攻击抑制模块依据分级值进行攻击抑制,而统计模块负责收集各模块所需要的输入参数,各节点评级因子的交换由专门的通信模块实现.

1.

2分级评定的数学模型分析评级因子到节点V的映射,以真实反映其网络特征,其数学模型需具备以下特性:1)能够评估当前节点的恶意性;2)能够评估周围网络状况;3)能够动态评定节点级别,根据攻击强度自适应地抑制攻击;4)收敛于(0,1),不会恶化周围节点分级.

首先,分析通过当前节点c的流量.

设Ric(t)表示t时间内某输入节点i流入c的数据流量,Scj(t)代表t时间内节点c流向某输出节点j的数据流量.

那么t时间内流量恒等式为:11nmiccccjijRtAtItSt==+=∑∑(1)式中,Ac(t)表示t时间内c处理的数据流量,即当前节点可提供服务或丢弃,不需要转发;Ic(t)表示时间t内节点c自身所发生的流量,即请求包.

下面分别介绍4个评级因子.

1)当前节点发生的总流量.

当前节点自身发生数据包的总流量是其可疑程度的直观反映,当自身发生的流量大于指定的阈值时,可认为该节点是攻击发起者.

定义节点r发生流量与阈值比为Ir;时间为t;当前节点正常请求数据上限值为QI,则由文献[10]中统计方法得到的恶意节点的临界流量为()min0,IrrIQItIQ=.

2)当前节点的转发总流量.

DDoS攻击最危险第1期刘丹,等:面向P2P网络的DDoS攻击抑制方法87的特性是其分布性,攻击者可能是成千上万个傀儡机.

在发起攻击的节点,攻击强度并不大,但通过多次汇集后的强度就足以使目标瘫痪,所以当某节点转发的流量超过转发阈值时,便产生了DDoS攻击.

通过式(1)可以计算出t时间内转发流量11nmciccciciiFtRtAtStIt====∑∑,则节点r转发流量与转发阈值比为()min0,FrrFQFtFQ=,其中QF为正常节点转发数据上限值.

3)各输入节点分级值的合成.

上述两个评级因子都是从节点本身特征分析DDoS攻击是否发生,而周围节点分级可以反映该节点所处的网络环境特征.

从传播阶段看,当周围节点均为恶意节点时,该节点所转发的数据也被认定为可疑.

因此各输入节点V值的合成值可以作为评级因子.

而作为证据的V值具不确定性,可能存在误差或被伪造.

如果只将输入节点V值简单合成,则会产生积累误差或被恶意欺骗,因此PLIM采用专家系统MYCIN使用的不确定性推理算法.

将各输入节点V值视为证据,V值交换视为推理规则,各输入节点V值推导当前节点V值评级因子视为多个知识推导同一个结论.

定义证据为E;结论为H;证据信任度为CF(Eq),置为某输入节点q的V值;规则信任度为CF(H,Eq),置为1;结论信任度即节点评级因子为CF(H),则111CF()CF(,)max{0,CF()}HHEE=*,同理可得则CF2(H),合成信任度为1212CF()CF()CF(),HHH=+12CF()CF()HH*.

当存在N个证据时,令推理函数:11()CF()CF()CF()niijiijnfHHH=0.

6的节点有36个,原因是某些节点周围全是攻击节点,其V必然会增大.

另外,有6个V>0.

3的节点因为处于攻击请求汇集的路径上,所以也遭到了降级.

图5描述了正常数据包的丢包率即误报率.

虽然表2数据说明一些正常节点被误标记为可疑,但是由于使用了线性分类策略对数据进行分类丢弃,所以PMLIS的误报率仍然较低.

图5误报率3结论和未来的工作本文分析了P2P覆盖网更容易遭到DDoS攻击的原因,针对现有的主流防御工具难以被运用到应用层防护的现状,提出了在应用层防御的思路.

为解决传统DDoS防御方法存在的单点故障,实时性差和误报率高等问题,根据P2P网络天然的分布性,提出了以分级模型为核心的分布式防御体系PLIM.

讨论了分级值计算和线性分类丢包策略的细节,以有效判断节点可疑程度,并在发起和传播环节抑制DDoS攻击.

仿真实验验证了PLIM能够迅速有效、自适应地抑制DDoS攻击.

在后续的工作中,该方法将结合开源项目eMule[13],发布测试版,以调整各项参数,并进一步给出一种智能配置参数的方法.

参考文献[1]CNNIC.

第23次中国互联网络发展状况统计报告[EB/OL].

[2009-01-13].

http://www.

cnnic.

net.

cn/uploadfiles/pdf/2009/1/13/92458.

pdf.

[2]夏春和,石昀平,李肖坚.

结构化对等网中的P2P蠕虫传播模型研究[J].

计算机学报,2006,29(6):952-959.

XIAChun-he,SHIYun-ping,LIXiao-jian.

ResearchonepidemicmodelsofP2PworminstructuredPeer-to-Peernetworks[J].

ChineseJournalofComputers,2006,29(6):952-959.

[3]MOORED,SHANNONC,BROWND,etal.

Inferringinternetdenialofserviceactivity[J].

ACMTransactionsonComputerSystems,2006,24(2):115-139.

[4]任超,李战怀,张英.

异构P2P网络的分布式查询协议[J].

电子科技大学学报,2009,38(1):108-112.

RENChao,LIZhan-huai,ZHANGYing.

DistributedqueryprotocolonheterogeneousP2Poverlaynetworks[J].

JournalofUniversityofElectronicScienceandTechnologyofChina,2009,38(1):108-112.

[5]XIAOBin,CHENWei,HEYan-xiang,etal.

AnactivedetectingmethodagainstSYNfloodingattack[C]//11thInternationalConferenceonParallelandDistributedSystemsWorkshops.

Fukuoka,Japan:IEEE,2005:709-715.

[6]高能,冯登国,向继.

一种基于数据挖掘的拒绝服务攻击检测技术[J].

计算机学报,2006,29(6):944-951.

GAONeng,FENGDeng-guo,XIANGJi.

Adata-mining第1期刘丹,等:面向P2P网络的DDoS攻击抑制方法89basedDoSdetectiontechnique[J].

ChineseJournalofComputers,2006,29(6):944-951.

[7]LEEJW,GUSTAVODeV.

ScalablemulticastbasedfilteringandtracingframeworkfordefeatingdistributedDoSattacks[J].

InternationalJournalofNetworkManagement,2005,15(1):43-60.

[8]ENGLEM,KHANJI.

VulnerabilitiesofP2Psystemsandacriticallookattheirsolutions[J/OL].

[2006-11-01].

http://medianet.

kent.

edu/techreports/TR2006-11-01-p2pvuln-EK.

pdf.

[9]KEROMYTISAD,MISRAV,RUBENSTEIND.

SOS:secureoverlayservices[C]//ACMSIGCOMM2002Conference.

Pittsburgh,USA:ACM,2002:61-72.

[10]SRIPANIDKULCHAIK.

ThepopularityofGnutellaqueriesanditsimplicationsonscalability[EB/OL].

[2009-01-19].

http://www.

cs.

cmu.

edu/~kunwadee/research/p2p/gnutella.

html,2001.

[11]XIEYi,YUShun-zheng,Monitoringtheapplication-layerDDoSattacksforpopularwebsites[J].

IEEE/ACMTransactionsonNetworking,2009,17(1):15-25.

[12]STOICAI,MORRISR,KARGERD,etal.

Chord:AscalablePeer-To-PeerlookupserviceforInternetapplications[C]//Applications,Technologies,Architectures,andProtocolsforComputersCommunications.

Seattle,WA,USA:ACM,2001:149-160.

[13]Merkur.

Emule-project[EB/OL].

[2009-01-19].

http://www.

emule-project.

net/.

[14]NAOUMOVN,ROSSK.

ExploitingP2PsystemsforDDoSattacks[C]//Proceedingsofthe1stInternationalConferenceonScalableInformationSystems.

[S.

l.

]:[s.

n.

],2006.

编辑漆蓉(上接第72页)参考文献[1]SUYP,XUNL,HUISYR.

Mutualinductancecalculationofmovableplanarcoilsonparallelsurfaces[J].

IEEETransactionsonPowerElectronics,2009,24(4):1115-1123.

[2]LIHL,HUAP,COVICGA,etal.

OptimalcouplingconditionofIPTsystemforachievingmaximumpowertransfer[J].

ElectronicsLetters,2009,45(1):76-77.

[3]WUHH,HUAP,SIP,etal.

Apush-pullresonantconverterwithdualcoilsforTranscutaneousEnergyTransfersystems[C]//4thIEEEConferenceonIndustrialElectronicsandApplications.

Xi'an:IEEE,2009:1051-1056.

[4]BOYSJT,COVICGA,GREENAW.

Stabilityandcontrolofinductivelycoupledpowertransfersystems[J].

ElectricPowerApplications,IEEProceedings-ElectricPowerApplications,IEEProceedings,2000,147(1):37-43.

[5]HUAP,HUSSMANNS.

Aphasecontrolledvariableinductordesignedforfrequencystabilizationofcurrentfedresonantconverterpowersupplies[C]//Proceedingsofthe6thInternationalPowerEngineeringConference.

[S.

l.

]:[s.

n.

],2003:175-180.

[6]SIP,HUAP,MALPASS,etal.

Afrequencycontrolmethodforregulatingwirelesspowertoimplantabledevices[J].

IEEETransactionsonBiomedicalCircuitsandSystems,2008,2(1):22-29.

[7]JrHSUWU,HUA,AKSHYAS,etal.

Anewcontactlesspowerpick-upwithcontinuousvariableinductorcontrolusingmagneticamplifier[C]//InternationalConferenceonPowerSystemTechnology.

Chongqing:[s.

n.

],2006.

[8]CHENG,SUNY,DAIX,etal.

Onpiecewisecontrolmethodofcontactlesspowertransmissionsystem[C]//27thChineseControlConference.

Piscataway,NJ,UnitedStates:InstituteofElectricalandElectronicsEngineersComputerSociety,2008:72-75.

[9]WANGCS,COVICGA,STIELAUOH.

Generalstabilitycriterionsforzerophaseanglecontrolledlooselycoupledinductivepowertransfersystems[C]//The27thAnnualConferenceoftheIEEEIndustrialElectronicsSociety.

[S.

l.

]:IEEE,2001:1049-1054.

[10]SUNY,HUAP,DAIX,etal.

DiscretetimemappingmodelingandbifurcationphenomenonstudyofaZVSconverter[C]//PowerConference2004.

Singapore:[s.

n.

],2004.

[11]GREENAW.

Modellingapush-pullparallelresonantconvertorusinggeneralisedstate-spaceaveraging[J].

IEEProceedings-B,1993,140(6):350-356.

[12]TANGCS,SUNY,SUYG,etal.

Determiningmultiplesteady-stateZCSoperatingpointsofaswitch-modecontactlesspowertransfersystem[J].

IEEETransactionsonPowerElectronics,2009,24(2):416-425.

编辑漆蓉

40No.

12011年1月JournalofUniversityofElectronicScienceandTechnologyofChinaJan.

2011面向P2P网络的DDoS攻击抑制方法刘丹1,李毅超1,余三超2,陈沁源2(1.

电子科技大学电子科学技术研究院成都610054;2.

电子科技大学计算机科学与工程学院成都610054)【摘要】提出了一种分布式的基于对P2P网络中各节点进行分级的DDoS攻击抑制方法.

采集了多个能分别反映当前节点本身或周围节点网络状况的评级因子,并通过不确定性推理确定当前节点分级值.

分级值决定转发率.

使用线性分类作为丢包策略对需发送数据包进行分组、丢弃,以降低误报率.

仿真实验表明该方法能够有效抑制P2P网络上的DDoS攻击,提高整个网络抗攻击弹性.

关键词分布式拒绝服务攻击;网络安全;覆盖网;分类器;中图分类号TN393.

08文献标识码Adoi:10.

3969/j.

issn.

1001-0548.

2010.

06.

016MethodtoInhibitDDoSAttackforP2POverlayNetworkLIUDan1,LIYi-chao1,YUSan-chao2,andCHENQin-yuan2(1.

ResearchInstituteofElectronicScienceandTechnology,UniversityofElectronicScienceandTechnologyofChinaChengdu610054;2.

SchoolofComputerScienceandEngineering,UniversityofElectronicScienceandTechnologyofChinaChengdu610054)AbstractAnoveldistributedmethodbasedonpeerlevelmodelispresentedtoinhibitDDoSattack.

Thelevelmodelcollectsfourfactorsincludingthebehaviorsofthecurrentpeeranditsnetworkstatustoevaluatelevelvaluebyuncertaininference.

Forwardingrateisdecidedbylevelvalue.

Thedataoneachpeeraresortedbylinearclassifierandthendiscardedaccordingtolevelvalue.

SimulationexperimentindicatesthismethodcouldinhibitDDoSattackandenhanceresilienceofP2Poverlaynetwork.

Keywordsdistributeddenialofservice;networksecurity;overlaynetwork;patternclassification;收稿日期:20090511;修回日期:20100324基金项目:中央高校基本科研业务费专项资金(ZYGX2009J090)作者简介:刘丹(1969),男,副教授,主要从事网络攻防、信息安全方面的研究.

传统DDoS攻击大多从运输层发起,随着覆盖网的快速发展,P2P网络开始吸引众多DDoS攻击者.

面对攻击,P2P网络显得更加脆弱.

1)P2P网络具备多个发生DDoS攻击的条件.

据统计,P2P已经占据网络60-80%的流量[1],影响范围广、用户多.

P2P的开放性允许用户不经检验地分发任何内容,不可避免地带来蠕虫、病毒的传播,形成规模庞大的僵尸网络,以发起DDoS攻击[2].

另外,P2P网络的查询和请求机制存在漏洞[3-4],少量攻击源通过发起海量无用查询请求就能迅速消耗目标机资源实现拒绝服务攻击.

2)P2P网络防御方法滞后.

目前主流的DDoS防御方法主要基于协议分析或数据挖掘.

文献[5]提出对TCP连接状态进行研究,以主动识别SYNFLOOD攻击.

该类方法工作在传输层,不适合分析应用层P2P协议;文献[6]将K-means聚类算法应用于数据挖掘实现了DMDoSD;文献[7]实现了一个过滤器,能够监控并分析数据流,在发现攻击时中断连接.

但P2P的匿名性以及攻击者采用对应用层报文加密等手段使该类方法无法进行有效防御.

而传统的集中式DDoS防御[4-6],直接检测并切断攻击连接,不可避免地带来大量误报、漏报及实时性等问题[8].

文献[9]提出一种新架构SOS抵御DDoS攻击,所有数据通过建立在P2P之上名为Chordoverlaynetwork的覆盖网进行认证和路由,可疑数据一律被丢弃.

但该方案极大地改动了原P2P网络,降低了其灵活性,且需要在网络部署大量新设备以及在通信过程中进行繁琐的认证.

3)P2P网络的穿透性.

P2P网络能穿透防火墙和安全代理,从内部打开缺口,使DDoS攻击更易成功.

4)P2P网络的动态性.

P2P网络高度的动态性,允许各节点随时加入或退出覆盖网,使攻击者在初次攻击无效或遭瓦解后,易于快速组织下一轮攻击.

本文针对P2P网络DDoS攻击防御现状,提出了一种新的、基于分级模型的DDoS攻击抑制方法PLIM(peerlevelinhibitmodel).

该方法具有以下优点:1)根据P2P网络分布性,提出了工作在应用层电子科技大学学报第40卷86的对P2P中各节点进行分级的分布式防御方法,不会成为网络通信瓶颈和单点故障,自适应性高;2)在研究P2P网络中DDoS攻击发起、传播和响应各阶段特征的基础上,从节点本身和周围环境两方面提出了计算节点分级的4个评级因子,不同级别节点对应不同数据转发率.

该模型不分析数据包内容,对加密和匿名攻击包检测效果良好;不回溯数据包源头,仅从最近一跳邻居获取所需信息,实现简单;3)提出了基于线性分类方法的自适应丢包策略.

该策略对用户透明,能根据节点分级动态调整丢包率,误报率低,能有效防御基于P2P网络的DDoS攻击.

1实现1.

1分级防御方法原理PLIM是一个基于P2P网络的、节点间相互协作的、动态评价当前节点在P2P网络中分级的可量化方法,各节点能依据分级实施不同的转发率,以实现攻击抑制.

图1部署PLIM的网络从宏观看,通过部署PLIM到网络各节点,作为防御策略核心的分级模型能评估当前节点级值(levelvalue)V,V为n维行向量.

如图1所示,正常节点V值较小,全速工作;可疑节点因V值较大,启用线性分类规则筛选出可疑数据进行丢弃,达到降低发起及传播攻击的节点在P2P网络中的作用,提高网络弹性的目的.

P2PprotocolTCP/IPP2PApplication攻击抑制模块通信模块V分类标准行为特征更新计算模块统计模块网络特征图2协议栈具体到各节点上,分级模型在应用层P2P协议上实现.

如图2所示,计算模块周期性地根据各评级因子计算出当前节点分级值,攻击抑制模块依据分级值进行攻击抑制,而统计模块负责收集各模块所需要的输入参数,各节点评级因子的交换由专门的通信模块实现.

1.

2分级评定的数学模型分析评级因子到节点V的映射,以真实反映其网络特征,其数学模型需具备以下特性:1)能够评估当前节点的恶意性;2)能够评估周围网络状况;3)能够动态评定节点级别,根据攻击强度自适应地抑制攻击;4)收敛于(0,1),不会恶化周围节点分级.

首先,分析通过当前节点c的流量.

设Ric(t)表示t时间内某输入节点i流入c的数据流量,Scj(t)代表t时间内节点c流向某输出节点j的数据流量.

那么t时间内流量恒等式为:11nmiccccjijRtAtItSt==+=∑∑(1)式中,Ac(t)表示t时间内c处理的数据流量,即当前节点可提供服务或丢弃,不需要转发;Ic(t)表示时间t内节点c自身所发生的流量,即请求包.

下面分别介绍4个评级因子.

1)当前节点发生的总流量.

当前节点自身发生数据包的总流量是其可疑程度的直观反映,当自身发生的流量大于指定的阈值时,可认为该节点是攻击发起者.

定义节点r发生流量与阈值比为Ir;时间为t;当前节点正常请求数据上限值为QI,则由文献[10]中统计方法得到的恶意节点的临界流量为()min0,IrrIQItIQ=.

2)当前节点的转发总流量.

DDoS攻击最危险第1期刘丹,等:面向P2P网络的DDoS攻击抑制方法87的特性是其分布性,攻击者可能是成千上万个傀儡机.

在发起攻击的节点,攻击强度并不大,但通过多次汇集后的强度就足以使目标瘫痪,所以当某节点转发的流量超过转发阈值时,便产生了DDoS攻击.

通过式(1)可以计算出t时间内转发流量11nmciccciciiFtRtAtStIt====∑∑,则节点r转发流量与转发阈值比为()min0,FrrFQFtFQ=,其中QF为正常节点转发数据上限值.

3)各输入节点分级值的合成.

上述两个评级因子都是从节点本身特征分析DDoS攻击是否发生,而周围节点分级可以反映该节点所处的网络环境特征.

从传播阶段看,当周围节点均为恶意节点时,该节点所转发的数据也被认定为可疑.

因此各输入节点V值的合成值可以作为评级因子.

而作为证据的V值具不确定性,可能存在误差或被伪造.

如果只将输入节点V值简单合成,则会产生积累误差或被恶意欺骗,因此PLIM采用专家系统MYCIN使用的不确定性推理算法.

将各输入节点V值视为证据,V值交换视为推理规则,各输入节点V值推导当前节点V值评级因子视为多个知识推导同一个结论.

定义证据为E;结论为H;证据信任度为CF(Eq),置为某输入节点q的V值;规则信任度为CF(H,Eq),置为1;结论信任度即节点评级因子为CF(H),则111CF()CF(,)max{0,CF()}HHEE=*,同理可得则CF2(H),合成信任度为1212CF()CF()CF(),HHH=+12CF()CF()HH*.

当存在N个证据时,令推理函数:11()CF()CF()CF()niijiijnfHHH=0.

6的节点有36个,原因是某些节点周围全是攻击节点,其V必然会增大.

另外,有6个V>0.

3的节点因为处于攻击请求汇集的路径上,所以也遭到了降级.

图5描述了正常数据包的丢包率即误报率.

虽然表2数据说明一些正常节点被误标记为可疑,但是由于使用了线性分类策略对数据进行分类丢弃,所以PMLIS的误报率仍然较低.

图5误报率3结论和未来的工作本文分析了P2P覆盖网更容易遭到DDoS攻击的原因,针对现有的主流防御工具难以被运用到应用层防护的现状,提出了在应用层防御的思路.

为解决传统DDoS防御方法存在的单点故障,实时性差和误报率高等问题,根据P2P网络天然的分布性,提出了以分级模型为核心的分布式防御体系PLIM.

讨论了分级值计算和线性分类丢包策略的细节,以有效判断节点可疑程度,并在发起和传播环节抑制DDoS攻击.

仿真实验验证了PLIM能够迅速有效、自适应地抑制DDoS攻击.

在后续的工作中,该方法将结合开源项目eMule[13],发布测试版,以调整各项参数,并进一步给出一种智能配置参数的方法.

参考文献[1]CNNIC.

第23次中国互联网络发展状况统计报告[EB/OL].

[2009-01-13].

http://www.

cnnic.

net.

cn/uploadfiles/pdf/2009/1/13/92458.

pdf.

[2]夏春和,石昀平,李肖坚.

结构化对等网中的P2P蠕虫传播模型研究[J].

计算机学报,2006,29(6):952-959.

XIAChun-he,SHIYun-ping,LIXiao-jian.

ResearchonepidemicmodelsofP2PworminstructuredPeer-to-Peernetworks[J].

ChineseJournalofComputers,2006,29(6):952-959.

[3]MOORED,SHANNONC,BROWND,etal.

Inferringinternetdenialofserviceactivity[J].

ACMTransactionsonComputerSystems,2006,24(2):115-139.

[4]任超,李战怀,张英.

异构P2P网络的分布式查询协议[J].

电子科技大学学报,2009,38(1):108-112.

RENChao,LIZhan-huai,ZHANGYing.

DistributedqueryprotocolonheterogeneousP2Poverlaynetworks[J].

JournalofUniversityofElectronicScienceandTechnologyofChina,2009,38(1):108-112.

[5]XIAOBin,CHENWei,HEYan-xiang,etal.

AnactivedetectingmethodagainstSYNfloodingattack[C]//11thInternationalConferenceonParallelandDistributedSystemsWorkshops.

Fukuoka,Japan:IEEE,2005:709-715.

[6]高能,冯登国,向继.

一种基于数据挖掘的拒绝服务攻击检测技术[J].

计算机学报,2006,29(6):944-951.

GAONeng,FENGDeng-guo,XIANGJi.

Adata-mining第1期刘丹,等:面向P2P网络的DDoS攻击抑制方法89basedDoSdetectiontechnique[J].

ChineseJournalofComputers,2006,29(6):944-951.

[7]LEEJW,GUSTAVODeV.

ScalablemulticastbasedfilteringandtracingframeworkfordefeatingdistributedDoSattacks[J].

InternationalJournalofNetworkManagement,2005,15(1):43-60.

[8]ENGLEM,KHANJI.

VulnerabilitiesofP2Psystemsandacriticallookattheirsolutions[J/OL].

[2006-11-01].

http://medianet.

kent.

edu/techreports/TR2006-11-01-p2pvuln-EK.

pdf.

[9]KEROMYTISAD,MISRAV,RUBENSTEIND.

SOS:secureoverlayservices[C]//ACMSIGCOMM2002Conference.

Pittsburgh,USA:ACM,2002:61-72.

[10]SRIPANIDKULCHAIK.

ThepopularityofGnutellaqueriesanditsimplicationsonscalability[EB/OL].

[2009-01-19].

http://www.

cs.

cmu.

edu/~kunwadee/research/p2p/gnutella.

html,2001.

[11]XIEYi,YUShun-zheng,Monitoringtheapplication-layerDDoSattacksforpopularwebsites[J].

IEEE/ACMTransactionsonNetworking,2009,17(1):15-25.

[12]STOICAI,MORRISR,KARGERD,etal.

Chord:AscalablePeer-To-PeerlookupserviceforInternetapplications[C]//Applications,Technologies,Architectures,andProtocolsforComputersCommunications.

Seattle,WA,USA:ACM,2001:149-160.

[13]Merkur.

Emule-project[EB/OL].

[2009-01-19].

http://www.

emule-project.

net/.

[14]NAOUMOVN,ROSSK.

ExploitingP2PsystemsforDDoSattacks[C]//Proceedingsofthe1stInternationalConferenceonScalableInformationSystems.

[S.

l.

]:[s.

n.

],2006.

编辑漆蓉(上接第72页)参考文献[1]SUYP,XUNL,HUISYR.

Mutualinductancecalculationofmovableplanarcoilsonparallelsurfaces[J].

IEEETransactionsonPowerElectronics,2009,24(4):1115-1123.

[2]LIHL,HUAP,COVICGA,etal.

OptimalcouplingconditionofIPTsystemforachievingmaximumpowertransfer[J].

ElectronicsLetters,2009,45(1):76-77.

[3]WUHH,HUAP,SIP,etal.

Apush-pullresonantconverterwithdualcoilsforTranscutaneousEnergyTransfersystems[C]//4thIEEEConferenceonIndustrialElectronicsandApplications.

Xi'an:IEEE,2009:1051-1056.

[4]BOYSJT,COVICGA,GREENAW.

Stabilityandcontrolofinductivelycoupledpowertransfersystems[J].

ElectricPowerApplications,IEEProceedings-ElectricPowerApplications,IEEProceedings,2000,147(1):37-43.

[5]HUAP,HUSSMANNS.

Aphasecontrolledvariableinductordesignedforfrequencystabilizationofcurrentfedresonantconverterpowersupplies[C]//Proceedingsofthe6thInternationalPowerEngineeringConference.

[S.

l.

]:[s.

n.

],2003:175-180.

[6]SIP,HUAP,MALPASS,etal.

Afrequencycontrolmethodforregulatingwirelesspowertoimplantabledevices[J].

IEEETransactionsonBiomedicalCircuitsandSystems,2008,2(1):22-29.

[7]JrHSUWU,HUA,AKSHYAS,etal.

Anewcontactlesspowerpick-upwithcontinuousvariableinductorcontrolusingmagneticamplifier[C]//InternationalConferenceonPowerSystemTechnology.

Chongqing:[s.

n.

],2006.

[8]CHENG,SUNY,DAIX,etal.

Onpiecewisecontrolmethodofcontactlesspowertransmissionsystem[C]//27thChineseControlConference.

Piscataway,NJ,UnitedStates:InstituteofElectricalandElectronicsEngineersComputerSociety,2008:72-75.

[9]WANGCS,COVICGA,STIELAUOH.

Generalstabilitycriterionsforzerophaseanglecontrolledlooselycoupledinductivepowertransfersystems[C]//The27thAnnualConferenceoftheIEEEIndustrialElectronicsSociety.

[S.

l.

]:IEEE,2001:1049-1054.

[10]SUNY,HUAP,DAIX,etal.

DiscretetimemappingmodelingandbifurcationphenomenonstudyofaZVSconverter[C]//PowerConference2004.

Singapore:[s.

n.

],2004.

[11]GREENAW.

Modellingapush-pullparallelresonantconvertorusinggeneralisedstate-spaceaveraging[J].

IEEProceedings-B,1993,140(6):350-356.

[12]TANGCS,SUNY,SUYG,etal.

Determiningmultiplesteady-stateZCSoperatingpointsofaswitch-modecontactlesspowertransfersystem[J].

IEEETransactionsonPowerElectronics,2009,24(2):416-425.

编辑漆蓉

SugarHosts糖果主机商更换域名

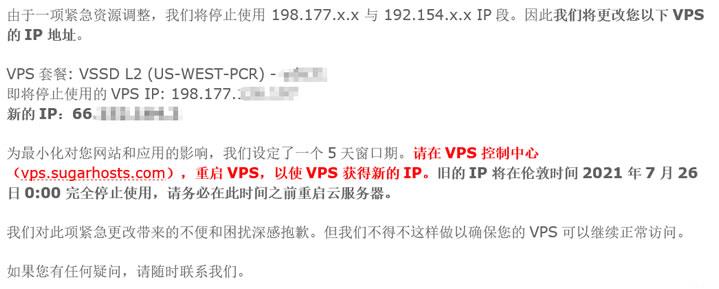

昨天,遇到一个网友客户告知他的网站无法访问需要帮他检查到底是什么问题。这个同学的网站是我帮他搭建的,于是我先PING看到他的网站是不通的,开始以为是服务器是不是出现故障导致无法打开的。检查到他的服务器是有放在SugarHosts糖果主机商中,于是我登录他的糖果主机后台看到服务器是正常运行的。但是,我看到面板中的IP地址居然是和他网站解析的IP地址不同。看来官方是有更换域名。于是我就问 客服到底是什...

哪个好Vultr搬瓦工和Vultr97%,搬瓦工和Vultr全方位比较!

搬瓦工和Vultr哪个好?搬瓦工和Vultr都是非常火爆的国外VPS,可以说是国内网友买的最多的两家,那么搬瓦工和Vultr哪个好?如果要选择VPS,首先我们要考虑成本、服务器质量以及产品的售后服务。老玩家都知道目前在国内最受欢迎的国外VPS服务商vultr和搬瓦工口碑都很不错。搬瓦工和Vultr哪个稳定?搬瓦工和Vultr哪个速度快?为了回答这些问题,本文从线路、速度、功能、售后等多方面对比这两...

香港九龙湾(27元) 2核2G 20元 香港沙田

弘速云是创建于2021年的品牌,运营该品牌的公司HOSU LIMITED(中文名称弘速科技有限公司)公司成立于2021年国内公司注册于2019年。HOSU LIMITED主要从事出售香港VPS、美国VPS、香港独立服务器、香港站群服务器等,目前在售VPS线路有CN2+BGP、CN2 GIA,该公司旗下产品均采用KVM虚拟化架构。可联系商家代安装iso系统。国庆活动 优惠码:hosu10-1产品介绍...

网站防止攻击为你推荐

-

深圳市残友电子善务股份有限公司开启javascript电脑怎样开启javascript?????????要步骤!!!!!!?!德国iphone禁售令德国IPHONE多少钱?急~360公司迁至天津请问360公司的全称是什么?支付宝账户是什么什么是企业支付宝账户netshwinsockreset电脑开机老是出现wwbizsrv.exe 应用程序错误 怎么处理汉字cuteftp易名网易名网交易域名是怎么收费的discuz伪静态Discuz! X3.0 到底能不能伪静态?门户怎么伪静态?discuz!databaseerrorDiscuz,Database Error是什么原因,怎么修复