配置如何用路由器建立局域网

如何用路由器建立局域网 时间:2021-04-03 阅读:()

无线局域网控制器认证的配置示例目录简介先决条件要求使用的组件规则WLC中的身份验证第1层解决方案第2层解决方案第3层解决方案配置示例第1层安全解决方案第2层安全解决方案第3层安全解决方案故障排除故障排除命令相关信息简介本文档提供了配置示例,说明如何在无线LAN控制器(WLC)中配置不同类型的第1层、第2层和第3层身份验证方法.

先决条件要求尝试进行此配置之前,请确保满足以下要求:了解轻量接入点(LAP)和CiscoWLC的配置q了解802.

11i安全标准q使用的组件本文档中的信息基于以下软件和硬件版本:运行固件版本6.

0.

182.

0的Cisco4400WLCqCisco1000系列LAPq运行固件版本2.

6的Cisco802.

11a/b/g无线客户端适配器qCiscoSecureACS服务器版本3.

2q本文档中的信息都是基于特定实验室环境中的设备编写的.

本文档中使用的所有设备最初均采用原始(默认)配置.

如果您使用的是真实网络,请确保您已经了解所有命令的潜在影响.

规则有关文档规则的详细信息,请参阅Cisco技术提示规则.

WLC中的身份验证Cisco统一无线网络(UWN)安全解决方案将可能较复杂的第1层、第2层和第3层802.

11接入点(AP)安全组件捆绑到一个简单的策略管理器,该管理器基于每个无线LAN(WLAN)自定义系统范围的安全策略.

CiscoUWN安全解决方案提供了简单、统一和系统化的安全管理工具.

可在WLC中实施这些安全机制.

第1层解决方案根据连续失败尝试次数限制客户端访问.

第2层解决方案NoneAuthentication—当从Layer2Security下拉列表中选择此选项时,WLAN上不执行NoLayer2身份验证.

这与802.

11标准的开放式身份验证相同.

StaticWEP—在使用静态有线等效保密(WEP)的情况下,特定WLAN中的所有AP和客户端无线电NIC必须使用相同的加密密钥.

传输前每个发送站使用WEP密钥加密每个帧的正文,接收站在收到帧时使用相同的密钥对其进行解密.

802.

1x-将WLAN配置为使用基于802.

1x的身份验证.

使用IEEE802.

1X提供了一个有效框架,以便验证和控制要发送至受保护网络的用户流量,以及动态更改加密密钥.

802.

1X将称为可扩展身份验证协议(EAP)的协议绑定到有线和WLAN媒体,并支持多种身份验证方法.

静态WEP+802.

1x—此第2层安全设置同时启用802.

1x和静态WEP.

客户端可使用静态WEP或802.

1x身份验证来连接到网络.

Wi-Fi保护访问(WPA)-WPA或WPA1和WPA2是Wi-Fi联盟基于标准的安全解决方案,为WLAN系统提供数据保护和访问控制.

WPA1与IEEE802.

11i标准兼容,但是它在该标准得到承认之前已实施.

WPA2是Wi-Fi联盟对承认的IEEE802.

11i标准的实施.

默认情况下,WPA1使用临时密钥完整性协议(TKIP)和消息完整性检查(MIC)进行数据保护.

WPA2使用更强大的高级加密标准加密算法,该算法将计数器模式和密码块链消息身份验证码协议(AES-CCMP)结合使用.

默认情况下,WPA1和WPA2都使用802.

1X进行身份验证密钥管理.

但是,以下这些选项也是可用的:PSK、CCKM和CCKM+802.

1x.

如果选择CCKM,则Cisco仅允许使用支持CCKM的客户端.

如果选择CCKM+802.

1x,则Cisco还允许使用非CCKM客户端.

CKIP—Cisco密钥完整性协议(CKIP)是Cisco专有的安全协议,用于加密802.

11媒体.

CKIP使用密钥置换、MIC和消息序列号提高了802.

11在基础架构模式中的安全性.

软件版本4.

0支持使用静态密钥的CKIP.

要使此功能正确运行,必须为WLAN启用Aironet信息元素(IE).

WLAN中指定的CKIP设置对于尝试关联的所有客户端都是必需的.

如果WLAN配置为使用CKIP密钥置换和MMHMIC,则客户端必须支持这二者.

如果WLAN配置为仅使用其中一项功能,则客户端必须仅支持该CKIP功能.

WLC仅支持静态CKIP(与静态WEP一样).

WLC不支持使用802.

1x的CKIP(动态CKIP).

第3层解决方案None—从第3层安全下拉列表中选择此选项后,WLAN上不会执行第3层身份验证.

注意:无第3层身份验证和无第2层身份验证的配置示例在无身份验证部分中说明.

Web策略(Web身份验证和Web传递)—Web身份验证通常供要部署来宾访问网络的客户使用.

在来宾访问网络中,存在初始用户名和口令身份验证,但后续流量无安全要求.

典型部署可以包括"热点"位置,如T-Mobile或Starbuck.

对CiscoWLC的Web身份验证在本地进行.

创建一个接口,然后将WLAN/服务集标识符(SSID)与该接口相关联.

Web身份验证提供简单的身份验证,无需请求方或客户端.

请记住,Web身份验证不提供数据加密.

Web身份验证通常用作仅关注连接性的"热点"或校园环境的简单访客接入.

Web传递是一项解决方案,无线用户通过该解决方案重定向到可接受的使用策略页,当他们连接到Internet时无需进行身份验证.

该重定向由WLC自行处理.

唯一的要求是为Web传递配置WLC,Web传递基本上是无需输入任何凭据的Web身份验证.

VPN传递—VPN传递是一项功能,它允许客户端仅与特定的VPN服务器建立隧道.

因此,如果您需要安全地访问已配置的VPN服务器以及另一台VPN服务器或Internet,则通过在控制器中启用VPN传递无法实现该目的.

在以下各部分中,为每种身份验证机制提供了配置示例.

配置示例在配置WLAN和身份验证类型之前,必须配置WLC进行基本操作并在WLC中注册LAP.

本文档假设已配置WLC进行基本操作,并且已在WLC中注册LAP.

如果您是尝试设置WLC以对LAP执行基本操作的新用户,请参阅在无线LAN控制器(WLC)中注册轻量AP(LAP).

第1层安全解决方案根据访问WLAN网络的连续失败尝试次数,可以限制无线客户端的访问.

默认情况下,符合这些条件将发生客户端排除.

无法更改这些值.

连续的802.

11身份验证失败(连续5次,排除第6次尝试)q连续的802.

11关联失败(连续5次,排除第6次尝试)q连续的802.

1x身份验证失败(连续3次,排除第4次尝试)q外部策略服务器故障q尝试使用已分配给其他设备的IP地址(IP盗用或IP重用)q连续的Web身份验证(连续3次,排除第4次尝试)q要定位客户端排除策略,请单击顶部菜单中的安全,然后选择页面左侧的导航WirelessProtectionPolicies>ClientExclusionPolicies.

可以配置排除计时器.

可针对每个控制器启用或禁用排除选项.

可针对每个WLAN启用或禁用排除计时器.

默认情况下,单个用户名的并发登录最大数为0.

您可以输入0到8之间的任何值.

此参数可以在SECURITY>AAA>UserLoginPolicies中设置,并允许您指定单个客户端名称的并发登录最大数,介于1到8之间,或0=无限.

示例如下:第2层安全解决方案无身份验证此示例显示未配置身份验证的WLAN.

注意:此示例也适用于无第3层身份验证.

配置WLC使用无身份验证要配置WLC使用该设置,请完成以下步骤:要创建WLAN,请从控制器GUI中单击WLANs.

随即显示WLAN窗口.

该窗口列出了控制器中配置的WLAN.

1.

单击Go以配置新的WLAN.

2.

输入WLAN的参数.

此示例显示此WLAN的配置.

3.

单击Apply.

4.

在"WLAN">"Edit"窗口中,定义特定于该WLAN的参数.

5.

单击"Security"选项卡,然后为"Layer2"和"Layer3"安全选项卡选择"None".

6.

注意:要使WLAN变为活动状态,应启用状态.

要启用它,请选中"常规"选项卡下的状态复选框.

这将为该WLAN启用无身份验证.

根据您的设计要求选择其他参数.

本示例使用默认值.

7.

单击Apply.

8.

配置无线客户端使用无身份验证要为此设置配置无线LAN客户端,请完成以下步骤:注意:本文档使用运行固件3.

5的Aironet802.

11a/b/g客户端适配器,并说明ADU版本3.

5的客户端适配器的配置.

要创建新配置文件,请单击ADU上的ProfileManagement选项卡.

1.

单击New.

2.

显示ProfileManagement(General)窗口时,请完成以下步骤以设置配置文件名称、客户端名称和SSID:在"ProfileName"字段中输入配置文件的名称.

本示例使用NoAuthentication作为配置文件名称.

在"ClientName"字段中输入客户端的名称.

客户端名称用于标识WLAN网络中的无线客户端.

此配置使用客户端1作为客户端名称.

在NetworkNames(网络名称)下,输入要用于此配置文件的SSID.

该SSID与您在WLC中配置的SSID相同.

本示例中的SSID为NullAuthentication.

3.

单击Security选项卡.

4.

单击"SetSecurityOptions(设置安全选项)"下的"None(无)"单选按钮,然后单击"OK(确定5.

)".

激活SSID后,无线客户端将连接到WLAN,而不进行任何身份验证.

静态WEP本示例显示了使用静态WEP配置的WLAN.

配置WLC使用静态WEP要配置WLC使用该设置,请完成以下步骤:要创建WLAN,请从控制器GUI中单击WLANs.

随即显示WLAN窗口.

该窗口列出了控制器中配置的WLAN.

1.

要配置新的WLAN,请单击New.

2.

输入WLANID和WLANSSID.

在本示例中,WLAN的名称为StaticWEP,WLANID为2.

3.

单击Apply.

4.

在"WLAN">"Edit"窗口中,定义特定于该WLAN的参数.

从第2层下拉列表中,选择StaticWEP.

这将为该WLAN启用静态WEP.

在StaticWEPparameters(静态WEP参数)下,选5.

择WEP密钥大小和密钥索引,然后输入静态WEP加密密钥.

密钥大小可以是40位或104位.

密钥索引可以介于1和4之间.

每个WLAN可以应用一个唯一的WEP密钥索引.

由于只有四个WEP密钥索引,因此只能为静态WEP第2层加密配置四个WLAN.

在本示例中,使用104位的WEP,所使用的WEP密钥为1234567890abcdef.

检查Radius服务器是否配置了身份验证.

可以在AAA>Radius>Authentication的Security选项卡上配置Radius服务器.

配置后,应将Radius服务器分配给WLAN进行身份验证.

转到WLANs>Security>AAAServers,以便将Radius服务器分配给WLAN进行身份验证.

在本例中,10.

77.

244.

196是Radius服务器.

根据您的设计要求选择其他参数.

本示例使用默认值.

6.

单击Apply.

注意:WEP始终以十六进制(十六进制)表示.

在ASCII中输入WEP密钥时,ASCIIWEP字符串将转换为十六进制,用于加密数据包.

供应商没有执行将十六进制转换为ASCII的标准方法,因为有些将执行填充,而另一些则不执行.

因此,为了实现最大供应商间兼容性,请对WEP密钥使用十六进制.

注:如果要为WLAN启用共享密钥身份验证,请选中"静态WEP参数"下的"允许共享密钥身份验证"复选框.

这样,如果将客户端也配置为使用共享密钥身份验证,在对数据包执行WEP加密之后,WLAN中将对数据包进行共享密钥身份验证.

7.

配置无线客户端使用静态WEP要配置无线LAN客户端使用该设置,请完成以下步骤:要创建新配置文件,请单击ADU上的ProfileManagement选项卡.

1.

单击New.

2.

显示ProfileManagement(General)窗口时,请完成以下步骤以设置配置文件名称、客户端名称和SSID:在"ProfileName"字段中输入配置文件的名称.

本示例使用StaticWEP作为配置文件名称.

在"ClientName"字段中输入客户端的名称.

客户端名称用于标识WLAN网络中的无线客户端.

此配置使用客户端2作为客户端名称.

在NetworkNames(网络名称)下,输入要用于此配置文件的SSID.

该SSID与您在WLC中配置的SSID相同.

本示例中的SSID为StaticWEP.

3.

单击Security选项卡.

4.

在"SetSecurityOptions"下,选择Pre-SharedKey(StaticWEP).

5.

单击Configure,然后定义WEP密钥大小和WEP密钥.

这应该与在WLC中为该WLAN配置的WEP密钥相匹配.

6.

单击Apply.

激活SSID后,无线客户端将连接到WLAN并且数据包将使用静态WEP密钥进行加密.

7.

802.

1x身份验证此示例显示配置了802.

1x身份验证的WLAN.

配置WLC使用802.

1x身份验证要配置WLC使用该设置,请完成以下步骤:要创建WLAN,请从控制器GUI中单击WLANs.

随即显示WLAN窗口.

该窗口列出了控制器中配置的WLAN.

1.

要配置新的WLAN,请单击New.

在本示例中,WLAN名为802.

1x,WLANID为3.

还应添加配置文件名称.

2.

单击Apply.

3.

在"WLAN">"Edit"窗口中,定义特定于该WLAN的参数.

从第2层下拉列表中,选择802.

1x.

注意:802.

1x仅提供WEP加密.

选择40位或104位进行加密,并确保第3层安全设置为None.

这将为该WLAN启用802.

1x身份验证.

在RADIUS服务器参数下,选择将用于验证客户端凭4.

证的RADIUS服务器.

根据您的设计要求选择其他参数.

本示例使用默认值.

单击Apply.

注意:如果选择802.

1x作为第2层安全,则不能使用CCKM.

如果为第2层安全选择WPA1或WPA2,则这些选项会显示在AuthKeyManagement下:802.

1x+CCKM—如果选择此选项,则同时支持CCKM或非CCKM客户端(CCKM可选).

802.

1x—如果选择此选项,则仅支持802.

1x客户端.

CCKM—如果选择此选项,则仅支持CCKM客户端,其中客户端会定向到外部服务器进行身份验证.

PSK—如果选择此选项,则WLC和客户端使用预共享密钥.

此外,所有标准均规定在准标准之前使用;例如,WPA/WPA2在同时使用时优先于CCKM.

用于验证客户端的EAP身份验证类型取决于RADIUS服务器和无线客户端中配置的EAP类型.

在WLC中启用802.

1x后,WLC允许所有类型的EAP数据包在LAP、无线客户端和RADIUS服务器之间流动.

以下文档提供了有关一些EAP身份验证类型的配置示例:ACS4.

0和Windows2003中统一无线网络下的PEAPACS4.

0和Windows2003中统一无线网络下的EAP-TLSWLAN控制器(WLC)中EAP身份验证的配置示例5.

配置无线客户端使用802.

1x身份验证要配置无线LAN客户端使用该设置,请完成以下步骤:要创建新配置文件,请单击ADU上的ProfileManagement选项卡.

1.

单击New.

2.

显示ProfileManagement(General)窗口时,请完成以下步骤以设置配置文件名称、客户端名称和SSID:在"ProfileName"字段中输入配置文件的名称.

本示例使用EAPAuth作为配置文件名称.

在"ClientName"字段中输入客户端的名称.

客户端名称用于标识WLAN网络中的无线客户端.

此配置使用客户端3作为客户端名称.

在NetworkNames(网络名称)下,输入要用于此配置文件的SSID.

该SSID与您在WLC中配置的SSID相同.

本示例中的SSID为802.

1x.

3.

单击Security选项卡.

4.

单击802.

1x单选按钮.

5.

从802.

1xEAPType下拉列表中,选择使用的EAP类型.

6.

要配置特定于所选EAP类型的参数,请单击Configure.

7.

单击Apply.

激活SSID后,无线客户端将使用802.

1x身份验证连接到WLAN.

动态WEP密钥用于会话.

8.

静态WEP+802.

1x身份验证此示例显示了配置了静态WEP+802.

1x身份验证的WLAN.

要配置WLC使用该设置,请完成以下步骤:要创建WLAN,请从控制器GUI中单击WLANs.

随即显示WLAN窗口.

该窗口列出了控制器中配置的WLAN.

1.

要配置新的WLAN,请单击New.

2.

输入WLANID和WLANSSID.

在本例中,WLAN的名称为WEP+802.

1x,WLANID为4.

3.

单击Apply.

4.

在"WLAN">"Edit"窗口中,定义特定于该WLAN的参数.

从第2层下拉列表中,选择Static-WEP+802.

1x.

这将为该WLAN启用静态WEP和802.

1x身份验证.

在RADIUS服务器参数下,选择将用于使用802.

1x验证客户端凭证的RADIUS服务器,并配置RADIUS服务器,如上例所示.

在StaticWEPparameters(静态WEP参数)下,选择WEP密钥大小和密钥索引,然后输入静态WEP加密密钥,如上图所示.

根据您的设计要求选择其他参数.

本示例使用默认值.

5.

配置无线客户端使用静态WEP和802.

1x有关如何配置无线客户端的信息,请参阅配置无线客户端使用802.

1x身份验证和配置无线客户端使用静态WEP部分.

创建客户端配置文件后,配置为静态WEP的客户端会与LAP关联.

使用SSIDWEP+802.

1x连接到网络.

同样,配置为使用802.

1x身份验证的无线客户端将使用EAP进行身份验证并使用同一SSIDWEP+802.

1x访问网络.

Wi-Fi保护访问本示例说明了配置为使用WPA的WLAN,而该WPA使用802.

1x.

配置WLC使用WPA要配置WLC使用该设置,请完成以下步骤:要创建WLAN,请从控制器GUI中单击WLANs.

随即显示WLAN窗口.

该窗口列出了控制器中配置的WLAN.

1.

单击Go以配置新的WLAN.

选择类型和配置文件名称.

在本例中,WLAN命名为WPA,WLANID为5.

2.

单击Apply.

3.

在"WLAN">"Edit"窗口中,定义特定于该WLAN的参数.

4.

单击Security选项卡,单击Layer2选项卡,然后从Layer2Security下拉列表中选择WPA1+WPA2.

在"WPA1+WPA2Parameters"下,选中WPA1Policy复选框以启用WPA1,选中"WPA2Policy"复选框以启用WPA2,或同时选中这两个复选框以同时启用WPA1和WPA2.

WPA1和WPA2的默认值都已禁用.

如果同时禁用WPA1和WPA2,则接入点在其信标中通告并仅针对您选择的身份验证密钥管理方法探测响应信息元素.

选中AES复选框以启用AES数据加密,或选中"TKIP"复选框以对WPA1、WPA2(或二者)启用TKIP数据加密.

WPA1和WPA2的默认值分别为TKIP和AES.

从AuthKeyMgmt下拉列表中选择以下密钥管理方法之一:802.

1X—如果选择此选项,则仅支持802.

1x客户端.

CCKM—如果选择此选项,则仅支持CCKM客户端,其中客户端会定向到外部服务器进行身份验证.

PSK—如果选择此选项,则WLC和客户端使用预共享密钥.

此外,所有标准均规定在准标准之前使用;例如,WPA/WPA2在同时使用时优先于CCKM.

802.

1X+CCKM—如果选择此选项,则同时支持CCKM或非CCKM客户端(CCKM可选).

本示例使用802.

1x.

注意:如果选择PSK,请从PSKFormat下拉列表中选择ascii或hex,然后在空白字段中输入预共享密钥.

WPA预共享密钥必须包含8到63个ASCII文本字符或64个十六进制字符.

单击Apply以应用更改.

5.

配置无线客户端使用WPA要为此设置配置无线LAN客户端,请完成以下步骤:在ADU上的"ProfileManagement"窗口中,单击New以创建一个新配置文件.

1.

单击General选项卡,然后输入客户端适配器将使用的配置文件名称和SSID.

在本示例中,配2.

置文件名称和SSID为WPA.

该SSID必须与您在WLC中为WPA配置的SSID相匹配.

在"安全"选项卡上,单击WPA/WPA2/CCKM单选按钮,然后从"WPA/WPA2/CCKMEAP类型"下拉列表中选择相应的EAP类型.

此步骤启用WPA.

3.

单击Configure以定义特定于所选EAP类型的EAP设置.

4.

ClickOK.

注意:激活此配置文件后,客户端使用802.

1x进行身份验证,身份验证成功后,客户端连接到WLAN.

检查ADU当前状态以确认客户端使用TKIP加密(WPA1所使用的默认加密)和EAP身份验证.

5.

CKIP此示例显示配置了CKIP的WLAN.

配置WLC使用CKIP要配置WLC使用该设置,请完成以下步骤:要创建WLAN,请从控制器GUI中单击WLANs.

随即显示WLAN窗口.

该窗口列出了控制器中配置的WLAN.

1.

要配置新的WLAN,请单击New.

选择类型和配置文件名称.

在本示例中,WLAN的名称为CKIP,WLANID为6.

2.

在"WLAN">"Edit"窗口中,定义特定于该WLAN的参数.

从第2层下拉列表中,选择CKIP.

此步骤为此WLAN启用CKIP.

在CKIP参数下,选择密钥大小和密钥索引,然后输入静态加密密钥.

密钥大小可以是40位、104位或128位.

密钥索引可以介于1和4之间.

每个WLAN可以应用一个唯一的WEP密钥索引.

由于只有四个WEP密钥索引,因此只能为静态WEP第2层加密配置四个WLAN.

对于CKIP,选择MMH模式选项或密钥置换选项,或同时选择两者.

注意3.

:应选择以下参数之一或两者,CKIP才能按预期工作.

如果未选择这两个参数,WLAN将保持处于禁用状态.

在本例中,使用104位密钥,密钥为1234567890abc.

根据您的设计要求选择其他参数.

本示例使用默认值.

4.

单击Apply.

注意:CKIP在1100、1130和1200AP上正常工作,但在AP1000上不起作用.

要使此功能正常运行,需要启用AironetIE.

CKIP将加密密钥扩展到16字节.

5.

配置无线客户端使用CKIP要配置无线LAN客户端使用该设置,请完成以下步骤:要创建新配置文件,请单击ADU上的ProfileManagement选项卡,然后单击New.

1.

显示ProfileManagement(General)窗口时,请完成以下步骤以设置配置文件名称、客户端名称和SSID:在"ProfileName"字段中输入配置文件的名称.

本示例使用CKIP作为配置文件名称.

在"ClientName"字段中输入客户端的名称.

客户端名称用于标识WLAN网络中的无线客户端.

此配置使用Client6作为客户端名称.

在"NetworkNames"下,输入用于该配置文件的SSID.

该SSID与您在WLC中配置的SSID相同.

本示例中的SSID为CKIP.

2.

单击Security选项卡.

3.

在"设置安全选项"下选择"预共享密钥(静态WEP)",单击"配置",然后定义WEP密钥大小和WEP密钥.

这些值应与WLC上为此WLAN配置的WEP密钥匹配.

4.

ClickOK.

激活SSID后,无线客户端将与LAP和WLC协商使用CKIP加密数据包.

5.

第3层安全解决方案Web策略(Web身份验证和Web传递)有关如何在WLAN网络中启用Web身份验证的信息,请参阅无线LAN控制器Web身份验证配置示例.

有关如何在WLAN中配置外部Web身份验证和Web传递身份验证的信息,请参阅使用无线LAN控制器进行外部Web身份验证的配置示例.

有关如何在WLAN网络中启用Web直通的详细信息,请参阅无线局域网控制器Web直通配置示例.

启动页机制是WLC5.

0版中引入的第3层安全机制,用于客户端身份验证.

有关详细信息,请参阅无线LAN控制器启动页重定向配置示例.

VPN传递有关如何在WLAN中配置VPN传递的信息,请参阅WLC中通过无线LAN的客户端VPN的配置示例.

故障排除故障排除命令可使用以下debug命令对配置进行故障排除.

Web身份验证的调试:debugmacaddr—配置客户端的MAC地址调试.

qdebugaaaallenable—配置所有AAA消息的调试.

qdebugpemstateenable—配置策略管理器状态机的调试.

qdebugpemeventsenable—配置策略管理器事件的调试.

qdebugdhcpmessageenable—使用此命令以显示有关动态主机配置协议(DHCP)客户端活动的调试信息并监控DHCP数据包的状态.

qdebugdhcppacketenable—使用此命令以显示DHCP数据包级别信息.

qdebugpmssh-appgwenable—配置应用程序网关的调试.

qdebugpmssh-tcpenable—配置策略管理器tcp处理的调试.

qWEP的调试:不对WEP进行调试,因为WEP是在AP中执行的,请打开debugdot11allenable.

802.

1X/WPA/RSN/PMK缓存的调试:debugmacaddr—配置客户端的MAC地址调试.

qdebugdot1xallenable—使用此命令可显示802.

1X调试信息.

qdebugdot11allenable—使用此命令启用无线电功能的调试.

qdebugpemeventsenable—配置策略管理器事件的调试.

qdebugpemstateenable—配置策略管理器状态机的调试.

qdebugdhcpmessageenable—使用此命令以显示有关动态主机配置协议(DHCP)客户端活动的调试信息并监控DHCP数据包的状态.

qdebugdhcppacketenable—使用此命令以显示DHCP数据包级别信息.

qdebugmobilityhandoffenable(针对交换机内漫游)—配置移动数据包的调试.

qshowclientdetail—按MAC地址显示客户端的详细信息.

检查WLAN和RADIUS会话超时配置.

q相关信息根据WLC和CiscoSecureACS的SSID限制WLAN访问的配置示例q无线LAN控制器中的ACL配置示例qCisco无线LAN控制器配置指南4.

0版q无线支持页q技术支持和文档-CiscoSystemsq

先决条件要求尝试进行此配置之前,请确保满足以下要求:了解轻量接入点(LAP)和CiscoWLC的配置q了解802.

11i安全标准q使用的组件本文档中的信息基于以下软件和硬件版本:运行固件版本6.

0.

182.

0的Cisco4400WLCqCisco1000系列LAPq运行固件版本2.

6的Cisco802.

11a/b/g无线客户端适配器qCiscoSecureACS服务器版本3.

2q本文档中的信息都是基于特定实验室环境中的设备编写的.

本文档中使用的所有设备最初均采用原始(默认)配置.

如果您使用的是真实网络,请确保您已经了解所有命令的潜在影响.

规则有关文档规则的详细信息,请参阅Cisco技术提示规则.

WLC中的身份验证Cisco统一无线网络(UWN)安全解决方案将可能较复杂的第1层、第2层和第3层802.

11接入点(AP)安全组件捆绑到一个简单的策略管理器,该管理器基于每个无线LAN(WLAN)自定义系统范围的安全策略.

CiscoUWN安全解决方案提供了简单、统一和系统化的安全管理工具.

可在WLC中实施这些安全机制.

第1层解决方案根据连续失败尝试次数限制客户端访问.

第2层解决方案NoneAuthentication—当从Layer2Security下拉列表中选择此选项时,WLAN上不执行NoLayer2身份验证.

这与802.

11标准的开放式身份验证相同.

StaticWEP—在使用静态有线等效保密(WEP)的情况下,特定WLAN中的所有AP和客户端无线电NIC必须使用相同的加密密钥.

传输前每个发送站使用WEP密钥加密每个帧的正文,接收站在收到帧时使用相同的密钥对其进行解密.

802.

1x-将WLAN配置为使用基于802.

1x的身份验证.

使用IEEE802.

1X提供了一个有效框架,以便验证和控制要发送至受保护网络的用户流量,以及动态更改加密密钥.

802.

1X将称为可扩展身份验证协议(EAP)的协议绑定到有线和WLAN媒体,并支持多种身份验证方法.

静态WEP+802.

1x—此第2层安全设置同时启用802.

1x和静态WEP.

客户端可使用静态WEP或802.

1x身份验证来连接到网络.

Wi-Fi保护访问(WPA)-WPA或WPA1和WPA2是Wi-Fi联盟基于标准的安全解决方案,为WLAN系统提供数据保护和访问控制.

WPA1与IEEE802.

11i标准兼容,但是它在该标准得到承认之前已实施.

WPA2是Wi-Fi联盟对承认的IEEE802.

11i标准的实施.

默认情况下,WPA1使用临时密钥完整性协议(TKIP)和消息完整性检查(MIC)进行数据保护.

WPA2使用更强大的高级加密标准加密算法,该算法将计数器模式和密码块链消息身份验证码协议(AES-CCMP)结合使用.

默认情况下,WPA1和WPA2都使用802.

1X进行身份验证密钥管理.

但是,以下这些选项也是可用的:PSK、CCKM和CCKM+802.

1x.

如果选择CCKM,则Cisco仅允许使用支持CCKM的客户端.

如果选择CCKM+802.

1x,则Cisco还允许使用非CCKM客户端.

CKIP—Cisco密钥完整性协议(CKIP)是Cisco专有的安全协议,用于加密802.

11媒体.

CKIP使用密钥置换、MIC和消息序列号提高了802.

11在基础架构模式中的安全性.

软件版本4.

0支持使用静态密钥的CKIP.

要使此功能正确运行,必须为WLAN启用Aironet信息元素(IE).

WLAN中指定的CKIP设置对于尝试关联的所有客户端都是必需的.

如果WLAN配置为使用CKIP密钥置换和MMHMIC,则客户端必须支持这二者.

如果WLAN配置为仅使用其中一项功能,则客户端必须仅支持该CKIP功能.

WLC仅支持静态CKIP(与静态WEP一样).

WLC不支持使用802.

1x的CKIP(动态CKIP).

第3层解决方案None—从第3层安全下拉列表中选择此选项后,WLAN上不会执行第3层身份验证.

注意:无第3层身份验证和无第2层身份验证的配置示例在无身份验证部分中说明.

Web策略(Web身份验证和Web传递)—Web身份验证通常供要部署来宾访问网络的客户使用.

在来宾访问网络中,存在初始用户名和口令身份验证,但后续流量无安全要求.

典型部署可以包括"热点"位置,如T-Mobile或Starbuck.

对CiscoWLC的Web身份验证在本地进行.

创建一个接口,然后将WLAN/服务集标识符(SSID)与该接口相关联.

Web身份验证提供简单的身份验证,无需请求方或客户端.

请记住,Web身份验证不提供数据加密.

Web身份验证通常用作仅关注连接性的"热点"或校园环境的简单访客接入.

Web传递是一项解决方案,无线用户通过该解决方案重定向到可接受的使用策略页,当他们连接到Internet时无需进行身份验证.

该重定向由WLC自行处理.

唯一的要求是为Web传递配置WLC,Web传递基本上是无需输入任何凭据的Web身份验证.

VPN传递—VPN传递是一项功能,它允许客户端仅与特定的VPN服务器建立隧道.

因此,如果您需要安全地访问已配置的VPN服务器以及另一台VPN服务器或Internet,则通过在控制器中启用VPN传递无法实现该目的.

在以下各部分中,为每种身份验证机制提供了配置示例.

配置示例在配置WLAN和身份验证类型之前,必须配置WLC进行基本操作并在WLC中注册LAP.

本文档假设已配置WLC进行基本操作,并且已在WLC中注册LAP.

如果您是尝试设置WLC以对LAP执行基本操作的新用户,请参阅在无线LAN控制器(WLC)中注册轻量AP(LAP).

第1层安全解决方案根据访问WLAN网络的连续失败尝试次数,可以限制无线客户端的访问.

默认情况下,符合这些条件将发生客户端排除.

无法更改这些值.

连续的802.

11身份验证失败(连续5次,排除第6次尝试)q连续的802.

11关联失败(连续5次,排除第6次尝试)q连续的802.

1x身份验证失败(连续3次,排除第4次尝试)q外部策略服务器故障q尝试使用已分配给其他设备的IP地址(IP盗用或IP重用)q连续的Web身份验证(连续3次,排除第4次尝试)q要定位客户端排除策略,请单击顶部菜单中的安全,然后选择页面左侧的导航WirelessProtectionPolicies>ClientExclusionPolicies.

可以配置排除计时器.

可针对每个控制器启用或禁用排除选项.

可针对每个WLAN启用或禁用排除计时器.

默认情况下,单个用户名的并发登录最大数为0.

您可以输入0到8之间的任何值.

此参数可以在SECURITY>AAA>UserLoginPolicies中设置,并允许您指定单个客户端名称的并发登录最大数,介于1到8之间,或0=无限.

示例如下:第2层安全解决方案无身份验证此示例显示未配置身份验证的WLAN.

注意:此示例也适用于无第3层身份验证.

配置WLC使用无身份验证要配置WLC使用该设置,请完成以下步骤:要创建WLAN,请从控制器GUI中单击WLANs.

随即显示WLAN窗口.

该窗口列出了控制器中配置的WLAN.

1.

单击Go以配置新的WLAN.

2.

输入WLAN的参数.

此示例显示此WLAN的配置.

3.

单击Apply.

4.

在"WLAN">"Edit"窗口中,定义特定于该WLAN的参数.

5.

单击"Security"选项卡,然后为"Layer2"和"Layer3"安全选项卡选择"None".

6.

注意:要使WLAN变为活动状态,应启用状态.

要启用它,请选中"常规"选项卡下的状态复选框.

这将为该WLAN启用无身份验证.

根据您的设计要求选择其他参数.

本示例使用默认值.

7.

单击Apply.

8.

配置无线客户端使用无身份验证要为此设置配置无线LAN客户端,请完成以下步骤:注意:本文档使用运行固件3.

5的Aironet802.

11a/b/g客户端适配器,并说明ADU版本3.

5的客户端适配器的配置.

要创建新配置文件,请单击ADU上的ProfileManagement选项卡.

1.

单击New.

2.

显示ProfileManagement(General)窗口时,请完成以下步骤以设置配置文件名称、客户端名称和SSID:在"ProfileName"字段中输入配置文件的名称.

本示例使用NoAuthentication作为配置文件名称.

在"ClientName"字段中输入客户端的名称.

客户端名称用于标识WLAN网络中的无线客户端.

此配置使用客户端1作为客户端名称.

在NetworkNames(网络名称)下,输入要用于此配置文件的SSID.

该SSID与您在WLC中配置的SSID相同.

本示例中的SSID为NullAuthentication.

3.

单击Security选项卡.

4.

单击"SetSecurityOptions(设置安全选项)"下的"None(无)"单选按钮,然后单击"OK(确定5.

)".

激活SSID后,无线客户端将连接到WLAN,而不进行任何身份验证.

静态WEP本示例显示了使用静态WEP配置的WLAN.

配置WLC使用静态WEP要配置WLC使用该设置,请完成以下步骤:要创建WLAN,请从控制器GUI中单击WLANs.

随即显示WLAN窗口.

该窗口列出了控制器中配置的WLAN.

1.

要配置新的WLAN,请单击New.

2.

输入WLANID和WLANSSID.

在本示例中,WLAN的名称为StaticWEP,WLANID为2.

3.

单击Apply.

4.

在"WLAN">"Edit"窗口中,定义特定于该WLAN的参数.

从第2层下拉列表中,选择StaticWEP.

这将为该WLAN启用静态WEP.

在StaticWEPparameters(静态WEP参数)下,选5.

择WEP密钥大小和密钥索引,然后输入静态WEP加密密钥.

密钥大小可以是40位或104位.

密钥索引可以介于1和4之间.

每个WLAN可以应用一个唯一的WEP密钥索引.

由于只有四个WEP密钥索引,因此只能为静态WEP第2层加密配置四个WLAN.

在本示例中,使用104位的WEP,所使用的WEP密钥为1234567890abcdef.

检查Radius服务器是否配置了身份验证.

可以在AAA>Radius>Authentication的Security选项卡上配置Radius服务器.

配置后,应将Radius服务器分配给WLAN进行身份验证.

转到WLANs>Security>AAAServers,以便将Radius服务器分配给WLAN进行身份验证.

在本例中,10.

77.

244.

196是Radius服务器.

根据您的设计要求选择其他参数.

本示例使用默认值.

6.

单击Apply.

注意:WEP始终以十六进制(十六进制)表示.

在ASCII中输入WEP密钥时,ASCIIWEP字符串将转换为十六进制,用于加密数据包.

供应商没有执行将十六进制转换为ASCII的标准方法,因为有些将执行填充,而另一些则不执行.

因此,为了实现最大供应商间兼容性,请对WEP密钥使用十六进制.

注:如果要为WLAN启用共享密钥身份验证,请选中"静态WEP参数"下的"允许共享密钥身份验证"复选框.

这样,如果将客户端也配置为使用共享密钥身份验证,在对数据包执行WEP加密之后,WLAN中将对数据包进行共享密钥身份验证.

7.

配置无线客户端使用静态WEP要配置无线LAN客户端使用该设置,请完成以下步骤:要创建新配置文件,请单击ADU上的ProfileManagement选项卡.

1.

单击New.

2.

显示ProfileManagement(General)窗口时,请完成以下步骤以设置配置文件名称、客户端名称和SSID:在"ProfileName"字段中输入配置文件的名称.

本示例使用StaticWEP作为配置文件名称.

在"ClientName"字段中输入客户端的名称.

客户端名称用于标识WLAN网络中的无线客户端.

此配置使用客户端2作为客户端名称.

在NetworkNames(网络名称)下,输入要用于此配置文件的SSID.

该SSID与您在WLC中配置的SSID相同.

本示例中的SSID为StaticWEP.

3.

单击Security选项卡.

4.

在"SetSecurityOptions"下,选择Pre-SharedKey(StaticWEP).

5.

单击Configure,然后定义WEP密钥大小和WEP密钥.

这应该与在WLC中为该WLAN配置的WEP密钥相匹配.

6.

单击Apply.

激活SSID后,无线客户端将连接到WLAN并且数据包将使用静态WEP密钥进行加密.

7.

802.

1x身份验证此示例显示配置了802.

1x身份验证的WLAN.

配置WLC使用802.

1x身份验证要配置WLC使用该设置,请完成以下步骤:要创建WLAN,请从控制器GUI中单击WLANs.

随即显示WLAN窗口.

该窗口列出了控制器中配置的WLAN.

1.

要配置新的WLAN,请单击New.

在本示例中,WLAN名为802.

1x,WLANID为3.

还应添加配置文件名称.

2.

单击Apply.

3.

在"WLAN">"Edit"窗口中,定义特定于该WLAN的参数.

从第2层下拉列表中,选择802.

1x.

注意:802.

1x仅提供WEP加密.

选择40位或104位进行加密,并确保第3层安全设置为None.

这将为该WLAN启用802.

1x身份验证.

在RADIUS服务器参数下,选择将用于验证客户端凭4.

证的RADIUS服务器.

根据您的设计要求选择其他参数.

本示例使用默认值.

单击Apply.

注意:如果选择802.

1x作为第2层安全,则不能使用CCKM.

如果为第2层安全选择WPA1或WPA2,则这些选项会显示在AuthKeyManagement下:802.

1x+CCKM—如果选择此选项,则同时支持CCKM或非CCKM客户端(CCKM可选).

802.

1x—如果选择此选项,则仅支持802.

1x客户端.

CCKM—如果选择此选项,则仅支持CCKM客户端,其中客户端会定向到外部服务器进行身份验证.

PSK—如果选择此选项,则WLC和客户端使用预共享密钥.

此外,所有标准均规定在准标准之前使用;例如,WPA/WPA2在同时使用时优先于CCKM.

用于验证客户端的EAP身份验证类型取决于RADIUS服务器和无线客户端中配置的EAP类型.

在WLC中启用802.

1x后,WLC允许所有类型的EAP数据包在LAP、无线客户端和RADIUS服务器之间流动.

以下文档提供了有关一些EAP身份验证类型的配置示例:ACS4.

0和Windows2003中统一无线网络下的PEAPACS4.

0和Windows2003中统一无线网络下的EAP-TLSWLAN控制器(WLC)中EAP身份验证的配置示例5.

配置无线客户端使用802.

1x身份验证要配置无线LAN客户端使用该设置,请完成以下步骤:要创建新配置文件,请单击ADU上的ProfileManagement选项卡.

1.

单击New.

2.

显示ProfileManagement(General)窗口时,请完成以下步骤以设置配置文件名称、客户端名称和SSID:在"ProfileName"字段中输入配置文件的名称.

本示例使用EAPAuth作为配置文件名称.

在"ClientName"字段中输入客户端的名称.

客户端名称用于标识WLAN网络中的无线客户端.

此配置使用客户端3作为客户端名称.

在NetworkNames(网络名称)下,输入要用于此配置文件的SSID.

该SSID与您在WLC中配置的SSID相同.

本示例中的SSID为802.

1x.

3.

单击Security选项卡.

4.

单击802.

1x单选按钮.

5.

从802.

1xEAPType下拉列表中,选择使用的EAP类型.

6.

要配置特定于所选EAP类型的参数,请单击Configure.

7.

单击Apply.

激活SSID后,无线客户端将使用802.

1x身份验证连接到WLAN.

动态WEP密钥用于会话.

8.

静态WEP+802.

1x身份验证此示例显示了配置了静态WEP+802.

1x身份验证的WLAN.

要配置WLC使用该设置,请完成以下步骤:要创建WLAN,请从控制器GUI中单击WLANs.

随即显示WLAN窗口.

该窗口列出了控制器中配置的WLAN.

1.

要配置新的WLAN,请单击New.

2.

输入WLANID和WLANSSID.

在本例中,WLAN的名称为WEP+802.

1x,WLANID为4.

3.

单击Apply.

4.

在"WLAN">"Edit"窗口中,定义特定于该WLAN的参数.

从第2层下拉列表中,选择Static-WEP+802.

1x.

这将为该WLAN启用静态WEP和802.

1x身份验证.

在RADIUS服务器参数下,选择将用于使用802.

1x验证客户端凭证的RADIUS服务器,并配置RADIUS服务器,如上例所示.

在StaticWEPparameters(静态WEP参数)下,选择WEP密钥大小和密钥索引,然后输入静态WEP加密密钥,如上图所示.

根据您的设计要求选择其他参数.

本示例使用默认值.

5.

配置无线客户端使用静态WEP和802.

1x有关如何配置无线客户端的信息,请参阅配置无线客户端使用802.

1x身份验证和配置无线客户端使用静态WEP部分.

创建客户端配置文件后,配置为静态WEP的客户端会与LAP关联.

使用SSIDWEP+802.

1x连接到网络.

同样,配置为使用802.

1x身份验证的无线客户端将使用EAP进行身份验证并使用同一SSIDWEP+802.

1x访问网络.

Wi-Fi保护访问本示例说明了配置为使用WPA的WLAN,而该WPA使用802.

1x.

配置WLC使用WPA要配置WLC使用该设置,请完成以下步骤:要创建WLAN,请从控制器GUI中单击WLANs.

随即显示WLAN窗口.

该窗口列出了控制器中配置的WLAN.

1.

单击Go以配置新的WLAN.

选择类型和配置文件名称.

在本例中,WLAN命名为WPA,WLANID为5.

2.

单击Apply.

3.

在"WLAN">"Edit"窗口中,定义特定于该WLAN的参数.

4.

单击Security选项卡,单击Layer2选项卡,然后从Layer2Security下拉列表中选择WPA1+WPA2.

在"WPA1+WPA2Parameters"下,选中WPA1Policy复选框以启用WPA1,选中"WPA2Policy"复选框以启用WPA2,或同时选中这两个复选框以同时启用WPA1和WPA2.

WPA1和WPA2的默认值都已禁用.

如果同时禁用WPA1和WPA2,则接入点在其信标中通告并仅针对您选择的身份验证密钥管理方法探测响应信息元素.

选中AES复选框以启用AES数据加密,或选中"TKIP"复选框以对WPA1、WPA2(或二者)启用TKIP数据加密.

WPA1和WPA2的默认值分别为TKIP和AES.

从AuthKeyMgmt下拉列表中选择以下密钥管理方法之一:802.

1X—如果选择此选项,则仅支持802.

1x客户端.

CCKM—如果选择此选项,则仅支持CCKM客户端,其中客户端会定向到外部服务器进行身份验证.

PSK—如果选择此选项,则WLC和客户端使用预共享密钥.

此外,所有标准均规定在准标准之前使用;例如,WPA/WPA2在同时使用时优先于CCKM.

802.

1X+CCKM—如果选择此选项,则同时支持CCKM或非CCKM客户端(CCKM可选).

本示例使用802.

1x.

注意:如果选择PSK,请从PSKFormat下拉列表中选择ascii或hex,然后在空白字段中输入预共享密钥.

WPA预共享密钥必须包含8到63个ASCII文本字符或64个十六进制字符.

单击Apply以应用更改.

5.

配置无线客户端使用WPA要为此设置配置无线LAN客户端,请完成以下步骤:在ADU上的"ProfileManagement"窗口中,单击New以创建一个新配置文件.

1.

单击General选项卡,然后输入客户端适配器将使用的配置文件名称和SSID.

在本示例中,配2.

置文件名称和SSID为WPA.

该SSID必须与您在WLC中为WPA配置的SSID相匹配.

在"安全"选项卡上,单击WPA/WPA2/CCKM单选按钮,然后从"WPA/WPA2/CCKMEAP类型"下拉列表中选择相应的EAP类型.

此步骤启用WPA.

3.

单击Configure以定义特定于所选EAP类型的EAP设置.

4.

ClickOK.

注意:激活此配置文件后,客户端使用802.

1x进行身份验证,身份验证成功后,客户端连接到WLAN.

检查ADU当前状态以确认客户端使用TKIP加密(WPA1所使用的默认加密)和EAP身份验证.

5.

CKIP此示例显示配置了CKIP的WLAN.

配置WLC使用CKIP要配置WLC使用该设置,请完成以下步骤:要创建WLAN,请从控制器GUI中单击WLANs.

随即显示WLAN窗口.

该窗口列出了控制器中配置的WLAN.

1.

要配置新的WLAN,请单击New.

选择类型和配置文件名称.

在本示例中,WLAN的名称为CKIP,WLANID为6.

2.

在"WLAN">"Edit"窗口中,定义特定于该WLAN的参数.

从第2层下拉列表中,选择CKIP.

此步骤为此WLAN启用CKIP.

在CKIP参数下,选择密钥大小和密钥索引,然后输入静态加密密钥.

密钥大小可以是40位、104位或128位.

密钥索引可以介于1和4之间.

每个WLAN可以应用一个唯一的WEP密钥索引.

由于只有四个WEP密钥索引,因此只能为静态WEP第2层加密配置四个WLAN.

对于CKIP,选择MMH模式选项或密钥置换选项,或同时选择两者.

注意3.

:应选择以下参数之一或两者,CKIP才能按预期工作.

如果未选择这两个参数,WLAN将保持处于禁用状态.

在本例中,使用104位密钥,密钥为1234567890abc.

根据您的设计要求选择其他参数.

本示例使用默认值.

4.

单击Apply.

注意:CKIP在1100、1130和1200AP上正常工作,但在AP1000上不起作用.

要使此功能正常运行,需要启用AironetIE.

CKIP将加密密钥扩展到16字节.

5.

配置无线客户端使用CKIP要配置无线LAN客户端使用该设置,请完成以下步骤:要创建新配置文件,请单击ADU上的ProfileManagement选项卡,然后单击New.

1.

显示ProfileManagement(General)窗口时,请完成以下步骤以设置配置文件名称、客户端名称和SSID:在"ProfileName"字段中输入配置文件的名称.

本示例使用CKIP作为配置文件名称.

在"ClientName"字段中输入客户端的名称.

客户端名称用于标识WLAN网络中的无线客户端.

此配置使用Client6作为客户端名称.

在"NetworkNames"下,输入用于该配置文件的SSID.

该SSID与您在WLC中配置的SSID相同.

本示例中的SSID为CKIP.

2.

单击Security选项卡.

3.

在"设置安全选项"下选择"预共享密钥(静态WEP)",单击"配置",然后定义WEP密钥大小和WEP密钥.

这些值应与WLC上为此WLAN配置的WEP密钥匹配.

4.

ClickOK.

激活SSID后,无线客户端将与LAP和WLC协商使用CKIP加密数据包.

5.

第3层安全解决方案Web策略(Web身份验证和Web传递)有关如何在WLAN网络中启用Web身份验证的信息,请参阅无线LAN控制器Web身份验证配置示例.

有关如何在WLAN中配置外部Web身份验证和Web传递身份验证的信息,请参阅使用无线LAN控制器进行外部Web身份验证的配置示例.

有关如何在WLAN网络中启用Web直通的详细信息,请参阅无线局域网控制器Web直通配置示例.

启动页机制是WLC5.

0版中引入的第3层安全机制,用于客户端身份验证.

有关详细信息,请参阅无线LAN控制器启动页重定向配置示例.

VPN传递有关如何在WLAN中配置VPN传递的信息,请参阅WLC中通过无线LAN的客户端VPN的配置示例.

故障排除故障排除命令可使用以下debug命令对配置进行故障排除.

Web身份验证的调试:debugmacaddr—配置客户端的MAC地址调试.

qdebugaaaallenable—配置所有AAA消息的调试.

qdebugpemstateenable—配置策略管理器状态机的调试.

qdebugpemeventsenable—配置策略管理器事件的调试.

qdebugdhcpmessageenable—使用此命令以显示有关动态主机配置协议(DHCP)客户端活动的调试信息并监控DHCP数据包的状态.

qdebugdhcppacketenable—使用此命令以显示DHCP数据包级别信息.

qdebugpmssh-appgwenable—配置应用程序网关的调试.

qdebugpmssh-tcpenable—配置策略管理器tcp处理的调试.

qWEP的调试:不对WEP进行调试,因为WEP是在AP中执行的,请打开debugdot11allenable.

802.

1X/WPA/RSN/PMK缓存的调试:debugmacaddr—配置客户端的MAC地址调试.

qdebugdot1xallenable—使用此命令可显示802.

1X调试信息.

qdebugdot11allenable—使用此命令启用无线电功能的调试.

qdebugpemeventsenable—配置策略管理器事件的调试.

qdebugpemstateenable—配置策略管理器状态机的调试.

qdebugdhcpmessageenable—使用此命令以显示有关动态主机配置协议(DHCP)客户端活动的调试信息并监控DHCP数据包的状态.

qdebugdhcppacketenable—使用此命令以显示DHCP数据包级别信息.

qdebugmobilityhandoffenable(针对交换机内漫游)—配置移动数据包的调试.

qshowclientdetail—按MAC地址显示客户端的详细信息.

检查WLAN和RADIUS会话超时配置.

q相关信息根据WLC和CiscoSecureACS的SSID限制WLAN访问的配置示例q无线LAN控制器中的ACL配置示例qCisco无线LAN控制器配置指南4.

0版q无线支持页q技术支持和文档-CiscoSystemsq

Vultr新注册赠送100美元活动截止月底 需要可免费享30天福利

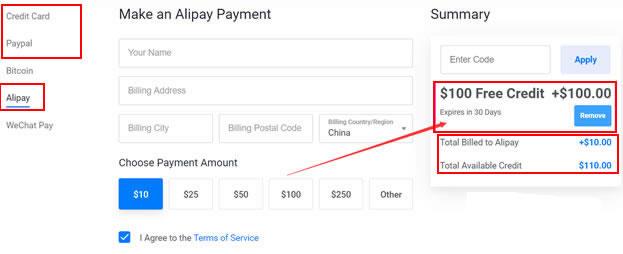

昨天晚上有收到VULTR服务商的邮件,如果我们有清楚的朋友应该知道VULTR对于新注册用户已经这两年的促销活动是有赠送100美元最高余额,不过这个余额有效期是30天,如果我们到期未使用完的话也会失效的。但是对于我们一般用户来说,这个活动还是不错的,只需要注册新账户充值10美金激活账户就可以。而且我们自己充值的余额还是可以继续使用且无有效期的。如果我们有需要申请的话可以参考"2021年最新可用Vul...

wordpress高级跨屏企业主题 wordpress绿色企业自适应主题

wordpress高级跨屏企业主题,通用响应式跨平台站点开发,自适应PC端+各移动端屏幕设备,高级可视化自定义设置模块+高效的企业站搜索优化。wordpress绿色企业自适应主题采用标准的HTML5+CSS3语言开发,兼容当下的各种主流浏览器: IE 6+(以及类似360、遨游等基于IE内核的)、Firefox、Google Chrome、Safari、Opera等;同时支持移动终端的常用浏览器应...

LOCVPS新上韩国KVM,全场8折,2G内存套餐月付44元起_网络传真服务器

LOCVPS(全球云)发布了新上韩国机房KVM架构主机信息,提供流量和带宽方式,适用全场8折优惠码,优惠码最低2G内存套餐月付仅44元起。这是一家成立较早的国人VPS服务商,目前提供洛杉矶MC、洛杉矶C3、和香港邦联、香港沙田电信、香港大埔、日本东京、日本大阪、新加坡、德国和荷兰等机房VPS主机,基于KVM或者XEN架构。下面分别列出几款韩国机房KVM主机配置信息。韩国KVM流量型套餐:KR-Pl...

如何用路由器建立局域网为你推荐

-

哈利波特罗恩升级当爸哈利波特的爸爸妈妈身份vc组合有一首歌好像是什么昆虫组合?跟青春有关好像。叫什么了摩拜超15分钟加钱怎么领取摩拜单车免费卷今日油条油条每周最多能吃多少access数据库ACCESS数据库和SQL有什么区别?bbs.99nets.com怎么把电脑的IP设置和路由器一个网段22zizi.com河南福利彩票22选52010175开奖结果同一ip网站同IP的网站互相链接会被K吗?www.haole012.comhttp://fj.qq.com/news/wm/wm012.htm 这个链接的视频的 第3分20秒开始的 背景音乐 是什么?mole.61.com谁知道摩尔庄园的网址啊