攻击公司网络被攻击

公司网络被攻击 时间:2021-03-17 阅读:()

知己知彼,有效抵御网络攻击由IBM服务部撰写2018年10月2日什么是网络攻击网络攻击是利用恶意软件对计算机系统和网络进行蓄意攻击,旨在损坏数据或中断运行的行为.

网络攻击的目的是实施信息窃取、欺诈和勒索等网络犯罪行为.

网络攻击的常见类型恶意软件攻击.

这是网络攻击的主要手段,包括病毒、蠕虫、木马、勒索软件、广告软件、间谍软件、机器人程序、程序错误和rootkit.

恶意软件在用户点击某个链接或执行某个操作后就会安装.

一旦植入,恶意软件就可以阻止访问数据和程序,盗取信息并致使系统无法运行.

勒索软件是用于敲诈受害人的恶意软件—威胁要将敏感信息公开,或锁定系统以使用户无法进入,除非支付赎金,通常使用比特币等加密货币支付.

IBM估计2017年全球范围因勒索软件攻击给企业造成的损失超过80亿美元.

网络钓鱼通常使用看似来自可信来源的电子邮件.

毫不知情的用户打开电子邮件,执行进一步的操作,比如提供受保护的信息或下载恶意软件.

中间人攻击发生在通信双方之间(比如用户和公共Wi-Fi集线器之间),旨在访问和盗取数据.

拒绝服务(DoS)攻击会让系统流量过载,以便耗尽资源和带宽,致使系统无法运行.

SQL注入攻击:SQL是结构化查询语言的简称.

这些攻击将恶意软件安装在服务器上,通过查询服务器来窃取受保护的信息.

零日攻击通过软件或系统的制造商或用户未知的漏洞,引入恶意软件.

它之所以被称为"零日",是因为开发人员根本没有时间来解决或修补漏洞.

实施网络攻击就是为了通过欺诈或勒索等犯罪行为来获取经济收益,就像勒索软件那样.

也有一些网络攻击的动机是蓄意破坏或报复.

比如心怀不满的员工.

网络攻击也有政治方面的因素,主要用于网络战中.

网络攻击并不总是源自于企业外部.

"据白帽暗网专业人士在2018年黑帽大会上指出,许多黑客是经过认证的专业人员,他们作为受信任的'定时炸弹',已经渗透到大部分企业中",ITBizAdvisor的报告这样说.

资源企业能否在数字化转型中生存下来IDC阐明数字化转型如何造成更大的网络安全漏洞,以及网络灾备服务如何提供帮助.

观看视频(02:16)网络攻击为何后果如此严重企业遭受数据泄露等网络攻击的代价和后果是毁灭性的.

根据PonemonInstitute开展的2018年数据泄露成本调研,数据泄露的平均总成本是386万美元.

它的影响不止是钱的问题.

网络攻击还会……损害品牌和声誉削弱甚至摧毁用户忠诚度造成知识产权损失导致企业无法运营受到监管惩罚损害政府和国家的安全增加未来攻击的可能性预防网络攻击会让企业节省大量金钱和麻烦,但这可能并不是实用的方法.

IBM认为攻击只是"时间"问题,而不是"是否会发生"的问题.

思科前任首席执行官JohnChambers表示:"企业只有两种类型:已经被攻击的,和尚未知道自己已经被攻击的.

"网络攻击的数量证实了这一观点.

2017年网络安全事件数量翻了一倍,公开披露的事件中所泄露的记录超过29亿条.

PonemonInstitute开展的2018年数据泄露成本调研了解数据泄露的影响和后果.

PonemonInstitute对全球超过477家企业进行了调研,报告详细指出了数据泄露的成本和影响,并按行业和国家/地区进行了细分.

阅读调研报告有效的网络攻击应对措施的主要特征鉴于网络攻击非常普遍,如果不可避免,那么企业就需要像预防一样解决应对问题.

IT分析机构IDC指出:"如果企业采用新技术,那么他们的防护战略也必须与时俱进.

这些战略不仅必须包含更强有力、更多样化的安全机制,而且还必须规定在发生信息泄露或安全事件时的快速恢复方法.

"企业纷纷采用网络灾备方法来实现预防性安全和快速恢复.

网络灾备包括数据保护、灾难恢复、业务连续性及灾备实践.

它将这些方法与先进技术相结合,评估风险,保护应用和数据,以及在网络攻击期间或之后快速恢复.

IBM与IDC的观点一致,已经确定一个包含五个阶段的网络灾备生命周期:发现风险和漏洞—通过动态分析(DAST)、静态分析(SAST)和开源测试,帮助精确找出业务关键型应用和相关风险.

然后对照业务连续性和灾备准备情况,评估中断可能产生的业务影响.

保护应用和数据—目的是有效保护应用和数据,防患于未然.

气隙—通过物理方式将数据隔离为故障安全区域,这是保护备份数据不受感染的有效方法,尤其适用于抵抗可快速遍历和感染联网系统的恶意软件.

检测数据损坏和配置异常—企业希望获得自动化的测试能力,无需中断业务系统,就能检测数据和系统配置文件中的变化.

应对配置和数据中的变化—必须快速处理配置和数据中未经授权的变更.

仪表板技术可以实时揭示未解决的漏洞,如果不能预防,就支持快速采取应对措施.

恢复对关键应用和数据的访问—如果持续遭到攻击,就必须(通过气隙备份)快速恢复任务关键型应用和数据.

指挥与自动化管理技术利用预先确定的工作流程,只需点击操作,即可自动恢复整个业务流程、应用、数据库或离散系统.

资源IDC:实现网络灾备框架的五项关键技术网络灾备战略需要考虑数字化转型如何瓦解传统保护措施.

了解通过可控可衡量的方式缓解风险和支持恢复的方法和技术.

阅读白皮书成功案例观看视频,了解数据保护服务了解这些服务如何保护企业最为宝贵的资产.

观看视频(01:22)观看视频,了解灾备服务系统出现宕机.

仅需数分钟甚至数秒钟即可恢复运行.

观看视频(3:10)观看视频,了解业务连续性及灾备服务无论是遇到人为错误还是病毒,仍可以持续运营.

观看视频(2:24)博客ITBizAdvisor了解IT业务连续性及灾备服务顶尖专家和领导的最新分析和洞察.

访问网站产品网络灾备服务业务连续性及灾备服务数据备份与保护服务参考资料1.

IBMX-Force2018年威胁情报索引,IBMSecurity,2018年3月(PDF,2.

85MB)2.

最常见的网络攻击有哪些Cisco,Systems,Inc.

3.

业务连续性训练营—第1部分:不断变化的网络威胁形势,AnyckTurgeon,ITBizAdvisor,2018年9月26日.

4.

2018年数据泄露成本调研:全球概述,PonemonInstitute,2018年7月5.

IBM业务连续指挥与自动化管理以及网络事件恢复,IBMCorporation,2018年8月6.

2017年网络安全事件数量翻了一倍,调研结果,SecurityIntelligence,2018年1月30日7.

实现网络灾备框架的五项关键技术,PhilGoodwin、SeanPike,IDC,2018年6月

网络攻击的目的是实施信息窃取、欺诈和勒索等网络犯罪行为.

网络攻击的常见类型恶意软件攻击.

这是网络攻击的主要手段,包括病毒、蠕虫、木马、勒索软件、广告软件、间谍软件、机器人程序、程序错误和rootkit.

恶意软件在用户点击某个链接或执行某个操作后就会安装.

一旦植入,恶意软件就可以阻止访问数据和程序,盗取信息并致使系统无法运行.

勒索软件是用于敲诈受害人的恶意软件—威胁要将敏感信息公开,或锁定系统以使用户无法进入,除非支付赎金,通常使用比特币等加密货币支付.

IBM估计2017年全球范围因勒索软件攻击给企业造成的损失超过80亿美元.

网络钓鱼通常使用看似来自可信来源的电子邮件.

毫不知情的用户打开电子邮件,执行进一步的操作,比如提供受保护的信息或下载恶意软件.

中间人攻击发生在通信双方之间(比如用户和公共Wi-Fi集线器之间),旨在访问和盗取数据.

拒绝服务(DoS)攻击会让系统流量过载,以便耗尽资源和带宽,致使系统无法运行.

SQL注入攻击:SQL是结构化查询语言的简称.

这些攻击将恶意软件安装在服务器上,通过查询服务器来窃取受保护的信息.

零日攻击通过软件或系统的制造商或用户未知的漏洞,引入恶意软件.

它之所以被称为"零日",是因为开发人员根本没有时间来解决或修补漏洞.

实施网络攻击就是为了通过欺诈或勒索等犯罪行为来获取经济收益,就像勒索软件那样.

也有一些网络攻击的动机是蓄意破坏或报复.

比如心怀不满的员工.

网络攻击也有政治方面的因素,主要用于网络战中.

网络攻击并不总是源自于企业外部.

"据白帽暗网专业人士在2018年黑帽大会上指出,许多黑客是经过认证的专业人员,他们作为受信任的'定时炸弹',已经渗透到大部分企业中",ITBizAdvisor的报告这样说.

资源企业能否在数字化转型中生存下来IDC阐明数字化转型如何造成更大的网络安全漏洞,以及网络灾备服务如何提供帮助.

观看视频(02:16)网络攻击为何后果如此严重企业遭受数据泄露等网络攻击的代价和后果是毁灭性的.

根据PonemonInstitute开展的2018年数据泄露成本调研,数据泄露的平均总成本是386万美元.

它的影响不止是钱的问题.

网络攻击还会……损害品牌和声誉削弱甚至摧毁用户忠诚度造成知识产权损失导致企业无法运营受到监管惩罚损害政府和国家的安全增加未来攻击的可能性预防网络攻击会让企业节省大量金钱和麻烦,但这可能并不是实用的方法.

IBM认为攻击只是"时间"问题,而不是"是否会发生"的问题.

思科前任首席执行官JohnChambers表示:"企业只有两种类型:已经被攻击的,和尚未知道自己已经被攻击的.

"网络攻击的数量证实了这一观点.

2017年网络安全事件数量翻了一倍,公开披露的事件中所泄露的记录超过29亿条.

PonemonInstitute开展的2018年数据泄露成本调研了解数据泄露的影响和后果.

PonemonInstitute对全球超过477家企业进行了调研,报告详细指出了数据泄露的成本和影响,并按行业和国家/地区进行了细分.

阅读调研报告有效的网络攻击应对措施的主要特征鉴于网络攻击非常普遍,如果不可避免,那么企业就需要像预防一样解决应对问题.

IT分析机构IDC指出:"如果企业采用新技术,那么他们的防护战略也必须与时俱进.

这些战略不仅必须包含更强有力、更多样化的安全机制,而且还必须规定在发生信息泄露或安全事件时的快速恢复方法.

"企业纷纷采用网络灾备方法来实现预防性安全和快速恢复.

网络灾备包括数据保护、灾难恢复、业务连续性及灾备实践.

它将这些方法与先进技术相结合,评估风险,保护应用和数据,以及在网络攻击期间或之后快速恢复.

IBM与IDC的观点一致,已经确定一个包含五个阶段的网络灾备生命周期:发现风险和漏洞—通过动态分析(DAST)、静态分析(SAST)和开源测试,帮助精确找出业务关键型应用和相关风险.

然后对照业务连续性和灾备准备情况,评估中断可能产生的业务影响.

保护应用和数据—目的是有效保护应用和数据,防患于未然.

气隙—通过物理方式将数据隔离为故障安全区域,这是保护备份数据不受感染的有效方法,尤其适用于抵抗可快速遍历和感染联网系统的恶意软件.

检测数据损坏和配置异常—企业希望获得自动化的测试能力,无需中断业务系统,就能检测数据和系统配置文件中的变化.

应对配置和数据中的变化—必须快速处理配置和数据中未经授权的变更.

仪表板技术可以实时揭示未解决的漏洞,如果不能预防,就支持快速采取应对措施.

恢复对关键应用和数据的访问—如果持续遭到攻击,就必须(通过气隙备份)快速恢复任务关键型应用和数据.

指挥与自动化管理技术利用预先确定的工作流程,只需点击操作,即可自动恢复整个业务流程、应用、数据库或离散系统.

资源IDC:实现网络灾备框架的五项关键技术网络灾备战略需要考虑数字化转型如何瓦解传统保护措施.

了解通过可控可衡量的方式缓解风险和支持恢复的方法和技术.

阅读白皮书成功案例观看视频,了解数据保护服务了解这些服务如何保护企业最为宝贵的资产.

观看视频(01:22)观看视频,了解灾备服务系统出现宕机.

仅需数分钟甚至数秒钟即可恢复运行.

观看视频(3:10)观看视频,了解业务连续性及灾备服务无论是遇到人为错误还是病毒,仍可以持续运营.

观看视频(2:24)博客ITBizAdvisor了解IT业务连续性及灾备服务顶尖专家和领导的最新分析和洞察.

访问网站产品网络灾备服务业务连续性及灾备服务数据备份与保护服务参考资料1.

IBMX-Force2018年威胁情报索引,IBMSecurity,2018年3月(PDF,2.

85MB)2.

最常见的网络攻击有哪些Cisco,Systems,Inc.

3.

业务连续性训练营—第1部分:不断变化的网络威胁形势,AnyckTurgeon,ITBizAdvisor,2018年9月26日.

4.

2018年数据泄露成本调研:全球概述,PonemonInstitute,2018年7月5.

IBM业务连续指挥与自动化管理以及网络事件恢复,IBMCorporation,2018年8月6.

2017年网络安全事件数量翻了一倍,调研结果,SecurityIntelligence,2018年1月30日7.

实现网络灾备框架的五项关键技术,PhilGoodwin、SeanPike,IDC,2018年6月

- 攻击公司网络被攻击相关文档

- 冠状病毒公司网络被攻击

- 预警公司网络被攻击

- 希赛网(www.educity.cn),专注软考、PMP、通信、建造师考试

- 处置公司网络被攻击

- 宣告公司网络被攻击

- 我来说两句-问题严峻!2015年网络安全威胁事件大盘点

hostodo:美国大流量VPS,低至$3,8T流量/月-1.5G内存/1核/25gNVMe/拉斯维加斯+迈阿密

hostodo从2014年年底运作至今一直都是走低价促销侧率运作VPS,在市场上一直都是那种不温不火的品牌知名度,好在坚持了7年都还运作得好好的,站长觉得hostodo还是值得大家在买VPS的时候作为一个候选考虑项的。当前,hostodo有拉斯维加斯和迈阿密两个数据中心的VPS在促销,专门列出了2款VPS给8T流量/月,基于KVM虚拟+NVMe整列,年付送DirectAdmin授权(发ticket...

MechanicWeb免费DirectAdmin/异地备份

MechanicWeb怎么样?MechanicWeb好不好?MechanicWeb成立于2008年,目前在美国洛杉矶、凤凰城、达拉斯、迈阿密、北卡、纽约、英国、卢森堡、德国、加拿大、新加坡有11个数据中心,主营全托管型虚拟主机、VPS主机、半专用服务器和独立服务器业务。MechanicWeb只做高端的托管vps,这次MechanicWeb上新Xeon W-1290P处理器套餐,基准3.7GHz最高...

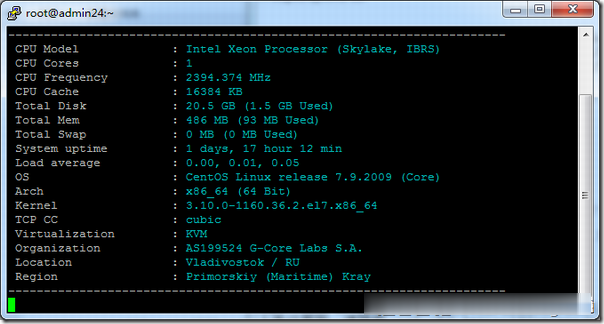

Gcore(gcorelabs)俄罗斯海参崴VPS简单测试

有一段时间没有分享Gcore(gcorelabs)的信息了,这是一家成立于2011年的国外主机商,总部位于卢森堡,主要提供VPS主机和独立服务器租用等,数据中心包括俄罗斯、美国、日本、韩国、新加坡、荷兰、中国(香港)等多个国家和地区的十几个机房,商家针对不同系列的产品分为不同管理系统,比如VPS(Hosting)、Cloud等都是独立的用户中心体系,部落分享的主要是商家的Hosting(Virtu...

公司网络被攻击为你推荐

-

巨星prince去世有几位好莱坞巨星死在2016年mathplayerjavascript 如何判断document.body.innerHTML是否为空同ip网站查询怎样查询一个ip绑了多少域名www.haole012.com012.qq.com是真的吗www.zjs.com.cn请问宅急送客服电话号码是多少?lcoc.topeagle solder stop mask top是什么层www4399com4399小游戏 请记住本站网站 4399.urlhao.rising.cn瑞星强制篡改主页 HTTP://HAO.RISING.CN 各位有什么办法可以解决吗?月风随笔散文校园月色600字初中作文猴山条约尼布楚条约,是我们割地,为什么说是公平条约呢