协议毕业论文---防火墙的安全网络构建

基于天融信防火墙的安全网络构建

摘要 本文主要讨论基于天融信防火墙及VPN设备 对内部网络的安全体系进行实时的维护和有序的管理。对于大中小型企业安全性较低、功能单一的软件防火墙已经不能够满足公司的使用了 因此 购买一款安全性更高 功能更加全面的硬件防火墙VPN设备才是首选。 VPN可以通过特殊加密的通讯协议连接到Internet上在位于不同地方的两个或多个企业内部网之间建立一条专有的通讯线路。虚拟专用网可以帮助远程用户、公司分支机构、 商业伙伴及供应商同公司的内部网建立可信的安全连接 并保证数据的安全传输。虚拟专用网可用于不断增长的移动用户的全球因特网接入 以实现安全连接 可用于实现企业网站之间安全通信的虚拟专用线路 用于经济有效地连接到商业伙伴和用户的安全外联网虚拟专用网。 因此通过一款高效可靠的硬件防火墙VPN设备来作用于公司内网和互联网之间是非常有必要的 天融信的VPN设备就可以为我们营造一个合理、 高效、 有序的网络安全体系。

关键词 计算机网络安全 防火墙 VPN

目 录

引 言. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .1

第一章 网络安全技术与VPN技术. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .2

1. 1 网络安全概述. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .2

1. 2 网络安全的基本问题. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .2

1. 3 VPN定义及其协议内容. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .4

1. 3. 1何谓VPN. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .4

1. 3. 2 VPN优缺点. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .4

1. 3. 3 VPN的功能. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .5

1. 3. 4最常用的VPN协议. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .5

第二章 局域网分析与设计. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .10

2. 1背景描述. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .10

2. 2可行性分析. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .11

2. 3需求分析. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .12

2. 4局域网结构图. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .13

2. 5局域网功能图. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .13

第三章 天融信防火墙配臵. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .15

3. 1 IP地址的分配. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .15

3. 1. 1防火墙物理接口地址配臵. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .15

3. 1. 2各部门的IP地址范围. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .16

3. 2源地址转换的配臵. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .17

第四章天融信VPN技术配臵. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .20

4. 1开放IPSecVPN服务. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .20

4. 2配臵VRC功能. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .21

4. 3 CLI配臵步骤. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .25

结 论. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .27

致 谢. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .28

参考文献. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .29

引 言

对于大中小型企业安全性较低、功能单一的软件防火墙已经不能够满足公司的使用了 因此购买一款安全性更高功能更加全面的硬件防火墙VPN设备才是首选。 VPN可以通过特殊加密的通讯协议连接到Internet上在位于不同地方的两个或多个企业内部网之间建立一条专有的通讯线路。虚拟专用网可以帮助远程用户、公司分支机构、 商业伙伴及供应商同公司的内部网建立可信的安全连接 并保证数据的安全传输。虚拟专用网可用于不断增长的移动用户的全球因特网接入 以实现安全连接 可用于实现企业网站之间安全通信的虚拟专用线路 用于经济有效地连接到商业伙伴和用户的安全外联网虚拟专用网。 因此通过一款高效可靠的硬件防火墙VPN设备来作用于公司内网和互联网之间是非常有必要的天融信的VPN设备就可以为我们营造一个合理、 高效、有序的网络安全体系。

1

第一章 网络安全技术与VPN技术

1. 1 网络安全概述

网络安全是指借助网络管理使用网络环境中信息的机密性、完整性、及可用性受到保护其只要目标是确保经网络传输的信息到达目的计算机时没有任何改变或丢失。 因此必须确保只有被授权者才可以访问网络。

任何信息系统的安全性都可以从以下4个方面进行衡量第一用户身份认证是指在用户访问网络前验证其身份是否合法第二授权是指允许用户以什么方式访问网络资源 即用户访问网络的权限第三责任根据经数据检查跟踪得到的时间记录作为证据判别访问者责任第四保证是指系统达到什么级别的可靠程度。

1. 2 网络安全的基本问题

研究网络安全问题首先要研究对网络安全构成威胁的主要因素。我们将网络安全构成威胁的因素大致归纳为以下几个方面

1.网络防攻击问题

在Internet中对网络的攻击可以分为服务攻击和非服务攻击。服务攻击是指对网络中提供某种服务的服务器发起攻击造成该网络服务器的“拒绝服务” 网络工作不正常。 非服务攻击是指攻击者可能使用各种方法对网络通信设备如路由器、交换机发起攻击使网络通信设备工作严重阻塞或瘫痪。

2

2.网络安全漏洞与对策问题

网络信息系统的运行涉及计算机硬件与操作系统、网络硬件与网络软件、数据库管理系统、应用软件以及网络通信协议。这些硬件与软件资源都会存在一定的安全问题 它们不可能百分之百没有缺陷和漏洞。网络攻击者通过研究这些安全漏洞然后把这些安全漏洞作为攻击网络的首选目标。这就要求网络安全人员主动去了解各种网络资源可能存在的安全问题利用各种软件与测试工具主动检测网络可能存在的各种安全隐患并及时提出解决方案。

3.网络中信息安全保密问题

网络中信息安全保密主要包括信息存储安全与信息传输安全两个方面:

1 信息存储安全是指如何保证静态存储在连网计算机中的信息不会被未授权的网络用户非法使用。信息存储安全通常采用用户访问权限设臵、用户口令加密、用户身份认证、数据加密与结点地址过滤等方法。

2信息传输安全是指如何保证信息在网络传输过程中不被泄露与不被攻击。信息在从信息源传输到信息目的结点的过程中可能遇4种攻击类型

1 信息被截取

2信息被篡改

3信息被窃听

4信息被伪造

保证网络系统中的信息安全的主要技术是数据加密和解密。 目

3

前人们通过加密和解密算法、身份验证、数字签名等方法实现

信息存储与传输的安全性。

1. 3 VPN定义及其协议内容

1. 3. 1何谓VPN

VPN即虚拟专用网是通过一个公用网络通常是因特网建立一个临时的、安全的连接是一条穿过混乱的公用网络的安全、稳定的隧道。通常 VPN是对企业内部网的扩展通过它可以帮助远程用户、公司分支机构、商业伙伴及供应商同公司的内部网建立可信的安全连接并保证数据的安全传输。 VPN可用于不断增长的移动用户的全球因特网接入以实现安全连接可用于实现企业网站之间安全通信的虚拟专用线路用于经济有效地连接到商业伙伴和用户的安全外联网虚拟专用网。在公司总部有一个主网络其它分支点或合作公司的网络以及单独用户远程连入总部的网络。

1. 3. 2 VPN优缺点

使用VPN的好处

⒈节省费用

⒉高安全性

⒊没有地区限制

VPN出现以前如果用户要建立从住处到企业的安全通道那么往往会向当地的ISP租用一条专用ISDN或者T1信道这笔线路的租费是

4

相当昂贵的。而VPN技术并不需要专门的通讯线路只要借助公共网络就可以完成同样的功能而且价格低廉。虽然VPN网络的数据要经过公共网络传输不像以往租用线路那样是一种点到点的连接所有的数据直接在个人和企业之间传输而不用担心被人截取。但是VPN通过加密和隧道这两个技术 同样为数据传输提供了高度的安全性。

1. 3. 3 VPN的功能

VPN可以提供的功能 防火墙功能、认证、加密、隧道化。

VPN可以通过特殊加密的通讯协议连接到Internet上在位于不同地方的两个或多个企业内部网之间建立一条专有的通讯线路就好比是架设了一条专线一样但是它并不需要真正的去铺设光缆之类的物理线路。这就好比去电信局申请专线但是不用给铺设线路的费用也不用购买路由器等硬件设备。 VPN技术原是路由器具有的重要技术之一在交换机防火墙设备或Wind VPNows 2000及以上操作系统中都支持VPN功能一句话 VPN的核心就是利用公共网络建立虚拟私有网。

1. 3. 4最常用的VPN协议

目前VPN最常用到的协议有PPTP L2TP和IPSec。

1.PPTP协议

PPTP Point to Point Tunnel ing Protocol 即点到点隧道协议。该协议由美国微软设计用于将PPP分组通过IP网络封装传输。

PPTP协议使用了基本的PPP协议来封装数据 它通过使用扩展的GRE封装将PPP分组在IP网上进行传输。

5

PPTP使用微软的MPPE协议点到点加密协议进行加密使用MSCHAP MSCHAPv2或者EAP协议对双方的身份进行授权和验证。如果使用MSCHAP这类协议那么用户在连接的过程中就要输入相应的用户名和密码如果使用EAP协议那么就要使用相应数字证书或者Smart Card这类设备。 一旦数据加密完毕那么PPTP协议会把加密的数据包封装在GRE数据包中然后提供必要的PPP信息进行发送。

2.L2TP协议

L2TP Layer Two (2) Tunnel ing Protocol 即第二层隧道协议。它结合了微软的PPTP以及Cisco的L2F协议。

L2TP将PPP分组进行隧道封装并在不同的传输媒体上传输。 PPTP要求互联网络为IP网络。 L2TP只要求隧道媒介提供面向数据包的点对点的连接。 L2TP可以在IP 使用UDP 帧中继永久虚拟电路PVCs

X. 25虚拟电路VCs 或ATM VCs网络上使用。 L2TP本身不提供数据加密 它依赖于IPSec对数据进行加密。

3. IPsec协议

IPsec IP Security是IETF IPsec工作组为了在IP层提供通信安全而制定的一套协议族。它包括安全协议部分和密钥协商部分。安全协议部分定义了对通信的安全保护机制密钥协商部分定义了如何为安全协商保护参数 以及如何对通信实体的身份进行鉴别。

IPsec安全协议给出了封装安全载荷Encapsulated SecurityPayload 以下简称ESP和鉴别头Authentication Header 以下简称AH两种通信保护机制。其中ESP机制为通信提供机密性和完整性保护 AH机制为通信提供完整性保护。

6

IPsec协议使用IKE协议实现安全协议的自动安全参数协商。 IKE协商的安全参数包括加密及鉴别算法、加密及鉴别密钥、通信的保护模式传输或隧道模式 、 密钥的生存期等。 IKE将这些安全参数构成的安全参数集合称为SA。

4 IPsec完整性协议

完整性验证指的是用散列算法对接收到的信息进行验证判断其是否与发送的信息完全相同。一个散列算法主要是对发送方和接收方的数据进行加密校验以确保数据未被改变。如果信息在传输过程中有变化散列值就会不同 此时就拒绝该数据包。

在进行IPSec完整性配臵时有两个选项MD5 (MessageDigest 5)和SHA1 Secure Hash Algorithm 1 。后者的安全度更高但需要更多的CPU资源 MD5使用128位散列算法而SHA1使用的160位算法。

5 IPsec认证协议

当两个系统互相交换加密数据之前需要相互对加密的数据包进行安全协定。这个安全协定称为安全关联 securityassociation简称SA 。 为了进行通信两个系统必须协商使用相同的SA。

因特网密钥交换协议 Internet Key Exchange简称IKE管理着用于IPSec连接的SA协商过程。 IKE是因特网工程任务组 InternetEngineering Task Force简称IETF制定的关于安全关联和密钥交换的标准方法。 IKE的操作分两阶段第一阶段建立ISAKMP SA确保通信信道的安全 第二阶段协商所使用的IPSec SA。

为了建立IPSec通信两台主机在SA协商发生之前必须互相认证有三种认证方法

7

- 协议毕业论文---防火墙的安全网络构建相关文档

- 防火墙成长型企业防火墙应用方案

- 电脑防火墙在哪里怎样关防火墙?

- 电脑防火墙在哪里电脑系统防火墙在哪里

- 电脑防火墙在哪里防火墙的主要功能和几种类型?

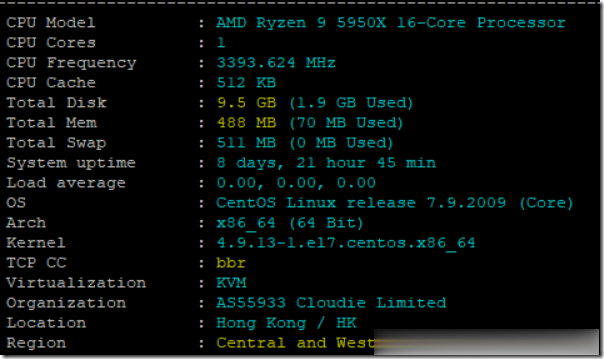

DogYun香港BGP月付14.4元主机简单测试

前些天赵容分享过DogYun(狗云)香港BGP线路AMD 5950X经典低价云服务器的信息(点击查看),刚好账户还有点余额够开个最低配,所以手贱尝试下,这些贴上简单测试信息,方便大家参考。官方网站:www.dogyun.com主机配置我搞的是最低款优惠后14.4元/月的,配置单核,512MB内存,10GB硬盘,300GB/50Mbps月流量。基本信息DogYun的VPS主机管理集成在会员中心,包括...

OneTechCloud香港/日本/美国CN2 GIA月付9折季付8折,可选原生IP或高防VPS

OneTechCloud(易科云)是一家主打CN2等高端线路的VPS主机商家,成立于2019年,提供的产品包括VPS主机和独立服务器租用等,数据中心可选美国洛杉矶、中国香港、日本等,有CN2 GIA线路、AS9929、高防、原生IP等。目前商家针对全场VPS主机提供月付9折,季付8折优惠码,优惠后香港VPS最低季付64元起(≈21.3元/月),美国洛杉矶CN2 GIA线路+20Gbps防御型VPS...

VirtVPS抗投诉瑞士VPS上线10美元/月

专心做抗投诉服务器的VirtVPS上线瑞士机房,看中的就是瑞士对隐私的保护,有需要欧洲抗投诉VPS的朋友不要错过了。VirtVPS这次上新的瑞士服务器采用E-2276G处理器,Windows/Linux操作系统可选。VirtVPS成立于2018年,主营荷兰、芬兰、德国、英国机房的离岸虚拟主机托管、VPS、独立服务器、游戏服务器和外汇服务器业务。VirtVPS 提供世界上最全面的安全、完全受保护和私...

-

百度k站被百度k站之后你一般是怎么处理的如何免费开通黄钻如何免费开通黄钻雅虎社区有什么网站的论坛内容丰富 资讯较新 适合年轻人的?邮箱打不开怎么办126邮箱打不开怎么办网站运营网站运营的工作做什么照片转手绘照片弄成手绘一样的那个软件到底叫什么,能不能告诉啊?照片转手绘有什么软件可以把相片变成手绘的,不是美图秀秀里面的淘宝店推广给淘宝店铺推广有什么好处?如何建立自己的网站如何建立自己的网站安全漏洞如何发现系统安全漏洞