证书使用java进行双向认证的ssl链接及使用openssl生产证书链附源程序

这几天被SSL和证书搞得头昏脑胀的。不过还好终于把这个 SSL搞定了。

用SSL进行双向身份验证意思就是在客户机连接服务器时 链接双方都要对彼此的数字证书进行验证保证这是经过授权的才能够连接(我们链接一般的 SSL时采用的是单向验证客户机只验证服务器的证书服务器不验证客户机的证书。而连接网上银行时使用的 U盾就是用来存储进行双向验证所需要的客户端证书的)。

JDK里面内置了一个数字证书生产工具 keytool。但是这个工具只能生成自签名的数字证书。所谓自签名就是指证书只能保证自己是完整的 没有经过非法修改的。 但是无法保证这个证书是属于谁的。其实用这种自签名的证书也是可以进行双向验证的 (用keytool生成的自签名证书进行双向验证请看这里 向这位仁兄致意〜 )但是这种验证有一个缺点对于每一个要链接的服务器都要保存一个证书的验证副本。 而且一旦服务器更换证书所有客户端就需要重新部署这些副本。对于比较大型的应用来说这一点是不可接受的。所以就需要证书链进行双向认证。 证书链是指对证书的签名又一个预先部署的 众所周知的签名方签名完成这样每次需要验证证书时只要用这个公用的签名方的公钥进行验证就可以了。 比如我们使用的浏览器就保存了几个常用的 CA_ROOT每次连接到网站时只要这个网站的证书是经过这些CA_ROOT签名过的。就可以通过验证了。

但是这些共用的CA_ROOT的服务不是免费的。而且价格不菲。所以我们有必要自己生成一个CA_ROOT的密钥对然后部署应用时只要把这个C A_RO O T的私钥部署在所有节点就可以完成验证了。要进行CA_ROOT的生成需要OpenSSL()。你也可以在找到Windows下的版本

安装好OpenS SL以后就可以生成证书链了我写了一个 BAT解决这些东西

@echo offset Cset PWD_SERVER_KS=serverks

set PWD_SERVER_KEY=serverkeyset PWD_CLIENT_KS=clie ntks

set PWD_CLIENT_KEY=clie ntkeyif not exist (echo Generating a ca root key file. . .ope nssl req-new-x509-keyout -out -config%CONFIG%

)else(echo already exists. . .

) if not exist (

echo Generating server's private key. . .keytool -ge nkey-alias log on_server_private_key-validity 365-keyalg RSA-keysize 1024-keystore-keypass%PWD_SERVER_KEY%-storepass%PWD_SERVER_KS%)else(echo already exits. . .

)if not exist (echo Generating client's private key. . .keytool -ge nkey-alias ipclie nt_private_key -validity 365-keyalg RSA-keysize 1024-keystore-keypass%PWD_CLIENT_KEY%-storepass%PWD_CLIENT_KS%)else(echo already exits. . .

)echo========Fini shed key gen erati on=========if not exist (echo Generating server's singature request file. . .keytool -certreq-alias log on_server_private_key-sigalg MD5 withRSA-file

-keypass%PWD_SERVER_KEY%-storepass%PWD_SERVER_KS%-keystore

)else(echo already exits. . .

)if not exist (echo Generating client's singature request file. . .keytool -certreq-alias ipclie nt_private_key-sigalg MD5 withRSA

-file-keypass%PWD_CLIENT_KEY%-storepass%PWD_CLIENT_KS%-keystore)else(echo already exits. . .

)if not exist (ope nssl ca-in-out -cert -keyfile-n otext -co nfig%CONFIG%)else(

echo already exits. . .if not exist (ope nssl ca-in-out -cert -keyfile-n otext -co nfig%CONFIG%

)else(echo already e xits. . .

)echo=========Fini shed ca root sig naturi ng==========echo Import ing ca root certs into keystore. . .keytool -import -v-trustcacerts -alias ca_root -file -storepass%PWD_SERVER_KS%-keystorekeytool -import -v-trustcacerts -alias ca_root -file -storepass%PWD_CLIENT_KS%-keystore echo Importing sig natured keys. . .keytool -import -v-alias logo n_server_private_key-file-keypass%PWD_SERVER_KEY%-storepass%PWD_SERVER_KS%-keystorekeytool -import -v-alias ipclie nt_private_key -file-keypass%PWD_CLIENT_KEY%

-storepass%PWD_CLIENT_KS%-keystoreecho All done!

运行这个批处理期间需要回答一些问题 然后就可以得到一些文件其中是需要在客户端部署的是在服务器部署的。 ca.*是root_ca的密钥文件。

然后可以用下面的代码测试

/*

* Copyrights (C)2008 Bearice)

* Release under GNU/GPL Versio n 2.

*/package import

import import import import import import import import import import import import import import import import

*@author Bearice

*/public class NewClass exte nds Thread{

@O verri depublic void run() {try{sleep(100);

SSLContext ctx=("SSL');

KeyMa nagerFactory kmf=("Su nX509");

TrustMa nagerFactory tmf=("Su nX509");

KeyStore ks=("JKS');oCharArray());

(ks, "clientkey" .toCharArray());

(ks);

(),(),nul l);

SSL SocketFactory factory=();

SSLSocket socket=(SSLSocke) ("",4433);sho wCerts());

PrintWriter pw=new PrintWriter());

("GET/HTTP/");

("Server:");

("Connection:close");

();

();

BufferedRe ader in=ne w BufferedRe ader(ne w In put StreamReader()));Stri ng ln;whi l e((ln=()) !=nul l) {

}

} catch(Excepti on ex) {nul l,e x);

}

}public static void showCerts(SSLSession sessio"{

X509Certificate cert=null;try{cert=(X509Certificate) ()[0];

} catch(SSLPeerU nverifiedExcepti on e) {

();

+"did not present a valid certificate");oCharArray());

(ks, "serverkey" .toCharArray());

(ks);

(),(),nul l);

SSLServerSocketFactory factory=();

SSLServerSocket serverSocket=(SSLServerSocke)t (4433);

(true);new NewClass().start();

SSLSocket socket=(SSLSocke)t ();try{

();

} catch(Excepti on ex) {

"Ha ndshake failed: "+ex);

}sho wCerts());

();

PrintWriter out=new PrintWriter());

BufferedRe ader in=ne w BufferedRe ader(ne w In put StreamReader()));Stri ng ln;whi l e((ln=()) !=nul l) {if("")) {bre ak;

}

}

("HTTP/200 OK");

C'C ache-Co ntro l:no-c ache");

("P ragm a:no-c ache");

("Expires:Fri,01 Jan 199000:00:00 GMT");

("Content-Type: text/html;charset=UTF-8");

("Date:Tue,01 Jul 2008 1 1:56:42 GMT");

("Server:BWS");

("X-Powered-By:BWS");

()

("<html><h1>hello world</h1></html>");()

();

}

}

- 证书使用java进行双向认证的ssl链接及使用openssl生产证书链附源程序相关文档

- 密钥一种基于OpenSSL的安全电子商务平台与设计(管理学范文)

- 密钥一种基于OpenSSL的安全电子商务平台研究与设计(电子商务范文)

- 论文基于openssl的安全web服务器开发通信工程专业论文

- 服务器20基于openssl安全web服务器开发

- 密钥一种基于OpenSSL的安全电子商务平台研究与设计(电子商务范文)

- 漏洞当安全协议不安全了-OpenSSL漏洞

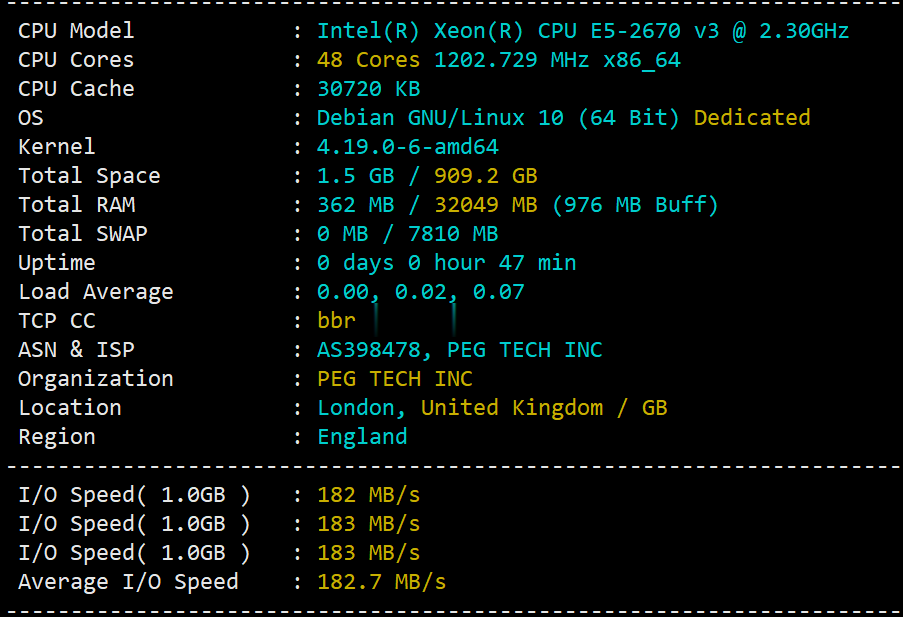

raksmart:香港机房服务器实测评数据分享,告诉你raksmart服务器怎么样

raksmart作为一家老牌美国机房总是被很多人问到raksmart香港服务器怎么样、raksmart好不好?其实,这也好理解。香港服务器离大陆最近、理论上是不需要备案的服务器里面速度最快的,被过多关注也就在情理之中了。本着为大家趟雷就是本站的光荣这一理念,拿了一台raksmart的香港独立服务器,简单做个测评,分享下实测的数据,仅供参考!官方网站:https://www.raksmart.com...

LOCVPS新上韩国KVM,全场8折,2G内存套餐月付44元起_网络传真服务器

LOCVPS(全球云)发布了新上韩国机房KVM架构主机信息,提供流量和带宽方式,适用全场8折优惠码,优惠码最低2G内存套餐月付仅44元起。这是一家成立较早的国人VPS服务商,目前提供洛杉矶MC、洛杉矶C3、和香港邦联、香港沙田电信、香港大埔、日本东京、日本大阪、新加坡、德国和荷兰等机房VPS主机,基于KVM或者XEN架构。下面分别列出几款韩国机房KVM主机配置信息。韩国KVM流量型套餐:KR-Pl...

80VPS:香港服务器月付420元;美国CN2 GIA独服月付650元;香港/日本/韩国/美国多IP站群服务器750元/月

80vps怎么样?80vps最近新上了香港服务器、美国cn2服务器,以及香港/日本/韩国/美国多ip站群服务器。80vps之前推荐的都是VPS主机内容,其实80VPS也有独立服务器业务,分布在中国香港、欧美、韩国、日本、美国等地区,可选CN2或直连优化线路。如80VPS香港独立服务器最低月付420元,美国CN2 GIA独服月付650元起,中国香港、日本、韩国、美国洛杉矶多IP站群服务器750元/月...

-

迅雷不能登录为什么迅雷5不能登录了?在线漏洞检测求免费的漏洞扫描工具二叉树遍历二叉树三种遍历方式原则?显卡温度多少正常显卡温度多少正常镜像文件是什么镜像文件是什么意思?如何建立一个网站如何建立一个网站?免费qq空间装扮有办法免费装扮QQ空间吗??云挂机云挂机每天2+元你提了吗?三星s8什么时候上市三星盖乐世S8上市时间公布 三星盖乐世s8多少钱域名库求解:请将您的域名:别名(CNAME)主机解析到idc1.xiaodoutao.com