安全漏洞如何发现系统安全漏洞

安全漏洞 时间:2021-01-13 阅读:()

安全漏洞与系统攻击之间的关系?

系统安全漏洞是在系统具体实现和具体使用中产生的错误,但并不是系统中存在的错误都是安全漏洞。只有能威胁到系统安全的错误才是漏洞。

许多错误在通常情况下并不会对系统安全造成危害,只有被人在某些条件下故意使用时才会影响系统安全。

漏洞虽然可能最初就存在于系统当中,但一个漏洞并不是自己出现的,必须要有人发现。

在实际使用中,用户会发现系统中存在错误,而入侵者会有意利用其中的某些错误并使其成为威胁系统安全的工具,这时人们会认识到这个错误是一个系统安全漏洞。

系统供应商会尽快发布针对这个漏洞的补丁程序,纠正这个错误。

这就是系统安全漏洞从被发现到被纠正的一般过程。

系统攻击者往往是安全漏洞的发现者和使用者,要对于一个系统进行攻击,如果不能发现和使用系统中存在的安全漏洞是不可能成功的。

对于安全级别较高的系统尤其如此。

系统安全漏洞与系统攻击活动之间有紧密的关系。

因而不该脱离系统攻击活动来谈论安全漏洞问题。

了解常见的系统攻击方法,对于有针对性的理解系统漏洞问题,以及找到相应的补救

安全漏洞的基本简介

安全漏洞(security hole) 安全漏洞是指受限制的计算机、组件、应用程序或其他联机资源的无意中留下的不受保护的入口点。漏洞是硬件软件或使用策略上的缺陷,他们会使计算机遭受病毒和黑客攻击。

网络科普安全漏洞的概念及分类是什么?

网络科普安全漏洞是信息系统在生命周期的各个阶段(设计、实现、运维等过程)中产生的某类问题,这些问题会对系统的安全(机密性、完整性、可用性)产生影响。系统漏洞有哪些

I)输入验证错误(Input Validation Error):未对用户输入数据的合法性进行验证,使攻击者非法进入系统。2)缓冲区溢出((Butter Overflow)向程序的缓冲区中录入的数据 超过其规定长度,造成缓冲区溢出,破坏程序正常的堆栈,使程序 执行其他命令。

3)设计错误(Design Error):程序设计错误而导致的漏洞。

其 实,大多数的漏洞都属于设计错误。

4)意外情况处置错误(Exceptional Condition Handling Error):程 序在实现逻辑中没有考虑到一些意外情况,而导致运行出错。

5)访lb1验证错误(ess Validation Error):程序的访lb1验证部分 存在某些逻辑错误,使攻击者可以绕过访问控制进入系统。

6)配置错误(Configuration Error):系统和应用的配置有误,或 配置参数、访问权限、策略安装位置有误。

7)竞争条件(Race Condition):程序处理文件等实体在时序和同 步方面存在问题,存在一个机会窗口使攻击者能够施以外来的影 响。

8)环境错误(}Oondition Error):一些环境变量的错误或恶意设置 造成的漏洞。

9)其他。

《系统安全漏洞研究及数据库实现》 计算机工程 2004年4月 Vo1.30 No.8 文章编号:1000-3428(2004)08一0068-03

如何发现系统安全漏洞

什么是漏洞?任何具有这种功能的程序都必须小心对待。如果在其中有任何的小错误,它就能在允许任何人-未被授权的人做任何的事情。

具有这种特性的小“臭虫”被叫做“漏洞”或者更正式地被叫做“弱点”。

我们常见的一些例子:你从的邮件阅读器读取任何人给你发的邮件,然后显示在你的显示器上,而它们本不应当这样做的。

任何被接在因特网上的计算机的TCP/IP栈都从因特网上的获得任何人的输入信息,并且能够直接存取你的计算机,而你的网上邻居们确不能这样。

漏洞的共同特点是什么? 心理学上问题 当你写软件的正常部分的时候,如果用户的*作是正确的,那你的目的是完成这件事。

当你写软件的安全敏感部分的时候,你一定要使得任何没有被信任的用户都不可能完成*作。

这意味着你的程序的很大部分必须在很多情况下功能正常。

编制加密和实时程序的程序员精于此道。

而最其程序员则由于他们的通常的工作习惯使得他们的于使他们的软件从未考虑安全的因素,换而言之,他们的软件是不安全的。

变换角色漏洞 很多漏洞是从不同的运行着的程序中发现的。

有时是一个极小的错误或者及其普通的错误也会造成安全漏洞。

例如,假设你有本来打算让你在打印你的文档之前想通过PostScript解释器预览它。

这个解释器不是安全敏感的程序;如果你不用它,它一点也不会成为你的麻烦。

但是一旦你用它来处理从别人那里得到的文件,而那个人你并不知道也不值得信任。

这样你就可能招致很多麻烦。

他人可以向你发送能删除你所有文件或者复制你所有文件到他人可以得到的地方的文档。

这是大部分Unix TCP/IP栈的脆弱性的根源-它是在网络上的每个人都值得信任的基础上开发的,而被应用在这个并不如当初所想象安全的环境中。

这也是SenDMAil所发生的问题的根源。

直到它通过审查,它一直是很多是漏洞的根源。

再更进一步讲,当函数在合理的范围内使用时是安全的,如果不这样的话,他们将造成无法想象的灾难。

一个最好的例子就是gets()。

如果你在你控制输入使用gets()函数,而你正好输入比你预定输入大得多的缓冲区,这样,你就达到了你的目的。

对付这个得最好的补丁就是不要做类似这样的事或者设定比原先大的多的缓冲区,然后重新编译。

但是,当数据是来自非信任的数据源的时候,gets()能使缓冲器溢出,从而使程序能做任何事情。

崩溃是最普通的结果,但是,你通常能地精巧地安排使得数据能象代码一样执行。

缓冲区溢出漏洞 当你往数组写入一个字符串,并且越过了数组边界的时候,会发生缓冲器溢出。

几个能引起安全问题的缓冲器溢出情况: 1.读*作直接输入到缓冲区; 2.从一个大的缓冲区复制到一个小的缓冲区; 3.对输入的缓冲区做其他的*作。

如果输入是可信的,则不成为安全漏洞,但也是潜在的安全隐患。

这个问题在大部分的Unix环境中很突出;如果数组是一些函数的局部变量,那么它的返回地址很有可能就在这些局部变量的堆栈中。

这样就使得实现这种漏洞变得十分容易,在过去的几年中,有无数漏洞是由此造成的。

有时甚至在其他的地方的缓冲区都会产生安全漏洞——尤其是他们在函数指针附近。

需要寻找的东西:

- 安全漏洞如何发现系统安全漏洞相关文档

- 工程师发表论文计算机软件中安全漏洞检测方法研究

- 扫描安全漏洞

- 系统安全漏洞

- 测试安全漏洞

- 编写人:陌陌安全应急响应中心

- 我来说两句-问题严峻!2015年网络安全威胁事件大盘点

PacificRack:洛杉矶KVM月付1.5美元起,1G内存套餐年付12美元起

PacificRack在本月发布了几款特价产品,其中最低款支持月付仅1.5美元,基于KVM架构,洛杉矶机房,PR-M系列。PacificRack简称PR,QN机房旗下站点,主要提供低价VPS主机产品,基于KVM架构,数据中心为自营洛杉矶机房,现在只有PR-M一个系列,分为了2个类别:常规(Elastic Compute Service)和多IP产品(Multi IP Server)。下面列出几款秒...

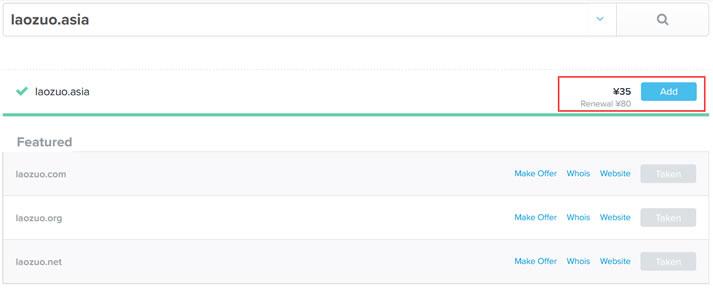

.asia域名是否适合做个人网站及.asia域名注册和续费成本

今天看到群里的老秦同学在布局自己的网站项目,这个同学还是比较奇怪的,他就喜欢用这些奇怪的域名。比如前几天看到有用.in域名,个人网站他用的.me域名不奇怪,这个还是常见的。今天看到他在做的一个范文网站的域名,居然用的是 .asia 后缀。问到其理由,是有不错好记的前缀。这里简单的搜索到.ASIA域名的新注册价格是有促销的,大约35元首年左右,续费大约是80元左右,这个成本算的话,比COM域名还贵。...

月神科技 国内上新成都高防 全场八折促销续费同价!

月神科技是由江西月神科技有限公司运营的一家自营云产品的IDC服务商,提供香港安畅、香港沙田、美国CERA、成都电信等机房资源,月神科技有自己的用户群和拥有创宇认证,并且也有电商企业将业务架设在月神科技的平台上。本次带来的是全场八折促销,续费同价。并且上新了国内成都高防服务器,单机100G集群1.2T真实防御,上层屏蔽UDP,可定制CC策略。非常适合网站用户。官方网站:https://www.ysi...

安全漏洞为你推荐

-

博客外链怎么用博客发外链?天天酷跑刷积分教程最近一直有人说天天酷跑刷积分,怎么刷的。中小企业信息化中小企业如何进行企业信息化规划数据库损坏数据库损坏是怎么回事啊?创维云电视功能谁能具体介绍一下创维云电视的主要功能,以及基本的使用方式,如果能分型号介绍就更好了,O(∩_∩)O谢谢bluestackbluestacks安卓模拟器有什么用什么是云平台什么是云系统?网站排名靠前怎么让自己的网站排名靠前王炳坤为什么幕思床垫那么贵啊???手工杀毒如何人工手动杀毒