反限速软件谁知道哪儿有反限速工具,防火墙我有了,我就是想把他T下线?

反限速软件 时间:2021-08-09 阅读:()

如何禁止网络限速反限速软件的使用

单纯使用P2P限速软件没用,因为很多杀软或安全卫士能防范这种基于ARP原理的攻击。我这里有好办法: 在路由器上设置一个防火墙的IP规则 内网:192.168.1.2 192.168.1.254 (具体根据你的IP段来) 内网端口:不填(即使填写,也是最大范围。

)---UPD 外网:不填(即使填写,也是最大范围。

) 外网端口:54-65534 ---UPD ----禁止UDP传输就行了。

其原理:下载的传输协议,绝大多数都是采用UDP模式传输,禁用54-65534的UPD端口,可防止此类基于UDP的传输。

而浏览网站、游戏等采用TCP模式的,则不受影响。

老是被别人用限速软件给控制了!有什么办法摆脱这种限速软件?

现在这种限速软件太多了,P2P就很多种,还有什么聚生网管、网络岗之类的,防火墙很多都不提示ARP攻击。所以你首先都搞明白了,到底是别人在路由器上面限制了速度呢还是怎么,如果是路由器上面限制的,那没办法,你跟网管说吧!如果是别人用非法软件也比较麻烦, 以前一般来说要么协商,要么强制手段!现在免疫墙管理这个特好,别人根本用不了这种非法限速软件,而且在内网安全和管理上有很大作用!楼主可以去了解了解!

什么防限速软件最好用,我用APR来防,但是我根本就上不去网,什么都打不开。。。有没有比APR更强悍的软件啊??

局域网内部除了ARP欺骗以外还有一种MAC地址表欺骗,常规的ARP防火墙只能防御ARP欺骗,对于MAC 地址表欺骗毫无招架之力。最著名的MAC地址表欺骗攻击软件要数幻境网盾(或称Skiller)。

MAC地址表欺 骗并不针对用户电脑,是向交换机发动,从而侦测出由此交换机负责的所有计算机中正在使用网络的计算机的IP地址,然后攻击者会随意选定几个IP进行网速限 制。

如果想要防御,必须与给你提供网络服务的服务商进行磋商,要求网络服务商更换采用既能把IP跟MAC静态绑定,也能把 MAC地址跟物理接入端口静态绑定,或者做基于接口的VLAN的交换机,因为幻境网盾所攻击的是用户的上层网络,也就是交换机,而处于底层网络的用户,如 果还是使用被动防御型防火墙,不管用软件防火墙还是硬件防火墙都是徒劳的,根本不能够防御,事实上现在不能防御,将来也永远不能防御。

MAC 地址欺骗 目前很多网络都使用Hub进行连接的,众所周知,数据包经过Hub传输到其他网段时,Hub只是简单地把数据包复制到其他端口。

因此,对于利用Hub组成 的网络来说,没有安全而言,数据包很容易被用户拦截分析并实施网络攻击(MAC地址欺骗、IP地址欺骗及更高层面的信息骗取等)。

为了防止这种数据包的无 限扩散,人们越来越倾向于运用交换机来构建网络,交换机具有MAC地址学习功能,能够通过VLAN等技术将用户之间相互隔离,从而保证一定的网络安全性。

交 换机队于某个目的MAC地址明确的单址包不会像Hub那样将该单址包简单复制到其他端口上,而是只发到起对应的特定的端口上。

如同一般的计算机需要维持一 张ARP高速缓冲表一样,每台交换机里面也需要维持一张MAC地址(有时是MAC地址和VLAN)与端口映射关系的缓冲表,称为地址表,正是依靠这张表, 交换机才能将数据包发到对应端口。

地址表一般是交换机通过学习构造出来的。

学习过程如下: (1) 交换机取出每个数据包的源MAC地址,通过算法找到相应的位置,如果是新地址,则创建地址表项,填写相应的端口信息、生命周期时间等; (2) 如果此地址已经存在,并且对应端口号也相同,则刷新生命周期时间; (3) 如果此地址已经存在,但对应端口号不同,一般会改写端口号,刷新生命周期时间; (4) 如果某个地址项在生命周期时间内没有被刷新,则将被老化删除。

如同ARP缓冲表存在地址欺骗的问题,交换机里的这种MAC地址表也存在地址欺骗问 题。

在实际应用中,人们已经发现早期设计的许多交换机都存在这个问题,以Cisco2912交换机为例,阐明一下如何进行MAC地址欺骗。

如图所 示,两个用户PcA和PcB分别连接Cisco2912的portA和portB两个端口。

PortC 00.00.CC.CC.CC.CC | | Cisco2912 portA / portB / Hub Hub | | PcA PcB 00.00.AA.AA.AA.AA 00.00.BB.BB.BB.BB 假定PcA的MAC的地址是 00.00.AA.AA.AA.AA PcB的MAC的地址是00.00.BB.BB.BB.BB 在正常的情况 下,Cisco2912里会保存如下的一对映射关系: (00.00.AA.AA.AA.AA)<—>portA (00.00.BB.BB.BB.BB) <—>portB (00.00.CC.CC.CC.CC) <—>portC 依据这个映射关 系,Cisco2912把从PortC上收到的发给PcA的包通过PortA发出,而不会从PortB发出。

但是如果我们通过某种手段使交换机改变了这个 映射关系,则Cisco2912就会将数据包转发到不应该去的端口,导致用户无法正常访问等服务。

最为简单的一种方法就是用户PcB构造 一种数据包,该包的源MAC地址不再是自己的MAC地址00.00.BB.BB.BB.BB,而是PcA的MAC地址 00.00.AA.AA.AA.AA,从上面的地址学习过程可以看出,Cisco2912就会错误的认为MAC地址00.00.AA.AA.AA.AA是 从portB上来的,因此映射关系也就改为: (00.00.AA.AA.AA.AA)<—>portB (00.00.BB.BB.BB.BB) <—>portB 这样,Cisco2912就会错误地把从PortC上收到的目的地址为MAC A的数据包通过PortB发出,而不再发给PortA.。

显然,如果PcB一直在发这种特意构造的包。

用户PcA就无法通过Cisco2912正常访问 。

更为严重的是,如果用户PcB构造portC上联设备(如路由器)的MAC地址(00.00.CC.CC.CC.CC),则会导致 Cisco 2912下面所有的用户无法正常访问等业务。

上述只是MAC地址表欺骗的原理,你也许看不懂,我就举个简单 的例子吧! 两个“工厂”(用户电脑),A工厂和B工厂共同使用一个“变电站”(交换机),某天A工厂引进了一批“生产效率较高但耗能比较大的设 备”(P2P软件,如迅雷、PPS等),这大量电力(带宽)被A厂的设备抽走,于是B厂就到A厂对其电力设施实施“破坏”(ARP欺骗攻击),而后来A厂 的保卫科增派了“人手”(ARP防火墙)使得B厂无法对其破坏,于是B厂干脆派“电工”(MAC地址表欺骗)去2厂共用的变电站那里进行设置限制或完全掐 断了对A厂的“电力供应”(数据流),而这时虽然A厂的保卫科很努力的防守自己的工厂,但是电力供应是从变电站那里被限制的,而工厂本身并没有受到外人的 直接破坏,所以保卫科加派的那些“人手”也不会起到任何作用。

事实上对于MAC地址表欺骗,ARP防火墙根本就不会报警。

你 可以使用防ARP欺骗利器 加强版 /soft/46882.html 使用时先选择网络适配 器! 这 种软件虽然是防御ARP欺骗用的,但是它的主动防御可以对付幻境网盾向交换机或路由器发出的MAC地址表欺骗,开启主动防御后 会不断向上层交换机或路由器发送数据包报告本机IP与MAC正确的对应关系,而当数据包数量盖过对方发送的欺骗包数量时,对方对你的限速就不起作用。

反局域网限速软件或者反限速的方法???

一般来说在局域网里面的限速软件有幻境网盾,P2P终结者之类的。这些软件一般采用的是ARP欺骗或者是中间人攻击的方式来达到限制别人的网速。

建议绑定网关MAC地址。

网上有教程。

谁知道哪儿有反限速工具,防火墙我有了,我就是想把他T下线?

看对方有没装ARP防火墙,没有的话就简单了。

随便下个ARP攻击软件就行了。

(p2p终结者、网络执法官、剪刀手之类的)。

如果对方装了防护墙,就用skiller。

突破一切防火墙,就是安装比较麻烦。

如遇不懂,可进群学习)问问总部群

- 反限速软件谁知道哪儿有反限速工具,防火墙我有了,我就是想把他T下线?相关文档

- 反限速软件谁能给我反局域网限速器的软件?急急~~~

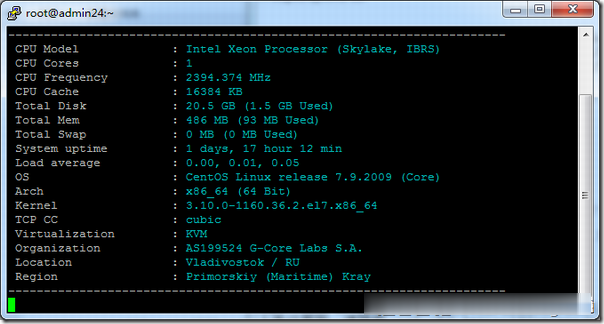

Gcore(gcorelabs)俄罗斯海参崴VPS简单测试

有一段时间没有分享Gcore(gcorelabs)的信息了,这是一家成立于2011年的国外主机商,总部位于卢森堡,主要提供VPS主机和独立服务器租用等,数据中心包括俄罗斯、美国、日本、韩国、新加坡、荷兰、中国(香港)等多个国家和地区的十几个机房,商家针对不同系列的产品分为不同管理系统,比如VPS(Hosting)、Cloud等都是独立的用户中心体系,部落分享的主要是商家的Hosting(Virtu...

火数云 55元/月BGP限时三折,独立服务器及站群限时8折,新乡、安徽、香港、美国

火数云怎么样?火数云主要提供数据中心基础服务、互联网业务解决方案,及专属服务器租用、云服务器、专属服务器托管、带宽租用等产品和服务。火数云提供洛阳、新乡、安徽、香港、美国等地骨干级机房优质资源,包括BGP国际多线网络,CN2点对点直连带宽以及国际顶尖品牌硬件。专注为个人开发者用户,中小型,大型企业用户提供一站式核心网络云端服务部署,促使用户云端部署化简为零,轻松快捷运用云计算!多年云计算领域服务经...

什么是BGP国际线路及BGP线路有哪些优势

我们在选择虚拟主机和云服务器的时候,是不是经常有看到有的线路是BGP线路,比如前几天有看到服务商有国际BGP线路和国内BGP线路。这个BGP线路和其他服务线路有什么不同呢?所谓的BGP线路机房,就是在不同的运营商之间通过技术手段时间各个网络的兼容速度最佳,但是IP地址还是一个。正常情况下,我们看到的某个服务商提供的IP地址,在电信和联通移动速度是不同的,有的电信速度不错,有的是移动速度好。但是如果...

反限速软件为你推荐

-

formation什么是word formationextractdata扩展名为xp3是什么文件sap是什么足疗,sap,指压都是什么rbo在么?那个RBO出招表到底怎么回事 斩舰刀怎么用cs躲猫猫cs躲猫猫怎么联机 今天在一个视频上看到的,T可以变成地图上的一个物品CT是找,请问怎么和老外联机cs躲猫猫CS1.6捉迷藏具体的玩法?cs躲猫猫CS GO怎么玩躲猫猫wizardry哈利波特里的蛇院,狮院,獾院,鹰院. 分别指什么rs485协议RS485和RS232协议的区别数据管理制度数据必须符合以下基本原则有哪些