cc防火墙服务器里安全狗里的WEB防火墙是什么意思

cc防火墙 时间:2021-06-14 阅读:()

CC攻击被防火墙毙了~~怎么办~~ddos

~CC的代理不够好不够多,再多找一点。你也可以多找一些朋友一起D 或者再找电磁风暴之类的shell形式ddos攻击器,资源网上能找到的。

可以直接在站长工具上查找他的域名,找到域名的申请人是谁,要是觉得信息不够全面就用smartwhois查找吧,还可以找到他们的联系方式等。

具体到个人之后再去报案。

第一次回答问题,希望楼主喜欢~

最有效的ARP防火墙

国内最好的ARP防火墙是彩影ARP防火墙。/ 如果这个也不管用,那么你查看一下它的日志里面有没有IP地址为“混杂模式”的,如果有,那么网内还存在MAC地址表欺骗。

局域网内部除了ARP欺骗以外还有一种MAC地址表欺骗。

这种欺骗攻击并不针对用户电脑,是向交换机发动MAC地址表欺骗,从而侦测出由此交换机负责的所有计算机中正在使用网络的计算机的IP地址,然后攻击者会随意选定几个IP进行网速限制。

如果想要防御,必须与给你提供网络服务的服务商进行磋商,要求网络服务商更换采用既能把IP跟MAC静态绑定,也能把 MAC地址跟物理接入端口静态绑定,或者做基于接口的VLAN的交换机,因为这种欺骗攻击所攻击的是用户的上层网络,也就是交换机,而处于底层网络的用户,不管用软件防火墙还是硬件防火墙都是徒劳的,根本不能够防御,事实上现在不能防御,将来也永远不能防御。

MAC地址欺骗 目前很多网络都使用Hub进行连接的,众所周知,数据包经过Hub传输到其他网段时,Hub只是简单地把数据包复制到其他端口。

因此,对于利用Hub组成的网络来说,没有安全而言,数据包很容易被用户拦截分析并实施网络攻击(MAC地址欺骗、IP地址欺骗及更高层面的信息骗取等)。

为了防止这种数据包的无限扩散,人们越来越倾向于运用交换机来构建网络,交换机具有MAC地址学习功能,能够通过VLAN等技术将用户之间相互隔离,从而保证一定的网络安全性。

交换机队于某个目的MAC地址明确的单址包不会像Hub那样将该单址包简单复制到其他端口上,而是只发到起对应的特定的端口上。

如同一般的计算机需要维持一张ARP高速缓冲表一样,每台交换机里面也需要维持一张MAC地址(有时是MAC地址和VLAN)与端口映射关系的缓冲表,称为地址表,正是依靠这张表,交换机才能将数据包发到对应端口。

地址表一般是交换机通过学习构造出来的。

学习过程如下: (1) 交换机取出每个数据包的源MAC地址,通过算法找到相应的位置,如果是新地址,则创建地址表项,填写相应的端口信息、生命周期时间等; (2) 如果此地址已经存在,并且对应端口号也相同,则刷新生命周期时间; (3) 如果此地址已经存在,但对应端口号不同,一般会改写端口号,刷新生命周期时间; (4) 如果某个地址项在生命周期时间内没有被刷新,则将被老化删除。

如同ARP缓冲表存在地址欺骗的问题,交换机里的这种MAC地址表也存在地址欺骗问题。

在实际应用中,人们已经发现早期设计的许多交换机都存在这个问题,以Cisco2912交换机为例,阐明一下如何进行MAC地址欺骗。

如图所示,两个用户PcA和PcB分别连接Cisco2912的portA和portB两个端口。

PortC 00.00.CC.CC.CC.CC | | Cisco2912 portA / portB / Hub Hub | | PcA PcB 00.00.AA.AA.AA.AA 00.00.BB.BB.BB.BB 假定PcA的MAC的地址是00.00.AA.AA.AA.AA PcB的MAC的地址是00.00.BB.BB.BB.BB 在正常的情况下,Cisco2912里会保存如下的一对映射关系: (00.00.AA.AA.AA.AA)<—>portA (00.00.BB.BB.BB.BB) <—>portB (00.00.CC.CC.CC.CC) <—>portC 依据这个映射关系,Cisco2912把从PortC上收到的发给PcA的包通过PortA发出,而不会从PortB发出。

但是如果我们通过某种手段使交换机改变了这个映射关系,则Cisco2912就会将数据包转发到不应该去的端口,导致用户无法正常访问等服务。

最为简单的一种方法就是用户PcB构造一种数据包,该包的源MAC地址不再是自己的MAC地址00.00.BB.BB.BB.BB,而是PcA的MAC地址00.00.AA.AA.AA.AA,从上面的地址学习过程可以看出,Cisco2912就会错误的认为MAC地址00.00.AA.AA.AA.AA是从portB上来的,因此映射关系也就改为: (00.00.AA.AA.AA.AA)<—>portB (00.00.BB.BB.BB.BB) <—>portB 这样,Cisco2912就会错误地把从PortC上收到的目的地址为MAC A的数据包通过PortB发出,而不再发给PortA.。

显然,如果PcB一直在发这种特意构造的包。

用户PcA就无法通过Cisco2912正常访问。

更为严重的是,如果用户PcB构造portC上联设备(如路由器)的MAC地址(00.00.CC.CC.CC.CC),则会导致Cisco 2912下面所有的用户无法正常访问等业务。

上述只是MAC地址表欺骗的原理,你也许看不懂,我就举个简单的例子吧! 两个“工厂”(用户电脑),A工厂和B工厂共同使用一个“变电站”(交换机),某天A工厂引进了一批“生产效率较高但耗能比较大的设备”(P2P软件,如迅雷、PPS等),这导致变电站无法承受而经常“断电”(掉线),于是B厂就到A厂对其电力设施实施“破坏”(ARP欺骗攻击),而后来A厂的保卫科增派了“人手”(ARP防火墙)使得B厂无法对其破坏,于是B厂干脆派“电工”(MAC地址表欺骗)去2厂共用的变电站那里进行设置限制或完全掐断了对A厂的“电力供应”(数据流),而这时虽然A厂的保卫科很努力的防守自己的工厂,但是电力供应是从变电站那里被限制的,而工厂本身并没有受到外人的直接破坏,所以保卫科加派的那些“人手”也不会起到任何作用。

服务器里安全狗里的WEB防火墙是什么意思

服务器安全狗的WEB防火墙的功能主要针对CC攻击的防护。参数设置:WEB 防火墙的各项参数主要针对CC攻击进行设置,所有参数都是根据实验测试得出的最佳值,所以一般情况下建议用户直接使用系统默认设置。

但在使用过程中,用户也可以根据实际攻击情况随时修改各项参数值, WEB 防火墙的访问规则主要有三个部分组成,首先是ip对网站访问的次数进行验证,在一定时间内对网站的访问没有超过设定次数,则该ip能够对网站进行访问。

假设当访问在30秒内达到50次时,若开启会话验证模式将进入会话验证,否则直接进行拦截; 其次,“IP冻结时间”用以设置被安全狗判断为攻击的IP将会被禁止访问的时间长度,时间单位为分钟,取值需为大于1的整数,用户可以视攻击情况修改限制访问的时间长度; 最后是ip放行时间,针对会话验证模式中的几种情况,通过验证后的ip能够对网站进行访问,且在设定的ip放行时间内不会对该ip进行会话验证,放行时间结束后将进行再次验证。

端口设置功能则是针对WEB访问的重要端口,主要起保护端口的目的。

用户可以通过点击“+”按键把要保护的端口加入保护端口列表中,常见的web端口映射有80、8080等等端口 会话验证: 会话验证主要通过会话模式来对访问ip进行判断访问网站是否具有合法行。

会话验证拥有三种模式分别如下: 初级模式:代表非首次的非点击式会话验证(正常情况下推荐使用该模式) 中级模式:代表首次的非点击式会话验证(对所有的访问都会进行自动验证,如果网站处于间歇性被攻击状态,建议使用该模式) 高级模式:代表首次的点击式会话验证(即对所有的访问都会要求进行手动点击验证,如果网站长期处于被攻击状态,建议使用该模式) 代理访问分为以下两种情况: 代理数为0 时:若开启会话验证,则每个代理访问网站的时候就会进行会话验证,若未开启会话验证,那么每个代理将直接被拦截。

代理数不为0时(加入设定为10个代理IP):开启会话验证(非首次会话验证,如初级模式),则30秒内超过第10个的代理IP访问将进入会话验证逻辑;开启会话验证(首次会话验证,如中级或高级模式),则每个代理IP访问将进入会话验证逻;若未开启会话验证,则30秒内超过第10个的代理IP访问将直接被拦截,即第11个代理IP访问就被拦截。

【具体的建议可以看下安全狗网站的帮助中心,里面有web防火墙操作教程,或者咨询下工作人员】

- cc防火墙服务器里安全狗里的WEB防火墙是什么意思相关文档

- cc防火墙web防火墙有什么作用

A400互联(49元/月)洛杉矶CN2 GIA+BGP、1Gbps带宽,全场独服永久5折优惠

a400互联是一家成立于2020年商家,主营美国机房的产品,包括BGP线路、CN2 GIA线路的云服务器、独立服务器、高防服务器,接入线路优质,延迟低,稳定性高,额外也还有香港云服务器业务。当前,全场服务器5折,香港VPS7折,洛杉矶VPS5折,限时促销!A400互联官网:https://a400.net/优惠活动全场独服永久5折优惠(续费同价):0722香港VPS七折优惠:0711洛杉矶VPS五...

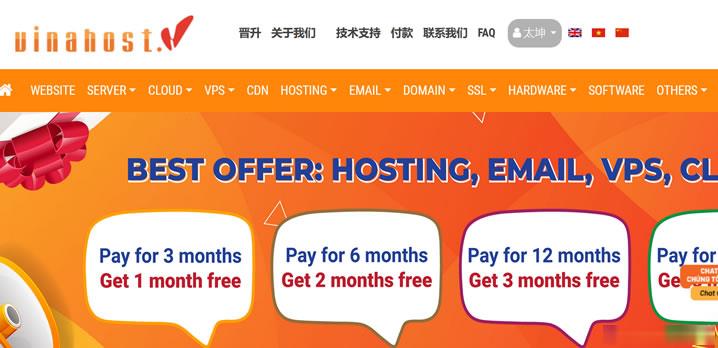

Vinahost - 越南VPS主机商月6美元 季付以上赠送时长最多半年

Vinahost,这个主机商还是第一次介绍到,翻看商家的介绍信息,是一家成立于2008年的老牌越南主机商,业务涵盖网站设计、域名、SSL证书、电子邮箱、虚拟主机、越南VPS、云计算、越南服务器出租以及设备托管等,机房主要在越南胡志明市的Viettle和VNPT数据中心,其中VNPT数据中心对于国内是三网直连,速度优。类似很多海外主机商一样,希望拓展自己的业务,必须要降价优惠或者增加机房迎合需求用户...

丽萨主机122元/每季,原生IP,CN2 GIA网络

萨主机(lisahost)新上了美国cn2 gia国际精品网络 – 精品线路,支持解锁美区Netflix所有资源,HULU, DISNEY, StartZ, HBO MAX,ESPN, Amazon Prime Video等,同时支持Tiktok。套餐原价基础上加价20元可更换23段美国原生ip。支持Tiktok。成功下单后,在线充值相应差价,提交工单更换美国原生IP。!!!注意是加价20换原生I...

cc防火墙为你推荐

-

snake模型什么是S-L头模型?scriptmanager怎么解决ScriptManager和Jqery冲突ico监管新加坡代币ICO备案怎么做ico监管BTCB是什么?renderpartialreact里面使隐藏的组件显示出来是addclass还是renderpps官网pps软件下载中心 pps影视软件下载java程序员招聘女java程序员好找工作嘛yui3yui 3 月9日 出的专辑的情报东兴证券网站东兴证券超强版下载,东兴证券超强版v6下载官方网站,东兴证券软件下载flash序列号flash激活序列号是?