系统入侵如何检查自己的Windows系统是否被入侵

系统入侵 时间:2021-05-27 阅读:()

怎么入侵系统和暴力破解电脑系统拿到密码?

windows xp系统登录密码丢失后两种解决方案 笔者一朋友的计算机安装的是windows xp操作系统,不慎忘记了系统登录用户“zhangbq”的密码,而且在安装时也没有做相应的应急盘,于是找到笔者希望能解决这个问题,经过多种方法进行尝试,最后我终于成功地找到两种方法解决了问题,现把这两种方法介绍如下: 一、利命令 我们知道在windows xp中提供了 user”命令,该命令可以添加、修改用户账户信息,其语法格式为: user [username [password | *] [options]] [/domain] user [username {password | *} /add [options] [/domain] user [username [/delete] [/domain]] 每个参数的具体含义在windows xp帮助中已做了详细的说明,在此笔者就不多阐述了。好了,我们现在以恢复本地用户“zhangbq”口令为例,来说明解决忘记登录密码的步骤: 1、重新启动计算机,在启动画面出现后马上按下f8键,选择“带命令行的安全模式”。

2、运行过程结束时,系统列出了系统超级用户“administrator”和本地用户“zhangbq”的选择菜单,鼠标单击“administrator”,进入命令行模式。

3、键入命令: user zhangbq 123456 /add”,强制将“zhangbq”用户的口令更改为“123456”。

若想在此添加一新用户(如:用户名为abcdef,口令为123456)的话,请键入 user abcdef 123456 /add”,添加后可用 localgroup administrators abcdef /add”命令将用户提升为系统管理组“administrators”的用户,并使其具有超级权限。

4、重新启动计算机,选择正常模式下运行,就可以用更改后的口令“123456”登录“zhangbq”用户了。

二、利用“administrator” 我们知道在安装windows xp过程中,首先是以“administrator”默认登录,然后会要求创建一个新账户,以便进入windows xp时使用此新建账户登录,而且在windows xp的登录界面中也只会出现创建的这个用户账号,不会出现“administrator”,但实际上该“administrator”账号还是存在的,并且密码为空。

当我们了解了这一点以后,假如忘记了登录密码的话,在登录界面上,按住ctrl+alt键,再按住del键二次,即可出现经典的登录画面,此时在用户名处键入“administrator”,密码为空进入,然后再修改“zhangbp”的口令即可。

(zt)windows2000xp忘记密码的解决方法 1。

清除sam文件: winnt系列的系统账户信息是存在%systemroot%system32configsam这个注册表文件里的。

如果系统里没有重要的账户,或者账户比较少,用删除%systemroot%system32configsam的方法是比较简单的,不过因为系统会还原为只有administrator(密码为空)和guest二个账户,所以有些程序因为它们所依赖的账户丢失了,如iis、vmware就不能启动了。

原来听说这种方法只能适用于nt workstation系列(2kpro),不能用于server,我在2000professional和2000 advanced server上试验都是成功的。

不知道为什么会有上述说法,可能是活动目录ad下不行把。

当然首先你要能够访问系统分区,来把sam文件改名或者删除。

如果是fat32、fat分区,使用98启动盘就行了。

如果是ntfs分区,可以使用winternal的ntfs for dos、ntfs for 98或者是支持ntfs的启动光盘,再或者挂到其他win2000、linux等机器上,再再或者重新安装一个新的win2000。

2。

专用工具: windows管理员密码丢失还有一个解决方法是使用petter nordahl-hagen的the offline nt password editor( .no/~pnordahl/ntpasswd/ ),这个工具是离线修改注册表文件sam来设置密码的。

需要用他的映像文件制作启动盘来引导,进而访问ntfs分区重新设置密码;虽然作者经常更新他的程序,不过我还是会担心他直接操作sam文件的安全性,可能有时会导致系统出错。

可能还有其他类似工具把,恕我无知。

3。

还有一种想法就是用一个修改密码的小程序来替换系统启动的必要程序,然后系统启动时就会替换密码,随后把被替换的程序在还原就行了。

当然首先你还是要能够访问系统分区,来替换随系统启动的程序。

替换系统启动的必要程序的一种方法是我写的一个清除administrator密码的小程序(cleanpwd),他所作的就是把administrator密码清空。

使用方法如下: (2).用法 1) 用双系统或者启动盘或者挂到别的系统上,如果是ntfs分区其他系统或启动盘要能读写ntfs分区,把windows安装目录下的system32svchost.exe改名svchost.bak.exe备份,把cleanpwd.exe拷贝成svchost.exe。

2) 启动该系统,就把administrator的密码清空了,可以直接登陆。

3) 把svchost.bak.exe 恢复就行了。

(如果使用替换的是svchost,最好再启动rpc服务) (3).为什么选用svchost.exe而不是其他程序。

每个windows2000系统都有这几个进程, system(kernel executive and kernel) smss(session manager) csrss(win32 subsystem) winlogon(logon process) services(service control manager) lsass(local security authentication server ) 如果任何一个被杀掉或者出错,系统将重新启动。

不过在lsass启动之前你不能修改密码,所以不能选用这几个程序。

另外系统中一般还有以下一些程序: svchost.exe(remote procedure call (rpc) 还有其他一些服务) wbemwinmgmt.exe(windows management umentation) mstask.exe(task scheduler) regsvc.exe(remote registry service) 可能还有其他服务程序,你可能禁止了除rpc之外的其他服务,但不会禁止rpc,否则系统工作就不正常了。

所以我选择了svchost,如果你知道其他服务会自动启动,你也可以选择它。

当然如果系统安装了杀毒软件的话,你替换杀毒软件也可以,因为一般杀毒软件都会在系统启动是启动杀毒防火墙来杀毒的。

(4).其他 有这个想法是几个月之前了,不过一直没有写这个程序 程序运行会在c:cleanpwd.txt记一个简单的日志,我也附了源码,你可以任意修改它以满足自己的要求,比如添加一个用户而不是修改管理员的密码(或者你把管理员改名了)。

4。

我还在一个网站上看到这样一个方法: 就是把%systemroot%system32logon.scr替换为cmd.exe或者explorer.exe,然后在系统登陆处等待,过一会,系统就会去运行logon.scr这个屏保,因为你替换了这个屏保文件,所以实际上运行的是cmd.exe或者explorer.exe,并且是localsystem权限,于是你可以随便了,最简单的就是在cmd.exe里运 user administrator "",成功后管理员密码也被清空了,关闭cmd或者explorer就可以用空口令登陆了。

其实这种方法和上边的那种思路是一致的。

================= code begin ======================= #include #include #include #include #include #ment(lib, &api32.lib") #define lof_file "c:\cleanpwd.txt" dword setuserpwd(char *user, char *pass); void banner(file *fp) { if(null == fp)return; fprintf(fp, "clean administrator''s password tool 1a. for lost password. "); fprintf(fp, " by bingle@ "); fprintf(fp, "website: "); } int main(int argc, char *argv[]) { banner(stderr); file *fp = fopen(lof_file, "a"); if(fp) { fprintf(stderr, "log in file %s ", lof_file); banner(fp); } if(!fp) fp = stderr; char buff[256]; fprintf(fp, "%s: clean administrator''s password ", _strtime(buff)); dword n = setuserpwd("administrator", ""); if(nerr_ess == n) fprintf(fp, "ok. "); else fprintf(fp, "failed, error:%d ", n); fclose(fp); return -1; } dword setuserpwd(char *user, char *pass) { wchar_t wuser[pwlen], wpass[pwlen]; user_info_1003 ui; mbstowcs(wuser, user, strlen(user)+1); mbstowcs(wpass, pass, strlen(pass)+1); ui.usri1003_password = wpass; usersetinfo(null, wuser, 1003, (lpbyte)&ui, null); } : 具体点如果你的系统分区采用的是fat32且用户帐户不是汉字名称的Windows XP 请采用下面的方法: 进入“带命令行的安全模式”,进入“Administrator”用户,进入命令模式后键入命令 user xxx 5678/add ,强制性的将xxx用户口令改为5678。

若想添加一新用户如zhj ,密码为1234的话,应键入 user zhj 1234/add,添加后可用 命令 localgroup administrator zhj/add将用户提升为系统管理员用户。

设置好后,重新启动计算机即可!!

电脑被黑客入侵后怎么办?

我们在平时上网的时候总会受到黑客攻击。一旦黑客攻击了我们的电脑后将给我们的电脑安全带来严重的隐患。

面对电脑遭到黑客攻击我们应该如何解决呢?下面简单的为大家介绍一下如何预防电脑被黑客攻击。

一:以炫耀技术目的的系统入侵恢复 黑客入侵系统的目的,是为了向同行或其他人炫耀其高超的网络技术,或者是为了实验某个操作系统漏洞而进行的系统入侵活动。

对于这类系统入侵事件,黑客一般会在被入侵的系统中留下一些证据来证明他已经成功入侵了这个系统,有时还会在互联网上的某个论坛中公布他的入侵成果,例如黑客入侵的是一台 WEB服务器,他们就会通过更改此WEB站点的首页信息来说明自己已经入侵了这个系统,或者会通过安装后门的方式,使被入侵的系统成他的肉鸡,然后公然出售或在某些论坛上公布,以宣告自己已经入侵了某系统。

也就是说,我们可以将这种类型的系统入侵再细分为以控制系统为目的的系统入侵和修改服务内容为目的的系统入侵。

二:采用的处理方式 1、立即通过备份恢复被修改的网页。

2、建立被入侵系统当前完整系统快照,或只保存被修改部分的快照,以便事后分析和留作证据。

3、通过分析系统日志文件,或者通过弱点检测工具来了解黑客入侵系统所利用的漏洞。

如果黑客是利用系统或网络应用程序的漏洞来入侵系统的,那么,就应当寻找相应的系统或应用程序漏洞补丁来修补它,如果目前还没有这些漏洞的相关补丁,我们就应当使用其它的手段来暂时防范再次利用这些漏洞的入侵活动。

4、修复系统或应用程序漏洞后,还应当添加相应的防火墙规则来防止此类事件的再次发生,如果安装有IDS/IPS和杀毒软件,还应当升级它们的特征库。

5、最后,使用系统或相应的应用程序检测软件对系统或服务进行一次彻底的弱点检测,在检测之前要确保其检测特征库是最新的。

所有工作完成后,还应当在后续的一段时间内,安排专人对此系统进行实时监控,以确信系统已经不会再次被此类入侵事件攻击。

入侵计算机系统最多判几年

我国《刑法》中有关计算机犯罪的规定 1、《刑法》第285条规定的“非法侵入计算机信息系统罪”,该罪是指违反国家规定,侵入国家事务、国防建设、尖端科学技术领域的计算机信息系统的行为。本罪所侵犯的客体是国家重要计算机信息系统的安全,犯罪对象是国家事务、国防建设、尖端科学技术领域的计算机信息系统。

客观方面表现为违反国家规定,侵入上述三类计算机信息系统的行为。

而主观方面只能是故意,即明知是该类系统而故意侵入。

触犯本罪处三年以下有期徒刑或者拘役。

2、《刑法》第286条规定的“破坏计算机信息系统罪”是指违反国家规定,对计算机信息系统功能进行删除、修改、增加、干扰,造成计算机信息系统不能正常运行,或者对计算机信息系统中存储、处理或传输的数据和应用程序进行删除、修改、增加的操作,或者故意制作、传播计算机病毒等破坏性程序,影响计算机系统正常运行,后果严重的行为。

本罪所侵犯的客体是国家对计算机信息系统的管理制度。

客观方面表现为行为人违反国家规定,破坏计算机信息系统,且后果严重的行为。

主观方面只能是故意。

触犯该罪的,处五年以下有期徒刑或者拘役,后果特别严重的,处五年以上有期徒刑。

入侵系统的功能及使用

入侵检测系统 定义 入侵检测系统(Intrusion-detection system,下称“IDS”)是一种对网络传输进行即时监视,在发现可疑传输时发出警报或者采取主动反应措施的网络安全设备。它与其他网络安全设备的不同之处便在于,IDS是一种积极主动的安全防护技术。

IDS最早出现在1980年4月。

该年,James P. Anderson为美国空军做了一份题为《Computer Security Threat Monitoring and Surveillance》的技术报告,在其中他提出了IDS的概念。

1980年代中期,IDS逐渐发展成为入侵检测专家系统(IDES)。

1990年,IDS分化为基于网络的IDS和基于主机的IDS。

后又出现分布式IDS。

目前,IDS发展迅速,已有人宣称IDS可以完全取代防火墙。

我们做一个形象的比喻:假如防火墙是一幢大楼的门卫,那么IDS就是这幢大楼里的监视系统。

一旦小偷爬窗进入大楼,或内部人员有越界行为,只有实时监视系统才能发现情况并发出警告。

IDS入侵检测系统以信息来源的不同和检测方法的差异分为几类。

根据信息来源可分为基于主机IDS和基于网络的IDS,根据检测方法又可分为异常入侵检测和滥用入侵检测。

不同于防火墙,IDS入侵检测系统是一个监听设备,没有跨接在任何链路上,无须网络流量流经它便可以工作。

因此,对IDS的部署,唯一的要求是:IDS应当挂接在所有所关注流量都必须流经的链路上。

在这里,"所关注流量"指的是来自高危网络区域的访问流量和需要进行统计、监视的网络报文。

在如今的网络拓扑中,已经很难找到以前的HUB式的共享介质冲突域的网络,绝大部分的网络区域都已经全面升级到交换式的网络结构。

因此,IDS在交换式网络中的位置一般选择在: (1)尽可能靠近攻击源 ( 2)尽可能靠近受保护资源 这些位置通常是: ·服务器区域的交换机上 ·接入路由器之后的第一台交换机上 ·重点保护网段的局域网交换机上 由于入侵检测系统的市场在近几年中飞速发展,许多公司投入到这一领域上来。

Venustech(启明星辰)、 Security System(ISS)、思科、赛门铁克等公司都推出了自己的产品。

[编辑本段]系统组成 IETF将一个入侵检测系统分为四个组件:事件产生器(Event generators);事件分析器(Event analyzers);响应单元(Response units );事件数据库(Event databases )。

事件产生器的目的是从整个计算环境中获得事件,并向系统的其他部分提供此事件。

事件分析器分析得到的数据,并产生分析结果。

响应单元则是对分析结果作出作出反应的功能单元,它可以作出切断连接、改变文件属性等强烈反应,也可以只是简单的报警。

事件数据库是存放各种中间和最终数据的地方的统称,它可以是复杂的数据库,也可以是简单的文本文件。

[编辑本段]系统分类 根据检测对象的不同,入侵检测系统可分为主机型和网络型。

系统通信协议 IDS系统内部各组件之间需要通信,不同厂商的IDS系统之间也需要通信。

因此,有必要定义统一的协议。

目前,IETF目前有一个专门的小组Intrusion Detection Working Group (IDWG)负责定义这种通信格式,称作Intrusion Detection Exchange Format(IDEF),但还没有统一的标准。

以下是设计通信协议时应考虑的问题: 1.系统与控制系统之间传输的信息是非常重要的信息,因此必须要保持数据的真实性和完整性。

必须有一定的机制进行通信双方的身份验证和保密传输(同时防止主动和被动攻击)。

2.通信的双方均有可能因异常情况而导致通信中断,IDS系统必须有额外措施保证系统正常工作。

入侵检测技术 对各种事件进行分析,从中发现违反安全策略的行为是入侵检测系统的核心功能。

从技术上,入侵检测分为两类:一种基于标志(signature-based),另一种基于异常情况(anomaly-based)。

对于基于标识的检测技术来说,首先要定义违背安全策略的事件的特征,如网络数据包的某些头信息。

检测主要判别这类特征是否在所收集到的数据中出现。

此方法非常类似杀毒软件。

而基于异常的检测技术则是先定义一组系统“正常”情况的数值,如CPU利用率、内存利用率、文件校验和等(这类数据可以人为定义,也可以通过观察系统、并用统计的办法得出),然后将系统运行时的数值与所定义的“正常”情况比较,得出是否有被攻击的迹象。

这种检测方式的核心在于如何定义所谓的“正常”情况。

两种检测技术的方法、所得出的结论有非常大的差异。

基于异常的检测技术的核心是维护一个知识库。

对于已知的攻击,它可以详细、准确的报告出攻击类型,但是对未知攻击却效果有限,而且知识库必须不断更新。

基于异常的检测技术则无法准确判别出攻击的手法,但它可以(至少在理论上可以)判别更广范、甚至未发觉的攻击。

[编辑本段]IDS缺点 1998年2月,Secure Networks Inc.指出IDS有许多弱点,主要为:IDS对数据的检测;对IDS自身攻击的防护。

由于当代网络发展迅速,网络传输速率大大加快,这造成了IDS工作的很大负担,也意味着IDS对攻击活动检测的可靠性不高。

而IDS在应对对自身的攻击时,对其他传输的检测也会被抑制。

同时由于模式识别技术的不完善,IDS的高虚警率也是它的一大问题。

电脑被入侵了。

简单说明: 经常有帖子说:“我中木马啦,怎么办?”、“我被攻击了”,“我的windows有问题,是不是被入侵啦?”等等。哪么如果你怀疑系统被入侵的话,请你首先看看日志的记录或是有什么变化,然后你应该查看可疑进程(win98需要用相关工具)、注册表启动项、服务、开放端口等,然后更新病毒库,杀毒。

前提是你要有一定的电脑常识并对你的系统比较了解,才能分别正常与否。

如果你自己对电脑一窍不通,那在论坛别人也很难帮助你。

其实就像对付现实中的病毒一样,应该预防为主。

杀毒软件和网络防火墙可以抵御绝大部分危险,自身安全知识的提高则是最根本的保障。

最新的病毒相关知识可以到杀毒软件公司的主页上找。

另外,系统不正常也可能是操作失误引起的。

相关工具: Active Ports 监视自己电脑的端口,并做出相应处理。

windows优化大师5.1 它的进程管理功能不错。

更是目前最好的系统优化软件。

Windows 基准安全分析器 1.0 (特别推荐,详细资料看下载说明吧) Fport-2.0 查看端口关联的进程 (应用于9x/me) mport 比fport更胜一筹的工具

如何检查自己的Windows系统是否被入侵

一、右击“我的电脑”选择“管理”; 二、打开“计算机管理器”窗口; 三、选择“系统工具”中的“日志查看”: 其中会有三个可选择的日志文件:1、应用日志;2、安全日志;3、系统日志;在“应用日志”和“系统日志中”均有内容,而在“安全日志”中无内容;

- 系统入侵如何检查自己的Windows系统是否被入侵相关文档

- 系统入侵怎样可以入侵一个系统啊?教教我。。我不会干坏事的

- 系统入侵手机提示。系统被入侵怎么办

- 系统入侵服务器系统入侵的方法

- 系统入侵进入别人的系统……是怎么个概念?如何才算入侵别人的系统?

Krypt($120/年),2vCPU/2GB/60GB SSD/3TB

Krypt这两天发布了ION平台9月份优惠信息,提供一款特选套餐年付120美元(原价$162/年),开设在洛杉矶或者圣何塞机房,支持Windows或者Linux操作系统。ion.kryptcloud.com是Krypt机房上线的云主机平台,主要提供基于KVM架构云主机产品,相对于KT主站云服务器要便宜很多,产品可选洛杉矶、圣何塞或者新加坡等地机房。洛杉矶机房CPU:2 cores内存:2GB硬盘:...

触碰云高性价20.8元/月,香港云服务器,美国cn2/香港cn2线路,4核4G15M仅115.2元/月起

触碰云怎么样?触碰云是一家成立于2019年的商家。触碰云主营香港/美国 VPS服务器、独立服务器以及免备案CDN。采用的是kvm虚拟构架,硬盘Raid10,Cn2线路,去程电信CN2、移动联通直连,回程三网CN2。最低1核1G带宽1M仅20.8元/月,不过这里推荐香港4核4G15M,香港cn2 gia线路云服务器,仅115.2元/月起,性价比还是不错的。点击进入:触碰云官方网站地址触碰云优惠码:优...

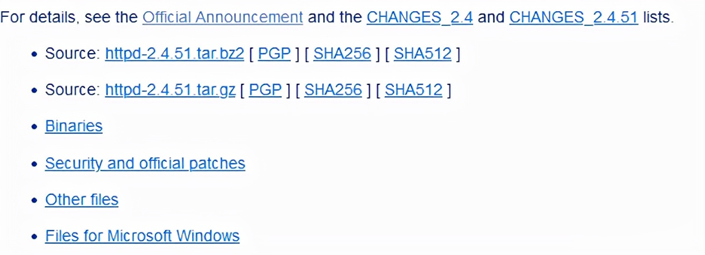

新版本Apache HTTP Server 2.4.51发布更新(有安全漏洞建议升级)

今天中午的时候看到群里网友在讨论新版本的Apache HTTP Server 2.4.51发布且建议更新升级,如果有服务器在使用较早版本的话可能需要升级安全,这次的版本中涉及到安全漏洞的问题。Apache HTTP 中2.4.50的修复补丁CVE-2021-41773 修复不完整,导致新的漏洞CVE-2021-42013。攻击者可以使用由类似别名的指令配置将URL映射到目录外的文件的遍历攻击。这里...

系统入侵为你推荐

-

怎么使用云服务器云服务怎么用虚拟主机什么用电脑中的虚拟机是干什么用的 有什么作用阿里云联系方式怎么在阿里巴巴下载公司联系方式华为云服务找回手机我华为的手机遗失了,但是没有开启查找手机位置的功能,我该如何找回?注册免费的com二级域名谁知道哪网站可以免费注册带空间的二级域名阿里云服务器怎么样阿里云3年800的服务器怎么样cdn是什么意思阿里流量包是什么意思vc9运行库下载微软的运行库在哪下载vc9运行库下载求VC2005 VC2008运行库下载,最好是官方中文版,谢谢!安徽服务器租用服务器托管的话,安徽地区的费用大概多少?