网络可用性简述计算机信息安全的五个基本要素?

网络可用性 时间:2021-04-01 阅读:()

连信是干什么的安全吗?

连信这个软件就是微信的复制版本,或者说是缩减版本。不过它只有聊天功能,没有支付和公众号功能。

比较安全的,比微信安全。

注意事项: 不良信息传版播的流行点,就是在玩游权戏,或者聊天,账号被盗,信息被别人获取。

如果使用个人电脑,虚拟财产也会受到黑客的威胁。

在网络中,没有安全的地方。

在网络发展的初期,人们更多的关注网络的便捷性和可用性,而忽视了网络的安全性。

扩展资料: 影响网络不安全的因素有很多,可以归纳为以下几种类型: 硬件:如服务器故障,线路故障等。

软件:不安全的软件服务,分为人为因素和非人为因素。

网络操作系统:不安全的协议,如TCP、IP,本质上是不安全的,而且个人操作不当。

计算机网络安全分哪几类?

计算机网络安全可分为:物理安全、 逻辑安全和操作系统安全。物理安全指网络系统中相关设备的物理保护,以免予破坏、丢失等。

通常的物理网络安全措施是使用物理隔离设备,物理隔离设备的作用是使网络之间无连接的物理途径,这样,内网的信息不可能外泄。

逻辑安全指的是通过软操作方式来实现网络安全的措施,通常指的是用户通过安装杀毒软件、系统补丁,关闭服务、端口,加密等多种方式实现网络安全的过程。

逻辑安全包括信息保密性、完整性和可用性。

每一种网络操作系统都采用了一些安全策略,并使用了一些常用的安全技术,但是目前很难找到一款安全的网络操作系统。

对操作系统安全而言,应该注意以下几个方面: (1)为操作系统选择优秀的杀毒软件和防火墙系统。

(2)设置操作系统管理员账号和密码,并且要保证密码足够强壮。

(3)对系统进行分角色管理,严格控制系统用户。

(4)定期进行系统扫描,及时安装系统补丁程序。

(5)对系统进行备份,定期进行磁盘扫描,检测系统是否出现异常。

(6)可以安装外壳软件或蜜罐系统进行反跟踪。

计算机网络由几部分组成?各有什么功能?

计算机网络的组成基本上包括: 1、计算机 进行数值计算,又可以进行逻辑计算,还具有存储记忆功能。是能够按照程序运行,自动、高速处理海量数据的现代化智能电子设备。

2、网络操作系统: 网络操作系统?,是一种能代替操作系统的软件程序,是网络的心脏和灵魂,是向网络计算机提供服务的特殊的操作系统。

借由网络达到互相传递数据与各种消息,分为服务器(Server)及客户端(Client)。

而服务器的主要功能是管理服务器和网络上的各种资源和网络设备的共用,加以统合并控管流量,避免有瘫痪的可能性,而客户端就是有着能接收服务器所传递的数据来运用的功能,好让客户端可以清楚的搜索所需的资源。

3、传输介质(可以是有形的,也可以是无形的,如无线网络的传输介质就是空间): 网络中传输信息的载体,将信号从一方传输到另一方。

4、相应的应用软件: 用户可以使用的各种程序设计语言,以及用各种程序设计语言编制的应用程序的集合,分为应用软件包和用户程序。

扩展资料: 一、概念: 计算机网络是指将地理位置不同的具有独立功能的多台计算机及其外部设备,通过通信线路连接起来,在网络操作系统,网络管理软件及网络通信协议的管理和协调下,实现资源共享和、信息传递的计算机系统。

二、作用 1、资源共享 硬件资源:包括各种类型的计算机、大容量存储设备、计算机外部设备,如彩色打印机、静电绘图仪等。

软件资源:包括各种应用软件、工具软件、系统开发所用的支撑软件、语言处理程序、数据库管理系统等。

数据资源:包括数据库文件、数据库、办公文档资料、企业生产报表等。

信道资源:通信信道可以理解为电信号的传输介质。

通信信道的共享是计算机网络中最重要的共享资源之一。

2、网络通信 通信通道可以传输各种类型的信息,包括数据信息和图形、图像、声音、视频流等各种多媒体信息。

3、提高计算机的可靠性和可用性 网络中的每台计算机都可通过网络相互成为后备机。

一旦某台计算机出现故障,它的任务就可由其他的计算机代为完成,这样可以避免在单击情况下,一台计算机发生故障引起整个系统瘫痪的现象,从而提高系统的可靠性。

而当网络中的某台计算机负担过重时,网络又可以将新的任务交给较空闲的计算机完成,均衡负载,从而提高了每台计算机的可用性。

4、集中管理 计算机在没有联网的条件下,每台计算机都是一个“信息孤岛”。

在管理这些计算机时,必须分别管理。

而计算机联网后,可以在某个中心位置实现对整个网络的管理。

如数据库情报检索系统、交通运输部门的定票系统、军事指挥系统等。

5、分布处理 把要处理的任务分散到各个计算机上运行,而不是集中在一台大型计算机上。

这样,不仅可以降低软件设计的复杂性,而且还可以大大提高工作效率和降低成本。

6、均衡负荷 当网络中某台计算机的任务负荷太重时,通过网络和应用程序的控制和管理,将作业分散到网络中的其它计算机中,由多台计算机共同完成。

? 参考资料:搜狗百科-计算机网络

网络安全包括哪些?

1、保护网络系统的硬件设施不受侵害

2、保护网络共享资源不受非法/未授权的情况下被使用

3、保护信息传输的完整性、保密性

具体参考: /Article/11036.html

给力、、、、、、

简述计算机信息安全的五个基本要素?

信息安全的五个基本要素,即需保证信息的保密性、真实性、完整性、可用性、不可否认性。1、保密性 要求保护数据内容不被泄漏,加密是实现机密性要求的常用手段。

它是信息安全一诞生就具有的特性,也是信息安全主要的研究内容之一。

更通俗地讲,就是说未授权的用户不能够获取敏感信息。

对纸质文档信息,我们只需要保护好文件,不被非授权者接触即可。

而对计算机及网络环境中的信息,不仅要制止非授权者对信息的阅读。

也要阻止授权者将其访问的信息传递给非授权者,以致信息被泄漏。

2、真实性 对信息的来源进行判断,能对伪造来源的信息予以鉴别。

3、完整性 要求保护的数据内容是完整的、没有被篡改的。

常见的保证一致性的技术手段是数字签名。

它是保护信息保持原始的状态,使信息保持其真实性。

如果这些信息被蓄意地修改、插入、删除等,形成虚假信息将带来严重的后果。

4、可用性 是指授权主体在需要信息时能及时得到服务的能力。

可用性是在信息安全保护阶段对信息安全提出的新要求,也是在网络化空间中必须满足的一项信息安全要求。

5、不可否认性 指在网络环境中,信息交换的双方不能否认其在交换过程中发送信息或接收信息的行为。

扩展资料: 信息安全行业中的主流技术如下:? 1、病毒检测与清除技术? 2、安全防护技术? 包含网络防护技术(防火墙、UTM、入侵检测防御等);应用防护技术(如应用程序接口安全技术等);系统防护技术(如防篡改、系统备份与恢复技术等),防止外部网络用户以非法手段进入内部网络,访问内部资源,保护内部网络操作环境的相关技术。

? 3、安全审计技术? 包含日志审计和行为审计,通过日志审计协助管理员在受到攻击后察看网络日志,从而评估网络配置的合理性、安全策略的有效性,追溯分析安全攻击轨迹,并能为实时防御提供手段。

通过对员工或用户的网络行为审计,确认行为的合规性,确保信息及网络使用的合规性。

? 4、安全检测与监控技术? 对信息系统中的流量以及应用内容进行二至七层的检测并适度监管和控制,避免网络流量的滥用、垃圾信息和有害信息的传播。

? 5、解密、加密技术? 6、身份认证技术? 用来确定访问或介入信息系统用户或者设备身份的合法性的技术,典型的手段有用户名口令、身份识别、PKI 证书和生物认证等。

? 参考资料: 百度百科—信息安全

云基Yunbase无视CC攻击(最高500G DDoS防御),美国洛杉矶CN2-GIA高防独立服务器,

云基yunbase怎么样?云基成立于2020年,目前主要提供高防海内外独立服务器,欢迎各类追求稳定和高防优质线路的用户。业务可选:洛杉矶CN2-GIA+高防(默认500G高防)、洛杉矶CN2-GIA(默认带50Gbps防御)、香港CN2-GIA高防(双向CN2GIA专线,突发带宽支持,15G-20G DDoS防御,无视CC)。目前,美国洛杉矶CN2-GIA高防独立服务器,8核16G,最高500G ...

CloudCone(20美元/年)大硬盘VPS云服务器,KVM虚拟架构,1核心1G内存1Gbps带宽

近日CloudCone商家对旗下的大硬盘VPS云服务器进行了少量库存补货,也是悄悄推送了一批便宜VPS云服务器产品,此前较受欢迎的特价20美元/年、1核心1G内存1Gbps带宽的VPS云服务器也有少量库存,有需要美国便宜大硬盘VPS云服务器的朋友可以关注一下。CloudCone怎么样?CloudCone服务器好不好?CloudCone值不值得购买?CloudCone是一家成立于2017年的美国服务...

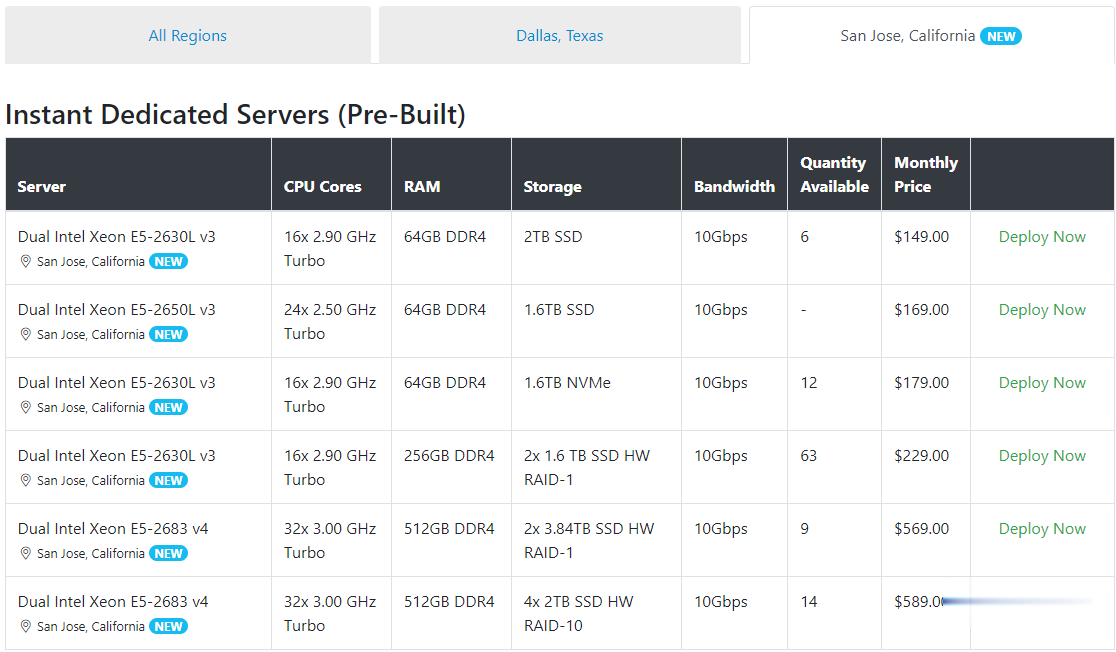

Spinservers美国圣何塞服务器$111/月流量10TB

Spinservers是Majestic Hosting Solutions,LLC旗下站点,主营美国独立服务器租用和Hybrid Dedicated等,数据中心位于美国德克萨斯州达拉斯和加利福尼亚圣何塞机房。TheServerStore.com,自 1994 年以来,它是一家成熟的企业 IT 设备供应商,专门从事二手服务器和工作站业务,在德克萨斯州拥有 40,000 平方英尺的仓库,库存中始终有...

网络可用性为你推荐

-

klicktwordpresscentos6.5centos 6.5服务器基本配置有哪些centos6.5如何安装linux centos6.5企业ssl证书国内哪些公司是专门做ssl证书的呢?波音737起飞爆胎飞机会爆胎?字节跳动回应TikTok易主每天每夜要结束了主持人问关于抄袭的问题,权志龙很认真的回答不想说的,想在以后做好的那段话的音乐叫什资费标准中国移动4g18元套餐介绍12306.com注册12306邮箱地址怎么写tumblr上不去安卓手机版steam打不开是为什么123456hdAPP上面带有HD是啥意思