攻击如何利用路由器做到防止dos洪水攻击

如何利用路由器做到防止DoS洪水攻击

拒绝服务(DoS)攻击是目前黑客广泛使用的一种攻击手段它通过独占网络资源、使其他主机不能进行正常访问从而导致宕机或网络瘫痪。

DoS攻击主要分为Smurf、 SYN Flood和Fraggle三种在Smurf攻击中攻击者使用ICMP数据包阻塞服务器和其他网络资源;SYN Flood攻击使用数量巨大的TCP半连接来占用网络资源;Fraggle攻击与Smurf攻击原理类似使用UDP echo请求而不是ICMP echo请求发起攻击。

尽管网络安全专家都在着力开发阻止DoS攻击的设备但收效不大 因为DoS攻击利用了T CP协议本身的弱点。正确配置路由器能够有效防止DoS攻击。以Cis co路由器为例Cis c o路由器中的IOS软件具有许多防止DoS攻击的特性保护路由器自身和内部网络的安全。使用扩展访问列表

扩展访问列表是防止Do S攻击的有效工具。它既可以用来探测DoS攻击的类型也可以阻止DoS攻击。 Show ip access-list命令能够显示每个扩展访问列表的匹配数据包根据数据包的类型用户就可以确定DoS攻击的种类。如果网络中出现了大量建立TCP连接的请求这表明网络受到了SYN Flood攻击这时用户就可以改变访问列表的配置阻止DoS攻击。使用Q oS

使用服务质量优化(QoS)特征如加权公平队列(WFQ)、承诺访问速率(CAR)、一般流量整形(GTS)以及定制队列(CQ)等都可以有效阻止DoS攻击。需要注意的是不同的QoS策略对付不同DoS攻击的效果是有差别的。例如WFQ对付Ping Flood攻击要比防止SYNFlood攻击更有效这是因为Ping Flood通常会在WFQ中表现为一个单独的传输队列而SYN Flood攻击中的每一个数据包都会表现为一个单独的数据流。此外人们可以利用CAR来限制I CMP数据包流量的速度防止S murf攻击也可以用来限制S YN数据包的流量速度防止SYN Flood攻击。使用QoS防止DoS攻击需要用户弄清楚QoS以及DoS攻击的原理这样才能针对DoS攻击的不同类型采取相应的防范措施。

使用单一地址逆向转发

逆向转发(RPF)是路由器的一个输入功能该功能用来检查路由器接口所接收的每一个数据包。如果路由器接收到一个源IP地址为10.10.10.1的数据包但是CEF(Cisco ExpressForw arding)路由表中没有为该IP地址提供任何路由信息路由器就会丢弃该数据包 因此逆向转发能够阻止S murf攻击和其他基于I P地址伪装的攻击。

使用RPF功能需要将路由器设为快速转发模式(CEF switching)并且不能将启用RPF功能的接口配置为CEF交换。RPF在防止IP地址欺骗方面比访问列表具有优势首先它能动态地接受动态和静态路由表中的变化;第二RPF所需要的操作维护较少;第三RPF作为一个反欺骗的工具对路由器本身产生的性能冲击要比使用访问列表小得多。

使用TCP拦截

Cisco在IOS 11.3版以后引入了TCP拦截功能这项功能可以有效防止SYN Flood攻击内部主机。

在T CP连接请求到达目标主机之前 T CP拦截通过拦截和验证来阻止这种攻击。 T CP拦截可以在拦截和监视两种模式下工作。在拦截模式下路由器拦截到达的T CP同步请求并代表服务器建立与客户机的连接如果连接成功则代表客户机建立与服务器的连接并将两个连接进行透明合并。在整个连接期间路由器会一直拦截和发送数据包。对于非法的连接请求路由器提供更为严格的对于half-open的超时限制以防止自身的资源被SYN攻击耗尽。在监视模式下路由器被动地观察流经路由器的连接请求如果连接超过了所配置的建立时间路由器就会关闭此连接。

在Cis c o路由器上开启T CP拦截功能需要两个步骤:一是配置扩展访问列表 以确定需要保护的IP地址;二是开启TCP拦截。配置访问列表是为了定义需要进行TCP拦截的源地址和目的地址保护内部目标主机或网络。在配置时用户通常需要将源地址设为any并且指定具体的目标网络或主机。如果不配置访问列表路由器将会允许所有的请求经过。使用基于内容的访问控制

基于内容的访问控制(CBAC)是对C is c o传统访问列表的扩展它基于应用层会话信息智能化地过滤TCP和UDP数据包防止DoS攻击。

CBAC通过设置超时时限值和会话门限值来决定会话的维持时间以及何时删除半连接。对TCP而言半连接是指一个没有完成三阶段握手过程的会话。对UDP而言半连接是指路由器没有检测到返回流量的会话。

CBAC正是通过监视半连接的数量和产生的频率来防止洪水攻击。每当有不正常的半连接建立或者在短时间内出现大量半连接的时候用户可以判断是遭受了洪水攻击。CBAC每分钟检测一次已经存在的半连接数量和试图建立连接的频率当已经存在的半连接数量超过了门限值路由器就会删除一些半连接以保证新建立连接的需求路由器持续删除半连接直到存在的半连接数量低于另一个门限值;同样 当试图建立连接的频率超过门限值路由器就会采取相同的措施删除一部分连接请求并持续到请求连接的数量低于另一个门限值。通过这种连续不断的监视和删除 CBAC可以有效防止SYN Flood和Fraggle攻击。路由器是企业内部网络的第一道防护屏障也是黑客攻击的一个重要目标如果路由器很容易被攻破那么企业内部网络的安全也就无从谈起因此在路由器上采取适当措施防止各种DoS攻击是非常必要的。用户需要注意的是以上介绍的几种方法对付不同类型的DoS攻击的能力是不同的对路由器CP U和内存资源的占用也有很大差别在实际环境中用户需要根据自身情况和路由器的性能来选择使用适当的方式。

- 攻击如何利用路由器做到防止dos洪水攻击相关文档

- 投标洪水攻击

- 支持洪水攻击

- 浙江大学嵌入式ARM+LINUX高端培训课程简章

- 支持洪水攻击

- 采购洪水攻击

- 科技有限公司洪水攻击

CYUN(29元/月)美国、香港、台湾、日本、韩国CN2,续费原价

关于CYUN商家在之前有介绍过一次,CYUN是香港蓝米数据有限公司旗下的云计算服务品牌,和蓝米云、蓝米主机等同属该公司。商家主要是为个人开发者用户、中小型、大型企业用户提供一站式核心网络云端部署服务,促使用户云端部署化简为零,轻松快捷运用云计算。目前,CYUN主要运营美国、香港、台湾、日本、韩国CN2线路产品,包括云服务器、站群服务器和独立服务器等。这次看到CYUN夏季优惠活动发布了,依然是熟悉的...

CheapWindowsVPS:7个机房可选全场5折,1Gbps不限流量每月4.5美元

CheapWindowsVPS是一家成立于2007年的老牌国外主机商,顾名思义,一个提供便宜的Windows系统VPS主机(同样也支持安装Linux系列的哈)的商家,可选数据中心包括美国洛杉矶、达拉斯、芝加哥、纽约、英国伦敦、法国、新加坡等等,目前商家针对VPS主机推出5折优惠码,优惠后最低4GB内存套餐月付仅4.5美元。下面列出几款VPS主机配置信息。CPU:2cores内存:4GB硬盘:60G...

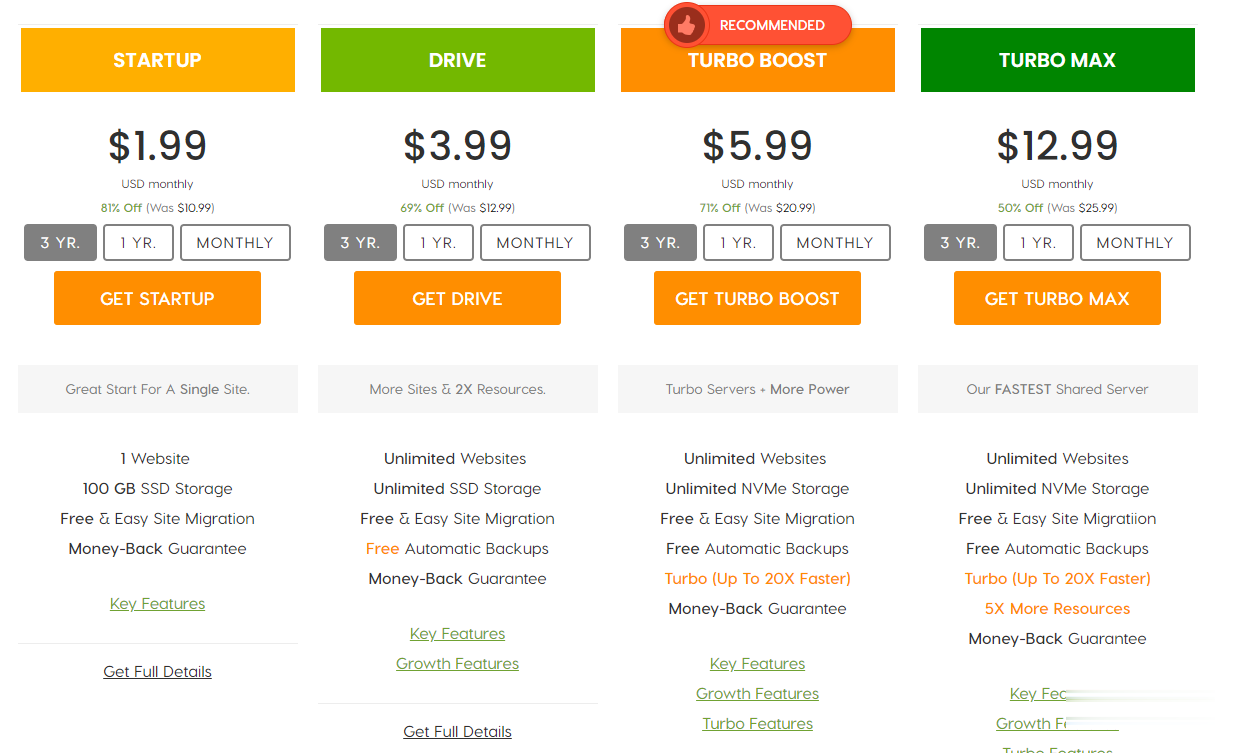

A2Hosting三年付$1.99/月,庆祝18周年/WordPress共享主机最高优惠81%/100GB SSD空间/无限流量

A2Hosting主机,A2Hosting怎么样?A2Hosting是UK2集团下属公司,成立于2003年的老牌国外主机商,产品包括虚拟主机、VPS和独立服务器等,数据中心提供包括美国、新加坡softlayer和荷兰三个地区机房。A2Hosting在国外是一家非常大非常有名气的终合型主机商,拥有几百万的客户,非常值得信赖,国外主机论坛对它家的虚拟主机评价非常不错,当前,A2Hosting主机庆祝1...

-

capital请问金融中的capital 和equity有什么区别?他们都是shares构成的吗?谢谢!太空国家目前共有几个国家登上太空?李子柒年入1.6亿魔兽rpg箱庭世界1.6怎么进入魔门同ip域名两个网站同一个IP怎么绑定两个域名www.se333se.com米奇网www.qvod333.com 看电影的效果好不?www.544qq.COM跪求:天时达T092怎么下载QQjavlibrary.comsony home network library官方下载地址机器蜘蛛《不思议迷宫》四个机器蜘蛛怎么得 获得攻略方法介绍45gtv.comLETSCOM是什么牌子?汴京清谈汴京繁华 简介50字?