网站搜狗浏览器2

网站安全狗网站安全狗网站安全狗网站安全狗LinuxLinuxLinuxLinux版版版版VVVV2.

2.

2.

2.

0.

087460.

087460.

087460.

08746用户手册用户手册用户手册用户手册安全狗互联网安全实验室安全狗互联网安全实验室安全狗互联网安全实验室安全狗互联网安全实验室www.

safedog.

cn版权所有版权所有版权所有版权所有侵权必究侵权必究侵权必究侵权必究2014201420142014年年年年06060606月月月月等级:FFFF安全狗互联网安全实验室www.

safedog.

cn2目录目录目录目录1.

软件说明.

22.

软件运行环境.

33.

软件安装.

34.

软件卸载.

45.

软件功能说明.

45.

1主动防御.

45.

1.

1网站漏洞防护(WPCDefSql.

conf)45.

1.

2网马防护(WPCDefTrojan.

conf)75.

2流量保护.

95.

2.

1网站资源防盗链(WPCLinkGate.

conf)95.

2.

2网站特定资源保护(WPCRejectDown.

conf)125.

3IP黑白名单.

135.

3.

1IP白名单(WPCWhiteIP.

conf)135.

3.

2IP黑名单(WPCBlackIP.

conf)145.

4防护日志(WPCLog.

conf)155.

5防护总开关(WPCGeneralDefInfo.

conf)155.

6日志查看工具——sdalog.

165.

7SElinux的相关设置.

176.

FAQ.

19安全狗互联网安全实验室www.

safedog.

cn31.

1.

1.

1.

软件说明软件说明软件说明软件说明网站安全狗Linux版(Apache)(SafeDogForLinuxApache)是一款集网站内容安全防护、网站资源保护及网站流量保护功能为一体的服务器工具,为用户在Internet的网络服务提供完善的保护,避免Apache服务器出现故障以及受到黑客攻击.

2.

2.

2.

2.

软件运行环境软件运行环境软件运行环境软件运行环境软件当前版本支持的linux服务器的操作系统包括:centos5.

3,RHEL5.

0,Ubuntu11.

04.

其它版本号的支持,未经过完整测试.

确保安装有apacheserver2.

0以上版本,否则软件中的功能无效.

3.

3.

3.

3.

软件软件软件软件安装安装安装安装以32位安装包为例,64位安装包把对应的32改成64即可.

步骤1111:到http://safedog.

cn下载软件发布包(.

tar.

gz格式):safedogwz_linux32.

tar.

gz也可以采取wget的方式下载发布包:wgetwgetwgetwgethttp://safedog.

cn/safedogwz_linux32.

tar.

gzhttp://safedog.

cn/safedogwz_linux32.

tar.

gzhttp://safedog.

cn/safedogwz_linux32.

tar.

gzhttp://safedog.

cn/safedogwz_linux32.

tar.

gz步骤2222:在root帐户下执行以下命令:tartartartarxzvfxzvfxzvfxzvfsafedogwz_linux32.

tar.

gzsafedogwz_linux32.

tar.

gzsafedogwz_linux32.

tar.

gzsafedogwz_linux32.

tar.

gzcdcdcdcdApacheSafeDog32ApacheSafeDog32ApacheSafeDog32ApacheSafeDog32chmodchmodchmodchmod+x+x+x+xinstall.

shinstall.

shinstall.

shinstall.

sh.

/install.

sh.

/install.

sh.

/install.

sh.

/install.

sh运行时会提示输入apache服务器的配置文件路径(绝对路径),请根据您所安装的apache的目录,填写真实的配置文件路径.

举例:/usr/local/apache2/conf/httpd.

conf注意:(1)提示:若您在输入时,不慎输入错误,请按组合键CTRL+Backspace删除.

(2)网站狗的安装目录为/etc/ApacheSafeDog,请不要删除此目录及目录下的任安全狗互联网安全实验室www.

safedog.

cn4何内容.

(3)安装完成后,请重新启动apache服务器,以使网站安全狗软件生效.

(4)如果重启apache服务器时失败,并提示Permissiondenied错误,请参看5.

10章节.

4.

4.

4.

4.

软件卸载软件卸载软件卸载软件卸载步骤1111:以root身份进入网站安全狗的安装目录/etc/ApacheSafeDog.

步骤2222:运行如下命令进行卸载:chmodchmodchmodchmod+x+x+x+xuninstall.

shuninstall.

shuninstall.

shuninstall.

sh.

/uninstall.

sh.

/uninstall.

sh.

/uninstall.

sh.

/uninstall.

sh注意:(1)当出现提示:AreyousuretoremoveApacheSafeDog[y/n]时输入y.

(2)卸载完成后,请重新启动apache服务器.

5.

5.

5.

5.

软件功能说明软件功能说明软件功能说明软件功能说明修改网站安全狗的配置文件所在目录/etc/ApacheSafeDog/conf下的配置文件来启用网站安全狗的相应功能.

注意:(1)以下配置文件各字段的值只是举例,请根据您的实际需要自行设定.

设定前请参考每个字段前的注释信息.

(2)修改完的配置,会在一分钟后自动生效.

如果您需要让其立即生效,请重启apache服务器.

(3)白名单和黑名单的优先级高于其他防护,其中白名单又高于黑名单.

如果您在设置了某个防护后,发现其未起效等异常,请检查是否是设置了白名单和黑名单导致的.

(4)修改配置中的字段时,请在英文状态下输入,正则表达式规则说明字段Description除外.

安全狗互联网安全实验室www.

safedog.

cn55.

15.

15.

15.

1主动防御5.

1.

15.

1.

15.

1.

15.

1.

1网站漏洞防护(WPCDefSql.

confWPCDefSql.

confWPCDefSql.

confWPCDefSql.

conf)网站安全狗的设计是根据攻击特征库,对用户输入进行过滤,从而达到防护SQL注入的目的.

此功能中用户可以根据实际需要对过滤规则进行新增、修改、删除.

SQL注入英文名叫SQLInjection,是存在于应用程序数据库层的安全漏洞.

攻击者利用这个漏洞在输入的资料字串中夹带SQL指令.

一旦应用程序忽略了检查,这些夹带进去的指令就会被数据库服务器误认为正常的SQL指令而执行,从而导致数据库结构以及系统资料外泄,最终使系统遭到破坏.

配置说明:1.

是否开启防注入功能:1开启,0关闭ChkSqlAttackStatus=1ChkSqlAttackStatus=1ChkSqlAttackStatus=1ChkSqlAttackStatus=12.

发现被注入时,是否将该攻击写入日志:1发送,0不发送SendAlert=1SendAlert=1SendAlert=1SendAlert=13.

手动在线更新SQL规则地址:UpdateUrl=http://www.

safedog.

cn/upload/configFile/sqlRule.

datUpdateUrl=http://www.

safedog.

cn/upload/configFile/sqlRule.

datUpdateUrl=http://www.

safedog.

cn/upload/configFile/sqlRule.

datUpdateUrl=http://www.

safedog.

cn/upload/configFile/sqlRule.

dat4.

白名单路径个数:白名单中的路径不受防注入功能的保护.

WhitePathCount=3WhitePathCount=3WhitePathCount=3WhitePathCount=35.

SQL防注入白名单:路径的格式有两种,分别为:(1)域名////目录路径名称;6;6;6;6(2)域名////文件路径名称;5;5;5;5举例:WhitePath0=www.

test.

com:80/;6WhitePath1=www.

test.

com:80/hello/;6WhitePath2=www.

test.

com:80/world/index.

html;56.

防sql注入正则表达式规则数:Count=5Count=5Count=5Count=57.

正则表达式规则:(1)第0条正则表达式:检测Cookie内容是否用第0条正则表达式:安全狗互联网安全实验室www.

safedog.

cn6CheckCookie0=1CheckCookie0=1CheckCookie0=1CheckCookie0=1检测Post内容是否用第0条正则表达式:CheckPost0=1CheckPost0=1CheckPost0=1CheckPost0=1检测URL内容否用第0条正则表达式:CheckUrl0=1CheckUrl0=1CheckUrl0=1CheckUrl0=1第0条正则表达式规则Sql0=;{0,1}'{0,1}\){0,1}(\+|Sql0=;{0,1}'{0,1}\){0,1}(\+|Sql0=;{0,1}'{0,1}\){0,1}(\+|Sql0=;{0,1}'{0,1}\){0,1}b(and|or)\b(\+|)*\b(and|or)\b(\+|)*\b(and|or)\b(\+|)*\b(and|or)\b(对第0条正则表达式规则的说明:Description0=Description0=Description0=Description0=防止andandandandorororor方式注入这个字段是为了向用户说明该正则表达式的用途,安全狗程序不会使用该字段,故该字段可有可无,但建议用户在新建一个正则表达式时都添加该字段,方便理解和记忆.

(2)第1条正则表达式:检测Cookie内容是否用第1条正则表达式:CheckCookie1=1CheckCookie1=1CheckCookie1=1CheckCookie1=1检测Post内容是否用第1条正则表达式:CheckPost1=1CheckPost1=1CheckPost1=1CheckPost1=1检测URL内容否用第1条正则表达式:CheckUrl1=1CheckUrl1=1CheckUrl1=1CheckUrl1=1第1条正则表达式规则Sql1=\b(create|drop|backup)\b(\+|Sql1=\b(create|drop|backup)\b(\+|Sql1=\b(create|drop|backup)\b(\+|Sql1=\b(create|drop|backup)\b(\+|)+\bdatabase\b(\+|)+\bdatabase\b(\+|)+\bdatabase\b(\+|)+\bdatabase\b(\+|)+\w*)+\w*)+\w*)+\w*第1条正则表达式的说明Description1=Description1=Description1=Description1=防止对数据库进行创建、删除、备份操作(3)第2条正则表达式:CheckCookie2=1CheckCookie2=1CheckCookie2=1CheckCookie2=1CheckPost2=1CheckPost2=1CheckPost2=1CheckPost2=1CheckUrl2=1CheckUrl2=1CheckUrl2=1CheckUrl2=1Sql2=\b(drop|truncate|create)\b(\+|Sql2=\b(drop|truncate|create)\b(\+|Sql2=\b(drop|truncate|create)\b(\+|Sql2=\b(drop|truncate|create)\b(\+|)+\btable\b(\+|)+\btable\b(\+|)+\btable\b(\+|)+\btable\b(\+|)+\w*)+\w*)+\w*)+\w*Description2=Description2=Description2=Description2=防止对数据库进行删除、创建表操作(4)第3条正则表达式:CheckCookie3=1CheckCookie3=1CheckCookie3=1CheckCookie3=1安全狗互联网安全实验室www.

safedog.

cn7CheckPost3=1CheckPost3=1CheckPost3=1CheckPost3=1CheckUrl3=1CheckUrl3=1CheckUrl3=1CheckUrl3=1Sql3=\bdbo\.

\w+Sql3=\bdbo\.

\w+Sql3=\bdbo\.

\w+Sql3=\bdbo\.

\w+Description3=Description3=Description3=Description3=防止数据库系统的存储过程被执行(5)第4条正则表达式:CheckCookie4=1CheckCookie4=1CheckCookie4=1CheckCookie4=1CheckPost4=1CheckPost4=1CheckPost4=1CheckPost4=1CheckUrl4=1CheckUrl4=1CheckUrl4=1CheckUrl4=1Sql4=\bdeclare\b(\+|Sql4=\bdeclare\b(\+|Sql4=\bdeclare\b(\+|Sql4=\bdeclare\b()+.

+)+.

+)+.

+Description4=Description4=Description4=Description4=防止注入存储过程8.

是否检测URL路径长度(1是,0否)ChkUrlLenStatus=1ChkUrlLenStatus=1ChkUrlLenStatus=1ChkUrlLenStatus=19.

URL路径最长的长度MaxUrlLen=16385MaxUrlLen=16385MaxUrlLen=16385MaxUrlLen=16385验证生效方法:如果你开启了SQL防注入功能,并且有客户端(浏览器)在访问您的网站时,违反了您所设定的规则,服务器会阻止访问并会返回您所设定的提示信息.

5.

1.

25.

1.

25.

1.

25.

1.

2网马防护(WPCDefTrojan.

confWPCDefTrojan.

confWPCDefTrojan.

confWPCDefTrojan.

conf)该功能保护网站不受网络木马的攻击.

配置说明:1.

是否开启网马防护功能:ChkTrojan=1ChkTrojan=1ChkTrojan=1ChkTrojan=1其中1表示开启,0表示关闭.

网马防护功能包括浏览防御、上传防御和挂马防御.

该字段是网马防护总开关,若该字段被设置为关闭,那这三种子功能都不会起作用.

2.

不受网马防护功能保护的网站个数:SpeSiteCount=0SpeSiteCount=0SpeSiteCount=0SpeSiteCount=03.

不受网马防护功能保护的域名:Site0=www.

test.

com:80Site0=www.

test.

com:80Site0=www.

test.

com:80Site0=www.

test.

com:80这里的站点必须是本服务器上的站点.

安全狗互联网安全实验室www.

safedog.

cn8域名必须与APACHE配置的serverName,ServerAlias字段所设的字段匹配.

4.

不受网马防护功能保护的网站目录或文件个数:WhitePathCount=0WhitePathCount=0WhitePathCount=0WhitePathCount=05.

不受网马防护功能保护的网站路径列表.

每条路径的设置格式为:本机网站域名或物理路径////目录名称或文件名称;;;;类型值其中,类型值表示分号前面的路径的类型,其定义如下:3表示物理路径+文件名称;4表示物理路径+目录名称;5表示域名+文件名称;6表示域名+目录名称.

6.

不受保护的路径举例如下:WhitePath0=/var/www/htdocs/hello/;4WhitePath0=/var/www/htdocs/hello/;4WhitePath0=/var/www/htdocs/hello/;4WhitePath0=/var/www/htdocs/hello/;4WhitePath1=/var/www/htdocs/mine.

db;3WhitePath1=/var/www/htdocs/mine.

db;3WhitePath1=/var/www/htdocs/mine.

db;3WhitePath1=/var/www/htdocs/mine.

db;3WhitePath2=www.

test.

com:80/me.

gif;5WhitePath2=www.

test.

com:80/me.

gif;5WhitePath2=www.

test.

com:80/me.

gif;5WhitePath2=www.

test.

com:80/me.

gif;5WhitePath3=www.

test.

com:80/world/;6WhitePath3=www.

test.

com:80/world/;6WhitePath3=www.

test.

com:80/world/;6WhitePath3=www.

test.

com:80/world/;67.

是否浏览防御功能:ChkWTBrowsyFile=1ChkWTBrowsyFile=1ChkWTBrowsyFile=1ChkWTBrowsyFile=1其中1为开启,0为关闭若开启浏览防御功能,网站安全狗则会检查浏览器请求访问的指定类型(类型在Resource字段设置)的文件是否是木马文件,若是木马则该请求就被拦截.

8.

开启浏览防御功能时,当请求访问的指定类型文件大小达到多少字节时,网站安全狗就不检查该文件是否安全:IgnoreFileSize=1048576IgnoreFileSize=1048576IgnoreFileSize=1048576IgnoreFileSize=1048576.

若设置为0,表示对于所有请求访问的指定类型文件,都要检查是否安全.

9.

浏览防御功能要保护的资源类型:类型1|1|1|1|类型2|2|2|2|类型3333举例:Resource=asa|asax|ascx|ashx|asmx|asp|aspx|cdx|cer10.

是否开启上传防御功能:ChkWTPost=1ChkWTPost=1ChkWTPost=1ChkWTPost=1其中1为开启,0为关闭.

安全狗互联网安全实验室www.

safedog.

cn9若开启上传防御功能,则浏览器上传文件时,网站安全狗会检查该文件是否是木马文件.

若是,则拦截.

11.

是否禁止上传特定类型文件(具体的类型在ForbidPostExt字段设置):ChkForbidPostExt=1ChkForbidPostExt=1ChkForbidPostExt=1ChkForbidPostExt=1其中1为是,0为否.

12.

禁止上传的文件类型:类型1|1|1|1|类型2|2|2|2|类型3333举例:ForbidPostExt=asa|asax|ascx|ashx|asmx|asp|aspx|cdx|cer13.

挂马防御:是否检测cookie:ChkHTCookie=0ChkHTCookie=0ChkHTCookie=0ChkHTCookie=0其中1为是,0为否.

是否检测上传数据:ChkHTPost=0ChkHTPost=0ChkHTPost=0ChkHTPost=0其中1为是,0为否.

是否检测URL:ChkHTUrl=0ChkHTUrl=0ChkHTUrl=0ChkHTUrl=0其中1为是,0为否.

发现异常时,是否将异常写入日志:SendAlert=1SendAlert=1SendAlert=1SendAlert=1其中1为是,0为否.

5.

25.

25.

25.

2流量保护5.

2.

15.

2.

15.

2.

15.

2.

1网站资源防盗链(WPCLinkGate.

confWPCLinkGate.

confWPCLinkGate.

confWPCLinkGate.

conf)盗链是指服务提供商自己不提供服务的内容,通过技术手段绕过其它有利益的最终用户界面(如广告),直接在自己的网站上向最终用户提供其它服务提供商的服务内容,骗取最终用户的浏览和点击率.

受益者不提供资源或提供很少的资源,而真正的服务提供商却得不到任何的收益.

本程序通过Reference技术和Session技术解决防盗链问题.

Reference技术通常用于图片、mp3等资源这种容易被人用html嵌入到其他网站资源的资源.

Session技术一般只用于论坛和社区网站.

两种防护方式:(1)引用(Reference)方式:是通过判断referer变量的值来判断图片或资源的引用是否合法,只有在设定范围内的referer,才能访问指定的资源,从而实现了防盗链的目的.

Reference方式能够让本域名和其他指定信任域名正常链接被保护资源.

该技术主要用来保护下载类资源,如rar,jpg等(2)会话(Session)方式:先从客户端获取用户信息,然后根据这个信息和用户请求的文件名字一起加密成字符串(SessionID)作为身份验证.

只有当认证成功以后,服务端才安全狗互联网安全实验室www.

safedog.

cn10会把用户需要的文件传送给客户.

一般我们会把加密的SessionID作为URL参数的一部分传递给服务器,由于这个SessionID和用户的信息挂钩,所以别人就算是盗取了链接,该SessionID也无法通过身份认证,从而达到反盗链的目的.

这种方式对于分布式盗链非常有效.

该技术主要用来保护影音资源,如mp3,flv等配置说明:1.

是否开启防盗链功能:ChkLinkGate=1ChkLinkGate=1ChkLinkGate=1ChkLinkGate=11开启,0关闭2.

引用方式:(1)referenc校验设置:状态(0不启用1启用)Reference=1Reference=1Reference=1Reference=1(2)referenc校验:本域名信任(0关闭1开启)RLocalSite=1RLocalSite=1RLocalSite=1RLocalSite=1(3)referenc校验:其他域名信任(0关闭1开启)ROtherSite=1ROtherSite=1ROtherSite=1ROtherSite=1(4)其他信任域名列表个数:若为0,则TSite0等字段不存在TrustCount=TrustCount=TrustCount=TrustCount=2222(5)其他信任域名列表:本机网站域名,,,,本机网站域名,,,,本机网站域名…;;;;信任域名,,,,信任域名…这里的本机网站域名必须与APACHE配置的serverName,ServerAlias字段所设的字段匹配.

多个本机网站域名之间用英文逗号隔开(这些本机网站域名指的是同一个网站的多个域名),多个信任域名之间也用英文逗号隔开.

"本机网站域名"和"信任域名"之间用英文分号隔开.

最后一个本机网站域名和最后一个信任域名之后不包括逗号(,).

填写以下字段时请注意字段名末尾的数字:TSite0000,TSite1111,TSite2222.

请严格按照此规则定义字段名字.

举例:如果你只有一个site需要定义,则字段名应为:TSite0000;如果你有四个site需要定义,则字段名应为:TSite0000,TSite1111,TSite2222,TSite3333.

.

.

.

TSite0=www.

test.

com,www.

test1.

com;www.

google.

com.

hk,www.

baidu.

com安全狗互联网安全实验室www.

safedog.

cn11TSite1=www.

test2.

com;www.

sina.

com,www.

sohu.

com(6)引用方式保护的资源类型:后缀名|后缀名|后缀名各字符间不要有空格或制表符.

最后一个后缀名之后不要包含竖线(|)举例:Resource=rar|jpg(7)不受引用方式防盗链规则保护的本服务器上的域名数目:SpeSiteCount=1SpeSiteCount=1SpeSiteCount=1SpeSiteCount=1若为0,则Site0等字段不存在.

(8)不受引用方式防盗链规则保护的域名:Site0=Site0=Site0=Site0=www.

www.

www.

www.

test3test3test3test3.

.

.

.

comcomcomcom这里的站点必须是本服务器上的站点.

域名必须与APACHE配置的serverName,ServerAlias字段所设的字段匹配3.

会话方式(1)session方式校验:状态(0不启用1启用)Session=1Session=1Session=1Session=1(2)session校验:本域名信任(0关闭1开启)SLocalSite=1SLocalSite=1SLocalSite=1SLocalSite=1(3)设置校验的用户名:Name=nameName=nameName=nameName=name(4)设置校验的密码:Password=passwordPassword=passwordPassword=passwordPassword=password(5)客户端校验行为:1基于浏览器内存方式2基于文件方式Browser=1Browser=1Browser=1Browser=1(6)session有效时间,单位为分钟:TimeOut=10TimeOut=10TimeOut=10TimeOut=10(7)会话方式保护的资源类型:后缀名|后缀名|后缀名各字符间不要有空格或制表符.

最后一个后缀名之后不要包含竖线(||||)SResource=mp3|flv(8)不受会话方式防盗链规则保护的本服务器上的网站个数:安全狗互联网安全实验室www.

safedog.

cn12SSpeSiteCount=SSpeSiteCount=SSpeSiteCount=SSpeSiteCount=1111(9)不受会话方式防盗链规则保护的域名,这里的站点必须是本服务器上的站点.

SSite0=www.

SSite0=www.

SSite0=www.

SSite0=www.

test4test4test4test4.

.

.

.

comcomcomcom(10)发现盗链时,是否将该攻击写入日志(0否1是)SendAlert=1SendAlert=1SendAlert=1SendAlert=1验证生效方法:如果你开启了网站资源防盗链功能,并且有客户端(浏览器)在访问您的网站时,违反了您所设定的规则,服务器会阻止访问并返回您所设定的提示信息.

5.

2.

25.

2.

25.

2.

25.

2.

2网站特定资源保护(WPCRejectDown.

confWPCRejectDown.

confWPCRejectDown.

confWPCRejectDown.

conf)网站特定资源保护通过对某些特定资源的设置来确保它们不被下载或盗用.

注意:填写的路径(Path)和保护资源类型(Resource)中只要客户端的访问条件满足其中一种都会被拦截.

配置说明:1.

是否开启防下载功能:1表示是,0表是否ChkRejectDown=1ChkRejectDown=1ChkRejectDown=1ChkRejectDown=12.

禁止下载的路径规则数,PathCount=3PathCount=3PathCount=3PathCount=33.

禁止下载的路径:本机网站域名或物理路径////目录名称或文件名称;;;;类型值其中类型值表示分号前面的路径的类型,其定义如下:3表示物理路径+文件名称;4表示物理路径+目录名称;5表示域名+文件名称;6表示域名+目录名称.

注意:本机网站域名必须与APACHE配置的serverName,ServerAlias字段所设的字段匹配.

填写以下字段时请注意字段名末尾的数字:Path0000,Path1111,Path2222.

请严格按照此规则定义字段名字.

安全狗互联网安全实验室www.

safedog.

cn13举例:如果你只有一个site需要定义,则字段名应为:Path0000,如果你有四个site需要定义,则字段名应为:Path0000,Path1111,Path2222,Path3333.

.

.

.

Path0=/var/www/htdocs/hello/;4Path1=/var/www/htdocs/mine.

db;3Path2=www.

test.

com:80/me.

gif;5Path3=www.

test.

com:80/world/;64.

保护的资源类型:后缀名|后缀名|后缀名各字符间不要有空格或制表符,最后一个后缀名之后不要包含|号.

举例:Resource=mdb|dll5.

发现文件被非法下载时,是否将该攻击写入日志:1表示是,0表是否SendAlert=1SendAlert=1SendAlert=1SendAlert=1验证生效方法:如果你开启了特定资源防下载功能,并且有客户端(浏览器)在访问您的网站时,违反了您所设定的规则,服务器会阻止访问并返回您所设定的提示信息.

5.

35.

35.

35.

3IPIPIPIP黑白名单5.

3.

15.

3.

15.

3.

15.

3.

1IPIPIPIP白名单(WPCWhiteIP.

confWPCWhiteIP.

confWPCWhiteIP.

confWPCWhiteIP.

conf)IP白名单设置可以通过设置一些值得信赖IP地址为白名单地址,从而使它们能够顺利的访问网站.

注意:IP白名单的优先级比IP黑名单的高.

配置说明:1.

是否开启允许白名单IP功能,1表示开启,0表示关闭ChkWhiteIP=1ChkWhiteIP=1ChkWhiteIP=1ChkWhiteIP=12.

是否允许爬虫网站功能,1表示允许,0表示不允许AllowSpider=1AllowSpider=1AllowSpider=1AllowSpider=13.

搜索引擎爬虫的关键字数量,若个数为0,则SpiderKey0等字段不存在安全狗互联网安全实验室www.

safedog.

cn14SpiderCount=8SpiderCount=8SpiderCount=8SpiderCount=84.

搜索引擎爬虫的关键字SpiderKey0=baiduspider+SpiderKey0=baiduspider+SpiderKey0=baiduspider+SpiderKey0=baiduspider+SpiderKey1=googlebot/SpiderKey1=googlebot/SpiderKey1=googlebot/SpiderKey1=googlebot/SpiderKey2=iaskspider/SpiderKey2=iaskspider/SpiderKey2=iaskspider/SpiderKey2=iaskspider/SpiderKey3=msnbot/SpiderKey3=msnbot/SpiderKey3=msnbot/SpiderKey3=msnbot/SpiderKey4=sogouSpiderKey4=sogouSpiderKey4=sogouSpiderKey4=sogoupushpushpushpushspider/spider/spider/spider/SpiderKey5=sogouSpiderKey5=sogouSpiderKey5=sogouSpiderKey5=sogouwebwebwebwebspider/spider/spider/spider/SpiderKey6=yahoo!

SpiderKey6=yahoo!

SpiderKey6=yahoo!

SpiderKey6=yahoo!

slurpslurpslurpslurpSpiderKey7=yodaobot/SpiderKey7=yodaobot/SpiderKey7=yodaobot/SpiderKey7=yodaobot/5.

白名单IP段的个数,若个数为0,则WhiteIP0等字段不存在WhiteIPCount=WhiteIPCount=WhiteIPCount=WhiteIPCount=33336.

针对保护模块的IP白名单:开始IP-IP-IP-IP-结束IP,IP,IP,IP,规则名称####保护模块编号$$$$其中,功能模块编号标志IP白名单适用的保护模块,其定义如下:1网站漏洞防护;2网马防护;5网站资源防盗链;6网站特定资源保护.

注意:支持同一个IP白名单适用多个保护模块,每个模块以$分隔,并且以$结尾.

举例:WhiteIP0=192.

168.

1.

1-192.

168.

1.

255,规则1#1$2$5$以上IP白名单只针对网站漏洞防护、网马防护、网站资源防盗链三个保护模块生效.

湖北50G防御物理服务器( 199元/月 ),国内便宜的高防服务器

4324云是成立于2012年的老牌商家,主要经营国内服务器资源,是目前国内实力很强的商家,从价格上就可以看出来商家实力,这次商家给大家带来了全网最便宜的物理服务器。只能说用叹为观止形容。官网地址 点击进入由于是活动套餐 本款产品需要联系QQ客服 购买 QQ 800083597 QQ 2772347271CPU内存硬盘带宽IP防御价格e5 2630 12核16GBSSD 500GB30M1个IP...

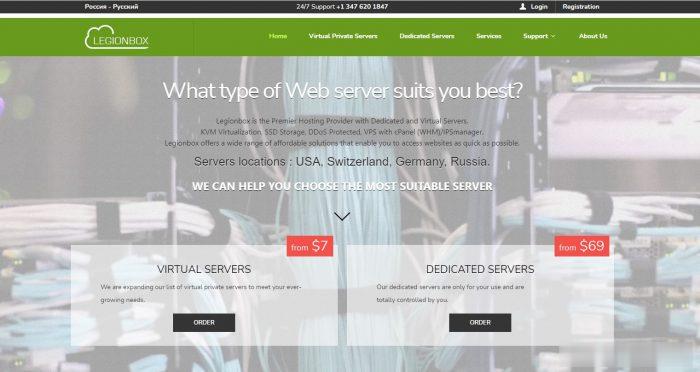

legionbox:美国、德国和瑞士独立服务器,E5/16GB/1Gbps月流量10TB起/$69/月起

legionbox怎么样?legionbox是一家来自于澳大利亚的主机销售商,成立时间在2014年,属于比较老牌商家。主要提供VPS和独立服务器产品,数据中心包括美国洛杉矶、瑞士、德国和俄罗斯。其中VPS采用KVM和Xen架构虚拟技术,硬盘分机械硬盘和固态硬盘,系统支持Windows。当前商家有几款大硬盘的独立服务器,可选美国、德国和瑞士机房,有兴趣的可以看一下,付款方式有PAYPAL、BTC等。...

小欢互联19元/月起, 即日起至10月底 美国CERA 促销活动 美国/香港八折

小欢互联成立于2019年10月,主打海外高性价比云服务器、CDN和虚拟主机服务。近期上线了自营美国CERA机房高速VPS,进行促销活动,为客户奉上美国/香港八折优惠码:Xxc1mtLB优惠码适用于美国CERA一区/二区以及香港一区/二区优惠时间:即日起至10月底优惠码可无限次使用,且续费同价!官网:https://idc.xh-ws.com购买地址:美国CERA一区:https://idc.xh-...

-

软银赛富石家庄哪家少儿英语是连锁学校,教的好信得过?马云将从软银董事会辞职马云在阿里巴巴是什么职位..首席执行官兼执行董事怎么是卫哲?难道单单是董事会主席江门旅游景点哪个好玩的地方江门有那个地方好玩呢朱祁钰和朱祁镇哪个好朱高炽是不是被朱瞻基谋杀的?朱祁镇和朱祁钰谁更好手机炒股软件哪个好什么手机炒股软件好用,你们都用哪个网校哪个好会计网校哪个好dnf魔枪士转职哪个好魔枪转职哪个适合搬砖电动牙刷哪个好飞利浦电动牙刷哪款好?求推荐电动牙刷哪个好有人懂电动牙刷吗?飞利浦的好用还是欧乐B好用网络机顶盒哪个好哪个品牌的网络机顶盒好用?